Hello there, ('ω')ノ

あいまいなリクエストによるWebキャッシュポイズニングを。

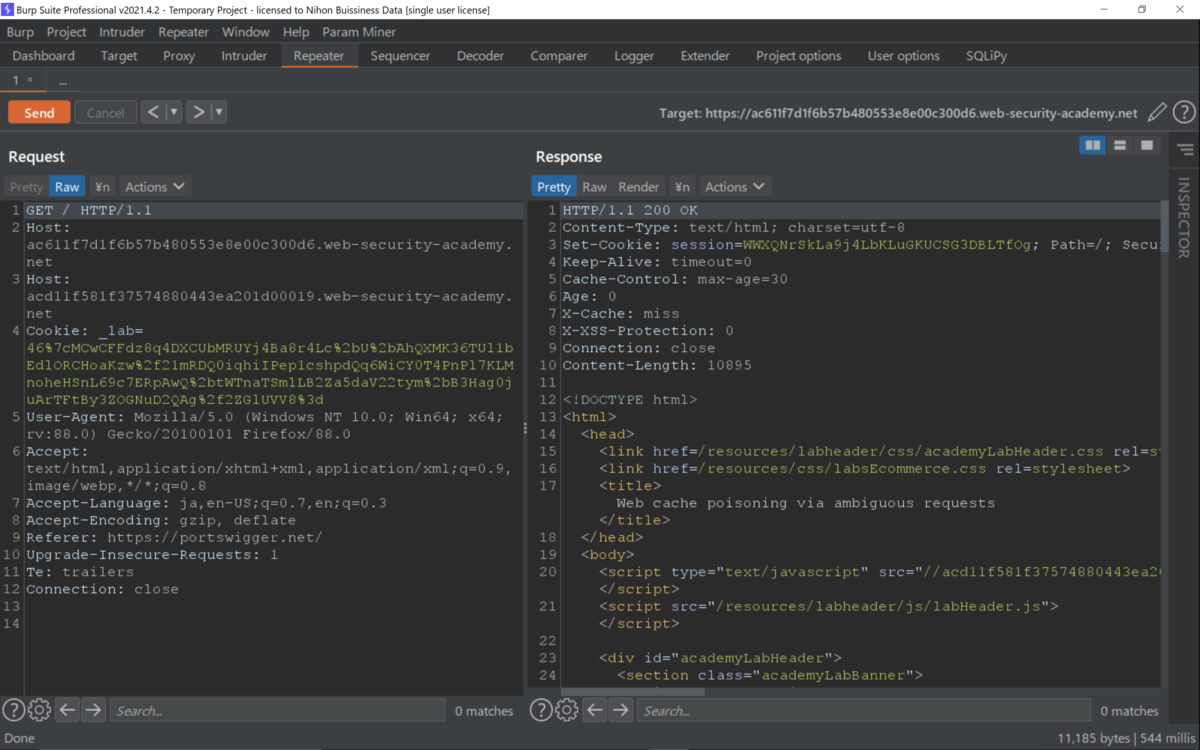

まずは、ページにアクセスして。

リクエストをリピータへ。

ポートを追加してSendするとエラーが。

元に戻すと正常なレスポンスが。

Hostヘッダを変更してSendしてもエラーが。

元に戻して、パラメータにキャッシュバスターを追加してSendすると。

新しいレスポンスが返ってきて。

さらにHostヘッダを追加してSendすると。

レスポンスのURLに反映されていて。

エクスプロイトサーバに移動して、URLをコピーして。

二つ目のHostヘッダにエクスプロイトサーバにURLを指定してSendして。

リクエストに反映されることを確認して。

JavaScriptのファイルの場所とペイロードを挿入して、Storeして。

キャッシュバスターを削除して、Sendし続けると。

クリアできた。

ページをリロードするとペイロードが起動して。

Best regards, (^^ゞ