Hello there, ('ω')ノ

クロスドメインリファラーリークを。

脆弱性:

クロスドメインリファラーリーク

記事:

https://mohsinalibukc.medium.com/cross-domain-referrer-leakage-7873ada102ad

ツール:

Burp Suite

今回のターゲットサイトを「target」と呼ぶことに。

IDOR、CSRF、XSSなどを見つけるためにすべてのスキルを試したものの問題はなく。

次に、パスワードリセット領域に移動して。

ユーザの列挙と被害者のフラッディングは範囲外なので。

最後に、クロスドメインリファラーリークに。

クロスドメインリファラーリークとは、Webブラウザがリソースを要求すると。

通常は「Referer」ヘッダと呼ばれるHTTPヘッダが追加されて。

詳しくは、下記を。

https://portswigger.net/kb/issues/00500400_cross-domain-referer-leakage

再現手順:

1.パスワードリセットエリアに移動して。

パスワードを忘れた場合のリンクをメールアドレスに送信して。

2.Burp Suiteに設定されているパスワードリセットリンクをコピーして。

ブラウザに貼り付けて。

3.次にインターセプトをオンにして、リクエストをキャプチャして。

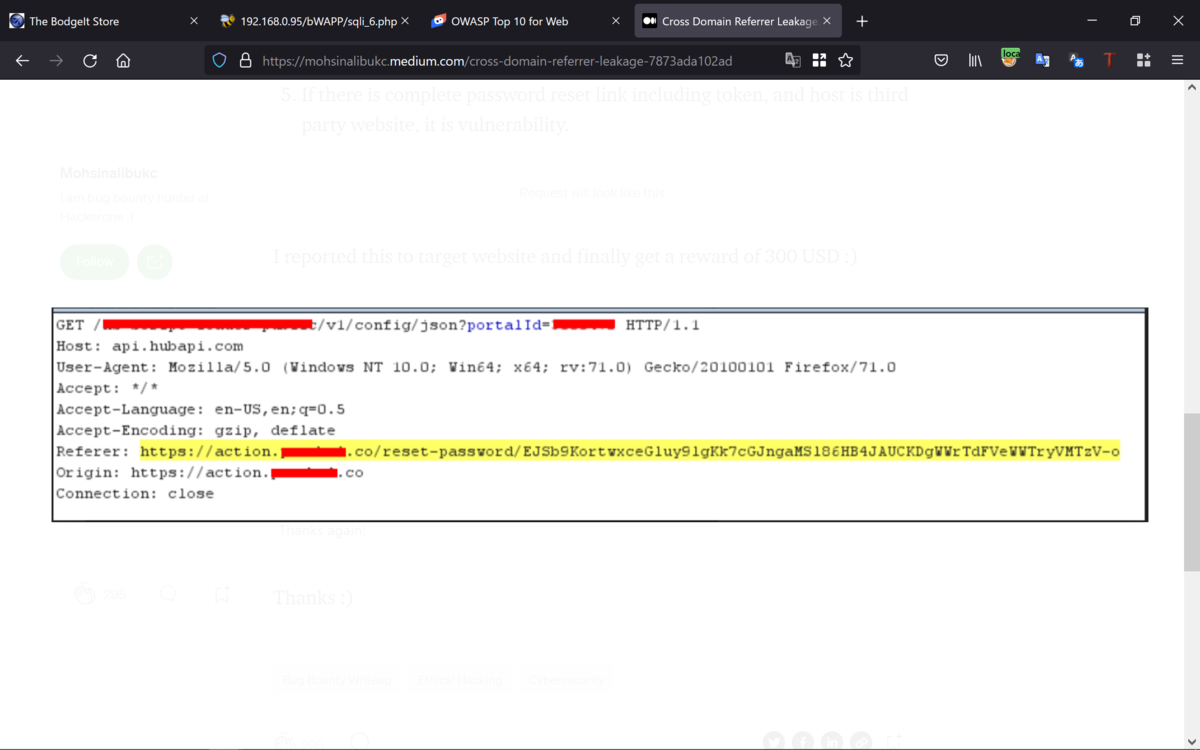

4.最初にリファラーヘッダを確認して。

次にそのヘッダのパスワードリセットリンクを確認して。

リファラーヘッダにリンクが見つかった場合は、ホストを確認して。

5.トークンを含む完全なパスワードリセットリンクがって。

ホストがサードパーティのWebサイトである場合は脆弱性で。

リクエストは、下記のようになって。

Best regards, (^^ゞ