Hello there, ('ω')ノ

情報開示の影響の増大—完全なアカウントの乗っ取りを。

脆弱性:

情報開示

パスワードリセットの欠陥

記事:

今回は、情報開示の影響を増大させるという戦術について。

いつものようにプログラムを取り、それをチェックし始めることに。

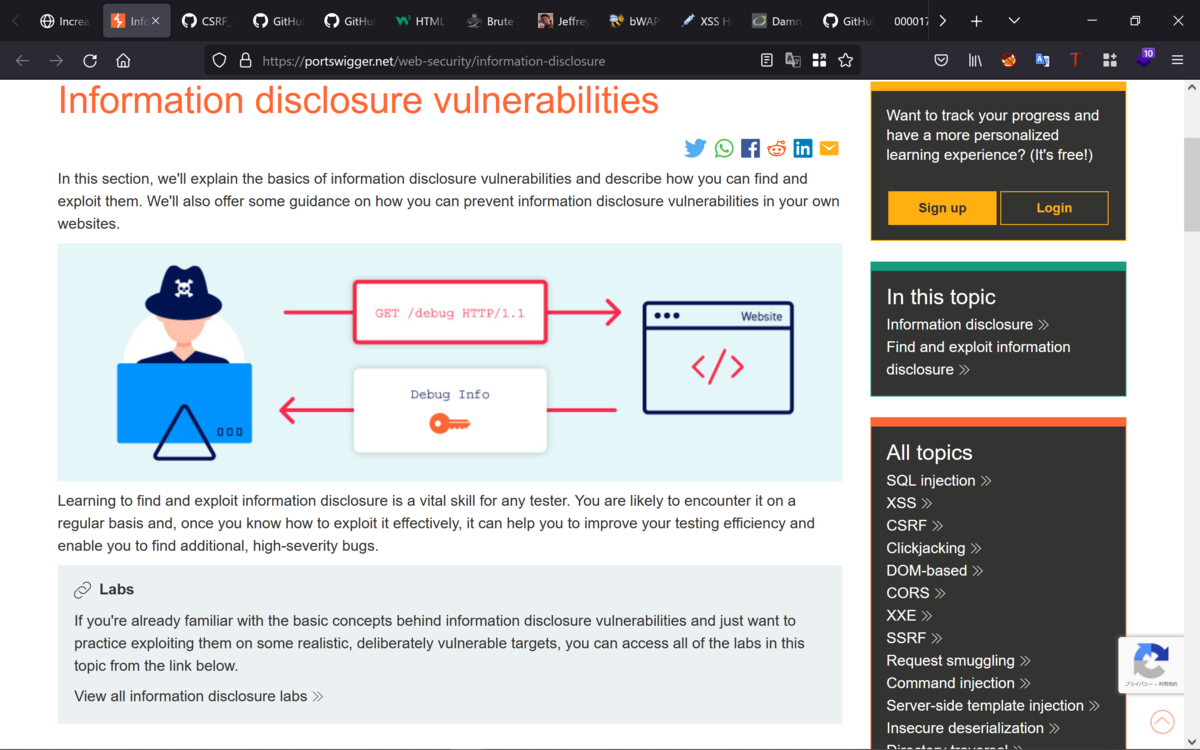

情報開示の脆弱性により、攻撃者は漏洩した情報を利用することができて。

https://portswigger.net/web-security/information-disclosure

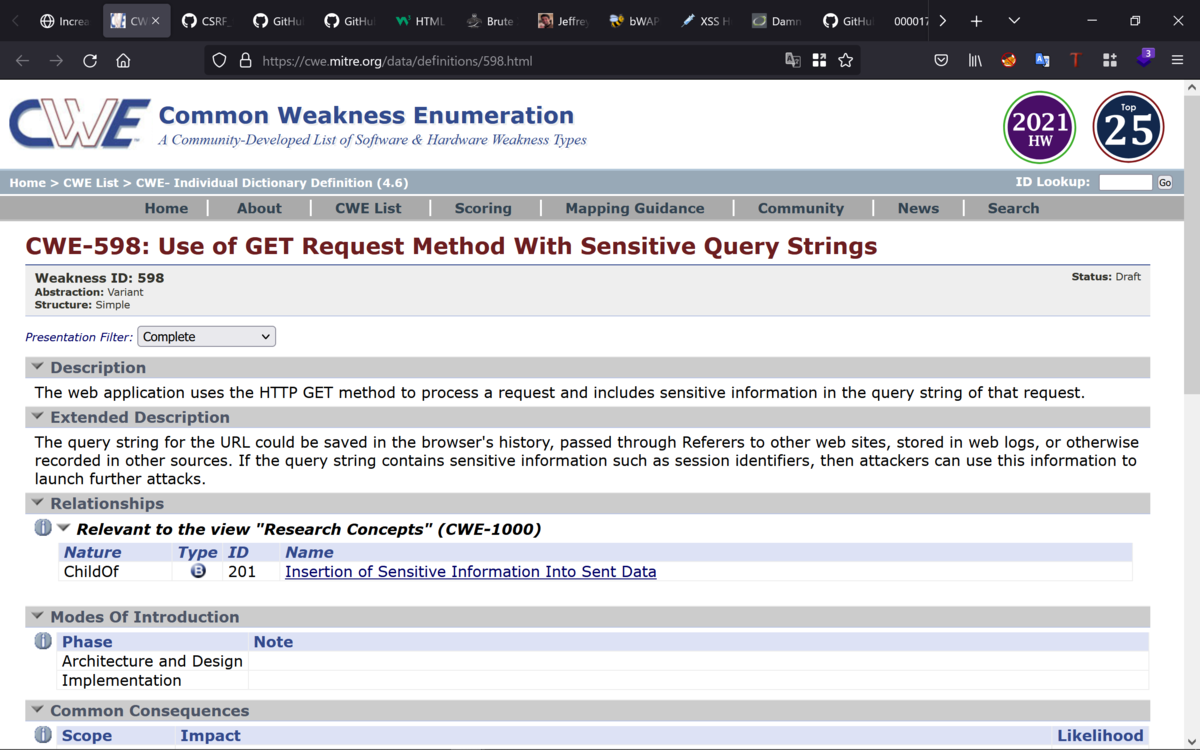

サイトがパラメータに機密情報を含むGETメソッド要求を使用している場合。

そのサイトは情報開示に対して脆弱で。

https://cwe.mitre.org/data/definitions/598.html

これは、これらの情報がWebログやリファラーヘッダなどから。

漏洩する可能性があるためで。

https://developer.mozilla.org/en-US/docs/Web/HTTP/Headers/Referer

このシナリオを実際にどのように活用するかというと。

ターゲットのredacted.comでパスワードのリセットをリクエストすると。

メールへのリセットリンクが送信されて。

Burp Suiteでパスワードを変更する前に、httpの履歴を確認すると。

パスワードリセットトークンがサードパーティにリークされていて。

しかし、攻撃者がリセットトークンを取得したとしても。

パスワードをリセットすることしかできず。

再度ログインするための「電子メールID(または)ユーザ名」を知らないので。

HTTPリクエストをもう一度確認すると。

リクエストの1つがuser_idをリークしていたことがわかって。

user_idに関連する電子メールまたはユーザ名を見つけない限り完全な無駄で。

それからサイトを閲覧し続けたところ、再び情報開示があって。

それはuser_id、email、usernameを漏らしていて。

攻撃者がこれら2つのリクエストを受け取った場合。

アカウントを引き継ぐことができて。

Best regards, (^^ゞ