Hello there, ('ω')ノ

ボスのように管理パネルを悪用するを。

脆弱性:

承認バイパス

弱い資格情報

記事:

https://sechunter.medium.com/exploiting-admin-panel-like-a-boss-fc2dd2499d31

今日は、HackerOneのプライベートプログラムでの。

ユニークで最速の発見の1つについて説明することに。

それはすべて管理パネルアクセスに関するもので。

シナリオ:

1)管理者ログインページのシナリオのバイパス:

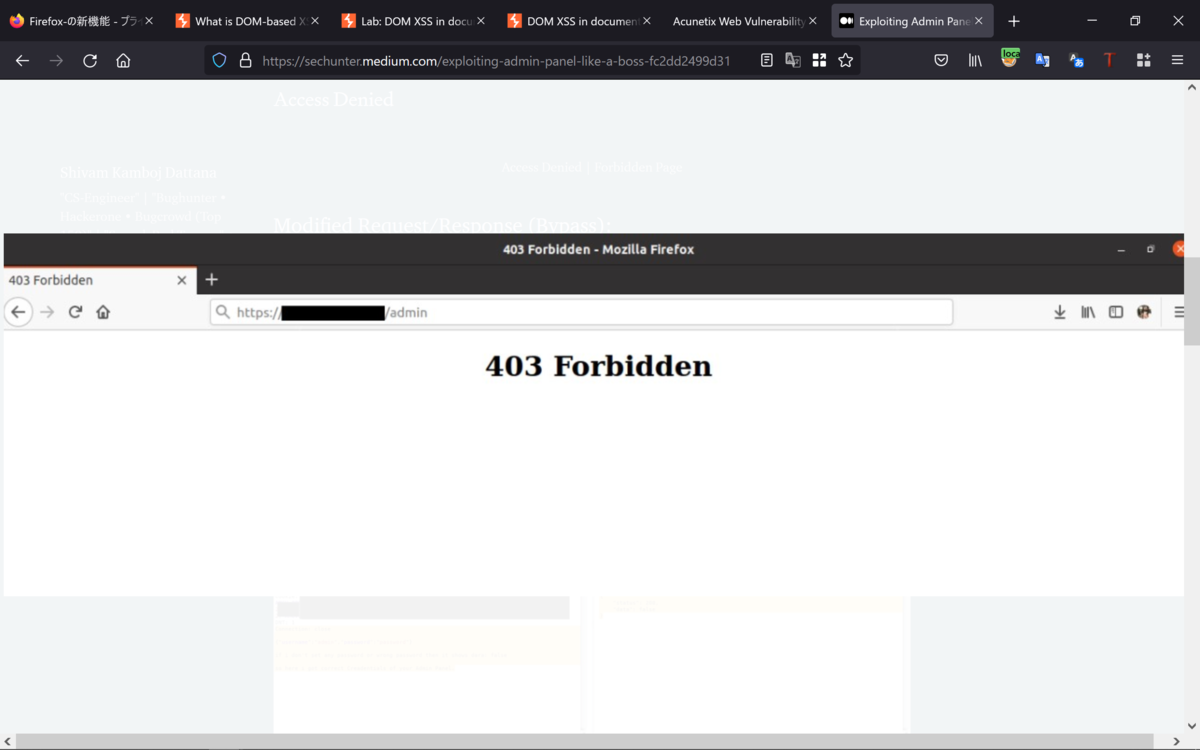

そのプログラムからアセットの1つを取得して、そのURLにアクセスしているときに。

そのアセットの最後に/adminディレクトリを配置すると。

そのページで403エラーが発生したので。

403エラーを回避するためのショットを与えない理由を考えて。

403エラーを回避するためのいくつかの手法を実行したものの、成功せず。

その後、そのリクエストのホストヘッダ値を変更してみると。

403エラーが消えて、管理パネルのログインページに。

200OKステータスコードが表示されることに気づいて。

リクエストは下記のとおりで。

元の要求/応答:

GET /admin HTTP/1.1

Host: redacted.com

⇩

HTTP/1.1 403 Forbidden

Access Denied

変更した要求/応答(バイパス):

GET /admin HTTP/1.1

Host: google.com

⇩

HTTP/1.1 200 Ok

Admin Panel Login Page(Source Code)

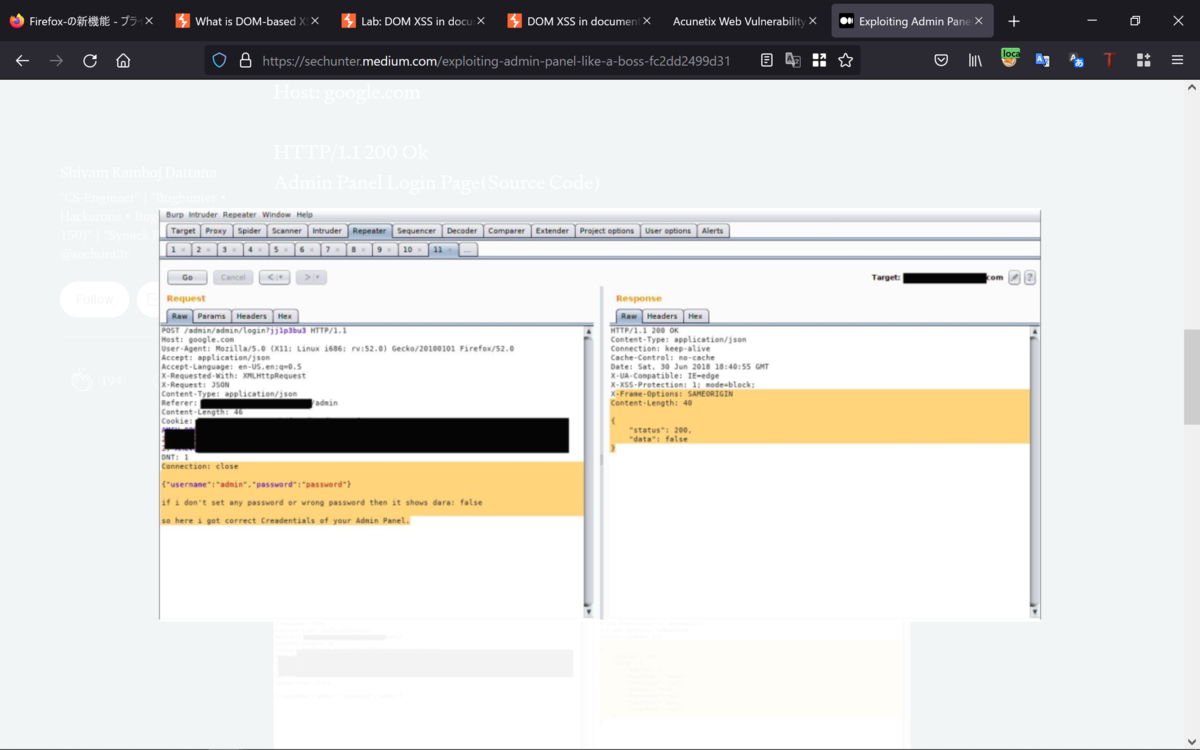

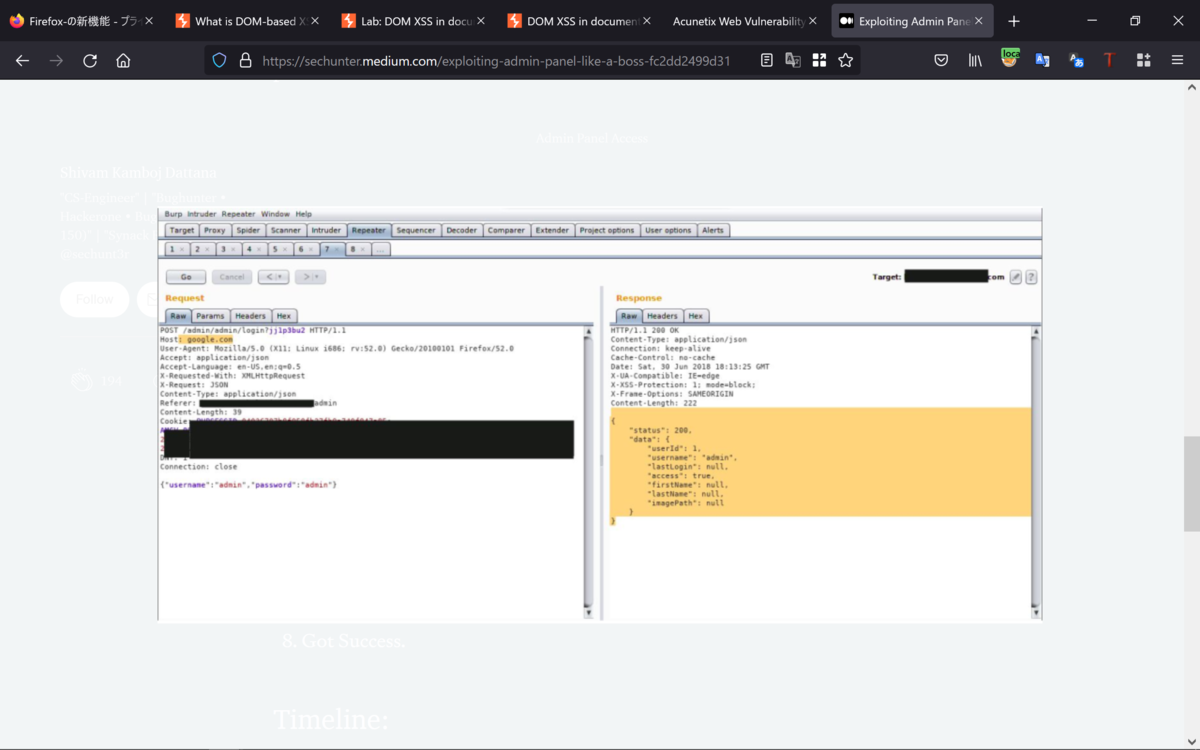

間違ったクレデンシャルで200OKの応答が。

2)管理パネルへのアクセス:

管理者パネルをテストするときはいつでも、ユーザー名とパスワードとして。

常にadmin/adminを入力することが最優先事項で。

幸い、これはここで機能して管理者パネルにアクセスできて。

複製する手順:

1.「https://redacted.com/admin」をリクエストすると403エラーを得て。

2.次に、BurpSuiteを使用してそのリクエストをインターセプトして。

3.インターセプトした後、ホストヘッダ値を。

redacted.comからgoogle.comに変更してGoを押して。

4.サーバがその要求を適切に検証していないことがわかるので。

管理パネルのログインページを開くだけで。

5.エラーが403Forbiddenから200OKに変わってバイパスが完了して。

6.しかし、現時点では管理パネルにアクセスする資格情報がないので。

7.ユーザ名として「admin」、パスワードとして「admin」を試すと。

8.成功して。

Best regards, (^^ゞ