Hello there, ('ω')ノ

HTML Injection - Reflected (URL)でMediumレベルをしていなかったので。

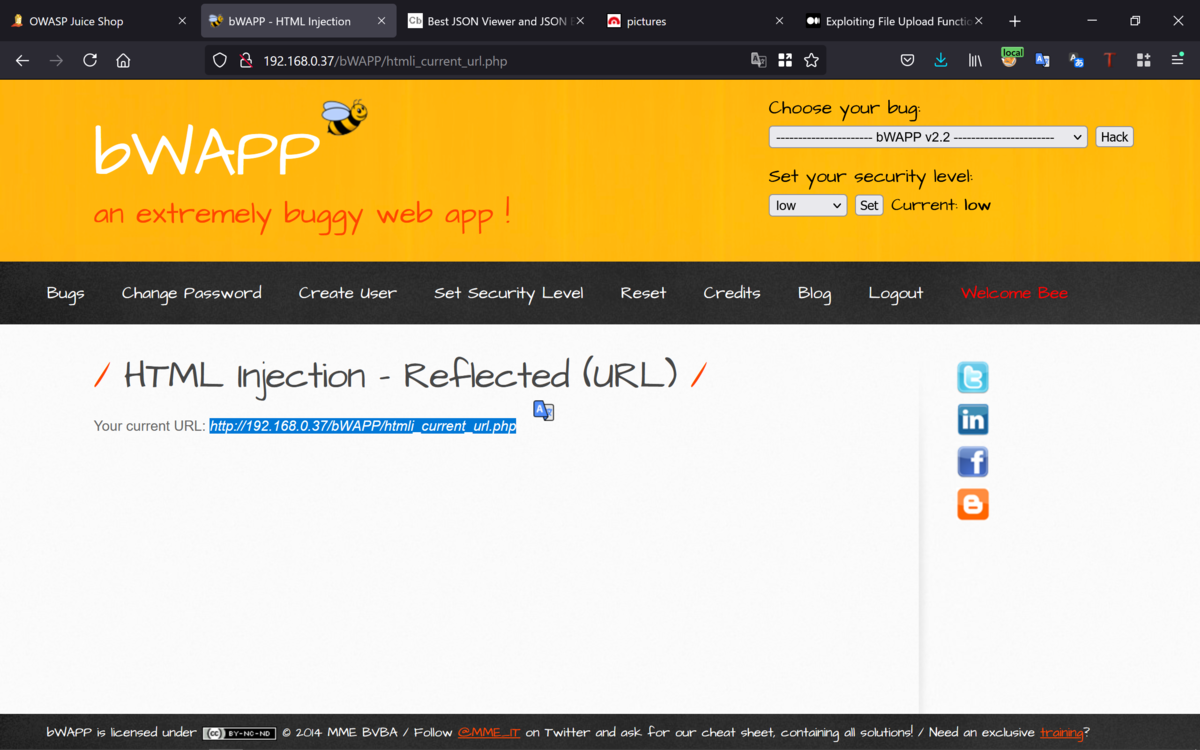

まずは、Lowレベルから復習を。

URLは下記のとおりで、これが表示されて。

http://192.168.0.37/bWAPP/htmli_current_url.php

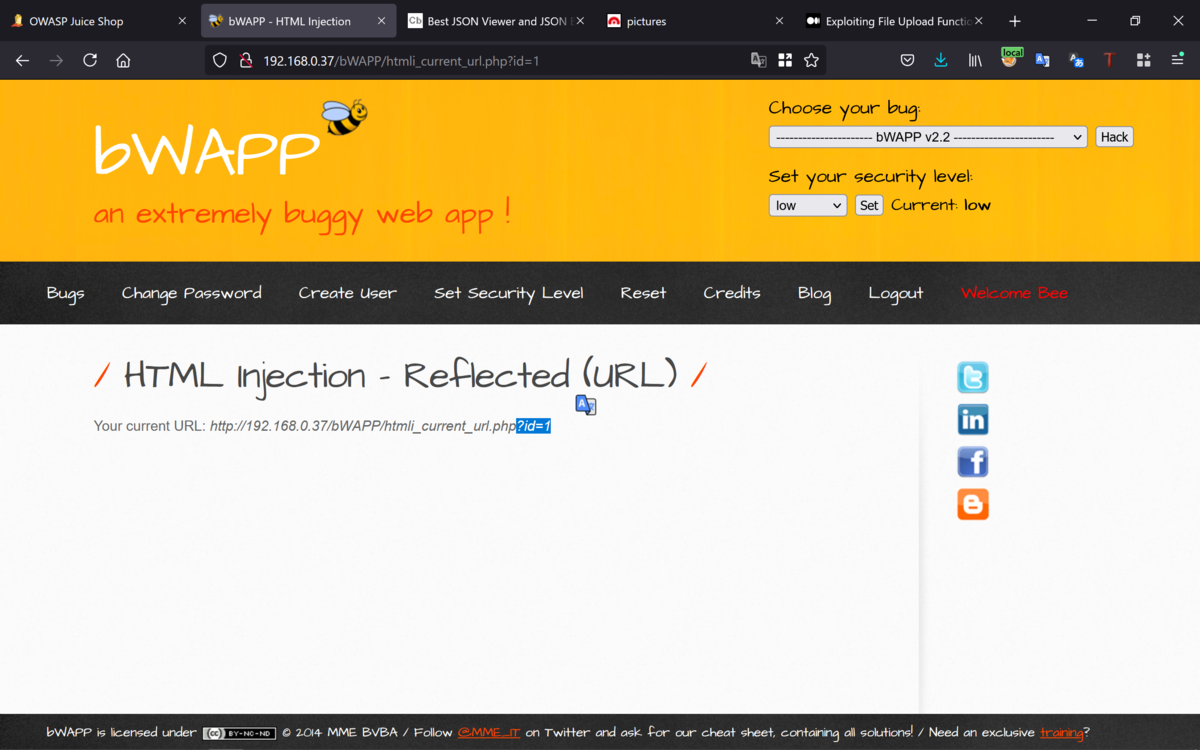

まずは、インジェクションポイントを探すことに。

http://192.168.0.37/bWAPP/htmli_current_url.php?id=1

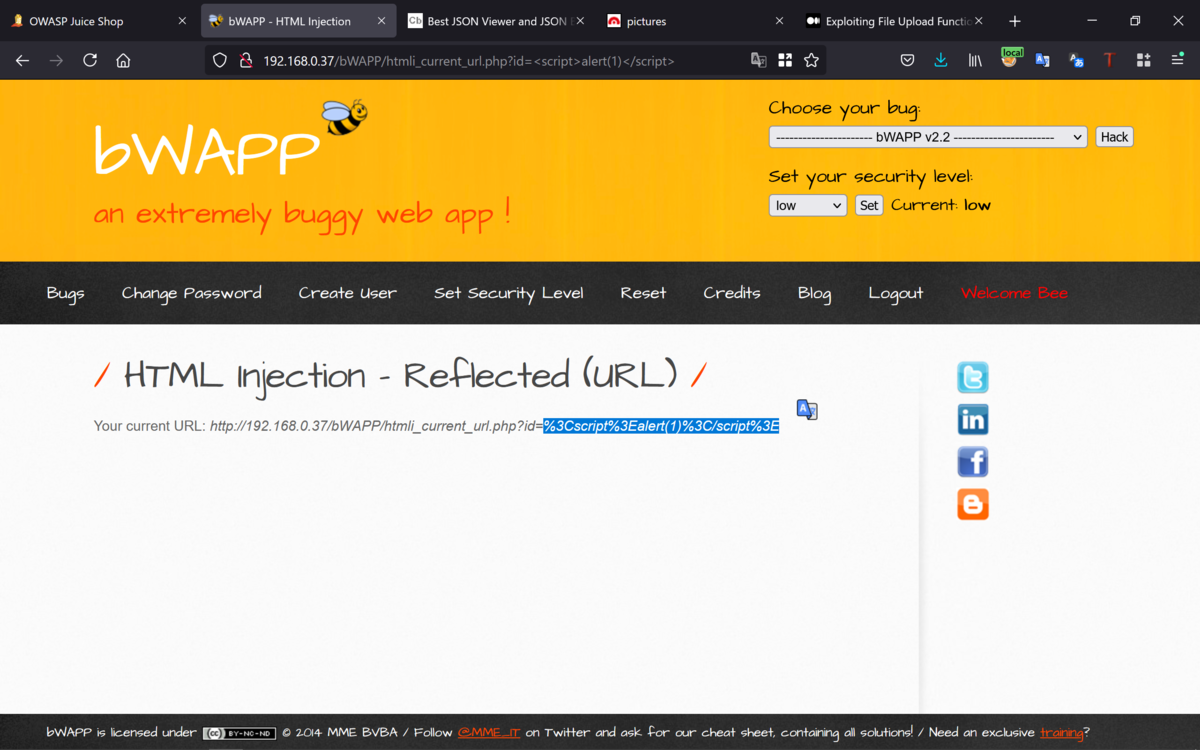

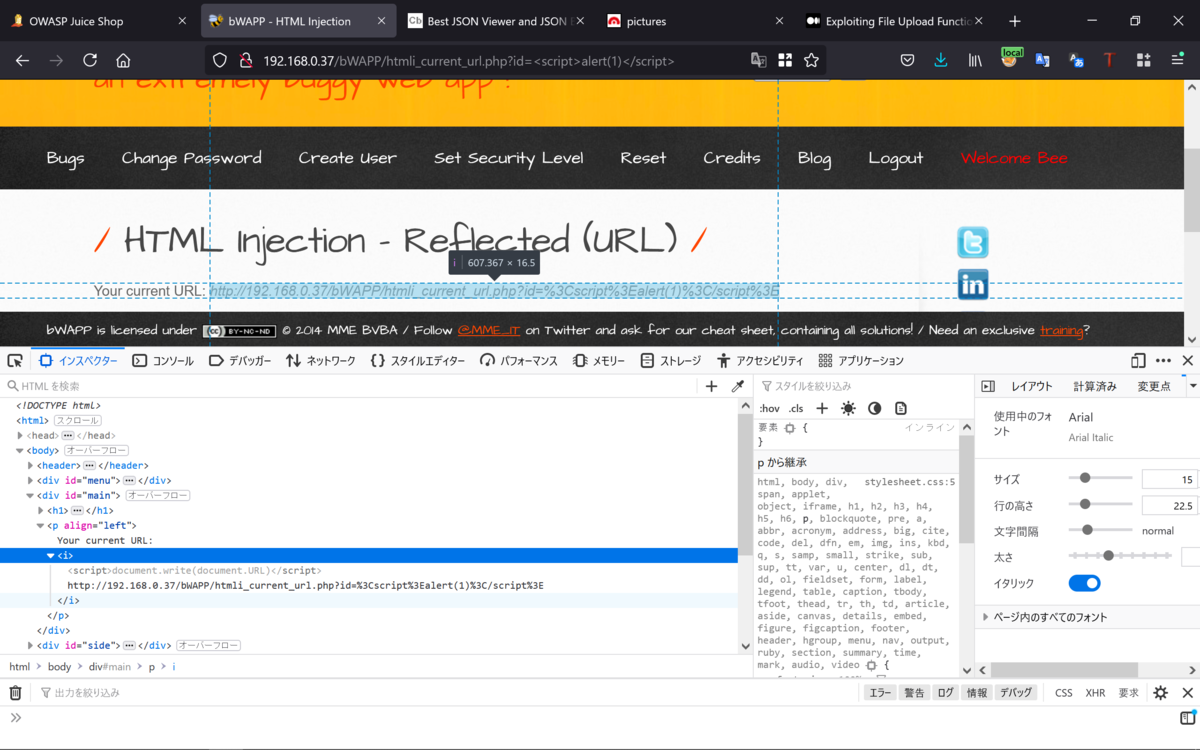

ペイロードを埋め込んでみると。

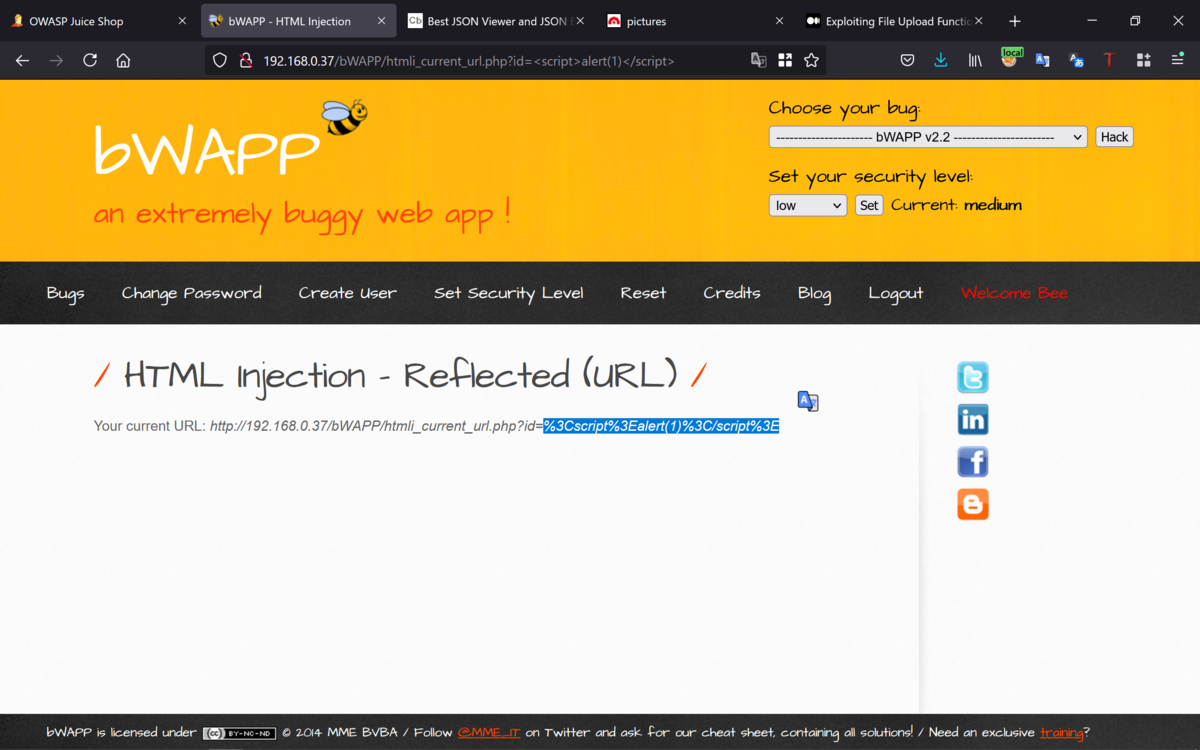

ブラウザサイドでエンコードしているようで。

192.168.0.37/bWAPP/htmli_current_url.php?id=<script>alert(1)</script>

ちなみにエンコードしたペイロードを実行して。

さきほどのペイロードと比較してもサーバに送信されるパラメータは一緒で。

192.168.0.37/bWAPP/htmli_current_url.php?id=%3Cscript%3Ealert(1)%3C/script%3E

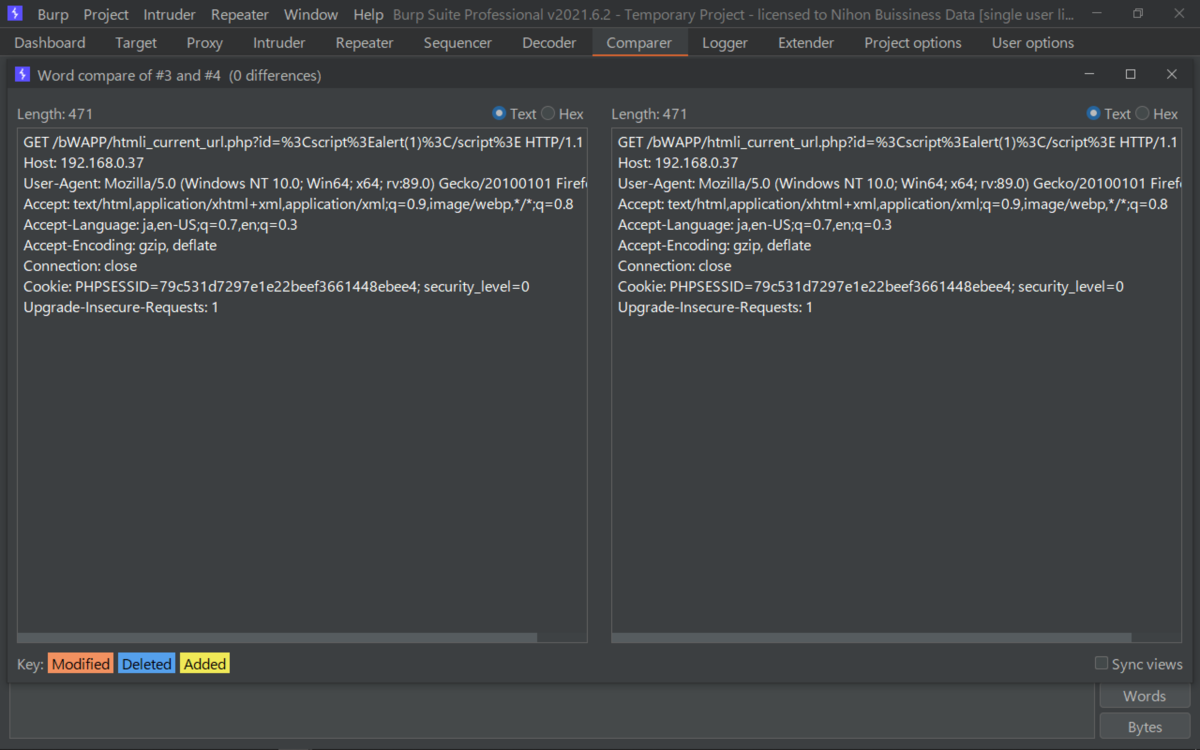

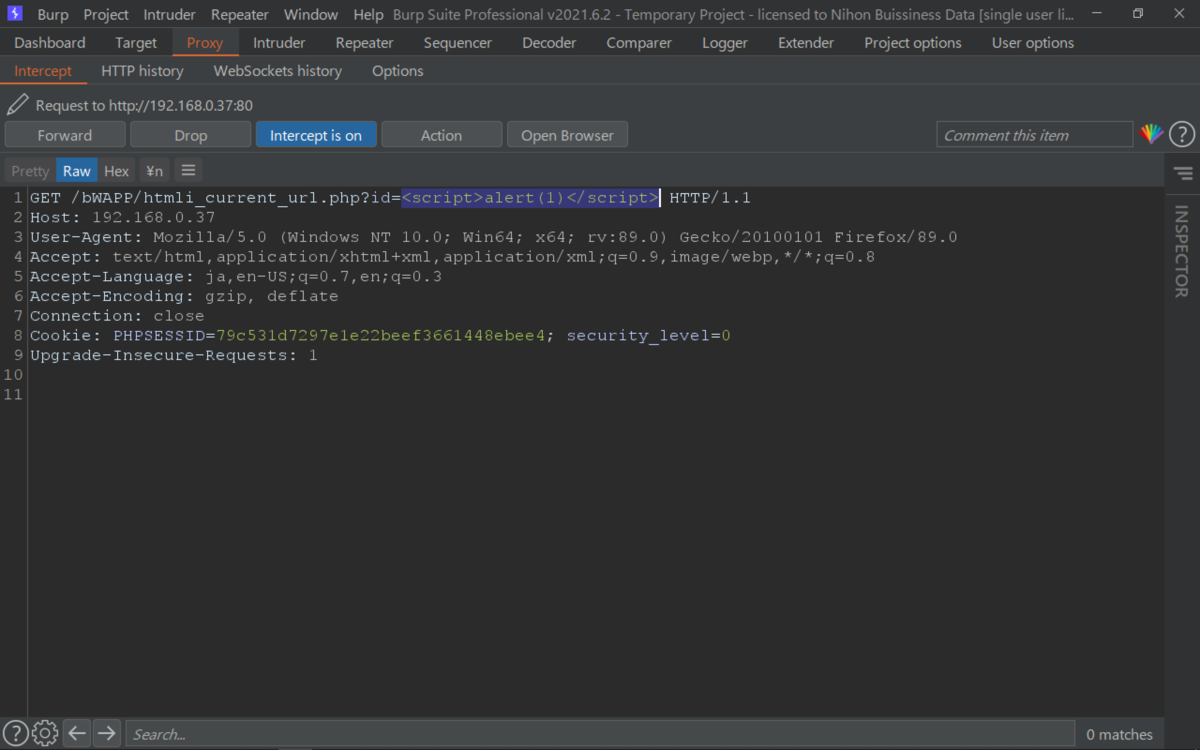

インターセプトをONにして、エンコードされていないペイロードを挿入すると。

<script>alert(1)</script>

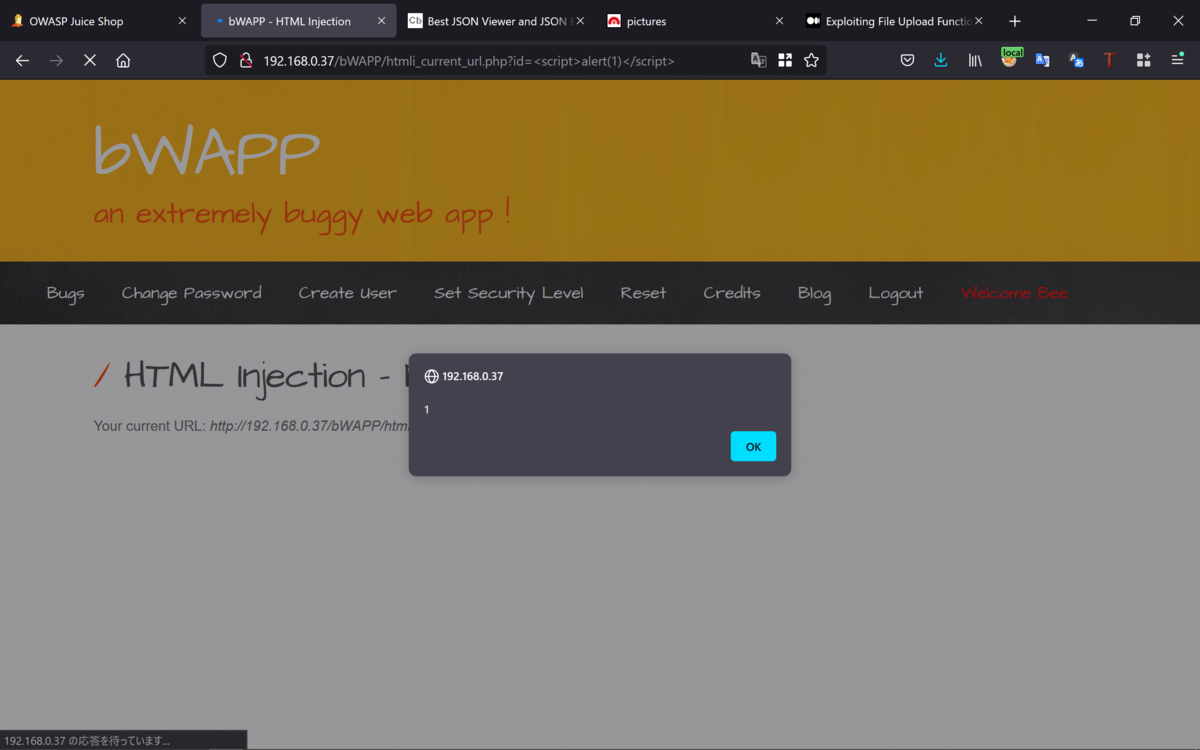

実行できて。

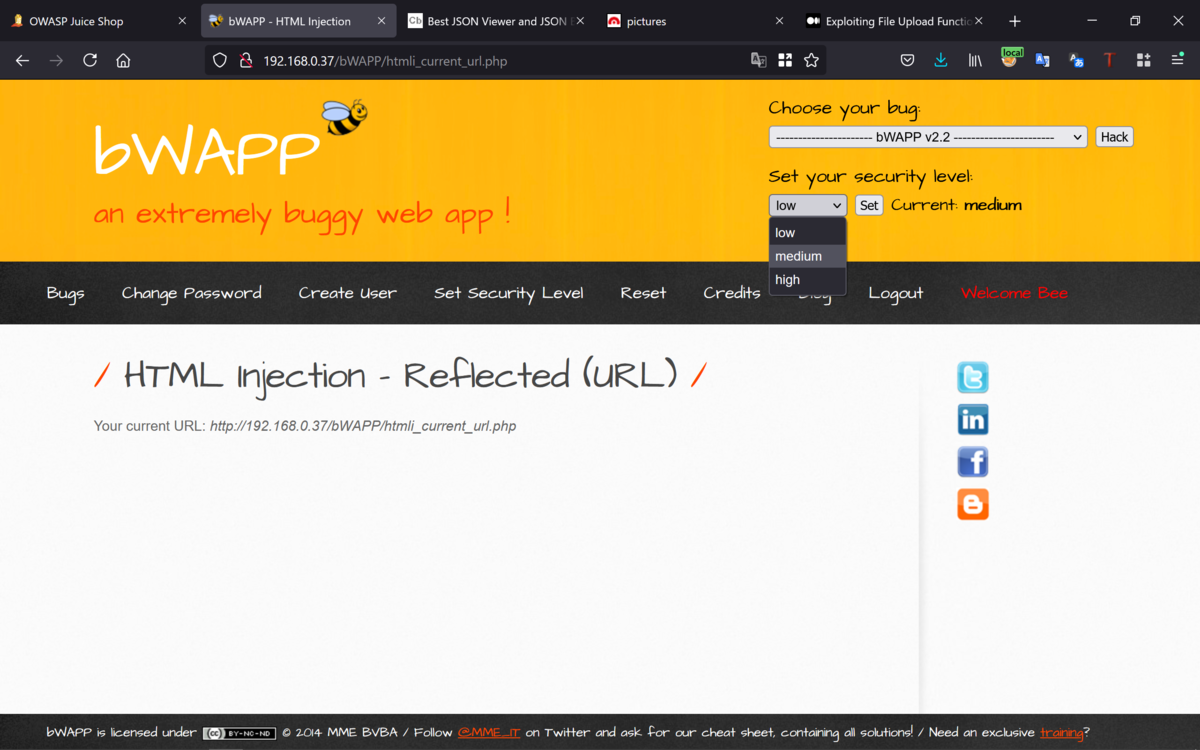

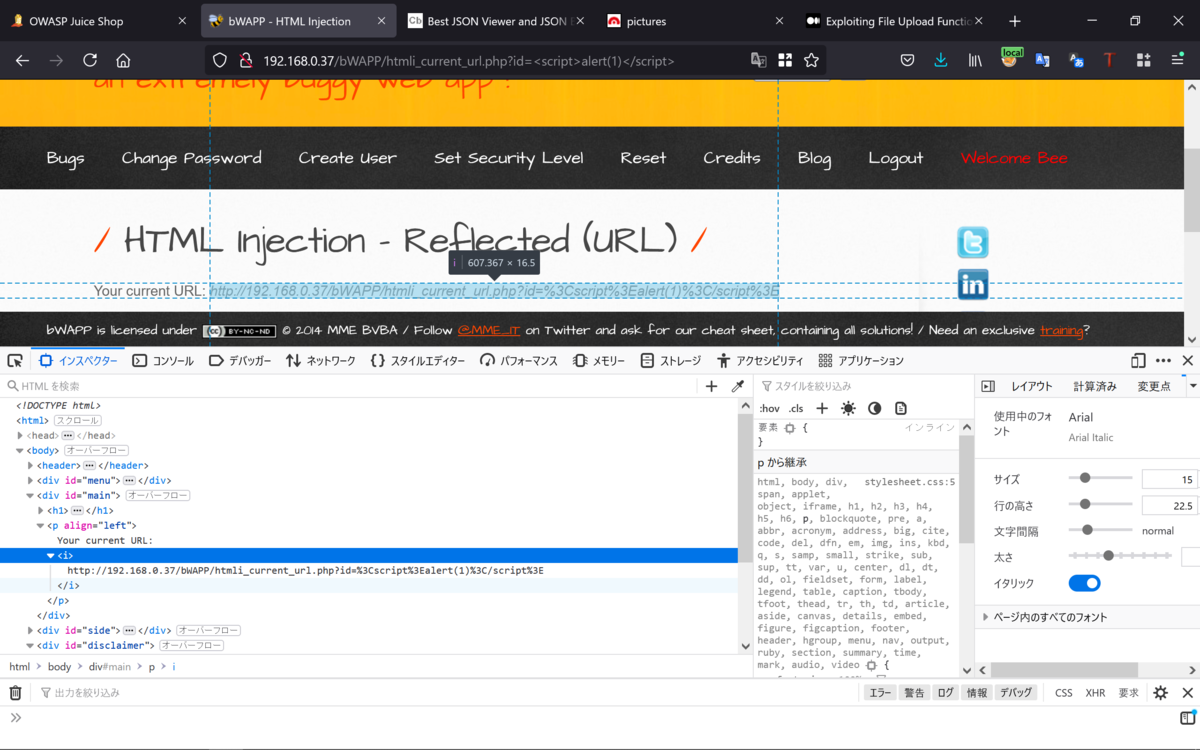

次にmediumを。

こちらでも同じ検証を。

当然ながらうまくいくはずもなく。

ソースコードを確認すると下記で表示しているようで。

document.write(document.URL)

問題は、Javaスクリプトで実行されるDOM XSSの脆弱性のようで。

最近のブラウザだと対策されていて。

古いバージョンのIEだと攻撃できるようで。

ちなみにLowレベルだとなにもなくて。

Best regards, (^^ゞ