Hello there, ('ω')ノ

予期せぬ脆弱性に対する予期せぬ $$$$ 桁報奨金を。

脆弱性:

レート制限の欠如、ブルートフォース

記事:

今回は、多くの倫理的ハッカーやバグ賞金稼ぎがほとんど無視している、

または範囲外のバグに対して、予期しない 4 桁の賞金を獲得した方法について。

方法論:

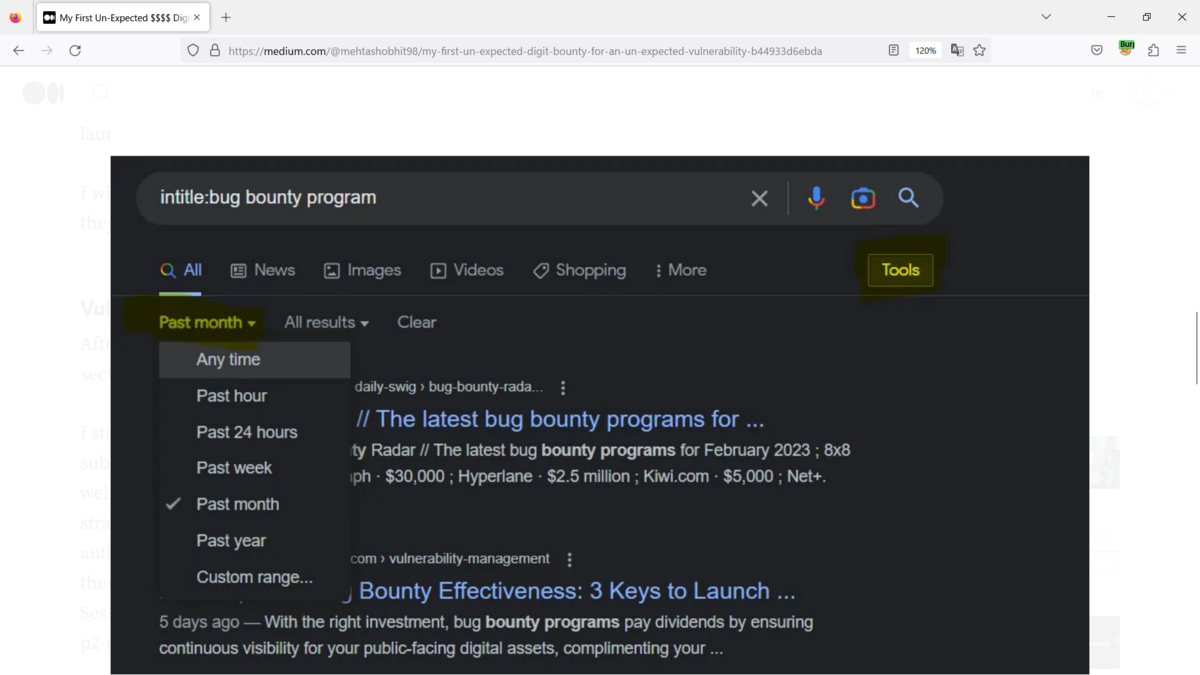

Google にアクセスして、公開されている Bug Bounty と RVDP プログラムを

探し始め、通常、次のようなGoogle dorksを使用してそれを行って。

intext: Vulnerbility disclosure

intitle: Security Bounty Program

...etc

dork を使用した後、最近起動されたプログラムをいくつか探し、

それを行うために [ツール] ボタンをクリックし、時間を [Path month] に設定して。

プログラムをスクロールした後、1 週間前に開始されたプログラムに

出くわしたので、これを試してみようと思い。

脆弱性発見の方法論:

目標を設定した後、すぐに範囲と範囲外のセクションを調べましたが、

そこではかなり明確で。

サブドメインの列挙を開始したところ、主要なサブドメインはなく、

4 ~ 5 しかリストされていないことがわかり。

次に、Web サイトとその機能を手動でチェックし始めて。

メイン Web サイトにログイン ボタンが表示されたので、

そのセクションに直接アクセスして、認証に関連する脆弱性をさらに確認し。

そこでアカウントを作成し、CSRF、セッションの有効期限切れ、

セッションの検証、IDOR、2FA バイパスなどの脆弱性や、

主に p2-p3 などの主要な脆弱性を探し始めて。

その後、Google dorks、GitHub を介して、waybackurls、ffuf、dirsearch などの

ツールを使用して、重要な情報を取得することで、インターネット上の

機密情報の漏えいを探し始めて。

しかし、残念なことに、有益な情報はなく。

脆弱性は存在しないように感じ、次の Web サイトに移動することを考えましたが

もう一度ログイン機能ページを確認して。

資格のある脆弱性と範囲外の脆弱性を再度調べたところ、

No-Rate-Limit が範囲外で言及されていないことがわかったので、試してみて。

機能、パスワード変更機能、チームメンバーの招待機能、その他のエンドポイントも。

しかし、何も機能しておらず、すべてが保護されているようで。

ログイン機能のみレート制限を実行しない理由を考え。

それがブルートフォース攻撃と呼ばれていたことに気づいていなくて。

そして驚いたことに、ブルートフォース攻撃に対する保護はなく、

そのメインログインページで有効なブルートフォース攻撃を実行することができて。

教訓:

一貫性を保つことが鍵で。

調査結果を過小評価しないで。

これは本当に問題になる可能性があるかどうかを自問して。

結果よりも先に期待を置かないで。

常に辛抱して。

迷ったときはいつでも休憩して。

Best regards, (^^ゞ