Hello there, ('ω')ノ

あなたの最後の息までハックを。

脆弱性:

IDOR

記事:

https://mechboy.medium.com/hack-till-your-last-breath-3e58f4fb1738

ツール:

Burp Suite

Google Dorks

HackeOneのプライベートプログラムで。

名前を明かすことはできないので、 「redacted.com」とよぶことに。

そのプログラムの範囲は非常に小さかったので。

メインドメインをターゲットにすることに。

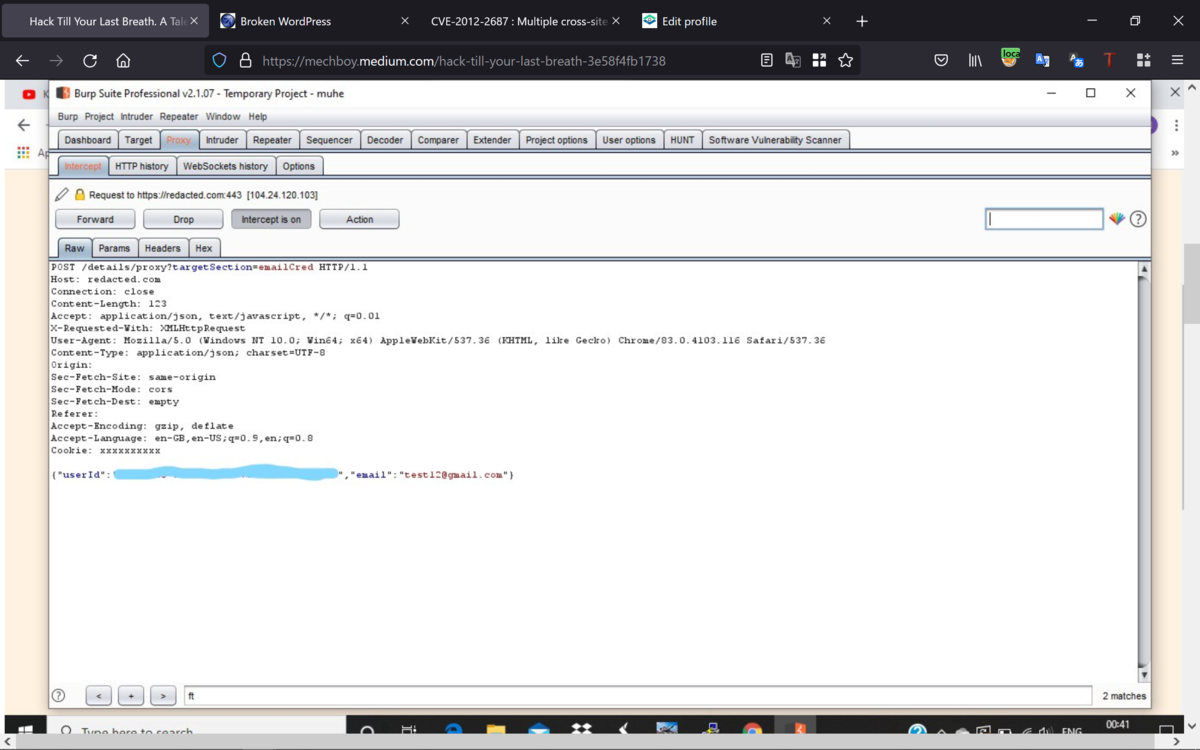

Burp Suiteとブラウザで、リクエストを監視してダッシュボードを見ていると。

アカウントのメールアドレスを変更するオプションがあって。

メールIDを変更して、Burp Suiteを確認すると2つのパラメータがあって。

1つはユーザIDで、もう1つは新しいメールで。

{“userId”:”xxxxx-xxxxxxxx-xxxx-xxxxx",”email”:”test12@gmail.com”}

そのユーザIDは、すべてのユーザー固有で。

そのリクエストで、自分のユーザIDを被害者のユーザIDに置き換えてみると。

被害者のメールが変更されたので。

パスワードを忘れた場合に被害者のアカウントを引き継ぐことができて。

これを報告すると、 userIdパラメータは非常に高いエントロピーを持つUUID値で。

UUIDを推測できないため、影響はないとのことで。

他のユーザIDを取得できないため、サイトは安全で。

それから、誤ってユーザIDがURL、パスワードリセットリンクや。

Cookieでリークしていることに気づいたので、この情報を報告すると。

以前に2つの同じレポートがあったとこことで、受け入れられず。

次にユーザIDがCookieでリークしていることはすでに伝えたので。

XSSを探し始めることに。

そして、XSSを介してブラウザでペイロードを実行するで。

任意のユーザのユーザIDを取得できたので。

IDORとXSSを介して、アカウントの乗っ取りを行うことができて。

もう一度、報告するとこれも以前に報告されていて。

それから、「redacted.com」でアカウントの乗っ取りを実行するために。

GoogleDorksを使用することに。

ユーザIDがURLでリークしていることはすでに述べたので。

site:redacted.com inurl:”xxxxxxxx”

上記のDorkを使用することで、このユーザIDを持つredacted.comが。

1000を超えるURLを取得して、そのURLからランダムなユーザIDを取得して。

(このユーザは「redated.com」の不明なユーザに属していて)

IDORバグの助けを借りてメールを変更することに。

「Forgot password」を通じてパスワードを変更しまして。

次に、VICTIMアカウントにログインして、これを報告するとようやく認められて。

IDOR + DORKS =アカウントの乗っ取り

Best regards, (^^ゞ