Hello there, ('ω')ノ

パラメータハンティングからインジェクションを。

脆弱性:

HTML インジェクション

記事:

https://infosecwriteups.com/param-hunting-to-injections-4365da5447cf

今回は、インジェクションに対する効果的なパラメータハンティングについて。

redacted.com とすることに。

多くのサブドメインがあったため、コンテンツの長さに基づいて。

サブドメインをフィルタリングして、多数の機能を提供するドメインを。

見つけることを考え。

フィルタリング後、ログイン ページのある <Sub.redacted.com> にたどり着き。

当初は、BAC を探していて。

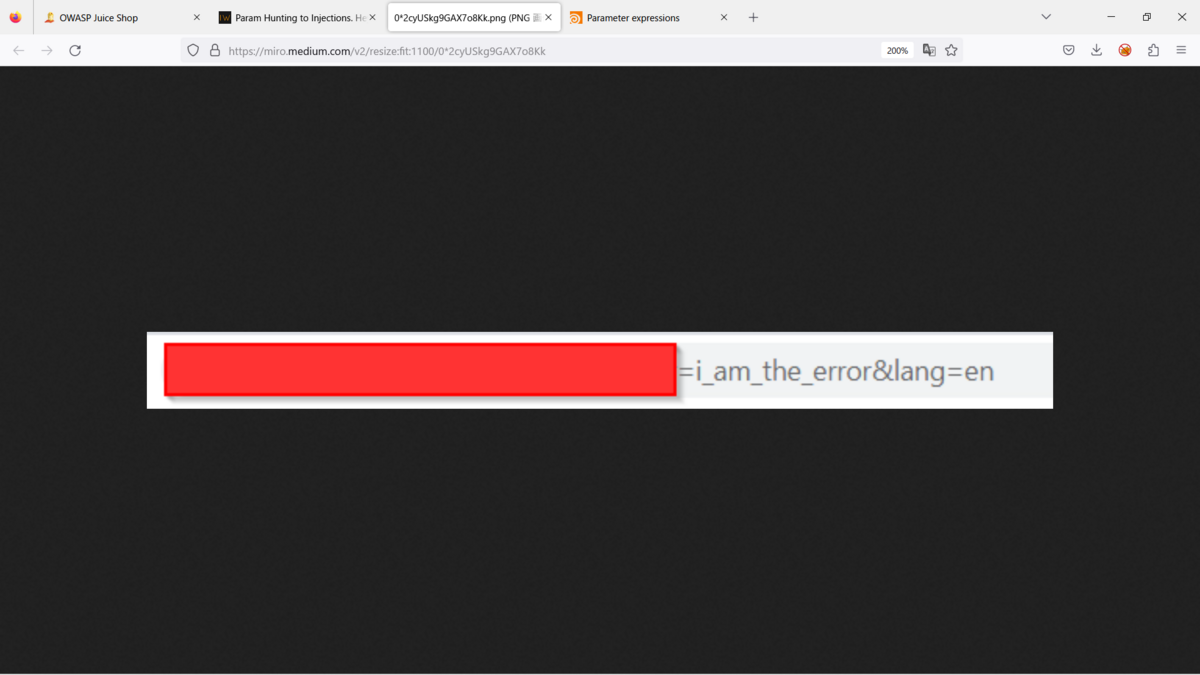

一方、ログイン ページに無効な認証情報を入力すると。

URL にエラー パラメータが返されることに気付き。

急いで XSS ペイロードを挿入して XSS を生成し始めましたが。

フィルタリングをバイパスできなかったためうまくいかず。

すぐにパスワードのリセット機能のテストを開始して 。

ここで、無効な電子メールを入力した後、URL にエラー パラメータが。

生成されていないことに気付いたので。

このパラメータを手動で追加することを考え。

驚いたことに、param は実際に反映されていて。

再度 XSS ペイロードの注入を試みましたが、WAF はすべてをブロックして。

最後に </div> タグを使用してバランスを取ることを考え。

ここでHTML インジェクションが発生して。

隠しパラメータの検索:

Paramminer 、 Arjun 、x8 など、隠しパラメータを見つけるのに役立つツールは。

たくさんありますが、残念ながら、パラメータがデフォルトの単語リストに。

存在しない可能性があるため、どちらのツールも機能せず。

アクティブ パラメータ ハンティング :

アクティブ パラメータ ハンティングは、すべてのパラメータを検出し。

カスタム ターゲット固有のワードリストを生成するのに役立ち。

カスタム単語リストを作成するには、ドメインに関連するすべてのパラメータを。

抽出する必要があり。

そのために、この美しいツール getAllParams を使用して。

https://github.com/xnl-h4ck3r/GAP-Burp-Extension

手順:

1.Burp Suiteで getAllParams 拡張機能をダウンロードして構成して。

2.ここで、Web サイトの自動クロールと手動クロールを開始し。

手動テストと自動化を組み合わせることで、スクリプトを使用して。

目隠しをするよりも常に良い結果が得られ。

3.Target -> Sitemap -> Choose the target->Right Click-> Extensions -> Get All Params (GAP)

4.抽出されたすべてのパラメータをファイルに保存して。

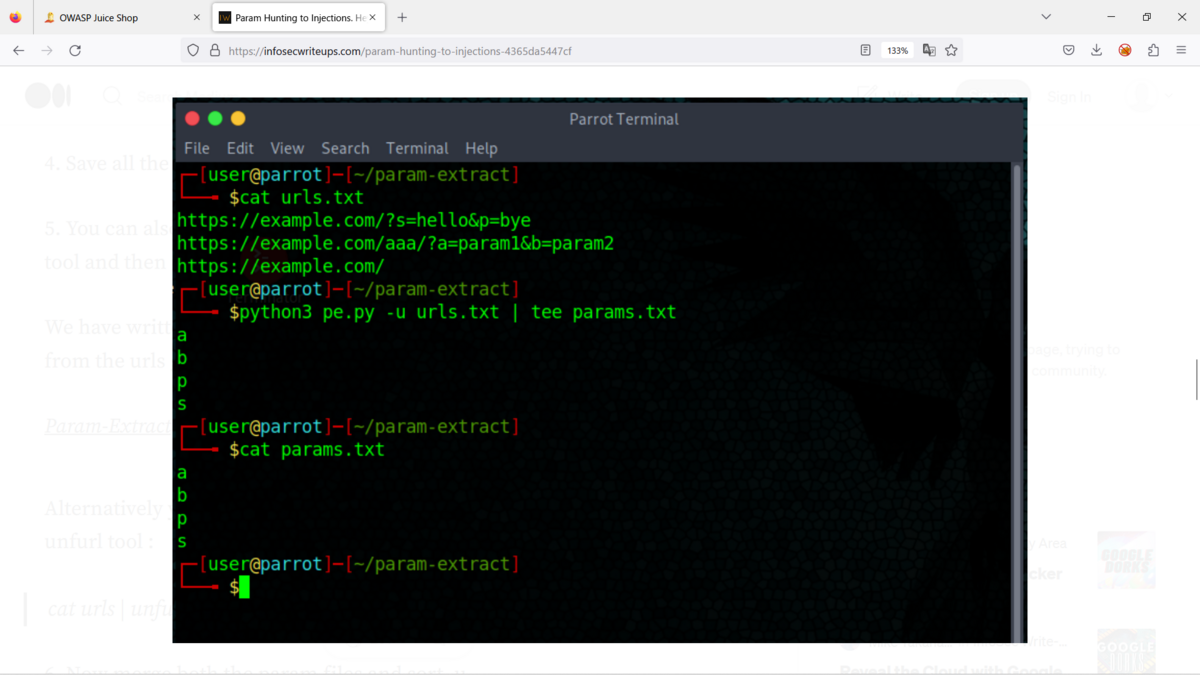

5. gau 、 wayback 、Katana などのツールを使用してすべての URL を収集し。

抽出した URL からすべてのパラメータを抽出することもできて。

さまざまなツールから収集された URL からすべてのパラメータを。

抽出できる非常に基本的なスクリプトを作成して。

Param-Extract

または、以下の一行でunfurl ツールを使用してURL を抽出することもできて。

cat urls | unfurl format %q | cut -d “=” -f1 | sort -u > params.txt

https://github.com/tomnomnom/unfurl

6.param ファイルと sort -u の両方をマージして。

7.すべてのパラメータを含むカスタム ワードリストを作成したら。

Paraminer burp 拡張機能を使用して隠しパラメータを簡単に見つけることができ。

8.非表示のパラメータを特定したら、ケース シナリオに基づいて。

さまざまなインジェクションやその他のバグをテストできて。

Best regards, (^^ゞ