Hello there, ('ω')ノ

Android アプリケーションのパスワードを忘れた場合のトークンの漏洩により

アカウントが乗っ取られるを。

脆弱性:

情報漏えい

パスワード再設定の不具合

アカウント乗っ取り

記事:

今回は、偵察プロセスを進めて。

いくつかの機能をキャプチャして分析した後、ターゲットのパスワードを。

忘れたエンドポイントに出会い。

認証プロセスは、リソースの不正アクセスから保護して。

残念ながら、開発者は認証レイヤーの背後にある機能を。

利用および実装するのを忘れていて。

通常、パスワードのリセット トークンは、バックエンドに API 呼び出しを。

行ってトークンを作成し、それをデータベースに保存し。

それをユーザーに割り当て、電子メールで送信することにより。

バックエンドで処理されて。

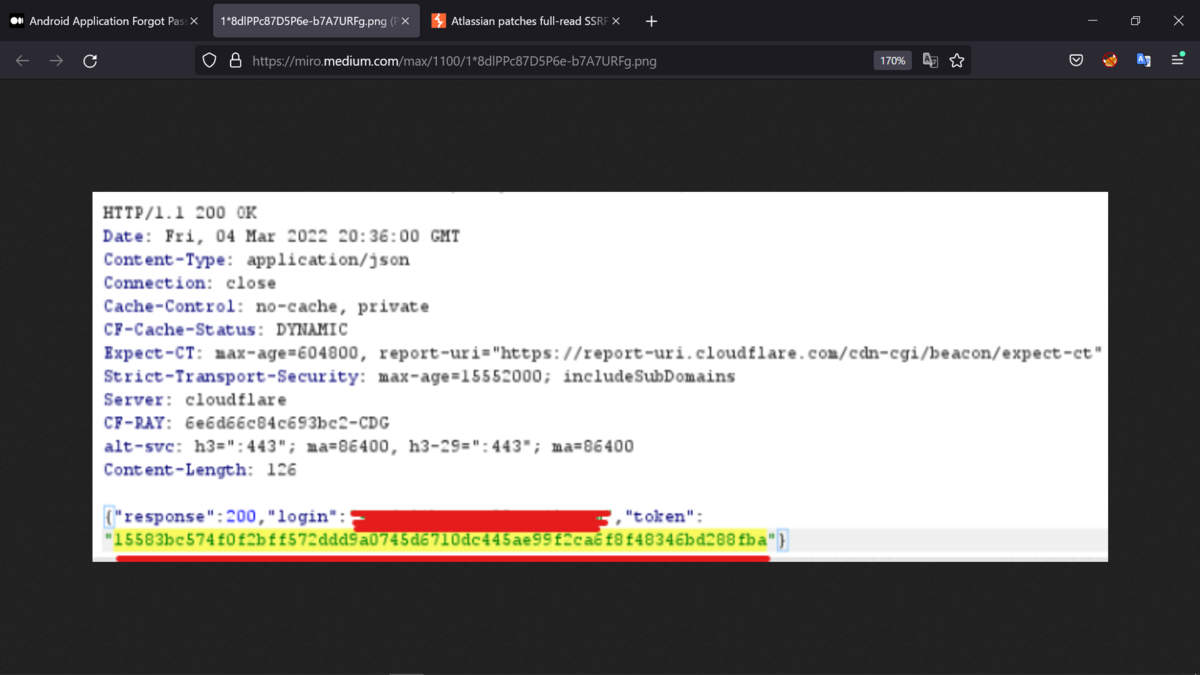

対象のアプリで、アプリケーションが異常な動作を示して。

電子メールを入力し、パスワードのリセットをクリックすると。

応答でパスワードのリセットのトークンが簡単に開示され。

これは、アプリケーションがフロントエンドでリセット トークンを。

処理していることを意味し。

これが応答のリークとアカウントの完全な侵害につながり。

再現する手順:

1.ターゲット アプリケーションに登録し、ログアウトし。

2.パスワードを忘れた場合のフォームに移動し。

3. 登録済みの電子メールを入力し、Burp Suiteプロキシをオンにして。

送信をクリックし。

4.リクエストをキャプチャして右クリックし、リクエストをリピータに送信して。

5. [Send] をクリックすると応答にトークンが表示されて。

リピータにリクエストを送信するだけ。

影響:

攻撃者は、一般に公開されているユーザのメールアドレスを知るだけで。

ユーザのアカウントを簡単に乗っ取ることができ。

すべての攻撃者の目的はユーザのアカウントを乗っ取ることであるため。

これは重大な脆弱性で。

漏洩したリセット トークンを利用した後、彼は任意のユーザのパスワードを変更し。

購入プランを楽しむことができて。

攻撃者は、モバイル アプリケーションからパスワードを変更した後。

Web アプリケーションへの不正アクセスを取得することもでき。

この脆弱性は、モバイルおよび Web 上のユーザのアカウントに影響を与えていて。

Facebook、Apple、または Google アカウントに接続するオプションがあり。

攻撃者はそれを悪用したり、自分のアカウントを添付したりすることができ。

アカウントの乗っ取りはすべての攻撃者の主な目的の 1つであるため。

被害者のアカウントが完全に侵害されるため、この脆弱性は非常に重要になり。

Best regards, (^^ゞ