Hello there, ('ω')ノ

機密情報の開示 (偵察) を見つけた方法を。

脆弱性:

情報開示

記事:

今回は、偵察による機密情報の漏えいについて。

組織の発信元 IP とインターネット IP を取得するには、次の 2 つの方法があり。

1.Censys、Shodan、Securitytrails、FOFA、Zoomeye などを。

使用した手動アプローチ。

2.uncoverツールを使用した自動化アプローチ

https://github.com/projectdiscovery/uncover

発見ツールとは:

uncover ツールは、よく知られている検索エンジン API を使用して。

インターネット上で公開されているホストをすばやく見つける go ラッパーで。

自動化を念頭に置いて構築されているため、クエリを実行し。

現在のパイプライン ツールで結果を利用できて。

uncover ツールは、一度に複数の検索エンジンにクエリを実行でき。

Shodan、Censys、FOFA、Hunter、Quake、Zoomeye などの。

利用可能な検索エンジンをサポートして。

主なトピック、つまり、偵察による機密情報の開示をどのように発見したか。

Google Dorks を通じてBug Bountyプログラムを選択して。

使用した Google Dork は、「responsible disclosure bounty r=h:uk」で。

今回のドメインを target.com と呼ぶことに。

手動ペンテストを開始する前に、適切な偵察のための時間を設け。

すべてのライブ ドメインを収集し、さまざまな端末で。

403 forbiddenドメインに対して。

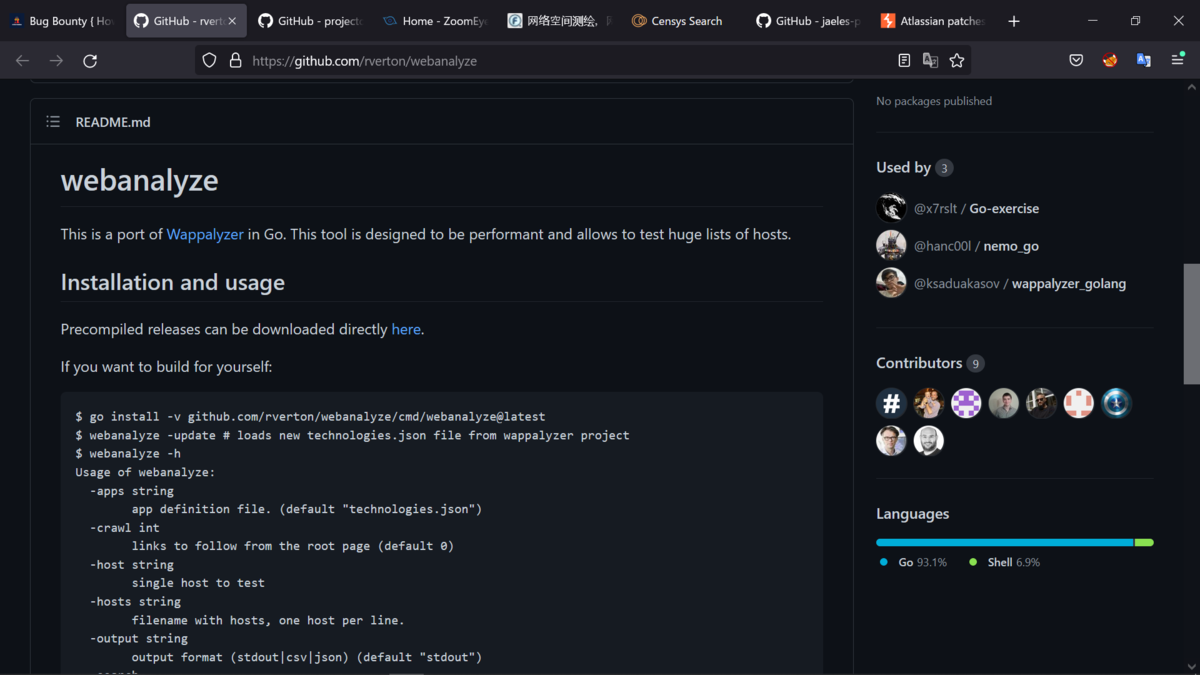

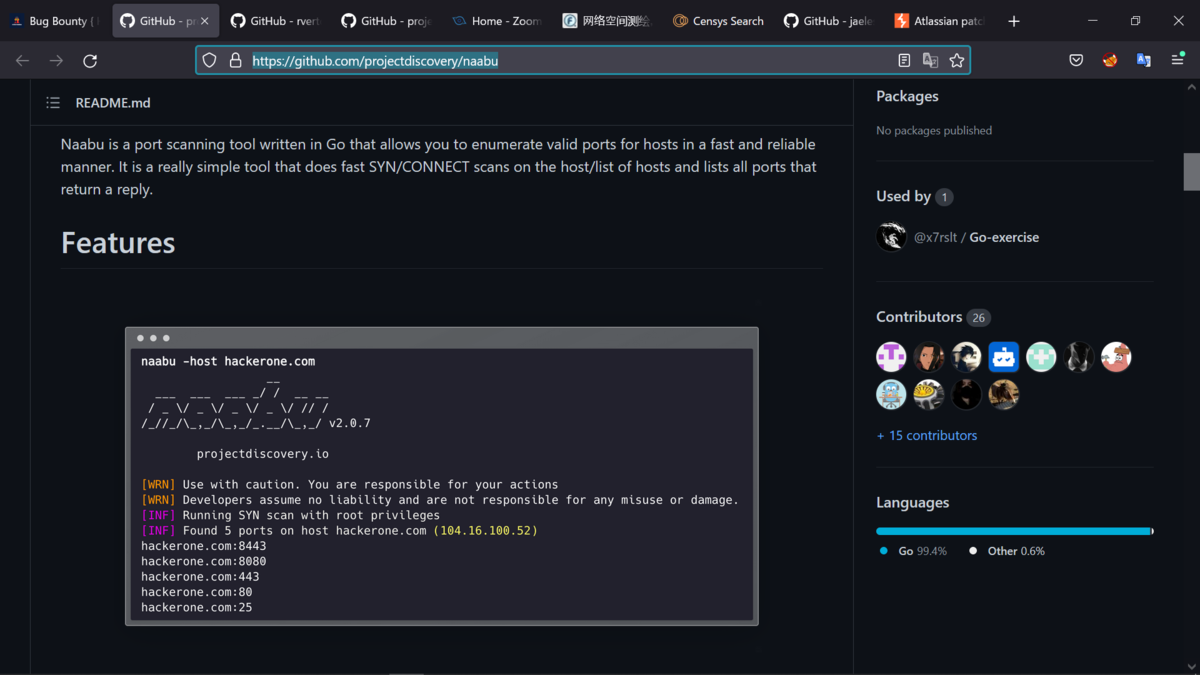

nmap、webanalyze、waybackurls、naabu、403-bypass、nuclei などの。

さまざまなツールを実行して。

しかし、興味深いものは何も見つからず。

https://github.com/rverton/webanalyze

https://github.com/projectdiscovery/naabu

次に、target.com で uncover ツールを実行して。

uncover -q “target.com” -e censys,fofa,shodan,shodan-idb | httpx | tee ips.txt

cat ips.txt

数秒後、いくつかの IP を取得し、Web ブラウザで IP を手動で開き始めて。

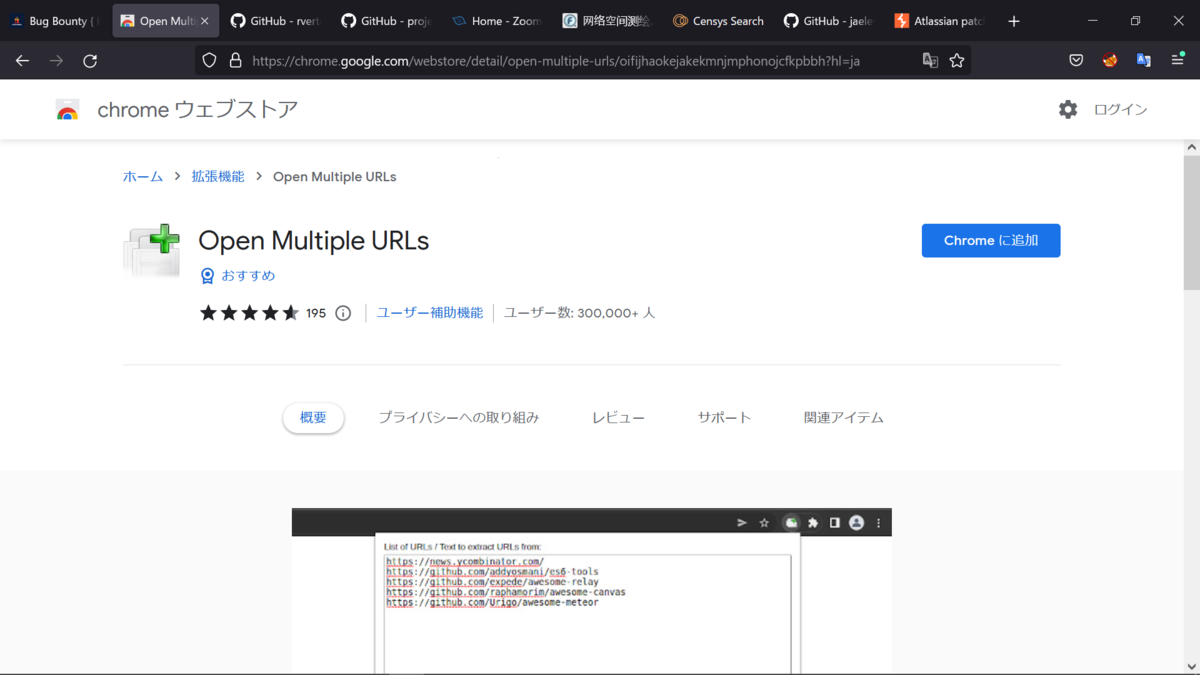

Open Multiple URLs 拡張機能を使用して、すべての IP アドレスを一度に。

1つずつ開くことができて。

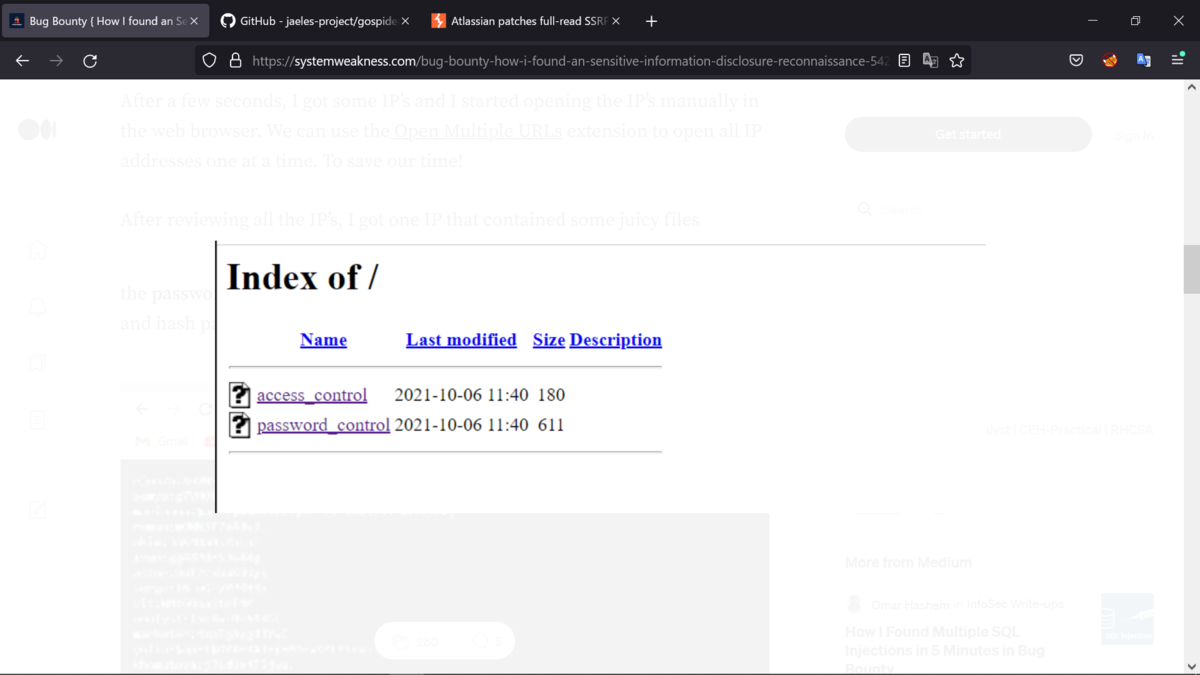

すべての IP を確認した後、重要なファイルを含む 1つの IP を取得して。

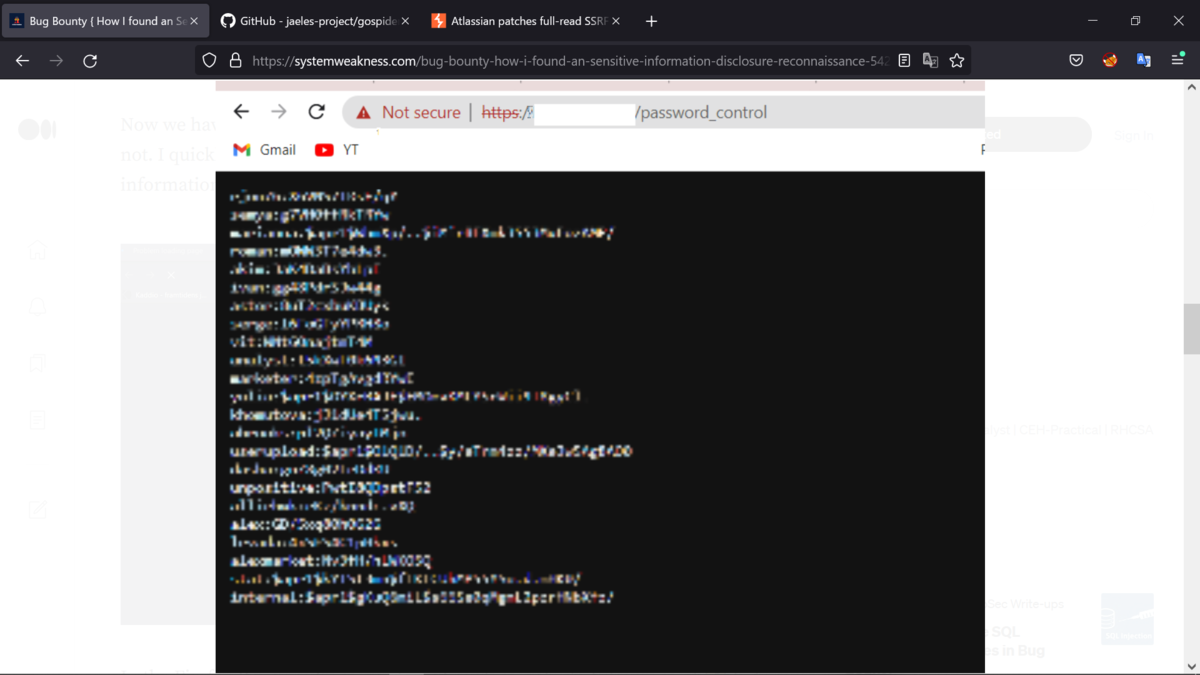

password_control ファイルには。

「内部システムのユーザ名やハッシュ パスワードなどの機密情報」が含まれていて。

次に、この IP が同じ組織に属しているかどうかを確認する必要があり。

すぐに whois コマンド ( whois ip ) を実行しましたが。

あまり情報が得られなかったので、Firefox ブラウザで IP を開いて。

Firefox ブラウザでは、アクセスするための資格情報を求めていることがわかり。

しかし、Chrome ブラウザでは、直接アクセスできて。

Firefox ではいくつかのドメインが表示さるものの。

ドメインを検索してそこのホームページにアクセスしたところ。

そのサイトのBug Bountyのページがあり、それをクリックすると。

自分の target.com のバグ報奨金ポリシー ページにリダイレクトされて。

ヒント:

IP アドレスは常に Chrome と Firefox で開いて。

別のブラウザから情報を取得する場合もあり。

Best regards, (^^ゞ