Hello there, ('ω')ノ

Indeed.com サブドメインのリフレクティブ XSS とオープン リダイレクトを。

脆弱性:

反射型XSS

オープンリダイレクト

記事:

今回は、Indeed.com サブドメインで見つけた単純なバグについて。

いつものように、Sublist3r ツールを使用してサブドメインを検索し。

Offers.indeed.com サブドメインを閲覧しているときに、

ユーザがドロップダウンからいくつかのフィルタを選択し、

生成されたデータの PDF レポートを作成できる機能に気づき。

すぐにいくつかの値を選択してレポートを生成し。

レポートを開いたとき、URL に PDF ファイルのファイルの場所を含む

追加のパラメーター Target があることに気付き。

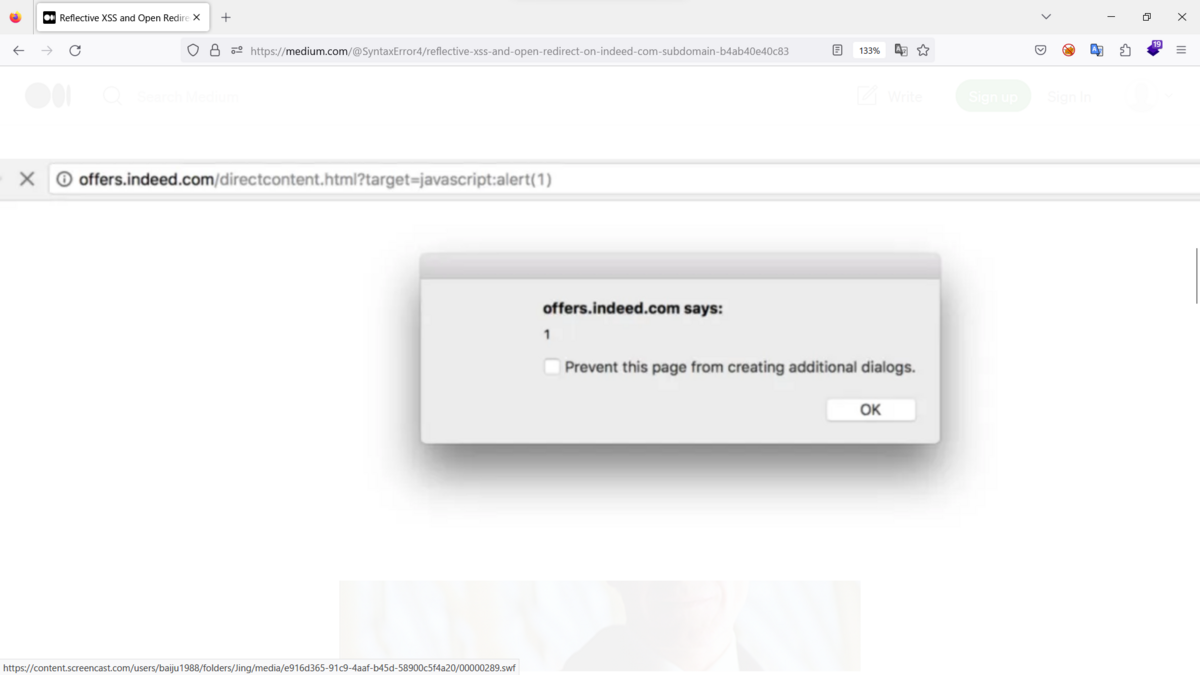

http://offers.indeed.com/directcontent.html?target=http://offers.indeed.com/company/xy/xxyy.pdf

URL 内の Target パラメータを見て、Open リダイレクトをテストすることを

即座に考え。

そこで、Target パラメータ値を https://www.google.com として入力したところ、

実際にユーザを Google.com に誘導していることに気付き。

脆弱な URL:

http://offers.indeed.com/directcontent.html?target=http://www.google.com

次に、同じパラメータが XSS に対して脆弱かどうかを確認し。

Target パラメータ値に javascript:alert(1) を指定すると、

予想どおりアラート ボックスがポップアップ表示されて。

Best regards, (^^ゞ