Hello there, ('ω')ノ

オープンリダイレクトの記念品を。

脆弱性:

オープンリダイレクト

記事:

https://infosecwriteups.com/a-swag-for-a-open-redirect-google-dork-bug-bounty-2143b943f34e

今回は、パラメータ スキャナで適切なオープン リダイレクトを見つけて。

どうやって見つけたのか、どんなスワッグを手に入れたのかを伝えることに。

また、PSFuzzスキャナ を変更して、OpenRedirects もスキャンできるようにして。

時間の経過とともに改善する予定で。

https://github.com/Proviesec/PSFuzz

まず簡単なものを探すことにして。

Burp を使っているので、すべてのリダイレクトとリンクの履歴を記録していて。

これにより、バグの検索が容易になって。

いくつかの単純なセキュリティ ホールを調査した後、実際にいくつかの XSS 要素を。

見つけようとして。

また、Google Dorks を使用するのも好きで。

site:*redacted.com inurl:target

結果が出たので、オープンリダイレクトに適しているかどうかを調べることに。

再現手順:

Google の結果の背後には、ウェブサイトのログイン ページがあって。

そして、いつもこれらをテストするのが大好きで。

今回は、パラメータ ターゲットに URL 全体が含まれていることに気付いて。

これは非常にテストしたくなり、URL は次のようになって。

https://my.redacted.com/forgetUsername?target=https:%2F%2Fwww.redacted.com

リンクが「my」サブドメインではなく「www」サブドメインに。

ジャンプすることはすでに確認できて。

そこで、テストとして URL を置き換えて。

https://my.redacted.com/forgetUsername?target=https:%2F%2Fwww.hackerone.com

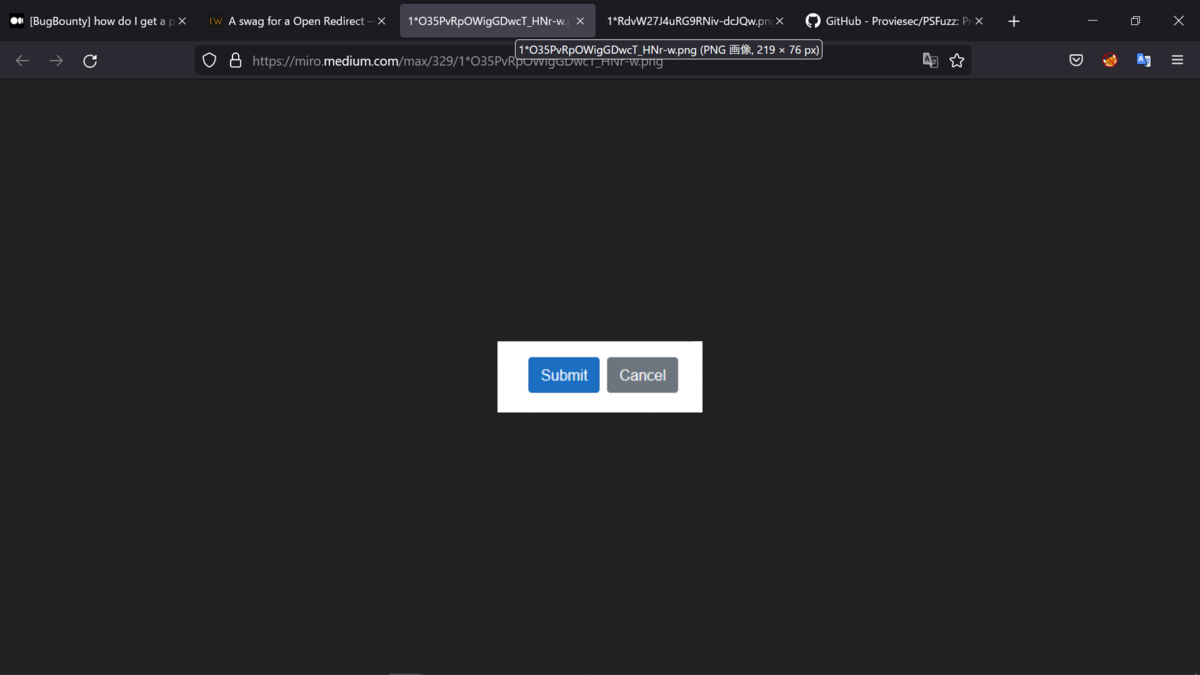

送信またはキャンセルをクリックするだけで、リダイレクトされて。

このペイロードを挿入すると、その Web サイトにリダイレクトされて。

target=https:%2F%2Fwww.hackerone.com ⇨ www.hackerone.com

なので、適切なオープン リダイレクトをすぐに見つけて。

オープンリダイレクトとは、Web アプリケーションまたはサーバが。

認証されていないユーザによって送信されたリンクを使用して。

ユーザを特定の Web サイトまたはページにリダイレクトする場合。

これはオープン リダイレクトと呼ばれて。

影響:

オープン リダイレクトの脆弱性は、アプリケーションがユーザ制御可能な。

データをリダイレクト ターゲットに安全に挿入しない場合に発生して。

攻撃者は、外部ドメインへのリダイレクトを引き起こす URL を。

アプリケーション内で構築できて。

この動作は、アプリケーション ユーザに対するフィッシング攻撃を。

助長するために使用できて。

実際のアプリケーション URL を使用し、正しいドメインを見つけ。

有効な SSL 証明書 (SSL を使用している場合) は、フィッシング攻撃に対する。

信頼性を高めて。

これらの特性を確認したとしても。

その後の別のドメインへのリダイレクトには気付かないでしょう。

Best regards, (^^ゞ