Hello there, ('ω')ノ

いきなりExploitモジュールの作成はハードルが高いかと思い、少し元に戻って。

SCADAシステムは、Metasploitのエクスプロイトで危険にさらされる可能性があり。

インターネット上にあるSCADAサーバには。

デフォルトのユーザ名とパスワードを持っているものもあって。

SHODANは、インターネットに接続しているSCADAサーバを見つけられたりと。

まずは、SHODANサイトのアカウント内でAPIを取得しておいて。

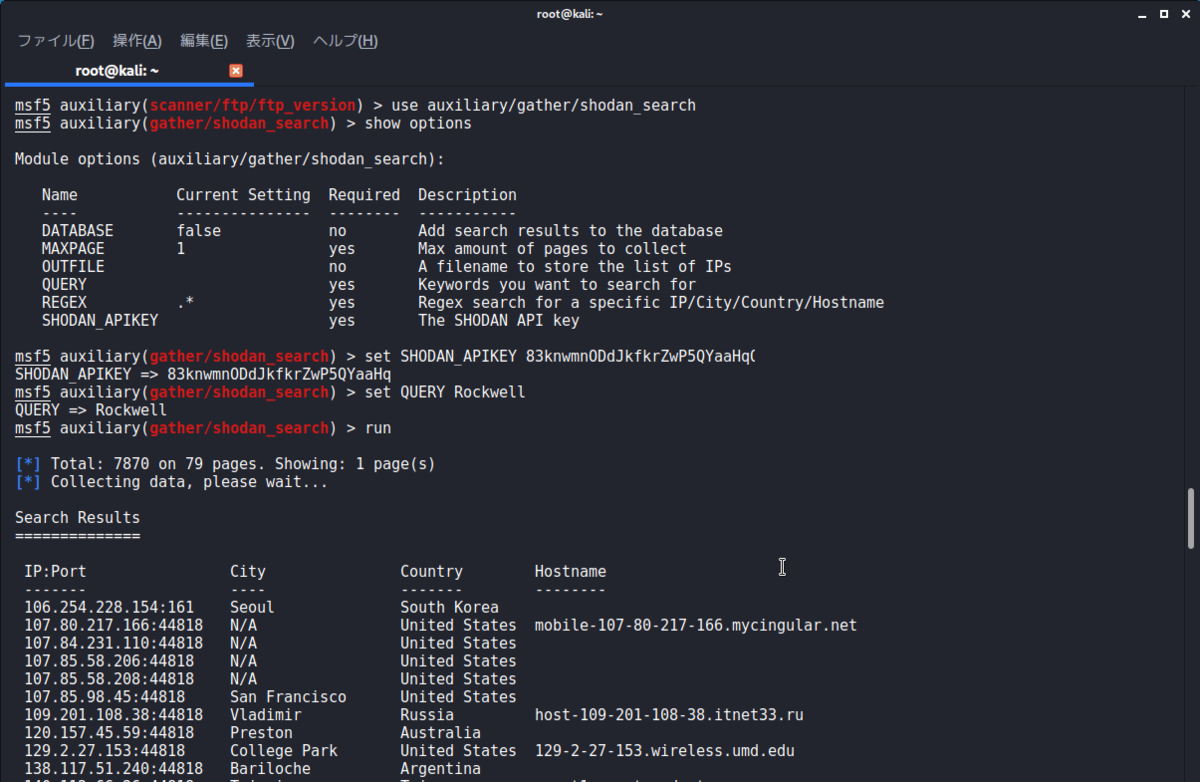

Metasploitを起動し、下記のモジュールをロードして。

auxiliary / gather / shodan_search

先ほどのAPIをSHODAN_APIオプションに設定して。

QUERYオプションをRockwellに設定して。

実行すると、Rockwell 経由でSCADAサービスを実行しているシステムが見つかって。

この先、攻撃を進めることはすべきではなく。

Best regards, (^^ゞ