Hello there, ('ω')ノ

アカウント完全乗っ取り (ATO) を。

脆弱性:

IDOR

アカウント乗っ取り

記事:

https://medium.com/@kojodaprogrammer/full-account-takeover-ato-a-tale-of-two-bugs-d1b3765ff1de

今回は、ターゲットを www.xyz.com と呼び

アカウント乗っ取りを達成するために、重大度が低いように見える

2 つのバグをどのように見つけて連鎖させたかを。

アカウント乗っ取り (ATO) とは、攻撃者が侵害されたアカウントに

関連付けられたデータと権限へのアクセスを取得することで。

これを達成できるかどうかは、ターゲット アプリケーションに存在する

バグとハッカーの創造力に大きく依存して。

ここで、最初のバグである API ベースの

安全でない直接オブジェクト参照 (IDOR) から始めて。

このバグは、アプリケーションが内部実装オブジェクトへの参照を

公開するときに発生して。

アプリケーションの一部で、表示を許可されていない情報の要求や受信が

許可されている場合を指して。

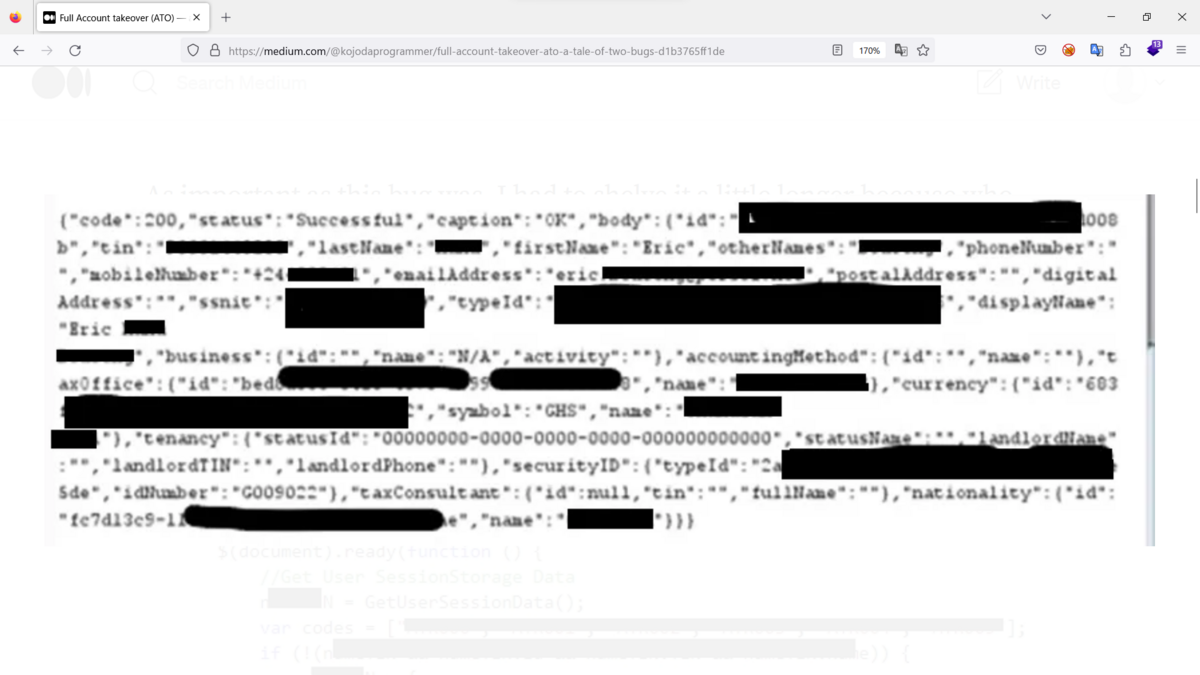

この攻撃では、Burp Suite を使用して、

POST リクエスト (POST /xyz.com/Account?handler=GetUserData) の

本文にある自分の ID を傍受し、変更し。

リクエストを送信した後、下記に示すような被害者のデータを取得して。

このバグは重要でしたが、もう少し棚上げする必要があり。

ここで、「ユーザ アカウント」ページで見つけたコード ブロックを見て、

次のアクションを考えてみると。

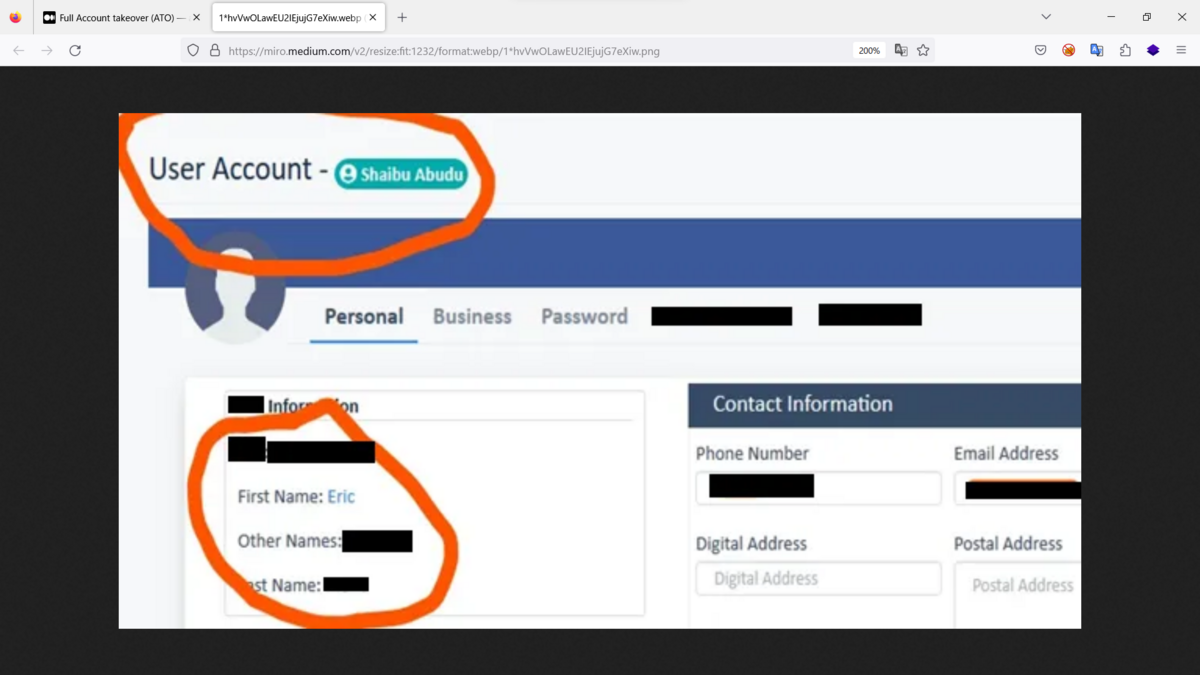

上図では、ブラウザ上の現在のユーザのセッションのコピーが表示され。

セッションにはユーザの ID、権限、権限が含まれて。

これらの値は、その後、現在のユーザの名前でデータ用の

API サービスに送り返されて。

はじめの図に示すように、最初のバグで提供された情報を活用して。

「ユーザ アカウント」ページをリロードし、それを傍受し、

自分の ID を被害者の ID に変更して。

その結果、被害者のアカウントに完全にアクセスできるようになり。

影響力を示すために、被害者のパスワードを変更して。

Best regards, (^^ゞ