Hello there, ('ω')ノ

IDORを使用したAdobeのバグ報奨金、機密データの漏洩を。

脆弱性:

IDOR

記事:

今回は Adobe をハッキングし、その方法を正確に説明を。

イントロ:初心者の悪夢

バグバウンティハンティングを始めて最初の 1 か月で。

最初の 1 か月間、バグ群衆による優れた講義をすべて聞いたり、

OWASP テスト ガイドなどの大量の本を読んだりして毎日を過ごし。

理論と実践は異なり、私は基本的に迷っていて。

Adobe:

Adobe のハッキングに挑戦しましたが、とても安全で。

すべてが WAF の下にきちんとラップされており、いつもブロックされて。

IDOR などのわずかな操作テクニックに焦点を当てることにしたので、

すべてのパラメータを収集し始めまることに。

gauplusは、gauより速く、より安定しており、使いやすく。

https://github.com/bp0lr/gauplus

まず、前のブログからすべてのドメインを収集し、サブドメインの列挙を使用して

それらをテキスト ファイル adobe.txt に並べ替え。

gau を使用して、すべてのパラメータとエンドポイントを収集するようになり。

画像やその他のものを除外したいのですが、追加することもできて 。

cat adobe.txt | gauplus -subs -b png,jpg,gif,jpeg,swf,woff -o adobeurl.txt

ここで、httpx を使用してどの URL がライブであるかを確認し。

これはオプションで。

cat adobeurl.txt | httpx -mc 200 >> finalurls.txt

最後に、パラメータを選択できる URL の美しいリストが得られ。

id= や、confidential、secret、employee など、いろいろなものを

grep してみましたが、今回はいつもの document という URL を経由していて。

クライマックス:

ドキュメントの URL にアクセスすると、通常のドキュメントが見つかり。

何も興味深いものはありませんでしたが、URL を見ると、

document/200 があり、その 200 を 201 に変更しましたが、何も起こらず。

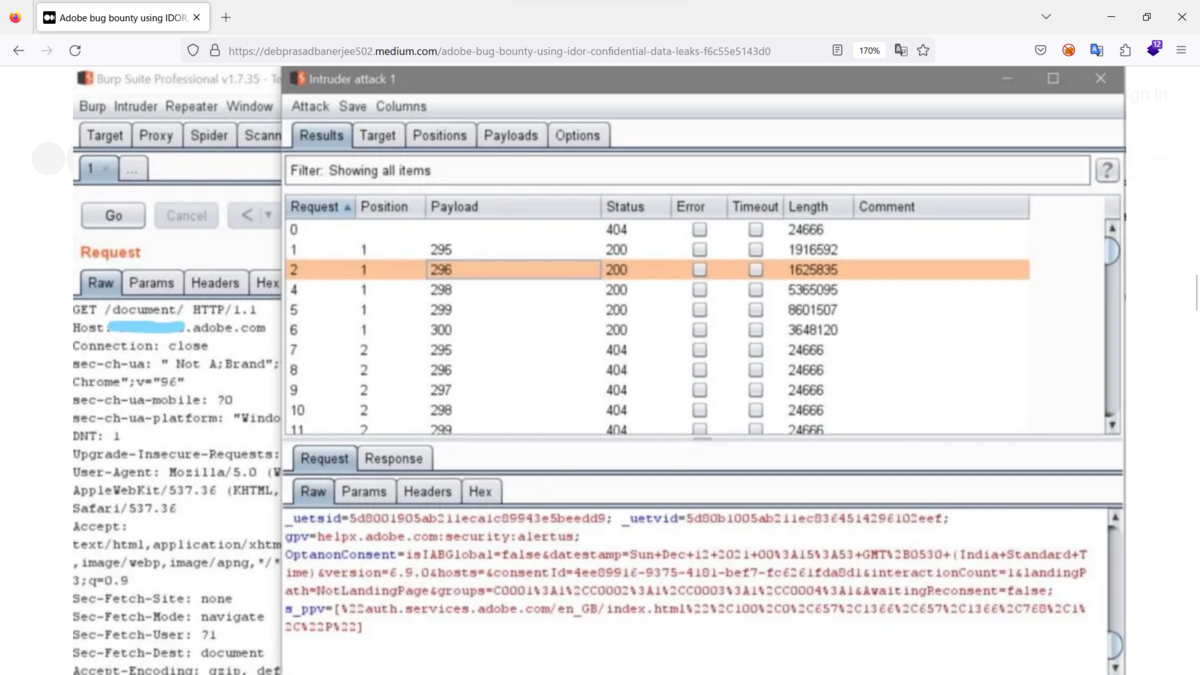

リクエストをBurp Suiteに送信し、Intruderでペイロード セットとして

100~1000 を使用し、document/$200$をファジングして。

これが応答で。

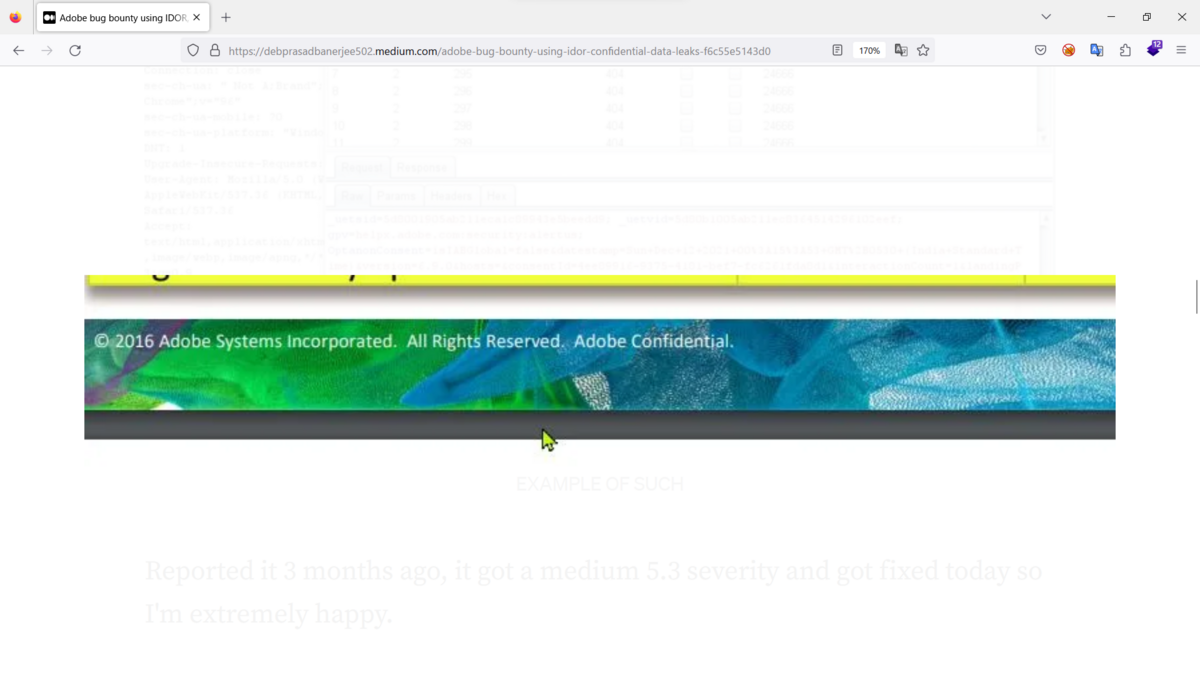

しかしここで問題となるのは、ファイルは本当に機密なのかということで。

つまり、文書だけでなく、非常に重要な内部データも漏洩していることがわかって。

長さまたはステータスコードによる並べ替え

その例

重大度は中 5.3 で。

キーポイント:

すべてのパラメータを詳しく調べ、アプリケーションを理解するように。

Best regards, (^^ゞ