Hello there, ('ω')ノ

5 秒で管理者ダッシュボードにアクセスを。

脆弱性:

デフォルトの認証情報

記事:

https://sumedh00.medium.com/accessing-admin-dashboard-in-5-seconds-acee737eacfb

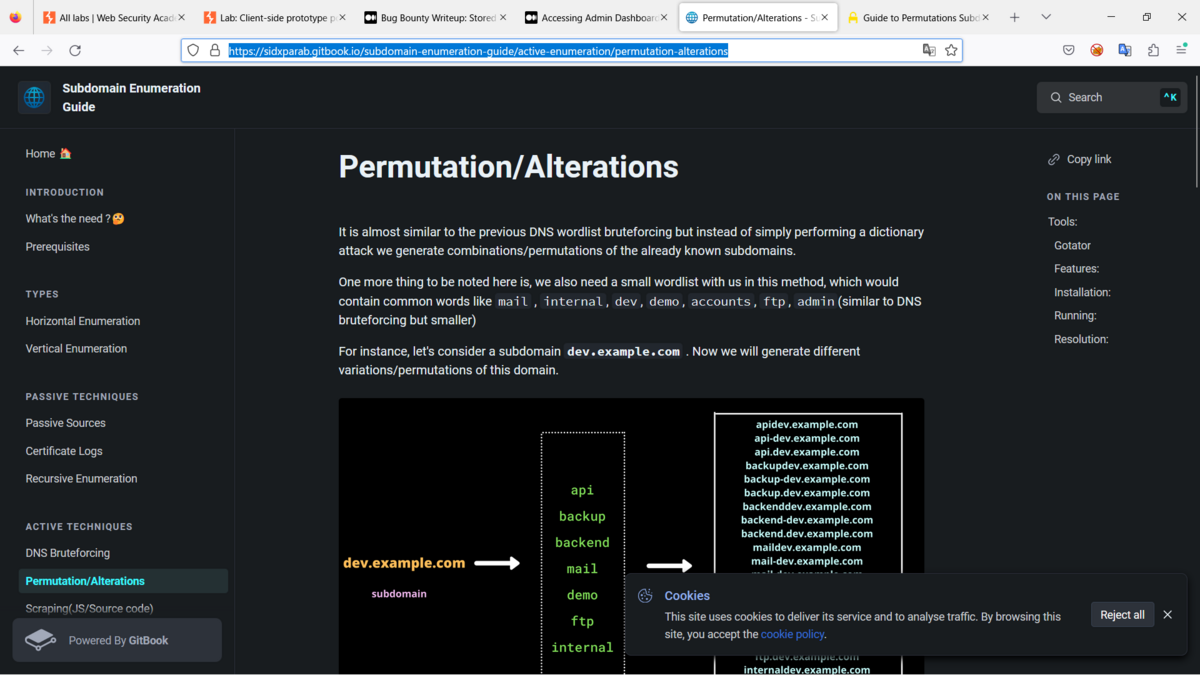

今回は、permutationを使用することで、これまで気づかれなかった多数の

サブドメインをうまく列挙することができて。

https://sidxparab.gitbook.io/subdomain-enumeration-guide/active-enumeration/permutation-alterations

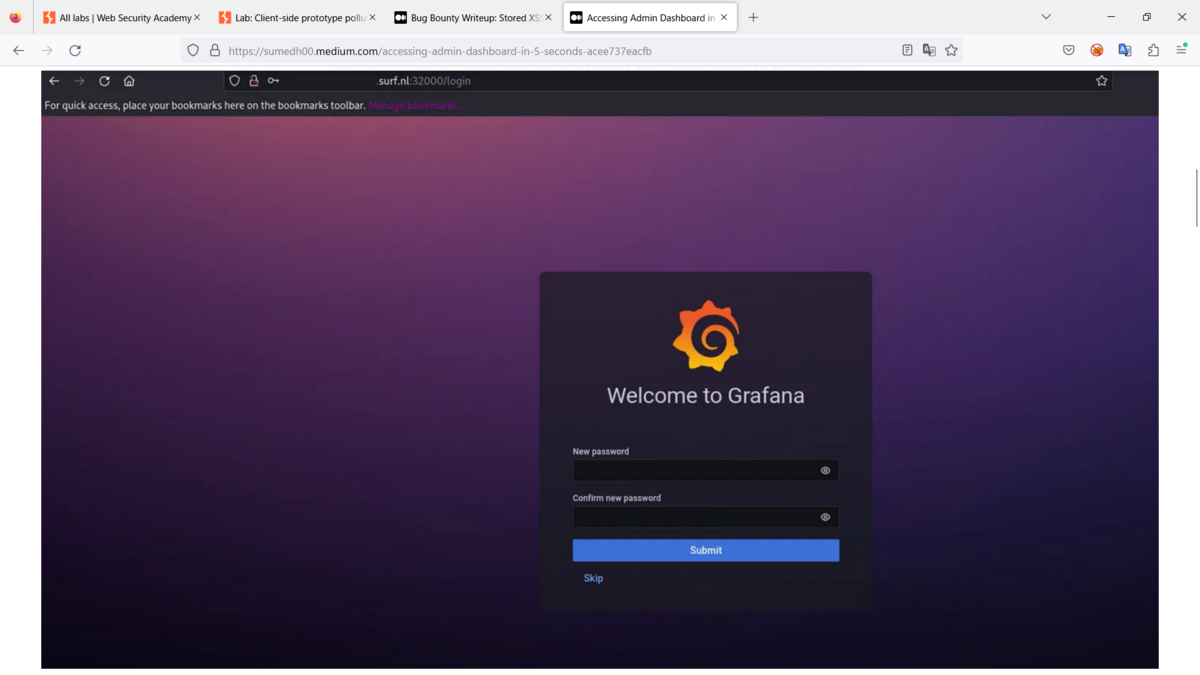

驚いたことに、発見したサブドメインの 1 つによって、

Grafana ダッシュボードが表示され。

ダッシュボードのパスワードはデフォルトの ie に設定されていて。

admin:admin

管理者のパスワードを変更するように求められて。

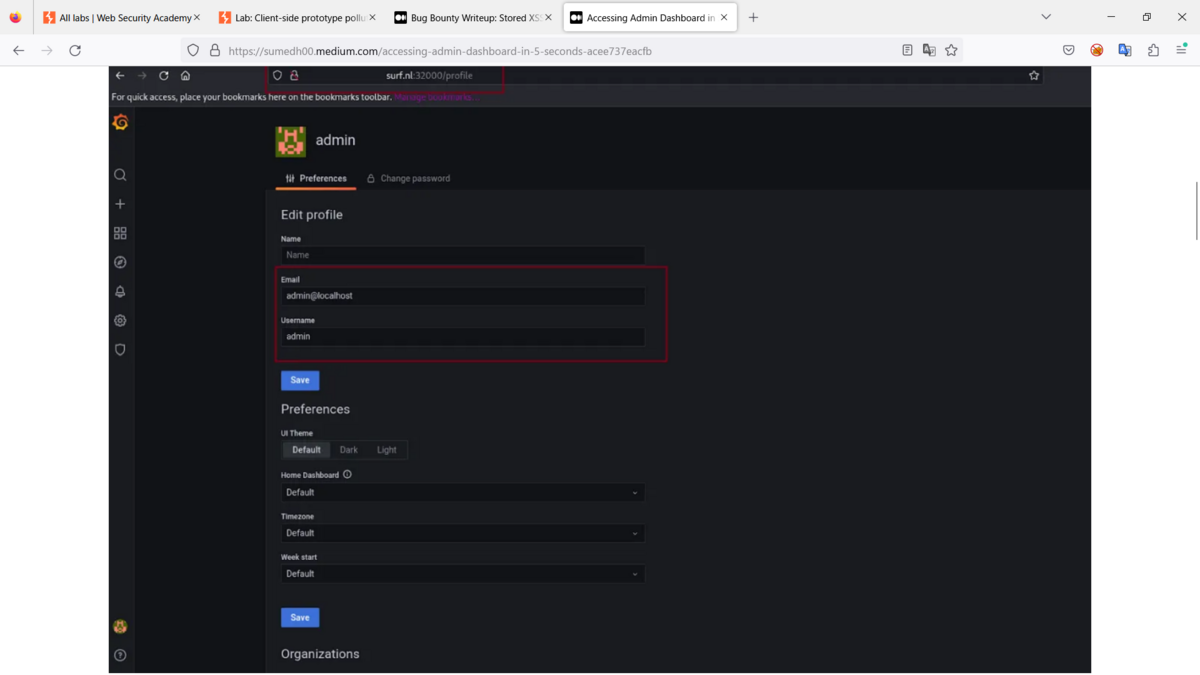

その後、パスワードを設定し、管理者として正常にログインできて。

管理者としてログインに成功した後、さらに攻撃をエスカレートしてみましたが、

うまくいかず。

もう一度、httpx を使用して、同じポート番号とパスを持つ他のサブドメインへの

パスを調査してみて。

このために以下を使用して。

httpx -l subdomains.txt -path ":32000/login" -sc -mc 200

Grafana を使用して別のサブドメインを見つけることができ、

管理者としてログインしようとしましたが、

今回は以前に変更したパスワードを使用して。

その結果、別のサブドメインが pwn されて。

何を学んだか?

1.ログイン ポータルでデフォルトの資格情報を試してみることは、

SQL インジェクションを一見して試みるよりも効果的な場合があって。

2.同じ関連ポートとパスを使用して、他の異なるサブドメインをマッピングすると、

他のサブドメインの同じ潜在的な脆弱性を特定するのに役立って。

Best regards, (^^ゞ