Hello there, ('ω')ノ

IDOR によるビジネス ロジックの脆弱性を。

脆弱性:

IDOR

支払いの改ざん

記事:

https://sagarsajeev.medium.com/business-logic-vulnerability-via-idor-6d510f1caea9

今回は、e コマース Web サイトから任意の製品を 10 ドルで購入できた方法を。

これは、IDOR を可能にする脆弱なパラメータのために可能で。

ターゲット ドメインは、スタートアップの E コマース Web サイトで。

・保存された XSS を報告しましたが、最近のペンテストで既に特定されており。

修正に向けて準備が整っているとのことで。

・パラメーター改ざんのバグを期待して、カート チェックアウト オプションの。

テストを開始しましたが、何も見つからず。

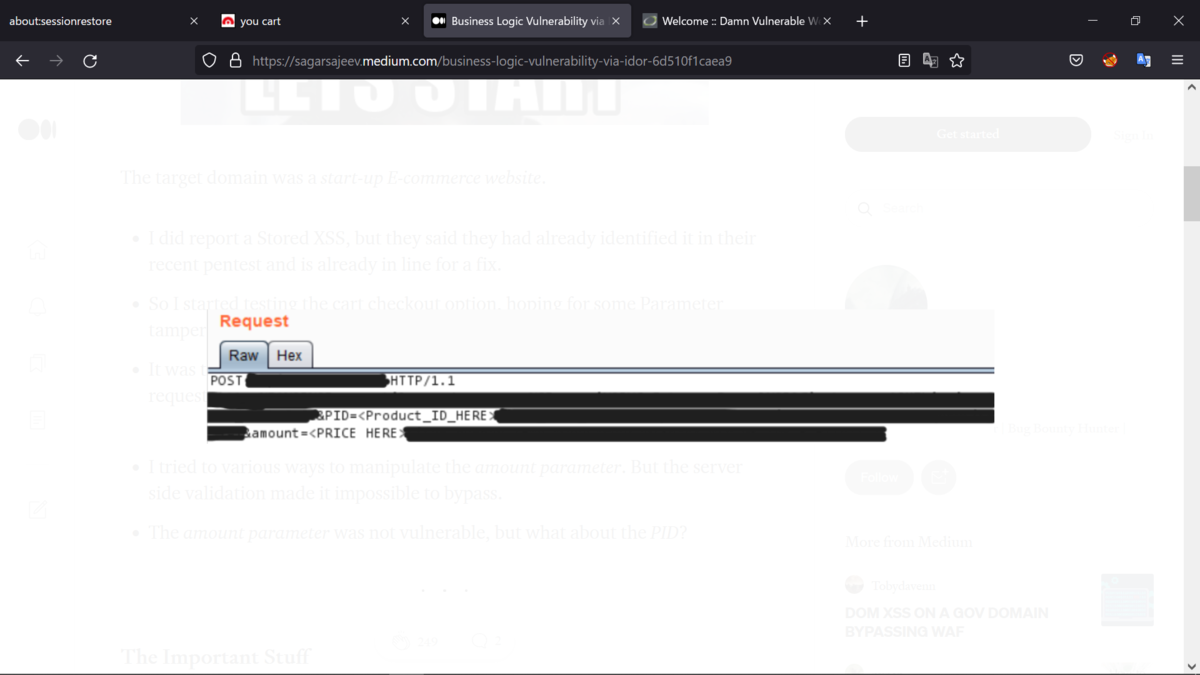

・その後、リクエスト本文の製品 ID である <PID> パラメータに気付いて。

・ amount パラメータの操作方法をいろいろ試してみましたが。

サーバ側の検証により、バイパスが不可能になって。

・amount パラメータには脆弱性はありませんでしたが、PID はどうか。

重要:

1.低価格の製品 A をカートに追加して。

(実際のPoCでは10ドル前後の製品を追加して)

2.他の製品 B の PID を取得して。 (400 ドルの製品を選んで)

他の製品の PID をどのように把握したのか疑問に思われるかもしれませんが。

製品 B をカートに追加するだけで、そこから PID を取得できて。

また、「この製品を共有する」オプションが PID をリークすることもわかったので。

そこからコピーして、ここで使用できて。

3.POST リクエストで、製品 A の PID を製品 B の PID に置き換えて。

(金額パラメータはまだ $10 で)

4.リクエストを転送すると合計金額は $10 と表示され。

5.10 ドルで購入して。

技術的には 400 ドルの製品を 10 ドルで購入したことになって。

Best regards, (^^ゞ