Hello there, ('ω')ノ

Dalfox&Paramspiderによるxss識別の自動化を。

脆弱性:

反映されたXSS

記事:

https://infosecwriteups.com/automating-xss-identification-with-dalfox-paramspider-e14283bb7916

ツール:

amass

sublist3r

subfinder

findomain

crt.sh

assetfinder

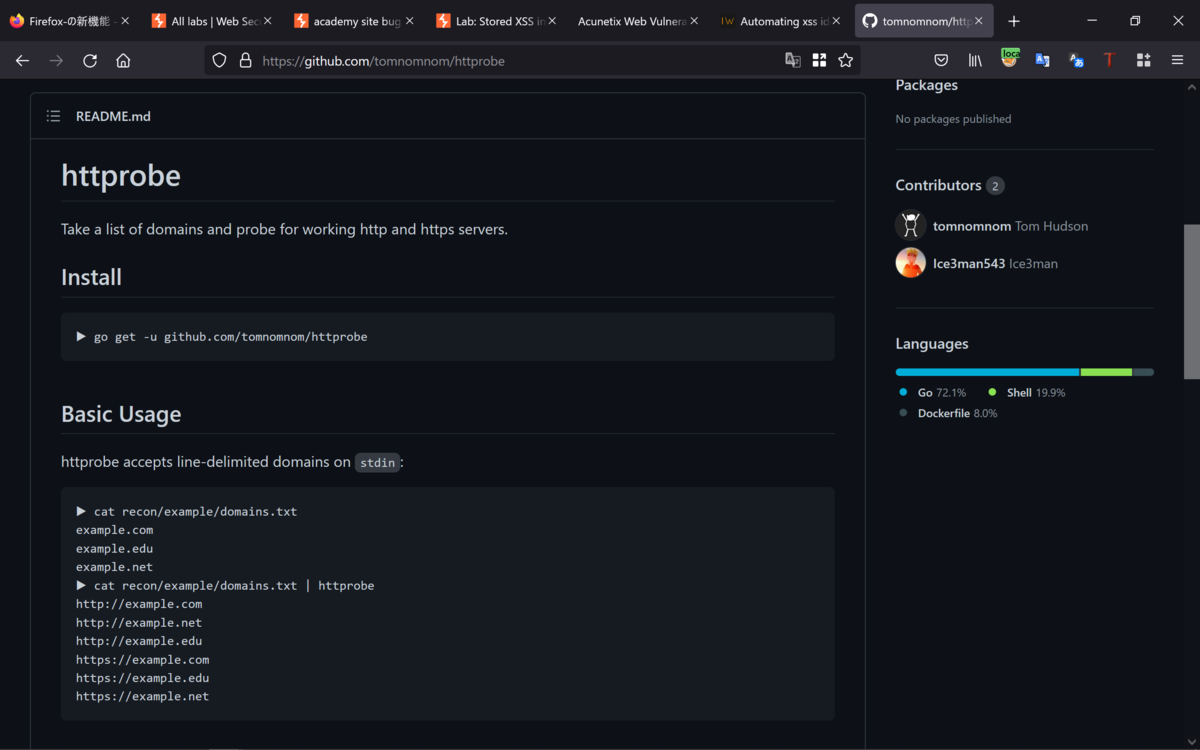

httprobe

eyewitness

paramspider

dalfox

クロスサイトスクリプティングを使用すると。

攻撃者はいくつかのパラメータを介してWebアプリケーションに。

悪意のあるJavaScriptコードを挿入できて。

さらにエスカレートして、Cookieの盗用やセッションハイジャックなどの。

攻撃を実行できて。

XSSの種類:

反映されたXSS

保存されたXSS

DOMベースのXSS

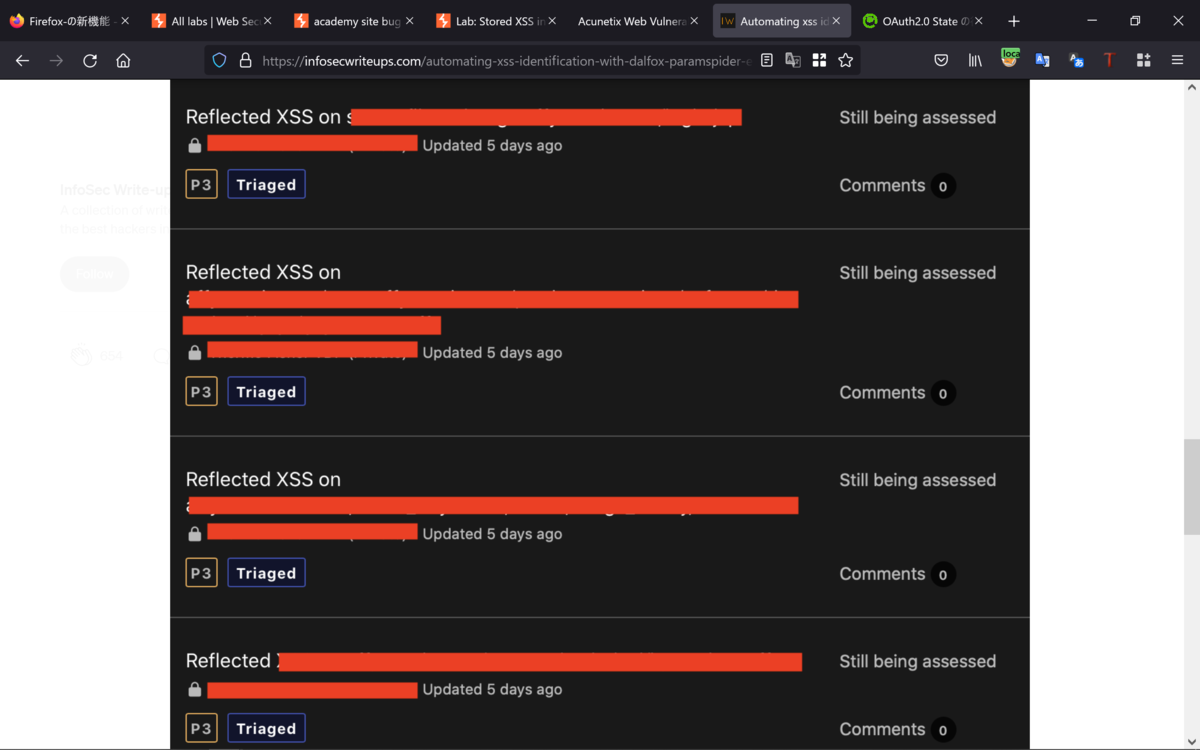

最近、BugCrowdのプライベートプログラムへの招待状を受け取ったので。

すぐに詳細を調べたところ、すべてのサブドメインが。

スコープ内にあることがわかったので。

さらに進んで、さまざまなツールを使用してサブドメインを列挙し始めまることに。

amass、sublist3r、subfinder、findomain-linux、crt.sh、assetfinder、および。

すべてのツールからの結果をtxtファイルに保存して。

例:

amass enum -d target.com -o /filepath/subdomains.txt

https://github.com/Findomain/Findomain

https://github.com/tomnomnom/assetfinder

次に、サブドメインの膨大なコレクションを取得した後に。

それらを一意に並べ替え、httprobeで解決しました。

sort -u subdomains.txt | httprobe > /filepath/uniq.txt

https://github.com/tomnomnom/httprobe

今では、ブラウザで開いて50以上のサブドメインを手動で確認することが。

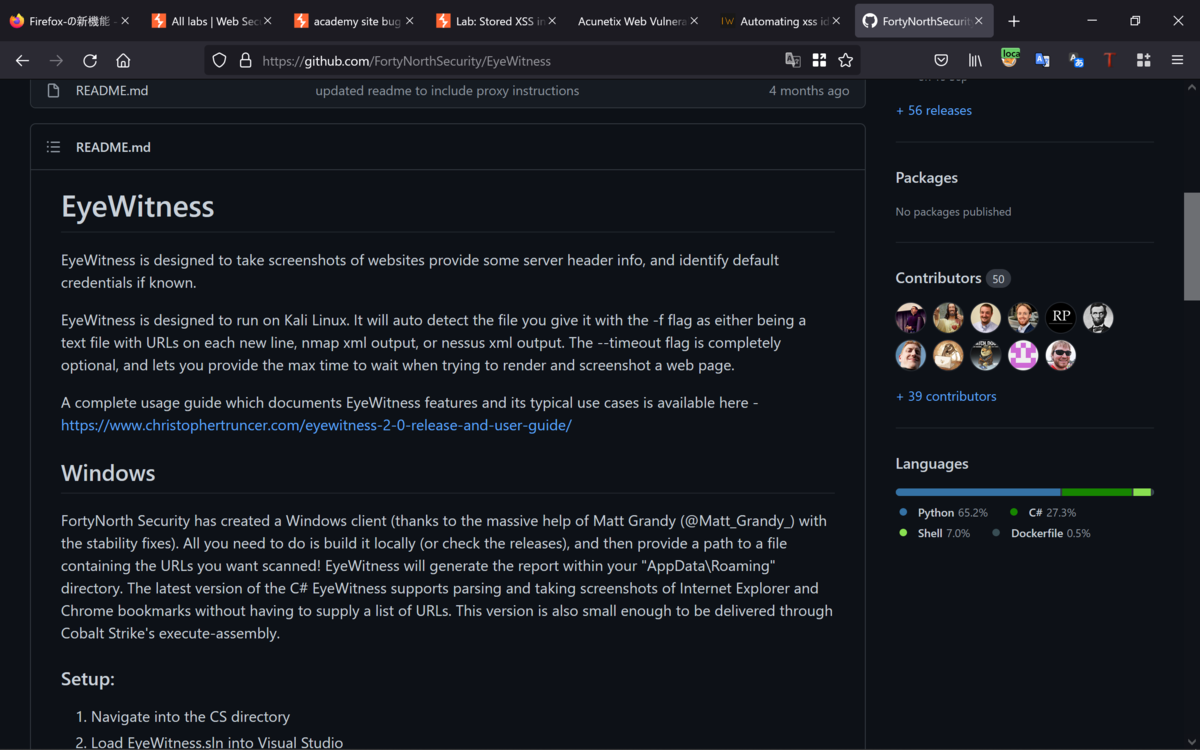

非常に困難になったので、eyewitness を使用して。

すべてのサブドメイン応答のスクリーンショットを作成することに。

eyewitness --web -f uniq.txt -d /path_to_save_screenshots

https://github.com/FortyNorthSecurity/EyeWitness

数分後、ブラウザで直接表示できるように。

これらのpngのスクリーンショットをhtmlで埋め込む簡単な。

スクリプトを作成することに。

for I in $(ls); do

echo "$I" >> index.html;

echo "<img src=$I><br>" >> index.html;

done

この後、テストを続行することを決定した1つのサブドメインを見つけたので。

paramspiderを使用してそのサブドメインのパラメータを抽出することに。

paramspider -d target.com > /filepath/param.txt

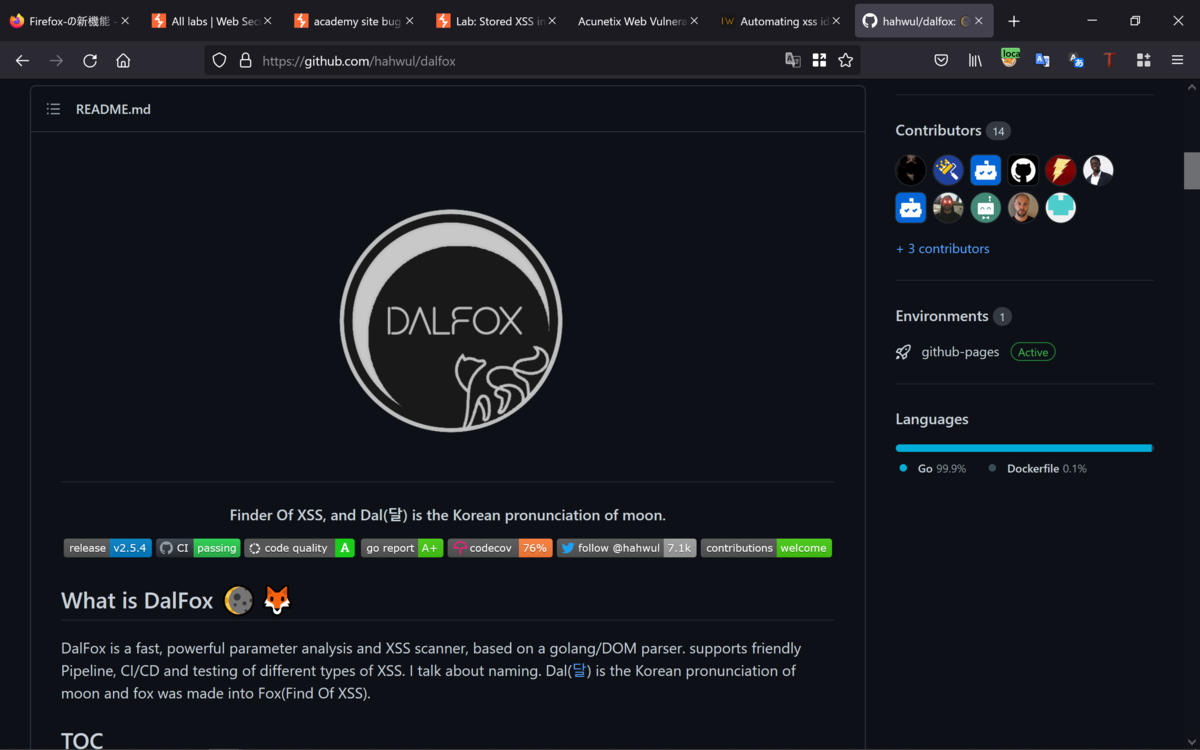

パラメータをファイルに保存した後、dalfoxで自動化すると。

dalfox -b https://hahwul.xss.ht file param.txt

https://github.com/hahwul/dalfox

数分後、10個のXSSを実行できて。

Best regards, (^^ゞ