Hello there, ('ω')ノ

パスワードのリセットによるアカウントの乗っ取りを。

脆弱性:

アカウントの乗っ取り

パスワードリセットの欠陥

記事:

https://infosecwriteups.com/account-takeover-through-password-reset-82adc0c19248

ツール:

OWASP ZAP

Burp Suite

今回のターゲットをredacted.comと呼ぶことに。

プログラムを偵察した後、パスワードリセット機能を調べ始めて。

通常は(ATO、ホストヘッダインジェクション)のような脆弱性を探すのですが。

ユーザがパスワードをリセットしたい場合は、名前と電子メールを入力して。

パスワードリセットリンクが、彼の電子メールに送信されるので。

アカウントのパスワードのリセットをリクエストして。

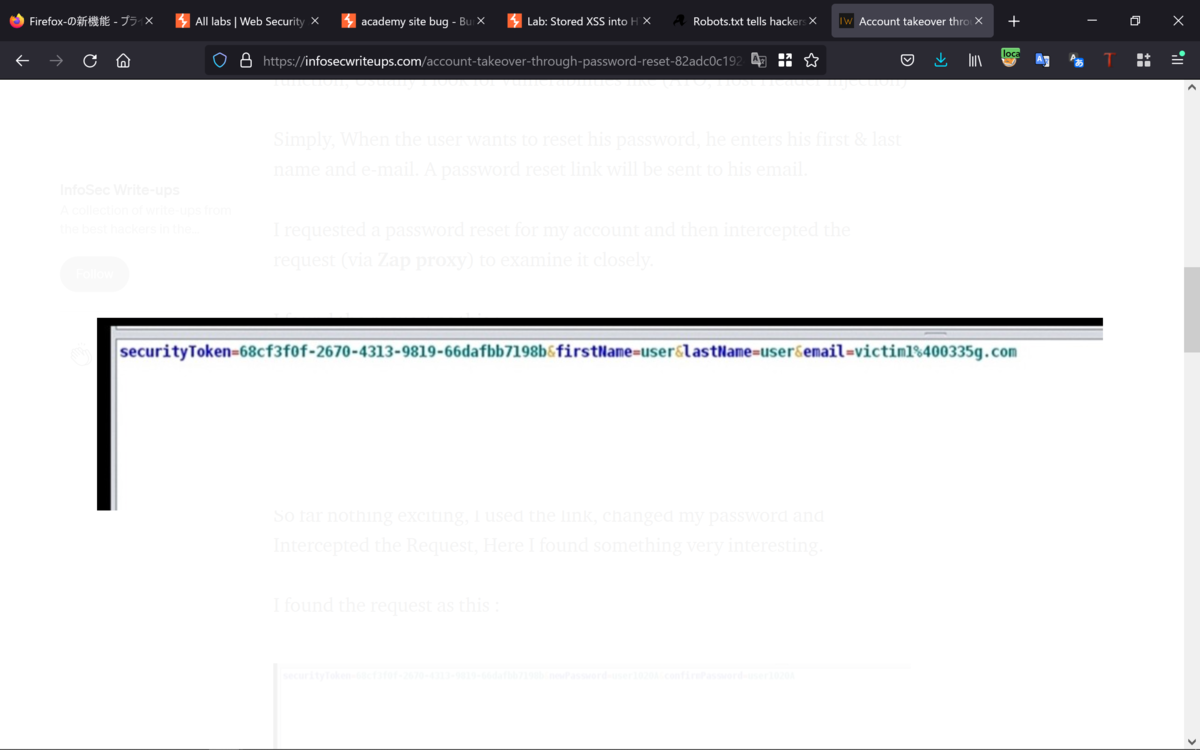

そのリクエストを(Zapプロキシ経由で)傍受して詳細に調べると。

下記のようなリクエストを見つけて。

そして、パスワードリセットリンクは下記のとおりで。

https://redacted.com/Reset?token=04294876770750

これまでのところ、わくわくするようなことは何もなかったので。

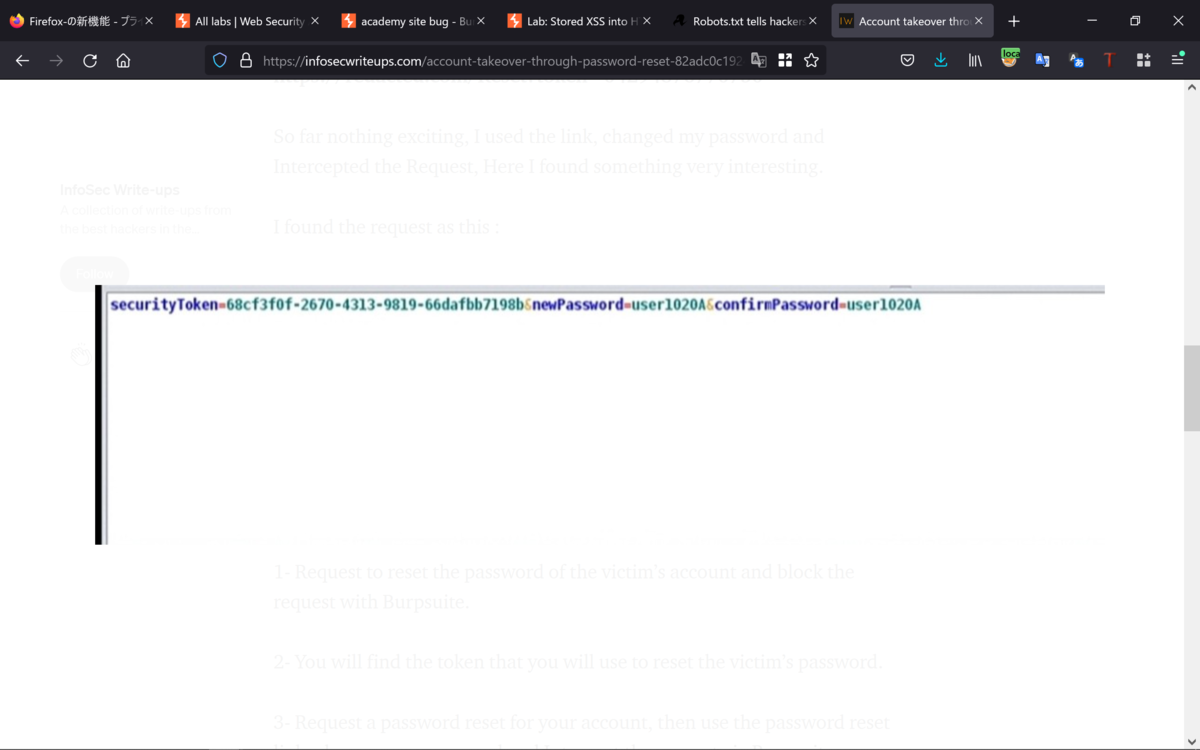

リンクを使用し、パスワードを変更して、リクエストを傍受すると。

ここで、下記のような非常に興味深いにリクエストを見つけて。

このリクエストからパスワードのリセットに使用されたトークンが見つかって。

これは、ユーザがパスワードのリセットをリクエストしたときに。

送信される既存のトークンと同じで。

securityToken=

ここから、被害者のパスワードを変更することでアカウントを引き継ぐことができて。

再現手順 :

1.被害者のアカウントのパスワードをリセットして。

Burp Ssuiteでリクエストをブロックするようリクエストすると。

2.被害者のパスワードをリセットするために使用するトークンが見つかるので。

3.アカウントのパスワードリセットをリクエストして。

パスワードリセットリンクを使用してパスワードを変更して。

Burp Suiteを介してリクエストをインターセプトすると。

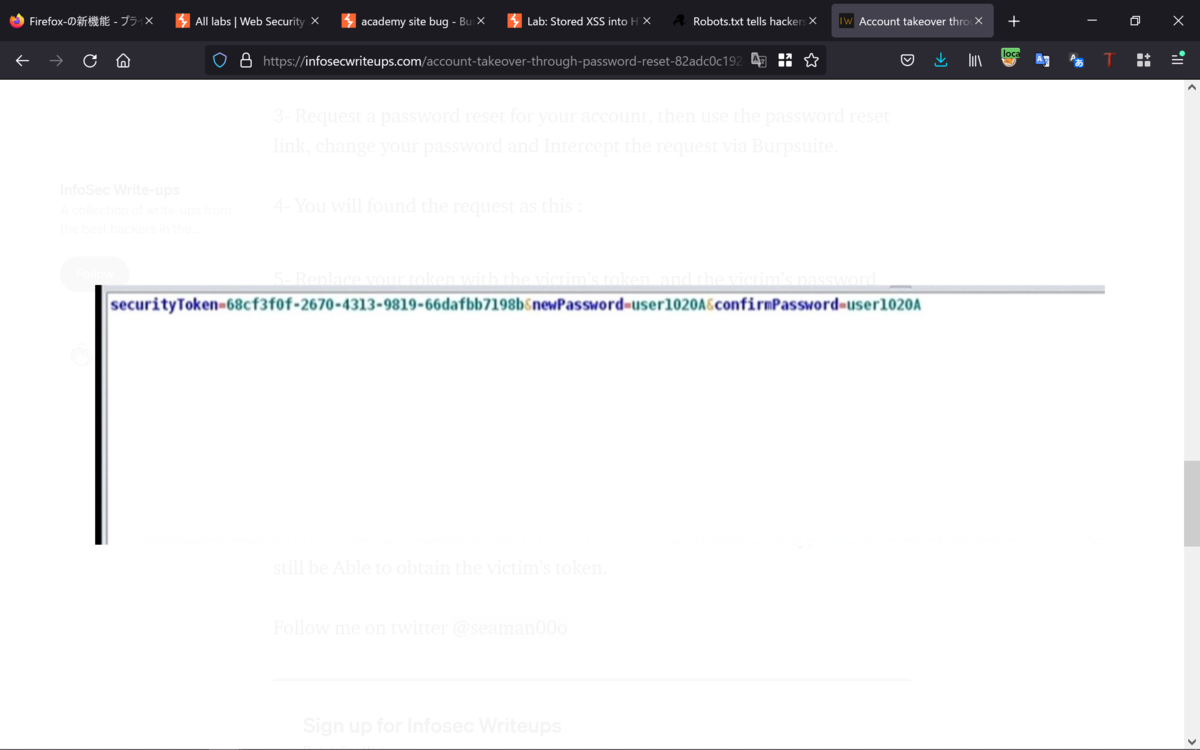

4.下記のようなリクエストを見つけることができて。

5.トークンを被害者のトークンに置き換えると。

被害者のパスワードが正常に変更されて。

Best regards, (^^ゞ