Hello there, ('ω')ノ

管理パネルにアクセスするための強制ブラウジングを。

脆弱性:

強制ブラウジング

記事:

https://vijetareigns.medium.com/forced-browsing-to-access-admin-panel-214a7defa2a5

メインドメインをredacted.comとすることにして。

いつものように、サブドメインの列挙から始めて。

* .redacted.comが対象で。

サブドメインの列挙には、主に下記の組み合わせを使用して。

subfinder +findomain+amass

https://github.com/projectdiscovery/subfinder

https://github.com/Findomain/Findomain

https://github.com/OWASP/Amass

redacted.comのすべてのサブドメインを列挙した後に。

下記の興味深いサブドメインを発見して。

admin.redacted.com

管理パネルをpwnすることに。

Burp Suiteを起動して、admin.redacted.comの調査を開始することに。

admin.redacted.comを開くと、下記のログインページにリダイレクトされて。

admin.redacted.com/login

一般的なユーザ名とパスワードの組み合わせでログインしようとしたけども。

どれも機能しなかったので。

GetJSツールを使用してすべてのJavascriptファイルを並べてフェッチして。

JSファイルで情報を探し始めまると。

https://github.com/003random/getJS

JSファイルに下記のいくつかの共通パスを取得できて。

/admin/dashboard , /admin/user , /backend , /admin/user/backend

これらのパスを参照しようとすると、再びログインページにリダイレクトして。

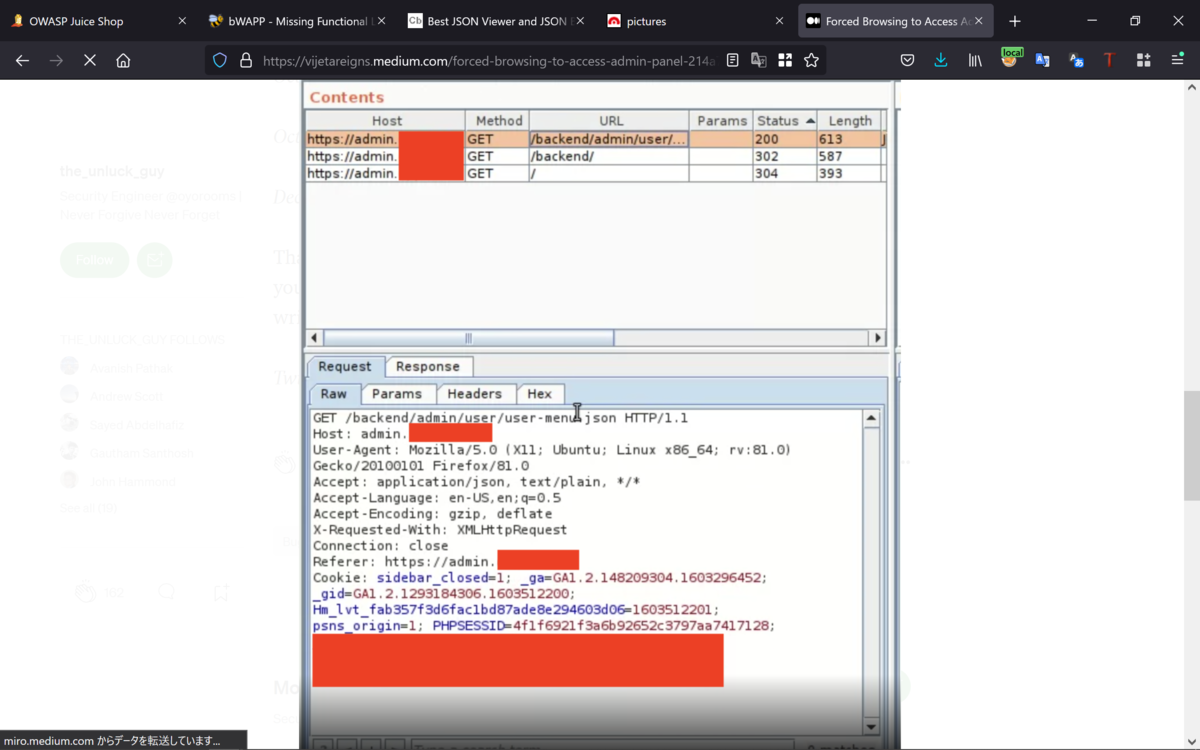

さらにBurpで、admin.redacted.comのすべての要求を調べ始めて。

下記の興味のあるエンドポイントを見ると。

/backend/admin/user/user-menu.json

ここでは、CookieヘッダにPHPSESSIDといくつかのサーバ側Cookieが含まれていて。

なので、それらのCookieを使用して下記のエンドポイントを探索してみると。

/admin/dashboard , /admin/user , /backend , /admin/user/backend

サーバ側で機密情報を公開している管理パネルの詳細を見ることができて。

Cookieを使用してパスを強制的に参照する場合のみ。

エンドポイントを参照することが許可されて。

ウェブサイトをクリックして手動で閲覧しようとすると。

再びログインページにリダイレクトされるので。

自分の持っているCookieを使用してパスを強制的に参照することで。

詳細を確認することができて。

Best reagards, (^^ゞ