Hello there, ('ω')ノ

SQLインジェクションを介してアクセスされる管理パネルを。

記事の詳細:

https://medium.com/@ratnadip1998/admin-panel-accessed-via-sql-injection-ezy-boooom-57dc60c2815f

会社名を「target.com」と仮定。

いくつかのGitHubツールとプライベートツールも使った。

脆弱なURLを見つけるために使用したツールは以下のとおり。

waybackurls:

https://github.com/tomnomnom/waybackurls

gau:

gf:

https://github.com/tomnomnom/gf

gf patterns:

https://github.com/1ndianl33t/Gf-Patterns

「target.com」でwaybackurlsとgauを実行して、すべてのURLを取得した。

(合計URLが10k以上見つかった)

その後 、 GF Patternsを使用して脆弱なURL(XSS、LFI、SSRF&SQLIなど)を見つけた。

gf patternsを使用すると、1k以上のSQLの脆弱なURLが見つかった。

それらの多くはデッドURLだった。

Httpxは、プロジェクト発見によるもう1つの優れたツール。

ライブURLのフィルタリングにhttpxを使用した。

Httpx

https://github.com/encode/httpx

その後、Httpxを使用してすべてのライブの可能なSQL URLをフィルタリングした。

(合計URL379)

SQLiのために379個のURLすべてを手動でチェックすることは不可能。

可能性のあるSQL URLでプライベートツールを実行した。

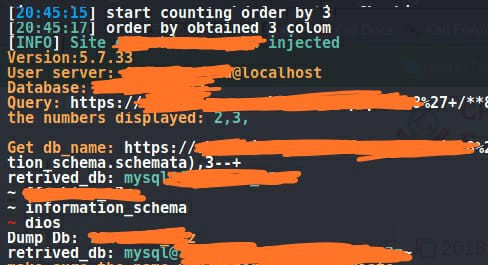

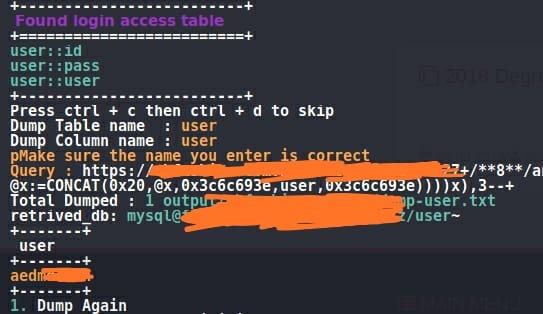

ツールはSQLインジェクションの脆弱性を検出し、ターゲットの自動悪用も開始。

DBをさらに掘り下げて、管理者の資格情報を見つけた。

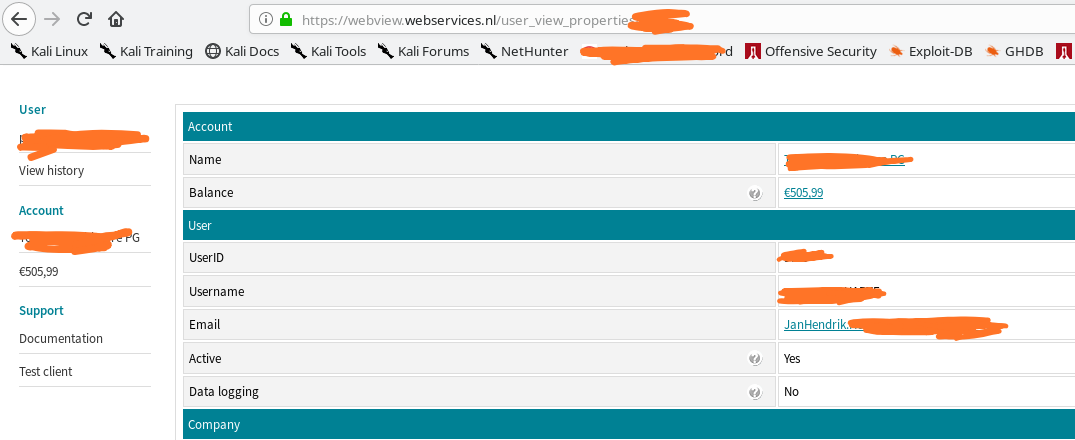

Webサイトのソースコード⇨ctrl + f、次に「https://」を確認した。

「 https://ws1.webservices.nl/ 」のURLが注意を引いた。

このURLを新しいタブで開くと、ログインパネルが見つかった。

その資格情報を使用してこのパネルにログインした。

そして、管理パネルへのアクセスを正常に取得した。

Best regards, (^^ゞ