Hello there, ('ω')ノ

非常に致命的なIDORの話を。

脆弱性:

XSS

IDOR

アカウントの乗っ取り

記事:

https://infosecwriteups.com/idor-that-allowed-me-to-takeover-any-users-account-129e55871d8

今回のターゲットをtarget.comと呼ぶことに。

それは基本的に多くの機能を備えたオンラインショッピングサイトで。

フェーズ1:

target.comにはさまざまな機能が用意されていたので。

アカウントを作成して、偵察を行わずに。

いくつかの基本的な脆弱性を見つけ始めることにして。

パスワードのリセットやその他の機能は、レート制限攻撃に対して脆弱で。

任意のWebサイトでアカウントを作成しているときに。

自分の名前を <h1>tester</h1>として入力して。

HTMLインジェクションとXSSを確認することに。

そこで、target.comでアカウントを作成して。

同じことを行ってログインし、ダッシュボードにアクセスしましたが。

残念ながらh1タグは実行されず。

プロファイルセクションで保存されているXSSを探し続けましたが。

これらのフィールドはどれも脆弱ではなく。

次にアドレス帳のセクションに移動し、全フィールドに同じペイロードを入力して。

今回は、苗字と名前のフィールドで機能したので。

ペイロードを単純なXSSペイロードにすばやく変更して。

[変更を保存]をクリックすると、保存されたXSSが正常にトリガーされて。

<svg onload=alert(document.cookie)>

どうすればこれを利用できるかを。

保存されているXSSをCSRF攻撃で悪用しようとしましたが、機能せず。

フェーズ2:

そこで考えられるすべてのことを試した後に。

その保存されたXSSをほとんどあきらめ、他の脆弱性を探し始めることに。

通常どのターゲットでも探しているほとんどすべての脆弱性をテストしましたが。

何も機能せず。

次にそのアドレス帳のセクションに再度アクセスし。

自己保存されたXSSが再びトリガされて迷惑だったので。

アドレスの編集をクリックしてXSSペイロードを削除して。

そして、次のようなURLを観察して。

https://www.target.com/my/addressbook/30916

それを見た後、他の人の名簿を見たいと思って。

その番号を30916から30915に変更しましたが。

「このアクションを実行することは許可されていません」と表示されたので。

アドレスセクションを再度編集して、そのXSSペイロードを削除することに。

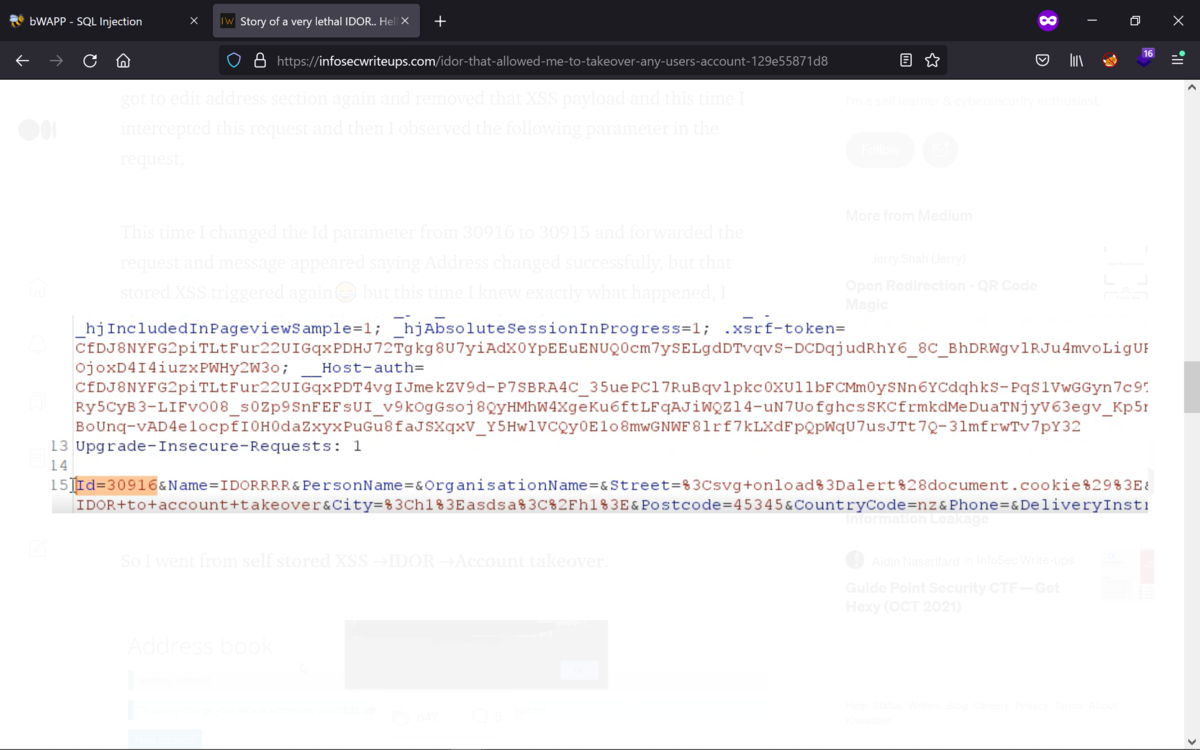

次は、このリクエストをインターセプトし。

リクエストで次のパラメータを確認して。

Idパラメータを30916から30915に変更し、リクエストを転送すると。

アドレスが正常に変更されたというメッセージが表示されましたが。

保存されたXSSが再びトリガされず。

しかし、今回は何が起こったのかを正確に知っていたので、他の人のアドレス帳を変更しました:)

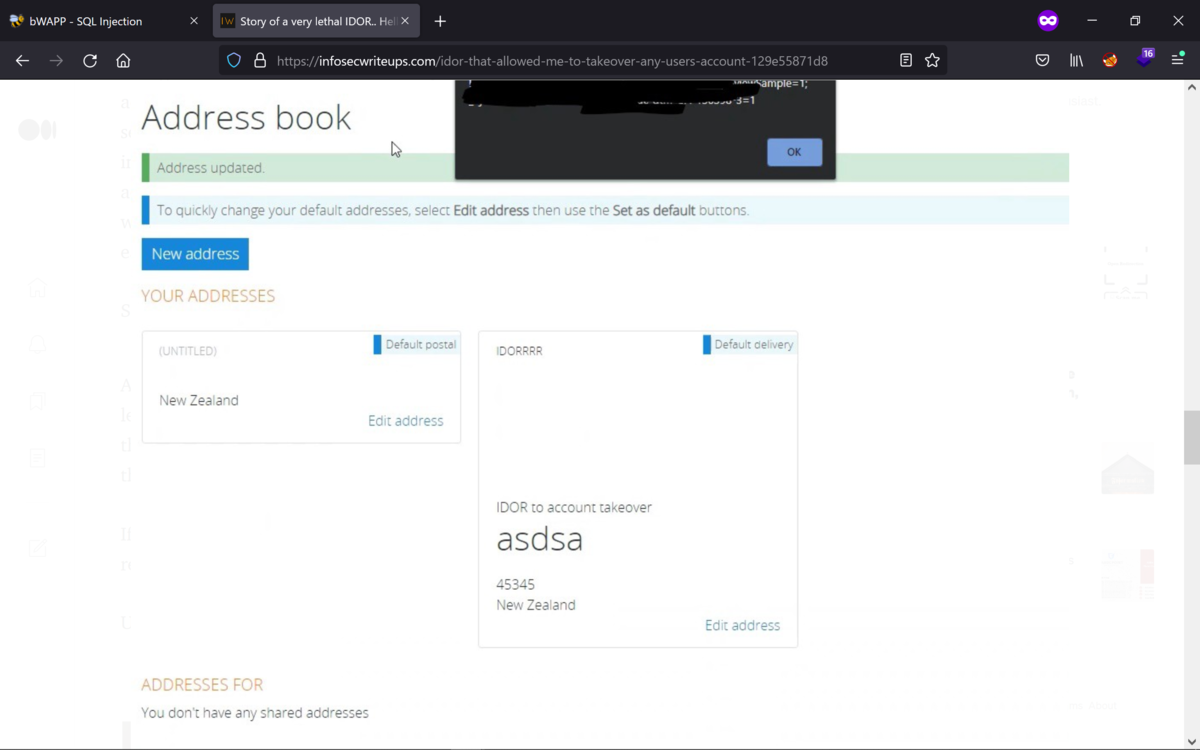

これを確認するために別のアカウントを作成してそのアドレスIDを取得し。

最初のアカウントでアドレス帳のセクションを編集し。

[変更を保存]をクリックして(XSSペイロードをそのまま)。

リクエストをインターセプトし、IDを最初のアカウントIDから2番目に変更して。

アカウントID、リクエストを転送すると機能して。

Idは簡単に推測でき、エンドポイントにレート制限がなかったため。

ユーザのアカウントを簡単に引き継ぐことができて。

よって、自己保存されたXSS→IDOR→アカウントの乗っ取りの流れで見つけて。

Best regards, (^^ゞ